Presentacion guia de cátedra

•Descargar como PPTX, PDF•

0 recomendaciones•77 vistas

El gobierno en linea es una de las herramientas mas efectivas de la administración pública

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Qué son los delitos informáticos

encontraras todo lo relacionado con el tema de los delitos informaticos

Que es un delito informático presentacion en power poin

A continuacon se presenta un breve resumen del delito informatico y sus derivados.

Definición de delito informático

PARA SABER LO QUE SON LOS DELITOS INFORMATICAAS Y LAS PERSONAS ESTEN MAS PRECAVIDAS

Recomendados

Qué son los delitos informáticos

encontraras todo lo relacionado con el tema de los delitos informaticos

Que es un delito informático presentacion en power poin

A continuacon se presenta un breve resumen del delito informatico y sus derivados.

Definición de delito informático

PARA SABER LO QUE SON LOS DELITOS INFORMATICAAS Y LAS PERSONAS ESTEN MAS PRECAVIDAS

Delitos informáticos

Es necesario tener presente que por medio de la tecnología, personas indelicadas nos pueden hacer mucho daño, por lo cual en esta presentación encontraran algunas generalidades sobre el tema para tener en cuenta.

Delitos informaticos

esta presentación esta basada en los delitos informáticos que hoy en día son muy frecuentes y de las leyes que regulan este tipo de delitos.

Delitos informaticos

COMO DEBEMOS MEJORA EL USO DE LAS TECNOLOGÍAS PARA NO TENER PROBLEMAS AL HACER USO DE ELLAS

Más contenido relacionado

La actualidad más candente

Delitos informáticos

Es necesario tener presente que por medio de la tecnología, personas indelicadas nos pueden hacer mucho daño, por lo cual en esta presentación encontraran algunas generalidades sobre el tema para tener en cuenta.

Delitos informaticos

esta presentación esta basada en los delitos informáticos que hoy en día son muy frecuentes y de las leyes que regulan este tipo de delitos.

Delitos informaticos

COMO DEBEMOS MEJORA EL USO DE LAS TECNOLOGÍAS PARA NO TENER PROBLEMAS AL HACER USO DE ELLAS

La actualidad más candente (17)

Destacado

What Makes Great Infographics

SlideShare now has a player specifically designed for infographics. Upload your infographics now and see them take off! Need advice on creating infographics? This presentation includes tips for producing stand-out infographics. Read more about the new SlideShare infographics player here: http://wp.me/p24NNG-2ay

This infographic was designed by Column Five: http://columnfivemedia.com/

STOP! VIEW THIS! 10-Step Checklist When Uploading to Slideshare

Before you upload your next presentation to Slideshare, here are a few things you might want to implement.

How To Get More From SlideShare - Super-Simple Tips For Content Marketing

How To Get More From SlideShare - Super-Simple Tips For Content MarketingContent Marketing Institute

Are you new to SlideShare? Are you looking to fine tune your channel plan? Are you using SlideShare but are looking for ways to enhance what you're doing? How can you use SlideShare for content marketing tactics such as lead generation, calls-to-action to other pieces of your content, or thought leadership? Read more from the CMI team in their latest SlideShare presentation on SlideShare.Masters of SlideShare

No need to wonder how the best on SlideShare do it. The Masters of SlideShare provides storytelling, design, customization and promotion tips from 13 experts of the form. Learn what it takes to master this type of content marketing yourself.

10 Ways to Win at SlideShare SEO & Presentation Optimization

Thank you, SlideShare, for teaching us that PowerPoint presentations don't have to be a total bore. But in order to tap SlideShare's 60 million global users, you must optimize. Here are 10 quick tips to make your next presentation highly engaging, shareable and well worth the effort.

For more content marketing tips: http://www.oneupweb.com/blog/

2015 Upload Campaigns Calendar - SlideShare

Each month, join us as we highlight and discuss hot topics ranging from the future of higher education to wearable technology, best productivity hacks and secrets to hiring top talent. Upload your SlideShares, and share your expertise with the world!

How to Become a Thought Leader in Your Niche

Are bloggers thought leaders? Here are some tips on how you can become one. Provide great value, put awesome content out there on a regular basis, and help others.

How to Make Awesome SlideShares: Tips & Tricks

Turbocharge your online presence with SlideShare. We provide the best tips and tricks for succeeding on SlideShare. Get ideas for what to upload, tips for designing your deck and more.

What to Upload to SlideShare

Not sure what to share on SlideShare?

SlideShares that inform, inspire and educate attract the most views. Beyond that, ideas for what you can upload are limitless. We’ve selected a few popular examples to get your creative juices flowing.

Destacado (17)

STOP! VIEW THIS! 10-Step Checklist When Uploading to Slideshare

STOP! VIEW THIS! 10-Step Checklist When Uploading to Slideshare

A Guide to SlideShare Analytics - Excerpts from Hubspot's Step by Step Guide ...

A Guide to SlideShare Analytics - Excerpts from Hubspot's Step by Step Guide ...

How To Get More From SlideShare - Super-Simple Tips For Content Marketing

How To Get More From SlideShare - Super-Simple Tips For Content Marketing

10 Ways to Win at SlideShare SEO & Presentation Optimization

10 Ways to Win at SlideShare SEO & Presentation Optimization

Similar a Presentacion guia de cátedra

Conferencia delitos y crimenes de alta tecnologia y la sociedad ii

Es una investigación sobre los crímenes y delitos de alta tecnología mas comunes.

Lección 9.1: Delitos informáticos e intrusión

Presentación de la Lección 9.1 del profeosr Oriol Borrás Gené de la asignatura "Principios Jurídicos Básicos, Deontología Profesional e Igualdad" 2018/19 de la Universidad Rey Juan Carlos del Grado de Diseño y Desarrollo de Videojuegos: https://www.urjc.es/estudios/grado/632-diseno-y-desarrollo-de-videojuegos

Ciberdelito

Se explican que es un ciberdelito y porque se ha ido incrementando, sus caracteristicas, tipos de ciberdelitos, los mas comunes y tips para evitar ser victima de esto.

Delitos informaticos - Marian Abreu

DELITOS INFORMATICOS

Contenido:

*Definición.

*Tipos de delitos informáticos.

-Según la ONU.

-Según la Ley especial contra delitos informáticos Venezolana (solo mencionados).

*Hacker.

*Cracker.

*Diferencias entre Hacker y Cracker.

Delitos informaticos

Autor: Talisbeth Cifuentes. Estudiante de Psicología de la Universidad Bicentenaria de Aragua.

Acción antijurídica que se realiza en el espacio digital o de internet.

Similar a Presentacion guia de cátedra (20)

Conferencia delitos y crimenes de alta tecnologia y la sociedad ii

Conferencia delitos y crimenes de alta tecnologia y la sociedad ii

Institución educativa josé_cayetano_vásquez daniel

Institución educativa josé_cayetano_vásquez daniel

Institución-educativa-josé cayetano-vásquez-daniel

Institución-educativa-josé cayetano-vásquez-daniel

Último

CAPACIDADES SOCIOMOTRICES LENGUAJE, INTROYECCIÓN, INTROSPECCION

Las capacidades sociomotrices son las que hacen posible que el individuo se pueda desenvolver socialmente de acuerdo a la actuación motriz propias de cada edad evolutiva del individuo; Martha Castañer las clasifica en: Interacción y comunicación, introyección, emoción y expresión, creatividad e imaginación.

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

ORDENAMOS NUMEROS PARA NIÑOS DE 1ER GRADO

Presentación Revistas y Periódicos Digitales

En esta presentación, se pueden diferenciar distintas revistas y periódicos digitales.

CALENDARIZACION DEL MES DE JUNIO - JULIO 24

V J E

CICLO ESCOLAR 2023-2024

CIRCULAR 00008

JUNIO - JULIO 2024

VALOR DEL MES: PERSEVERANCIA / AMOR

Proceso de admisiones en escuelas infantiles de Pamplona

Instrucciones del procedimiento para la oferta y la gestión conjunta del proceso de admisión a los centros públicos de primer ciclo de educación infantil de Pamplona para el curso 2024-2025.

T3-Instrumento de evaluacion_Planificación Analìtica_Actividad con IA.pdf

T3-Instrumento de evaluacion_Planificación Analìtica_Actividad con IA.pdf

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestando

Último (20)

PRÁCTICAS PEDAGOGÍA.pdf_Educación Y Sociedad_AnaFernández

PRÁCTICAS PEDAGOGÍA.pdf_Educación Y Sociedad_AnaFernández

CAPACIDADES SOCIOMOTRICES LENGUAJE, INTROYECCIÓN, INTROSPECCION

CAPACIDADES SOCIOMOTRICES LENGUAJE, INTROYECCIÓN, INTROSPECCION

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

SESION ORDENAMOS NÚMEROS EN FORMA ASCENDENTE Y DESCENDENTE 20 DE MAYO.docx

El Liberalismo económico en la sociedad y en el mundo

El Liberalismo económico en la sociedad y en el mundo

Proceso de admisiones en escuelas infantiles de Pamplona

Proceso de admisiones en escuelas infantiles de Pamplona

evalaución de reforzamiento de cuarto de secundaria de la competencia lee

evalaución de reforzamiento de cuarto de secundaria de la competencia lee

T3-Instrumento de evaluacion_Planificación Analìtica_Actividad con IA.pdf

T3-Instrumento de evaluacion_Planificación Analìtica_Actividad con IA.pdf

c3.hu3.p3.p2.Superioridad e inferioridad en la sociedad.pptx

c3.hu3.p3.p2.Superioridad e inferioridad en la sociedad.pptx

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Presentacion guia de cátedra

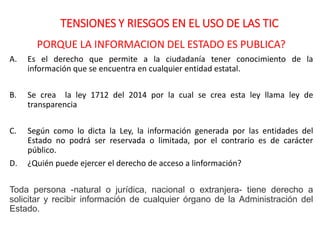

- 1. TENSIONES Y RIESGOS EN EL USO DE LAS TIC PORQUE LA INFORMACION DEL ESTADO ES PUBLICA? A. Es el derecho que permite a la ciudadanía tener conocimiento de la información que se encuentra en cualquier entidad estatal. B. Se crea la ley 1712 del 2014 por la cual se crea esta ley llama ley de transparencia C. Según como lo dicta la Ley, la información generada por las entidades del Estado no podrá ser reservada o limitada, por el contrario es de carácter público. D. ¿Quién puede ejercer el derecho de acceso a linformación? Toda persona -natural o jurídica, nacional o extranjera- tiene derecho a solicitar y recibir información de cualquier órgano de la Administración del Estado.

- 2. PORQUE LA INFORMACIÓN PÚBLICA DEBE SER SEGURA? • El acceso a internet nos hace vulnerables a que cualquiera pueda entrar. • Porque los hackers que puedan afectar la integridad de la información. • A medida que aumenta el comercio en la red, crece el número de personas que hacen uso de éste servicio, esto ha llevado al incremento de actividad delictiva en línea • Porque afecta la seguridad nacional. • Porque el estado debe protegerse y combatir la delincuencia informática. • Porque se necesita protegerse del sabotaje informático. • Protegerse contra el espionaje en todas su formas

- 3. RIESGOS DE LOS SISTEMAS DE INFORMACION EN EL ESTADO .Problemas de la red eléctrica. .Corte de energía o apagones. .Bajada de voltaje momentánea o micro-cortes. . Sobre voltaje o líneas de tensión. Variación de frecuencia. .Robo de información. .Robo de identidad. .Perdida y manipulación de datos. . Interupción del servicio. .Ataques de denegación de servicios (DOS) Ataques de replay: Tipos de ataques de red ATAQUE DE RED SPECIFICA● Ataques ARP● Ataques de fuerza bruta● Gusanos● Inundaciones. Structurad proviene de hackers que están más motivado para lograr un objetivo y son técnicamente más competentes Ataques Externos Son iniciados por un individuos o grupos trabajando desde afuera de una compañía.

- 4. SOFTWARE LIBRE PRINCIPALES CARACTERISTICAS DEL SOFTWARE El Software Libre es todo software que se puede utilizar, Copiar, modificar y distribuir libremente. Libertad de ejecutar el programa para cualquier propósito. Licencias que permiten su libre distribución y modificación Libertad de estudiar cómo trabaja el programa, y cambiarlo para que haga lo que usted quiera. El acceso al código fuente es una condición necesaria para ello.