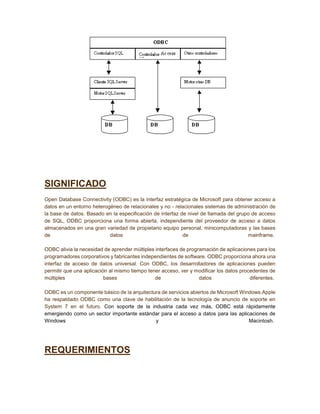

Este documento describe los procedimientos almacenados en SQL Server. Los procedimientos almacenados permiten agrupar instrucciones SQL y proporcionan varias ventajas como mayor seguridad, reutilización de código, mantenimiento más sencillo y mejor rendimiento. Existen diferentes tipos de procedimientos como los definidos por el usuario, temporales y del sistema.