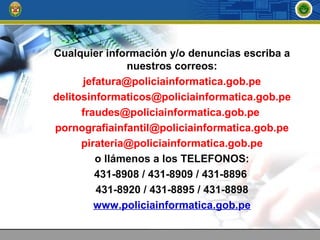

Este documento trata sobre la seguridad de la información y el rol de la Policía Nacional del Perú (PNP) en la prevención e investigación de delitos informáticos. Presenta la creación de la División de Investigación de Delitos de Alta Tecnología dentro de la Dirección de Investigación Criminal y Apoyo a la Justicia de la PNP para investigar delitos informáticos, contra el patrimonio y ofensas al pudor público utilizando medios tecnológicos. También describe estrategias y medidas de seguridad para