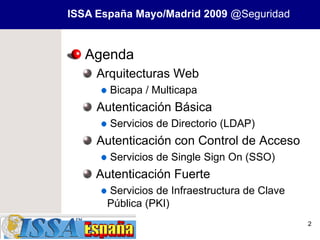

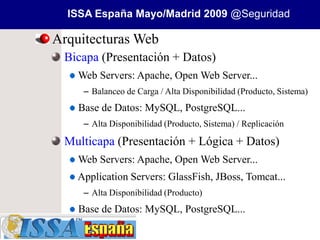

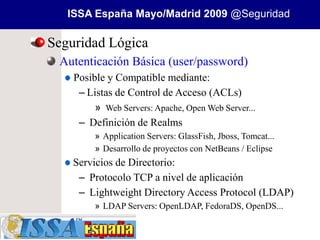

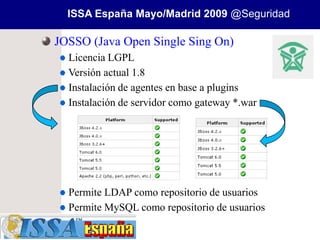

Este documento presenta una introducción a la seguridad en entornos web de código abierto. Explica conceptos clave como arquitecturas web bicapa y multicapa, autenticación básica mediante servicios de directorio LDAP, autenticación con control de acceso utilizando servicios SSO como Sibboleth y CAS, y autenticación fuerte a través de infraestructuras PKI implementadas con soluciones de código abierto como OpenCA y EJBCA. Además, proporciona detalles técnicos sobre estas soluciones de autentic