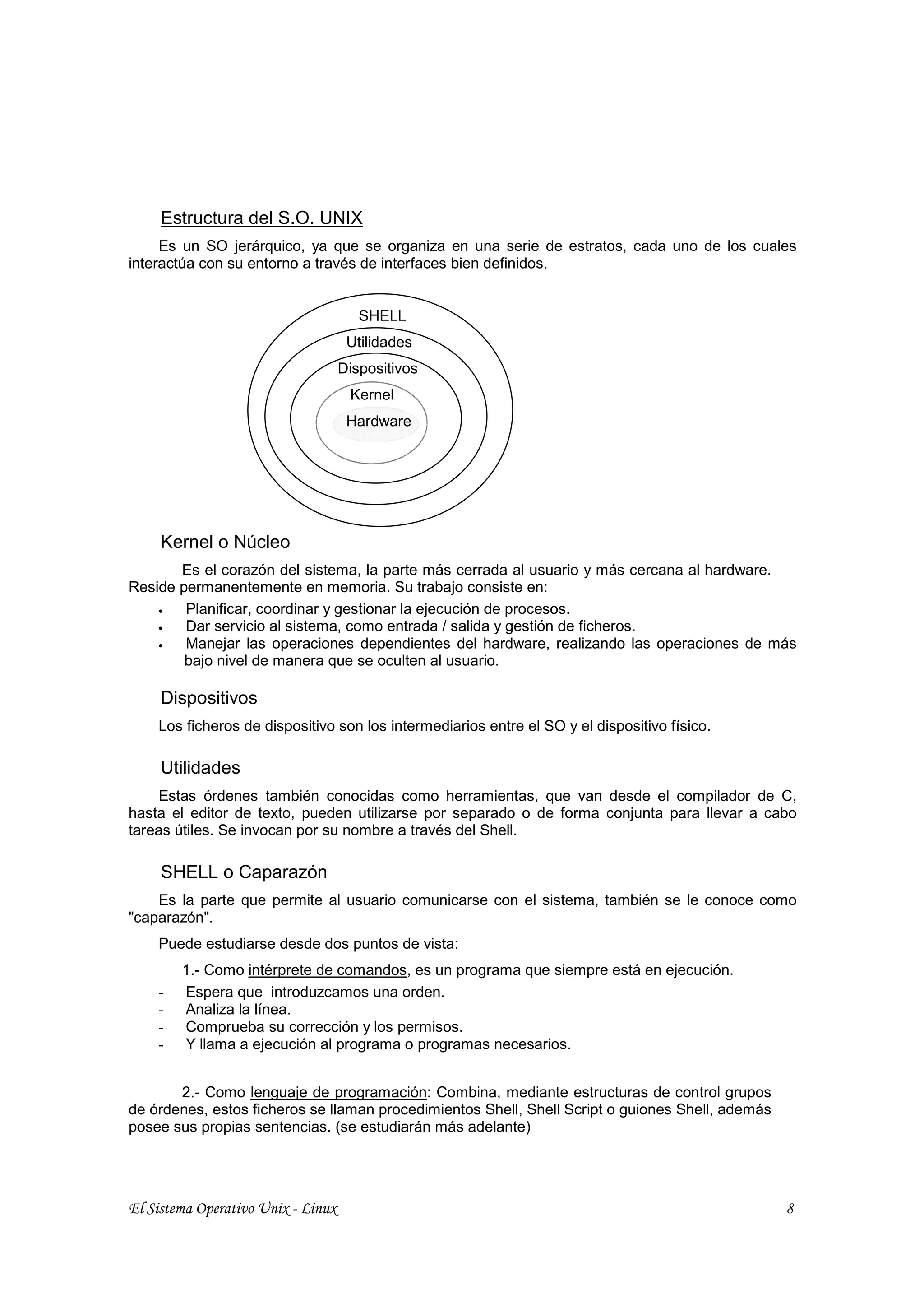

El documento describe la historia y características del sistema operativo Linux/Unix. Se originó a partir de otros sistemas operativos como Multics y CTSS en los años 1960 y 1970. Fue desarrollado inicialmente por Ken Thompson y Dennis Ritchie en los laboratorios Bell, y ha evolucionado desde entonces a través de contribuciones de software libre y código abierto. Explica conceptos básicos como el kernel, dispositivos, utilidades, shell, sistema de archivos, permisos de usuario, comunicación entre usuarios, editores de texto, compresión de archivos e

![Tiene capacidad para asignar valores a variables utilizando el signo igual (=).

Utiliza unas variables internas que rigen su trabajo, a las que les podemos cambiar su valor,

como son:

- obase=nº base del sistema de numeración en el que mostrará los resultados.

- ibase=nº ídem para leer las entradas.

- scale=nº nº de dígitos decimales que se deben de tener en cuenta en un

cálculo, comprendido entre 0 y 99,

Permite la creación de funciones, lo cual no se explicará por ahora; un ejemplo:

define a(x,y){

auto z

z = x * y

return(z)

}

Se usaría: a(4, 7.8)

Mirar el almanaque

cal [[mes] año]

Sin argumento nos muestra fecha, hora y despliega el mes actual, anterior y posterior.

Con un solo nº del 0 al 9999 muestra todo el calendario del año correspondiente; y si le

especificamos mes y año sólo muestra ese mes.

2ª Práctica de familiarización con las utilidades anteriores.

El Sistema Operativo Unix - Linux 11](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-12-2048.jpg)

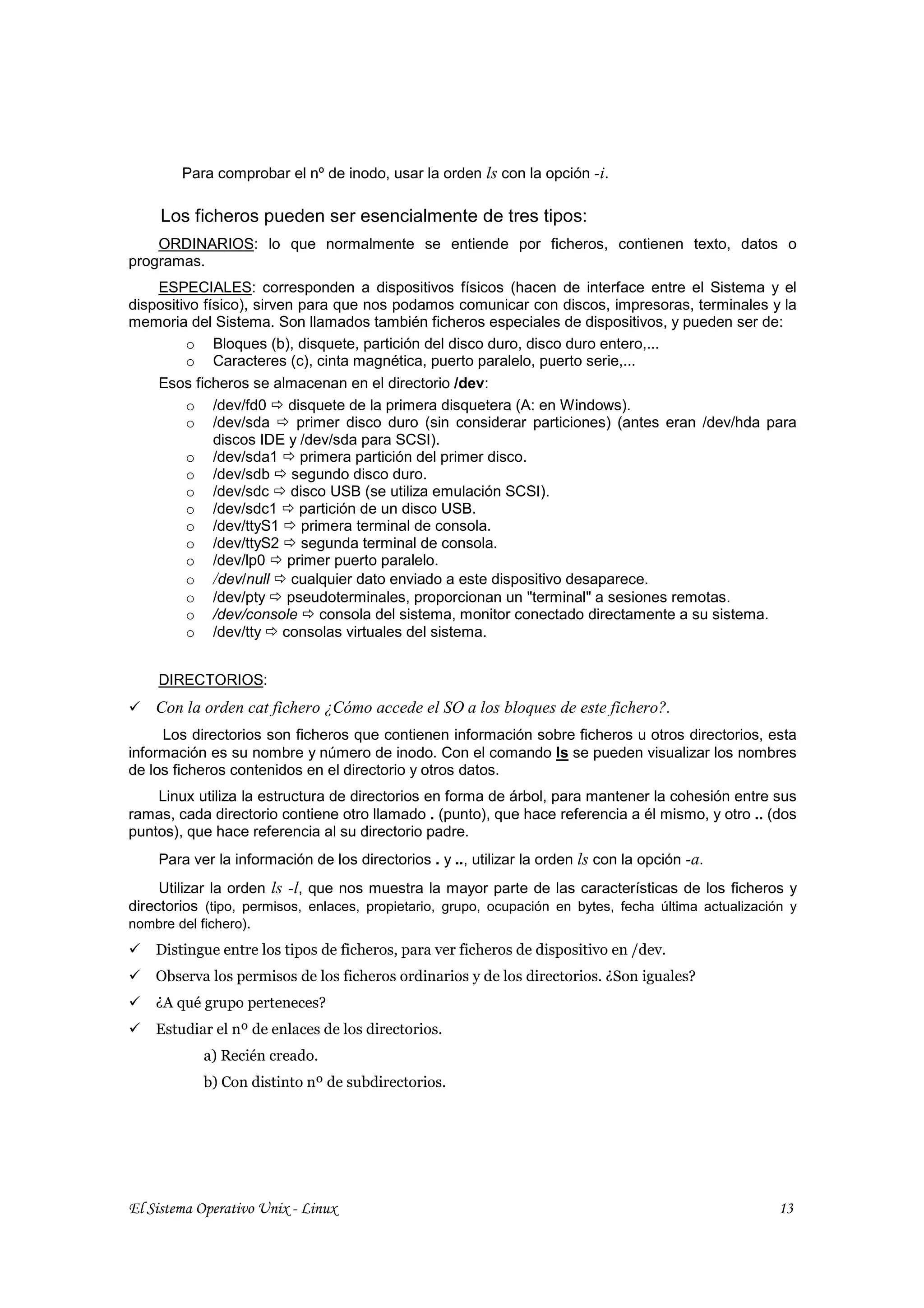

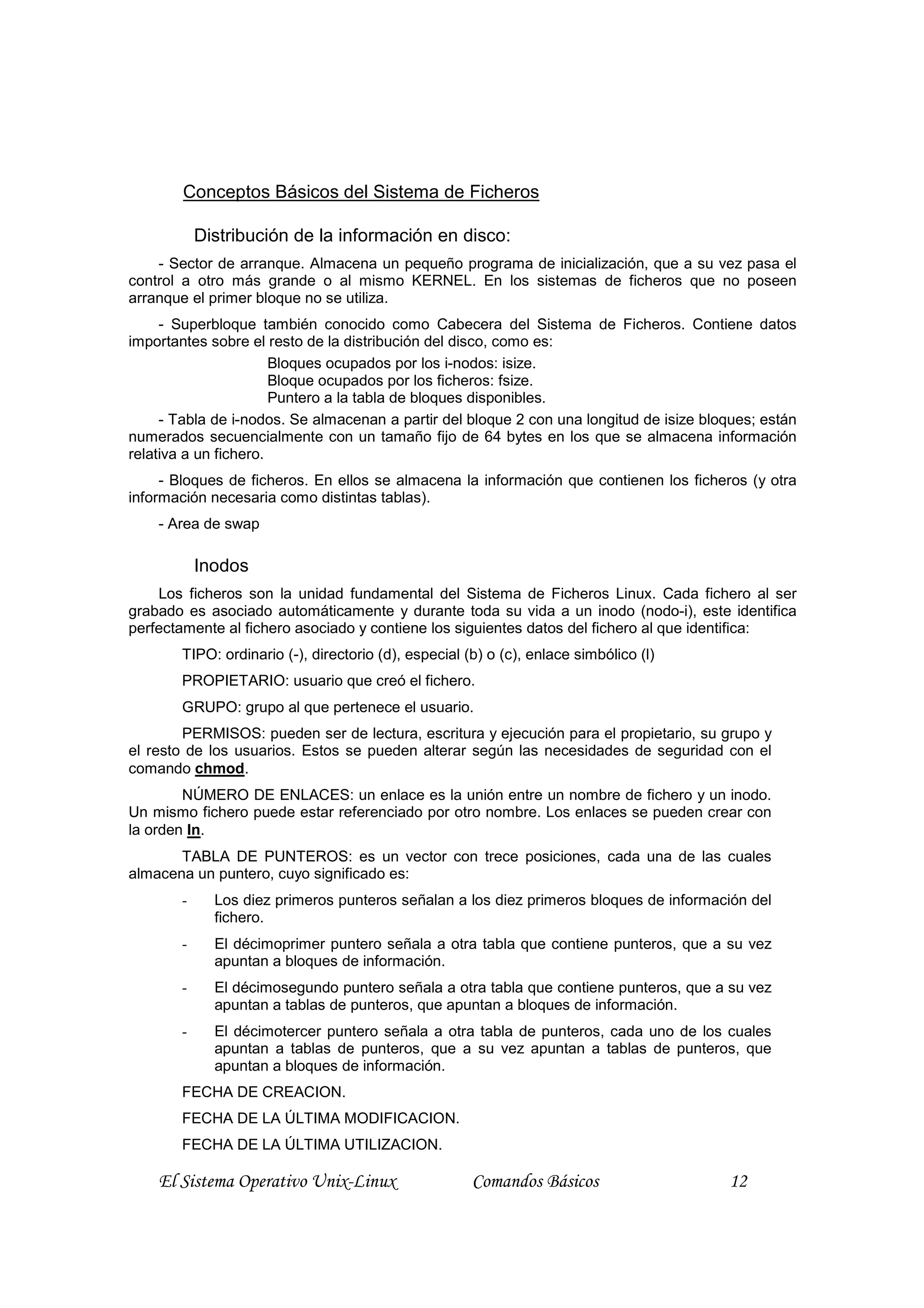

![var Este contiene los directorios de todos los ficheros que cambian de tamaño o tienden a

crecer, como /var/adm (ficheros de registro y contabilidad), /var/mail (ficheros de correo

del usuario), /var/spool (ficheros que van a ser pasados a otro programa), /var/news

(mensajes de interés común),...

mnt o media De este cuelgan directorios para montar sistemas de ficheros sobre el Root File

System. Por ejemplo /mnt/floppy, /mnt/cdrom,...

lost+found (perdido+encontrado) Contiene ficheros que por algún problema no están enlazados

al Sistema de Ficheros.

Explorar la estructura de directorios.

Trayectoria o pathname:

Es el camino que hay que seguir dentro de la estructura arborescente de directorios para

encontrar un fichero o directorio.

Vamos a distinguir dos tipos de trayectorias:

1. Trayectoria absoluta es la que parte del directorio raíz (root).

2. Trayectoria relativa es la que parte del directorio de trabajo.

Referencias a directorios especiales:

- Directorio raíz (root) simbolizado con la barra de dividir.

- Directorio domicilio o casa (HOME), es el directorio que le corresponde al

usuario dentro del directorio home o usr; Nos vamos a casa con cd.

- Directorio de trabajo, activo o en curso, es aquel en el que nos encontramos

trabajando en un momento determinado, se representa por un punto (.). pwd

nos informa del directorio actual.

- Directorio padre del directorio en curso, es el directorio del cual cuelga el

directorio activo, se representa por dos puntos (..).

Nombres de ficheros y Metacaracteres

Linux admite nombres largos de hasta 255 caracteres (Unix originalmente hasta 14 caracteres)

normalmente incluyen caracteres alfanuméricos y el punto (.).

En un directorio no puede haber dos ficheros con el mismo nombre, pero sí en directorios

diferentes.

Cuando un nombre empieza por un punto se oculta a algunas órdenes.

Dentro de los nombres de fichero se interpretan de forma especial los siguientes caracteres,

también llamados metacaracteres. Se usan especialmente para hacer referencia a un grupo de

ficheros:

- * Equivale a 0 o más caracteres.

- ? Equivale a un solo carácter.

- [caracteres] Equivale a cualquier carácter contenido dentro de los corchetes,

sólo a uno. Se puede especificar un rango de caracteres con solo indicar el

primero y el último separados por un guión (-). También se puede negar el

El Sistema Operativo Unix - Linux 16](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-17-2048.jpg)

![conjunto de caracteres, para indicar cualquier carácter que no esté entre los

corchetes, poniéndole delante el signo de admiración [!caracteres].

- Suprime el significado propio del metacarácter que vaya a continuación.

El proceso de sustitución de los metacaracteres, por los nombres de los ficheros que

correspandan se llama expansión de los metacaracteres, y es efectuado por el intérprete de

comandos, de esta forma los comandos u órdenes nunca ven los metacaracteres.

Crear todos los ficheros necesarios para practicar con los metacaracteres, al menos con la orden

ls.

El Sistema Operativo Unix - Linux 17](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-18-2048.jpg)

![Trabajo del Usuario con Ficheros Ordinarios.

Formato de las órdenes

orden [opción(es)] [argumento(s)]

Siempre es obligatorio el nombre de la orden, teniendo en cuenta que Unix distingue entre

mayúsculas y minúsculas.

Las opciones matizan la forma de trabajar la orden. Suelen ser un solo carácter, normalmente

precedido por un guión (-), si hay varias se pueden colocar juntas (sin mediar espacio) después de

un solo guión.

Los argumentos nos indican con que va a trabajar la orden, suelen ser nombres de ficheros, de

directorios, usuarios, terminales, etc. Si hay que indicar varios se pueden utilizar los metacaracteres

o simplemente se separan con un espacio.

Existen comandos “sucios”, que no responden a este formato.

Crear ficheros

Vacío:

cat /dev/null > fichero

> fichero

Las dos órdenes tienen el mismo efecto, en la primera de ellas se emplea el dispositivo nulo.

Con información tecleada por nosotros:

cat > fichero

cat -> fichero

Esta orden nos permitirá introducir tantas líneas de texto como deseemos, al final de las cuales

pulsaremos ^d como señal de final de fichero, y se almacenarán en el fichero indicado.

Con información procedente de cualquier otra orden

Esta otra orden debe de producir una salida redireccionable.

orden > fichero

Listar nombres e informacion sobre ficheros.

ls [opciones] [ficheros | directorio(s)]

Sin ninguna opción ni argumento produce un listado de los nombres de los ficheros del

directorio activo en orden alfabético. Entre las opciones más interesantes contamos con:

-l Imprime información detallada sobre el fichero: tipo, permisos, enlaces, propietario,

grupo, ocupación en bytes, fecha de la última actualización y nombre del fichero. "ls -

l" se puede abreviar en solo "l".

-n Igual que -l, pero del propietario y grupo no muestra su nombre, sino su número,

llamados UserId y GroupId respectivamente.

-i Muestra el nº de i-nodo de cada fichero.

-a Indica a la orden que tenga en cuenta a todos los ficheros incluidos los ocultos.

-d Para que nos muestre información del directorio y no de los ficheros que contiene el

directorio.

-t Los muestra ordenados por fecha de actualización, primero los más recientes.

-r Invierte el orden de mostrar los ficheros.

El Sistema Operativo Unix - Linux 18](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-19-2048.jpg)

![-R Recursividad.

-F Pone una (/) después de cada directorio y un (*) después de cada ejecutable.

La orden l es un alias de ls –la.

Como argumentos se puede especificar: nombre(s) de fichero(s), de directorio(s) y utilizar los

metacaracteres.

file fichero(s)

Realiza una suposición sobre qué tipo de información almacena un fichero; así nos puede

indicar sí un fichero es de texto, ejecutable, directorio, un programa fuente, está comprimido ...

Para ello revisa la primera parte del fichero en busca de palabras clave o números especiales

del linkador, también consulta los permisos de acceso. Sus resultados no siempre son correctos.

Ojear la salida de órdenes o contenido de ficheros.

orden | less

less fichero(s)

Dosifica la salida por pantalla, cuando el resultado no entra en ella.

Posee una serie de comandos para poder desplazarnos por la salida.

h.....................................Ayuda de less.

q.....................................Para salir de less.

j, Intro o flecha abajo .....Avanza línea.

k o flecha arriba.............Retrocede línea.

Nºj..................................Avanza Nº líneas.

Nºk.................................Retrocede Nº líneas.

z.....................................Avanza pantalla.

w ....................................Retrocede pantalla.

Barra espaciadora .........Avanza página.

Ctrl + L...........................Refresca pantalla.

Si estamos usando “telnet”, deberíamos usar la siguiente configuración, que podemos

establecer en “Terminal Preferencias”:

Emulación VT100/ANSI.

Búfer 24 líneas.

Flechas VT100 Sí.

Cursor Intermitente Sí. (A mí me gusta más)

Ejercicios:

Ver más opciones de less y ls con man.

Probar las distintas opciones y sus combinaciones.

Seguir practicando con los metacaracteres.

Ver el nº de enlaces de los directorios.

Comprobar que los directorios enlazados tienen el mismo nº de inodo.

Copiar, Mover, Enlazar y Borrar Ficheros.

Copiar:

cp [opc.] f_origen f_destino

El Sistema Operativo Unix - Linux 19](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-20-2048.jpg)

![-i Pide confirmación antes de sobreescribir.

-r Copia recursiva, incluyendo subdirectorios.

Realiza duplicados de ficheros, en el mismo directorio con distinto nombre o en distinto

directorio con cualquier nombre. Sí el nombre del fichero destino ya existe se pierde la información

que pudiera tener.

Sobre el f_origen hay que tener al menos permiso de lectura (r) y sobre el f_destino, si ya

existe, de escritura (w).

Como destino se puede indicar un directorio, en cuyo caso se copiarían todos los ficheros

origen en él.

cp f(s)_origen directorio

Los ficheros origen se pueden indicar por su nombre completo, separados por blancos o

utilizando metacaracteres; por supuesto se puede emplear una trayectoria.

Con esta orden al duplicarse la información nunca se pierde el contenido del fichero origen.

Mover:

mv [-i] f_origen f_destino

mv [-i] f(s)_origen directorio

Renombra un fichero dentro de un directorio o lo traslada a otro directorio.

La diferencia con la orden cp es que mv no duplica la información, desapareciendo siempre los

ficheros origen.

-i Si en el destino ya existe el fichero, pregunta antes de sobreescribirlo.

La mayoría de las veces es más rápida que cp, ya que se limita solo a anotar el cambio en los

ficheros directorio.

Enlazar:

ln [-f] f_origen f_destino

-f No hace preguntas.

A un mismo fichero se le da otro nombre, los dos nombres se referirán en adelante al mismo

fichero.

No se hace una copia del fichero origen y el nuevo nombre puede estar en distinto directorio.

Lo único que realiza esta orden es añadir una nueva entrada en el directorio que corresponda

con el nombre del fichero destino y el nº de i-nodo del fichero origen.

No es necesario poseer ningún permiso sobre el fichero origen, pero si debemos poseer

permiso de escritura (w) sobre el directorio destino y de lectura sobre el directorio origen.

Como origen se pueden indicar varios ficheros si el destino es un directorio.

-s Realiza un enlace simbólico.

Un enlace o vínculo simbólico es un archivo que sólo contiene el nombre de otro archivo.

Cuando el SO opera sobre el enlace simbólico, se dirige hacia el archivo al que apunta. Se usan

para enlazar ficheros en computadoras diferentes o en distintos sistemas de ficheros, también para

crear varios nombres a un directorio.

Estas tres órdenes tienen en común, que el contenido del fichero destino, si existe, es

destruido.

Borrar:

rm [opc] fichero(s)

El Sistema Operativo Unix - Linux 20](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-21-2048.jpg)

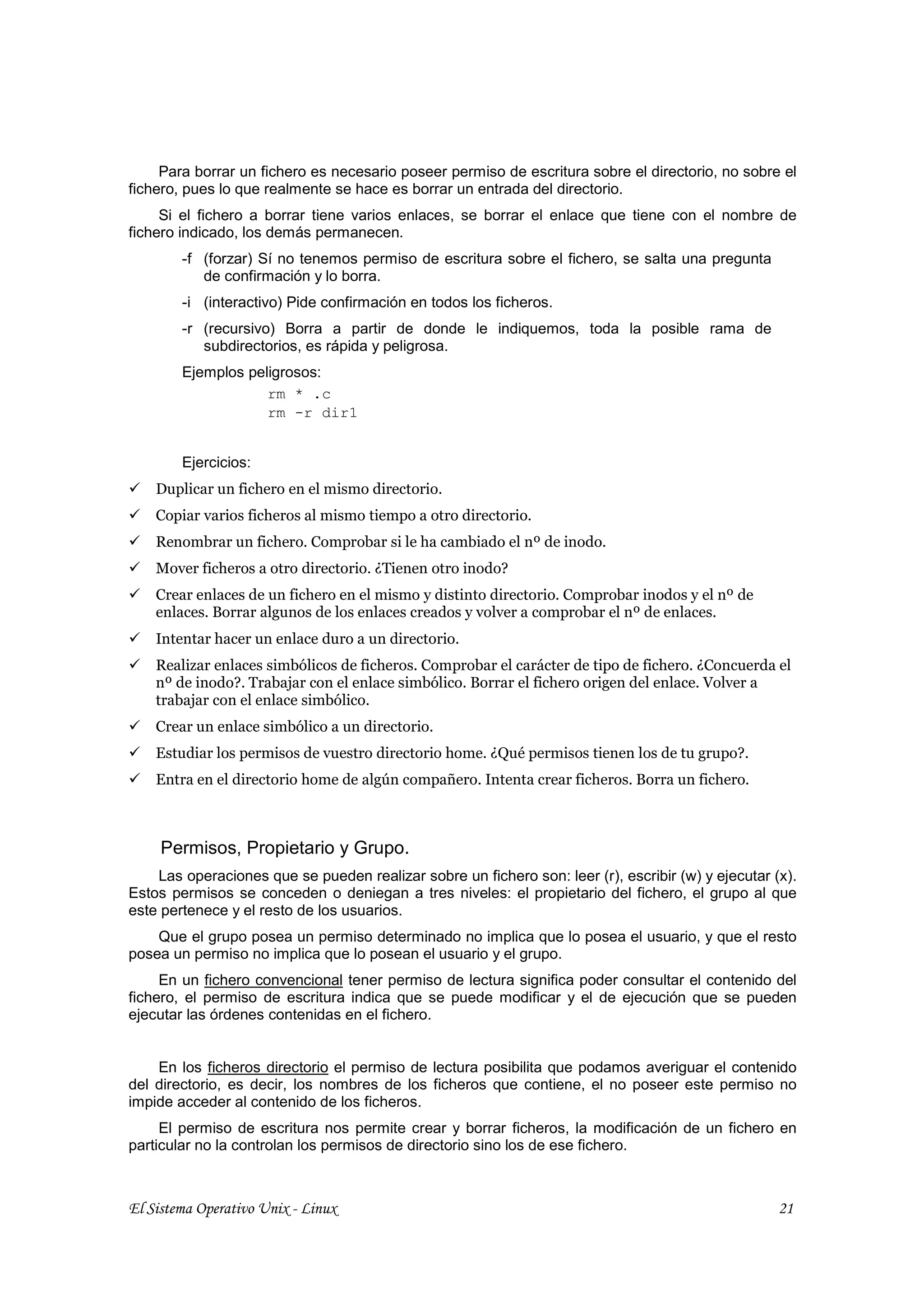

![El permiso de ejecución en el caso de directorios impide que podamos usarlo dentro de una

trayectoria o que lo usemos como directorio de trabajo, denegar el permiso de ejecución si es una

protección real para un directorio y los ficheros que contenga. (Si perdemos el permiso de ejecución

sobre el directorio de trabajo o el padre de este, podemos desplazarnos a cualquier otro usando

una trayectoria absoluta.)

El propietario de un fichero puede cambiarle los permisos con respecto a él mismo, su grupo o

el resto de los usuarios con la orden:

chmod [quien(es)][+-=][permiso(s)] fichero(s)| directorio(s)

[quien]: u Usuario propietario.

g Grupo.

o Otros, el resto.

a Todos (por defecto).

[+-=]: + Añade permiso.

- Elimina permiso.

= Asigna o establece permiso. Añade los permisos indicados y quita

los demás, para los usuarios indicados.

[permiso]: r Lectura.

w Escritura.

x Ejecución.

Ejemplos:

− Un permiso a un quién: chmod g+w fichero

− Varios permisos a un quién: chmod o+rwx fichero

− Varios permisos a gente variada: chmod go-rw fichero

− Permisos distintos para varia gente: chmod o-r,g+w fichero

(nunca espacio después de la coma)

− Asignación absoluta: chmod ug=rw fichero

Ejercicios:

Si a un fichero con varios enlaces se le cambian los permisos ¿Se cambiarán también en sus

ficheros enlazados?

Quitar a un fichero permiso de w: mostrarlo, añadirle información, borrarlo. (Podemos por

ahora escribir en un fichero añadiéndole información con: orden >> f1)

Quitar a un fichero permiso de r: mostrarlo, añadirle información, borrarlo.

Grabar en un fichero: clear

echo hola mundo

echo te encuentras en

pwd

Poner su nombre después del prompt, para ejecutarlo.

Darle permiso de ejecución.

Poner su nombre después del prompt, para ejecutarlo.

El Sistema Operativo Unix - Linux 22](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-23-2048.jpg)

![Puede apreciarse la 't' en vez de la 'x' en los permisos de otros. Lo que hace el bit de

persistencia en directorios compartidos por varios usuarios, es que el sólo el propietario del archivo

pueda eliminarlo del directorio.

Para cambiar este tipo de bit se utiliza el mismo comando chmod pero agregando un número

octal extra al principio de los permisos, ejemplo:

#> ls -l /usr/prog

-r-x--x--x 24 root root 4096 sep 25 18:14 prog

#>chmod 4511 /usr/prog

#> ls -l /usr/prog

-r-s--x--x 24 root root 4096 sep 25 18:14 prog

Nótese que el valor extra es el '4' y los demás permisos se dejan como se quieran los permisos

para el archivo. Es decir, los permisos originales en este ejemplo eran 511 (r-x--x--x), y al

cambiarlos a 4511, se cambió el bit SUID reemplazando el bit 'x' del usuario por 's'.

Los posibles valores serían los siguientes:

- - - - - - - - - = 0 Predeterminado, sin permisos especiales.

- - - - - - - - t = 1 Bit de persistencia, sticky bit

- - - - - s - - - = 2 Bit sgid de grupo

- - s - - - - - - = 4 Bit suid

MUY IMPORTANTE: Algo sumamente delicado y que se tiene que tomar muy en cuenta es lo

que decidas establecer con permisos de bit SUID y SGID, ya que recuerda que al establecerlos de

esta manera, cualquier usuario podrá ejecutarlos como si fuera el propietario original de ese

programa. Y esto puede tener consecuencias de seguridad severas en tu sistema. Siempre

considera y reconsidera si conviene que un usuario normal ejecute aplicaciones propias de root a

través del cambio de bits SUID o SGID. Mejores alternativas pueden ser los comandos sudo y su.

Máscara de permisos para la creación de ficheros.

El propietario también puede definir con que permisos por defecto se crearán sus ficheros.

umask [número_octal]

Solamente tiene formato numérico, el nº octal al pasarlo a binario, los unos indican los

permisos que quitamos y a quién.

La orden tiene efecto para el usuario que la aplica, y a partir de su uso los ficheros y directorios

se crearán con la restricción de los permisos indicada.

(Atención: a los ficheros de texto, en un principio, no se les asigna permiso de ejecución)

Si utilizamos la orden sin ningún parámetro, muestra la máscara de creación actual, que suele

ser 022.

Para dejarlo fijo en la sesión, agregarlo a .bashrc de nuestro directorio de inicio.

Cambio de propietario.

El propietario de un fichero en System V (en los sistemas Berkeley solo el administrador)

puede cambiar el fichero de propietario y de grupo.

chown [-R] nuevo_propietario[:grupo] fichero(s)

-R Recursividad.

El nombre del nuevo propietario debe de ser un nombre válido de entrada al sistema (login) o

un número de identificación de usuario; estos y otros datos se encuentran en el fichero /etc/passwd.

El Sistema Operativo Unix - Linux 24](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-25-2048.jpg)

![Operaciones Con Ficheros Directorios.

Ya sabemos visualizar el contenido de un directorio utilizando las orden ls, para lo cual

debemos de poseer permiso de lectura sobre él.

Creación.

mkdir trayectoria(s)

Para crear un directorio necesitamos permiso de escritura sobre el directorio en el que se va a

crear.

Se pueden crear varios directorios al mismo tiempo, indicando su trayectoria, ya sea absoluta o

relativa.

Ejemplos.

~> mkdir base/direc base2

~> mkdir base/dire1 base/dire1/dire2 (dire1 no existía)

Cambio de directorio activo.

cd [directorio]

Nos podemos desplazar libremente por el árbol de directorios siempre que tengamos permiso

de ejecución sobre los directorios por los que nos desplazamos.

Si no indicamos directorio se asume el directorio HOME o de conexión.

Dónde nos encontramos.

Si necesitamos asegurarnos de cual es nuestro directorio de trabajo utilizaremos la orden

pwd

En otras versiones de Unix no era tan fácil que el prompt nos indicase la trayectoria del

directorio de trabajo, por lo que esta orden era más utilizada. Pero todavía puede ser útil en

programas Shell.

Eliminar directorios

rmdir directorio(s)

Se requiere permiso de escritura sobre el directorio padre.

Antes de borrar un directorio debemos de borrar su contenido y cuidar de que no sea el

directorio de trabajo.

Otro usuario que tenga permiso para ello nos puede borrar nuestro directorio de trabajo, con lo

que nos dejará "como suspendidos en el aire", pero podemos transladarnos a cualquier otro

directorio.

El sistema permite borrar el directorio de trabajo.

Recordar que también se pueden borrar directoros usando la orden rm de forma recursiva.

Cambio de nombre.

mv directorio_antiguo directorio_nuevo

Se requiere permiso de escritura en el directorio padre.

El Sistema Operativo Unix - Linux 26](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-27-2048.jpg)

![cat 0< file

Toma como entrada el fichero indicado, siendo la salida por pantalla.

cat 0< fichero 1>> otro

La entrada de un fichero y la salida la añade a otro.

cat 2> errores 0< fichero 1> fichero1

cat fichero > fichero1 2> errores

Entrada fichero, salida fichero1 y errores al fichero errores.

Cat fichero1 – fichero2 > total

Entre dos ficheros permite una entrada por teclado

Con el formato:

orden >& fichero

Tanto la salida estándar, como la salida de error se almacenan en el fichero indicado.

Ejemplo:

Cat fichero fichero_inexistente >& todo

Tuberías (pipes):

Orden | Orden2

Mediante el uso de tuberías se consigue que la salida de una orden sea la entrada de otra. El

metacarácter tubería es |.

Ejemplo:

ls –lR /home | less

Duplicar la salida

orden | tee [opciones] fichero(s)

orden | tee [opciones] | filtro

La entrada que recibe tee la copia en la salida estándar y en el o los ficheros indicados como

argumentos.

-i No responde a interrupciones.

-a Si los ficheros existen le añade la información al final.

Ejemplo:

date | tee –a fecha

ls –l | tee listado

cat fichero1 – fichero2 | sort | tee FileOrden

El primero muestra la fecha y además la añade en un fichero.

E segundo muestra el contenido del directorio y lo almacena en el fichero listado.

Y el tercero concatena la entrada, la ordena, la muestra ordenada y la almacena en el fichero

FileOrden.

El Sistema Operativo Unix - Linux 29](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-30-2048.jpg)

![Ejercicios:

Practicar todos los redireccionamientos, con todas las formas de indicar la entrada y salida.

Combinar los redireccionamientos y la tubería.

En los ejercicios anteriores emplear los filtros vistos: less, cat y sort.

Filtros para: Contar, Ordenar y Eliminar Repetidos.

Contar:

wc [opciones] fichero(s)

Abreviatura de Word Counting. Sin opciones cuenta el número de líneas, palabras y caracteres

contenidos en un fichero o en la entrada indicada. Si se especifica un grupo de ficheros contabiliza

en cada uno de ellos y además muestra un total.

Si no especificamos la entrada, toma por defecto la entrada estándar.

Para que no muestre toda la información o la muestre en otro orden, podemos utilizar las

opciones:

-l Sólo cuenta las líneas.

-w Idem las palabras.

-c Idem los caracteres.

Ejemplos:

wc f1 f2 f3

Cuenta el nº de líneas, palabras y caracteres de cada fichero y hace un total.

ls | wc -w

Cuenta el nº de ficheros de un directorio.

Ordenar:

Este filtro además de clasificar puede fusionar ficheros. En principio lo hace siguiendo el código

ASCII.

La entrada, al igual que en todos los filtros, pueden ser: ficheros indicados como argumentos,

pasada por una tubería o suministrada por la entrada estándar.

sort [opciones] [campos] [fichero(s)]

Opciones generales:

-o file Sirve para indicar el fichero de salida. Ya que si redireccionamos la salida a un

fichero que se llame igual que el de entrada, se pierde la información.

-m Mezcla los ficheros que supone que están ordenados.

-c Comprueba si el fichero está ordenado.

-u Muestra las líneas repetidas una sola vez, útil para la mezcla de ficheros.

Opciones de ordenación de datos:

-d (diccionario), sólo tiene en cuenta los caracteres alfabéticos, numéricos y espacio.

-f Convierte mayúsculas a minúsculas a efectos de la ordenación.

-b Ignora los blancos iniciales.

-n Ordenamiento numérico, toman su valor aritmético el signo menos (-) y el punto

decimal (.). Los blancos iniciales no se tienen en cuenta.

El Sistema Operativo Unix - Linux 30](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-31-2048.jpg)

![-r Ordenación inversa.

-R Ordenación aleatoria (Random).

Ordenación de campos:

Los campos se entienden separados por blancos o tabuladores salvo que se indique la opción:

-tx Donde x es el carácter delimitador de campos. Es aconsejable poner el carácter

entre comillas.

Para indicar a partir de que campo se va a realizar la ordenación, pondremos: +n.c, donde n es

el número de campos que se van a saltar sin ordenar y c el número de caracteres que se saltan

contando a partir del último campo saltado.

+n Nº de campos que se saltan sin ordenar.

Pueden indicarse opciones sólo para un campo, si se colocan inmediatamente después del

especificador de campo, no irán precedidas de guiones; estas son b, f, n, r.

La lista de ficheros caso de ser varios los ordena y mezcla, salvo que se utilice la opción -m,

que sólo mezcla.

Ejemplos:

sort -f +1 lista > lista.ord

Un fichero de nombres y apellidos ordenarlo por apellidos.

who | sort | tee quien.hay

Muestra y almacena los usuarios que hay conectados de forma ordenada.

Eliminar líneas iguales o con parte igual.

uniq [opc] [-campos] [+carac.] [f_in] [f_out]

Controla las líneas consecutivas repetidas mostrando sólo una. Opciones:

-c Precede cada línea del número de repeticiones.

-d Sólo muestra las que se han repetido alguna vez.

-u Visualiza las que no se han repetido.

-campos: Ignora el número de campos que se indique.

+caracteres: Ignora el número de caracteres que se indique.

Si no se especifican ficheros de entrada o salida se utilizan la entrada y salida estándar.

Ejemplos:

Sort alumnos | uniq -1 | wc -l

En un fichero de alumnos compuesto por nombre y apellidos, cuenta todos los que hay con

apellidos distintos.

Sort direcciones | uniq -d –1

Una vez ordenado el fichero muesta los registros repetidos a partir del primer campo.

Ejercicios:

Practicar el filtro wc:

Sin opciones ni argumentos.

Con una opción, y varias cambiándolas de orden.

El Sistema Operativo Unix - Linux 31](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-32-2048.jpg)

![Con varios ficheros.

Pasándole la información mediante una tubería.

Almacenando el resultado en un fichero.

Practicar sort:

Sin argumentos ni opciones.

Ordenando un fichero.

Almacenando el resultado en otro fichero.

Probar las opciones y su combinación.

Mostrar el listado largo de ficheros de un directorio, ordenado por tamaño, de mayor a menor.

Ordenar el fichero de grupos (/etc/group) por el nº de grupo (campo 3) de menor a mayor.

Crear un fichero con los campos: Nombre, Apellidos y Edad, separados por (;).

Procurar que se repitan algunas edades y algunos apellidos.

Ordenar por edad de mayor a menor.

Ordenar por apellido.

¿Cuántos hay de cada edad?

Filtros para ver que hay en los ficheros.

El filtro más habitual para ver el contenido de un fichero es cat, ya visto.

Ver el final de un fichero.

tail [±nº][lbc] [fichero]

Sin opciones lista las 10 últimas líneas.

Sí el nº es positivo (+) empieza a mostrar a partir de ese nº de unidades, contando desde el

principio del fichero, en el caso de ser negativo (-) cuenta las unidades indicadas desde el final del

fichero. Las unidades se medirán según la letra que siga inmediatamente al nº, que puede ser:

b bloques.

c caracteres.

l (ele) líneas. Por defecto.

Ver el principio de un fichero.

head [-n] [fichero]

-n indica el nº de líneas que se van a mostrar, por defecto 10.

En un fichero tenemos los números del 0 al 9 (cada uno en una línea), escribir la línea de

comando para que nos muestre uno de ellos aleatoriamente.

Volcado en octal (octal dump)

od [opciones] [+desplazamiento] [fichero]

Es útil para ver que contienen los ficheros objeto o de texto con caracteres no imprimibles.

-c Los caracteres imprimibles los muestra con caracteres normales, los no imprimibles

con un nº en octal de tres dígitos, y algunos de estos los muestra de la siguiente

forma:

0 Nulo.

b Retroceso.

f Salto de página.

n Nueva línea.

El Sistema Operativo Unix - Linux 32](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-33-2048.jpg)

![r Return.

t Tabulador.

-d Decimal.

-x Hexadecimal.

Filtro para cambiar caracteres.

tr (translate), cambia o traduce caracteres procedentes de una entrada de acuerdo a las reglas

que se le indiquen.

Supongamos que tenemos un archivo que usa los dos puntos(:) para separar campos, y que

necesitamos cambiar cada dos puntos por otro carácter, por ejemplo el tabulador.

tr : “t” < fichero t representa un tabulador.

Formato:

tr [opc] lista_de_entrada lista_de_salida

Las listas deben de tener el mismo nº de caracteres, y la sustitución es posicional, el primer

carácter de la lista de entrada es sustituido por el primero de la lista de salida, ...

Normalmente se trabaja redireccionando la entrada y la salida.

Opciones:

-s (squeeze = estrujar, apretar) elimina caracteres repetidos en la salida.

-c (complement) toma como lista_de_entrada el complemento.

-d (delete) borra en la salida los caracteres del conjunto de entrada.

Indicar rangos

Se pueden usar conjuntos de caracteres. Por ejemplo para cambiar letras minúsculas por

mayúsculas:

tr “[a-z]” “[A-Z]” < fichero

Ejemplo para codificar texto, desplazando cada letra trece posiciones en el alfabeto inglés de

26 letras:

tr “[a-m][n-z][A-M][N-Z]” “[n-z][a-m][N-Z][A-M]” < fich > fich.13

Para traducir un conjunto de caracteres de entrada por el mismo carácter de salida, se usa el *

después del carácter de salida indicando que se repita las veces que sea necesario.

tr “[0-9]” “[#*]” < fichero

Eliminación de repetidos en la salida

tr -s “[0-9]” “[#*]” < fichero

Cada nº con todas sus cifras es reemplazado por un solo símbolo “#”.

Sustitución de los caracteres complementarios

tr -c “[a-z][A-Z][0-9]” “[#*]” < fichero

En el ejemplo anterior todo carácter no alfanumérico es sustituido por “#”.

Eliminación de caracteres

tr -cd “[a-z][A-Z][0-9]” < fichero

El Sistema Operativo Unix - Linux 33](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-34-2048.jpg)

![Son eliminados todos los caracteres no alfanuméricos incluidos los signos de puntuación,

espacios,...

Para representar caracteres especiales:

NNN character with octal value NNN.

a audible BEL

backslash

b backspace

f form feed

n new line

r return

t horizontal tab

v vertical tab

Para representar conjuntos de caracteres:

CHAR1-CHAR2 all characters from CHAR1 to CHAR2 in ascending order

[:alnum:] all letters and digits

[:alpha:] all letters

[:digit:] all digits

[:cntrl:] all control characters

[:lower:] all lower case letters

[:upper:] all upper case letters

[:graph:] all printable characters, not including space

[:print:] all printable characters, including space

[:punct:] all punctuation characters

[:blank:] all horizontal whitespace

[:space:] all horizontal or vertical whitespace

Ejercicio:

Dado un fichero de texto, producir un listado con las palabras que contiene ordenadas

alfabéticamente, sin que estén repetidas e indicar el nº de veces que aparece cada palabra en el

fichero.

tr -s "[:blank:]" "n" < fichero | sort | uniq -c

El Sistema Operativo Unix - Linux 34](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-35-2048.jpg)

![Buscar en ficheros. Familia grep.

Busqueda de un patrón en un fichero: grep, fgrep, egrep.

Buscar un patrón dentro de un fichero, grupo de ficheros, entrada estándar o la que se

le especifique mediante tubería o redireccionamiento. Cuando se busca en más de un fichero,

encabeza cada línea con el nombre del fichero.

En la formación del patrón se pueden usar expresiones regulares, también llamados

formatos de sustitución. Precisamente de las expresiones regulares toma su nombre que viene

de las siglas: Global Regular Expression and Print

grep [opc] patrón [fichero(s)]

Reglas importantes de los formatos de sustitución, expresiones regulares:

Si el patrón está formado por más de una palabra deben de incluirse entre comillas o

apóstrofos según los sistemas.

El punto (.) sustituye cualquier carácter único, igual que ? para el shell.

Una lista entre corchetes ([]) tiene el mismo significado que para el shell.

El circunflejo (^) dentro de unos corchetes precediendo una lista empareja todos los caracteres

que no estén en la lista, igual que la ! en el shell.

El signo dolar ($) al final de una expresión indica que debe de estar al final de una línea.

El acento circunflejo (^) al principio de una expresión indica el principio de línea.

El asterisco (*) sirve por cero o más repeticiones del carácter que le precede.

La barra invertida () quita el significado especial al siguiente carácter.

Sin opciones produce como salida las líneas que contienen el patrón.

-n Al principio de línea aparece su nº de línea.

-i Ignora mayúsculas y minúsculas.

-c Sólo indica el nº de líneas que contienen el patrón dentro del fichero.

-h No imprime los nombres de los ficheros.

-l (ele) Indica en que fichero(s) se encuentra el patrón.

-v Devuelve las líneas que no contienen el patrón.

Ejemplos:

grep byte *.apuntes

grep ".f" programas

grep [^m-t]ata fichero

grep "^Santa Fe$" america europa

grep ^[0-9][0-9]* datos

El Sistema Operativo Unix - Linux 35](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-36-2048.jpg)

![fgrep [opc] patrón(es) [fichero(s)]

La principal diferencia es que puede buscar muchos patrones de forma simultánea (puede

buscar miles de palabras al mismo tiempo), pero no permite el uso de metacaracteres para formar

expresiones regulares, sólo cadenas fijas.

Es más rápida que sus hermanas grep y egrep.

Le son válidas las opciones anteriores, y además:

-f fichero Sirve para indicar el fichero que contiene los patrones de búsqueda.

Si se especifican varios patrones en la línea de comando, irán todos entre comillas y separados

por un retorno de carro.

Ejemplo:

fgrep –f palabras lista1 lista2

egrep [opc] patrón(es) [fichero(s)]

Como fgrep puede leer patrones desde un fichero. Y como grep puede emplear expresiones

regulares.

Actualmente las órdenes

grep -E sustituye a egrep

grep –F sustituye a fgrep

Ejercicios:

Buscar una palabra en un fichero. Comprobar la opción para que no distinga las mayúsculas.

En varios ficheros buscar una frase e informar del nombre de los ficheros que la contengan.

Mostrar el nº de veces que aparece la palabra if al principio de línea en un fichero(s).

Eliminar las líneas en blanco de fichero1 y almacenarlo en fichero2.

Borrar todas las líneas que contengan Manolo, Manuel, Lolo o Manolín.

Comparacion de Ficheros.

diff - busca diferencias entre dos ficheros

diff [opciones] fichero-origen fichero-destino

Por defecto muestra los cambios de edición que habría que realizar en f1 para que quedase

igual que f2, de la siguiente forma:

Línea o rango de f1 operación línea o rango de f2

Donde operación puede ser:

a (añadir líneas de f2 a f1)

d (borrar líneas de f1)

c (cambiar líneas de f1 por líneas de f2).

Y a continuación de cada operación muestra las líneas afectadas, si estas se preceden por el

símbolo "<" quiere decir que son de f1, y si se preceden por ">" son de f2.

El Sistema Operativo Unix - Linux 36](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-37-2048.jpg)

![Opciones

-a Trata todos los ficheros como de texto y los compara línea por línea, incluso si no

parecen ser de texto.

-b No se tienen en cuenta los blancos al final de línea y trata los distinto conjuntos de

blancos como si fuesen iguales.

-B No hace caso de cambios consistentes en sólo insertar o borrar líneas en blanco.

-c Emplea el formato de salida de contexto.

-i Considera las letras mayúsculas y minúsculas equivalentes.

-q Informa sólo de si los ficheros difieren, no de los detalles de las diferencias.

-r Cuando compara directorios, compara recursivamente cualesquier subdirectorios

encontrados.

-u Emplea el formato de salida unificado.

Un estado de salida de 0 significa que no se encontraron diferencias, 1 significa que se

encontró alguna diferencia y 2 significa problemas.

Cortar y Pegar Ficheros.

Cortar de forma horizontal (por líneas).

split [-nº] [fichero] [prefijo]

Divide el "fichero" en trozos de n líneas, los trozos son grabados en ficheros cuyo nombre base

es "prefijo" y se le añaden las terminaciones "aa", "ab", hasta "zz", por lo que se puede dividir hasta

en 676 ficheros. (26 letras)

-nº Nº de líneas de cada trozo, por defecto 1000.

Si no se indica el "fichero" se toma la stdin.

Si no se indica el nombre base se asume "x".

Variante de split

csplit [-f prefijo] fichero arg1 [...argn]

Divide el fichero en las porciones que indiquen los argumentos, estos pueden ser:

n El trozo termina en la línea nº n (no incluida).

"/exp/" Hasta la línea que contiene la expresión (no incluida).

"%exp%" Salta sin grabar en fichero hasta la línea que contiene la expresión, esta línea se

graba en el próximo fichero.

En pantalla se muestra el tamaño de los ficheros en los que se divide. Algunas opciones son:

-f prefijo Prefijo tiene el mismo significado que en split, si no se pone se asume "xx" y

se van numerando, desde xx00 hasta xx99.

-s No muestra el tamaño de las partes en la salida estándar.

El Sistema Operativo Unix - Linux 37](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-38-2048.jpg)

![Pegar de forma horizontal.

Hemos utilizado la orden cat para crear y visualizar ficheros, con redireccionamientos y

tuberías, pero cat es una abreviatura de concatenar.

cat [opc] [fichero(s)] [-]

Concatena los ficheros especificados, y los muestra por stdout, la cual podemos redireccionar.

El guión (-) significa una entrada por teclado.

-v Muestra los caracteres no imprimibles.

-t Además los TAB los muestra como ^I. Sólo los TAB –T.

-e Además en los EOL muestra un $. Sólo los EOL –E.

-n Numera las líneas de salida.

-b No numera las líneas en blanco.

-s No muestra más de una línea en blanco.

-A Equivale a –vET.

Ejemplos:

cat f1 f2

cat f1 - f2 > f3

Dividir ficheros verticalmente (por columnas).

cut [opc] [fichero]

Permite seleccionar columnas (caracteres o campos) de un fichero, el resultado va a stdout.

-c lista Seleccionamos la columna por caracteres.

-f lista Indicamos la columna por campos (fields).

En ambos casos la lista está formada por un conjunto de números separados por comas o

guiones.

-dcarácter Informa de cual es el carácter delimitador de campos cuando usamos

la opción -f, por defecto se asume tab.

-s Se usa conjuntamente con la opción “f”, para pasar por alto las líneas que no tengan

el delimitador, como son cabeceras, títulos o líneas vacías.

Ejemplos:

Corta el rango de caracteres del 20 al 35:

cut -c20-35 datos

Se obtiene el 2º y 4º campo, actuando como separador los “:”

cut -d”:” -f2,4 datos

Unir ficheros verticalmente.

paste [opc] fichero(s)

Une los ficheros verticalmente, produciendo una única salida nueva.

Sin opciones, sustituye los caracteres de fin de línea por tab, excepto los del último fichero.

-dcarácter Carácter que sustituye los finales de línea.

Ejercicios:

El Sistema Operativo Unix - Linux 38](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-39-2048.jpg)

![Obtener un listado ordenado de todos los usuarios que son propietarios de algo dentro del

directorio /home; no deben de estar repetidos. Orientaciones:

A la salida de la orden ls -l le podemos eliminar la cabecera.

Cortar la columna de los propietarios.

Ordenar

Eliminar los repetidos.

En un fichero de alumnos, donde tenemos los datos de un alumno por linea, con los datos

Nombre; Apellidos; Edad. Obtener otro fichero con los datos apellidos, nombre; ordenado por

apellidos.

Búsqueda de ficheros.

find [ruta(s)] [opcion(es)]

Es útil para localizar ficheros que cumplan determinadas condiciones o características, en las

ramas del árbol de directorio que se le indique. Finalmente sobre los ficheros o directorios

encontrados se puede ejecutar alguna acción.

Dentro de las opciones, unas indican criterios de búsqueda (en el caso de que se indique más

de un criterio se seleccionan los ficheros que cumplan todos simultáneamente).

Otras opciones indican las acciones a realizar con los ficheros encontrados.

Cuando el criterio se acompaña de un nº n, este puede llevar el signo positivo (+), negativo (-) o

ninguno, significando respectivamente mayor que, menor que o igual que.

Algunas opciones que indican criterios de busqueda:

-name patrón Nombre del fichero a buscar, admite metacaracteres. Se aconseja

poner el nombre entre comillas, para que los metacaracteres no sean

interpretados por el shell.

-iname patrón Como -name, pero no hace distinción entre mayúsculas y minúsculas.

-type t Donde “t” es un carácter que indica el tipo de fichero, este puede ser:

f Ficheros ordinarios.

b Dispositivos de bloques.

c Dispositivos de caracteres.

d Directorios.

l Vínculos simbólicos.

-links [±]n Nº de enlaces.

-inum n Empareja con los ficheros que tengan como nº de inodo n.

-perm n Localiza los ficheros que tengan exactamente los permisos indicados

por el nº n (octal).

-user usuario Ficheros que pertenezcan al usuario, se indica el nombre del usuario.

-uid n Idem, n debe de ser un identificador de usuario. (ls -n muestra uid y gid)

-group grupo Ficheros que pertenezcan al grupo.

-gid n Idem, n debe de ser un identificador de grupo.

-size [±]n Nº de bloques de tamaño del fichero. Si se añade una c detrás del

número se interpreta el tamaño en bytes (caracteres), k (Kbytes), w

(palabras 2 bytes), b (bloques, por defecto).

-empty Si el fichero o el directorio está vacío.

-atime [±]n Si ha sido accedido en los últimos n días.

El Sistema Operativo Unix - Linux 39](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-40-2048.jpg)

![-mtime [±]n Idem modificado.

-newer fichero Ficheros modificados con posterioridad a la fecha y hora de

modificación del fichero especificado.

-maxdepth n n indica el nivel de profundidad al que se descenderá buscando ficheros

en el árbol de directorios a partir de la trayectoria indicada. 0 Ninguno, 1

sólo en el directorio indicado.

-mindepth n n indica a partir de que nivel se inicia la búsqueda. 1 a partir del

directorio indicado, 2 omite los ficheros del directorio indicado.

Ejemplos:

find . -size -25c

find /home/user07 -name hola -type d

find programas -name "*.c"

find /home -atime +30

Probar todos los criterios vistos y algunas combinaciones entre ellos.

Estos criterios se pueden alterar y combinar con los operadores relacionales.

Se listan en orden de prioridad:

() Fuerza a la ejecución prioritaria.

! Colocada delante de un criterio este queda negado.

-a Operador lógico y. Si no ponemos ninguno este va implícito.

-o Entre dos criterios representa el o lógico.

find . ! -name "*.c" -print

find ./cartas ./epistolas ( -name pepe -o -name jose ) -ls

find /home -name "*.txt" -user user07 –fprint txtde07

Son necesarios los paréntesis, ya que el AND tiene precedencia sobre el OR. Las barras

invertidas son para que estos caracteres sean interpretados por el comando, no por el shell.

Observar los espacios de separación entorno a los paréntesis.

Opciones que indican acciones a realizar:

-print Muestra la trayectoria de los ficheros que se encuentren. Esta será

relativa o absoluta, dependiendo del tipo de trayectoria de búsqueda

que nosotros indiquemos en la orden. Acción realizada por defecto.

-fprint file Almacena el resultado en el fichero indicado.

-ls Lista los ficheros encontrados por la salida estándar con el formato de

la orden “ls -dils”, es decir, información de directorios, nº de inodo,

listado largo y tamaño en bloques.

-exec orden [{}] ; Ejecuta la orden con los ficheros encontrados. El juego de

llaves representan los ficheros encontrados, el (;) indica el final de la

orden y hay que colocarle antes la () para que pierda el significado

especial que tiene para el shell.

El Sistema Operativo Unix - Linux 40](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-41-2048.jpg)

![-ok orden [{}] ; Igual que la anterior, pero pide confirmación antes de ejecutar la orden

con cada fichero. Los corchetes indican opcionalidad.

Ejemplos:

find . -name “carta*” - type f -exec cat {} ;

find cuentas -atime +90 -ok rm {} ;

find programas -newer proyec.c -exec mv {} /home/user07/actual ;

find . -atime +3 -atime -60 -exec mv {} ../reserva ;

find /home -atime +30 -size +20 -ok rm {} ;

En ocaciones, esta orden puede tardar bastante, por lo que se suele ejecutar en background, si

no necesitamos su resultado inmediatamente, para ello se añade al final de la orden el carácter &.

En este caso ejecutará las acciones de forma desatendida y la salida estándar la debemos de

redirigir.

Observar la diferencia entre “find . -name fichero” y “find /home/user07 -name fichero”.

Para ejecutar acciones sobre los ficheros encontrados, realizar la práctica en vuestro directorio

de trabajo y preferiblemente con “-ok orden ...”.

El Sistema Operativo Unix - Linux 41](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-42-2048.jpg)

![Editores:

Editor VIsual. Generalidades.

Comenzar con VI

vi [-opciones] [fichero(s)]

-R Abre el fichero en modo de solo lectura.

+n Al abrir el fichero se posiciona automáticamente en la línea n.

+ Ídem, pero colocándose al final del fichero.

Modos de trabajo

Texto.

Comando:

De pantalla (al iniciar).

De línea de órdenes.

Entrar a modo texto:

i Inserta en la posición del cursor.

a Inserta después del cursor.

I Inserta al principio de la línea.

A Inserta al final de la línea.

o Abre una línea debajo de la activa.

O Abre la línea encima de la activa.

Pasar a modo comando:

Pulsando <Esc>.

Desplazamiento

En algunos terminales con las teclas de dirección.

También h j k l (izquierda, abajo, arriba y derecha respectivamente).

<Ctrl>+f Avanza pantalla. <Ctrl>+b Retrocede pantalla.

<Ctrl>+d Avanza 1/2 pantalla. <Ctrl>+u Retrocede 1/2 pantalla.

w Avanza una palabra. b Retrocede una palabra.

Sobreescritura

r Un solo carácter, y pasa a modo comando.

R Reemplaza indefinidamente hasta que se pulse <Esc>.

Grabar y Salir

:q Abandona vi si no se ha modificado el documento.

:q! Abandono imperativo, perdiendo los posibles cambios.

El Sistema Operativo Unix - Linux 42](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-43-2048.jpg)

![:wq Grabar y salir.

:w fich Graba en el nombre de fichero que le indiquemos.

:w! fich Si el fichero existe lo sobreescribe.

:w >> fich Añade al fichero indicado.

^g Muestra el nombre del fichero.

Borrar

J Une la línea actual con la siguiente.

x Borra el carácter sobre el que está el cursor.

d[n]alcance

Donde n es el número de veces que se va a repetir la operación.

El alcance puede ser:

d Línea actual.

w Palabra siguiente a partir del cursor.

b Palabra anterior a partir del cursor.

) Hasta final de frase. (Punto o línea en blanco)

( Hasta principio de frase.

} Hasta el final de párrafo. (Pto. y aparte y línea en blanco)

{ Hasta el principio de párrafo.

$ Hasta final de línea.

^ Hasta principio de línea. Sin nº de veces.

G Hasta el final del fichero.

Al borrar, el texto pasa a un búfer de carácter general. (CORTAR)

Cambiar

c[n]alcance

n y alcance tienen el mismo significado que en la orden anterior, pero para indicar una línea en

alcance, se emplea la letra c.

El bloque de texto así especificado se sustituye por la siguiente entrada por teclado, hasta que

pasemos a modo comando.

Copiar al búfer general

y[n]alcance

Donde n y alcance tienen el mismo significado que en el comando "d", con la salvedad que

para referirnos a línea en alcance hay que poner y.

El texto indicado se copia al búfer general sin borrarlo de su ubicación.

El Sistema Operativo Unix - Linux 43](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-44-2048.jpg)

![Búsquedas y reemplazos.

/texto El cursor se desplaza a la línea de comandos.

La búsqueda se realiza hacia el final del fichero.

?texto Ídem, pero hacia el principio del fichero.

n Repite la última búsqueda.

N Ídem pero cambiando el sentido.

La búsqueda no se hará circular si empleamos :set nowrapscan.

Se puede utilizar una expresión en lugar del texto. Caracteres con un significado especial

dentro de las expresiones de búsqueda:

. Cualquier carácter.

^ Debe de ser el primer carácter. Indica principio de línea.

$ Indica final de línea.

< Comienzo de palabra.

> Final de palabra.

[ ] Conjunto de caracteres. Ejemplos:[0-9], [^A-Z], [aeiou].

* Ninguna o más repeticiones del carácter anterior.

Para que estos metacaracteres pierdan su significado se usa .

También se pueden inhabilitar con :set nomagic.

Reemplazos globales.

:ámbitos/patrón1/patrón2/g

ámbito n La línea número n.

n1,n2 Rango de líneas.

. Línea actual.

$ Final de fichero.

% Todo el fichero.

s Es la orden.

/patrón1 Lo que buscamos.

/patrón2 Por lo que lo vamos a sustituir. Si no se especifica se borra la expresión buscada.

/g En todas las ocurrencias de una línea. De no indicarse se reemplaza la

primera ocurrencia de cada línea.

El Sistema Operativo Unix - Linux 46](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-47-2048.jpg)

![Comunicación entre Usuarios

Lo primero será averiguar información sobre los usuarios y los que están conectados

finger

Proporciona información sobre los usuarios conectados al sistema, o incluso no conectados si

indicamos su nombre. La sintaxis es:

finger [opc] [usuario...] [usuario@host...]

Por defecto muestra la siguiente información sobre cada usuario comectado al host local:

Nombre de conexión.

Nombre completo del usuario.

Nombre del terminal, si va precedido por un * no admite mensajes con write.

Tiempo que lleva ocioso.

Hora de conexión.

Desde dónde se ha establecido la conexión.

Si sólo queremos información del usuario user07 escribiremos:

finger user07

En este caso la muestra aunque no esté conectado.

who

who [opciones]

Con who podemos ver los usuarios conectados a nuestro sistema, además, nos muestra el

terminal en el que están conectados y el tiempo de conexión. who imprime la siguiente información

por cada usuario que actualmente está conectado al sistema:

Nombre de la cuenta (login name).

Terminal.

Momento en el que se conectó.

Nombre de ordenador remoto o terminal X.

Si sólo queremos información sobre el usuario que ejecuta la orden escribiremos:

who -m

who am i

w

w [usuario]

Nos da información sobre los usuarios que están conectados en el momento que se ejecuta el

comando y sobre que están haciendo.

También se puede indicar un usuario en concreto.

Ejemplo:

$w

4:59pm up 4:05, 3 users, load average: 0.00, 0.01, 0.01

USER TTY LOGIN@ IDLE JCPU PCPU WHAT

El Sistema Operativo Unix - Linux 49](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-50-2048.jpg)

![paco tty1 12:54pm 4:04m 11.85s 0.03s startx

cursolin tty3 4:59pm 7.00s 0.06s ? -

paco pts/0 4:53pm 0.00s 0.08s 0.03s w

En la primera línea nos informa de

La hora actual.

Cuánto lleva el sistema funcionando.

Cuántos usuarios están conectados.

Las cargas medias en los anteriores 1, 5 y 15 minutos.

A continuación para cada usuario se muestra:

Nombre de login,

Nombre de tty.

Tiempo de conexión.

Tiempo inactivo.

Jcpu, es el tiempo usado por todos los procesos bajo el terminal tty.

Pcpu, es el tiempo usado por el proceso en curso.

La línea de comando del proceso en curso.

write

write usuario [terminal]

El comando write nos permite mandar un mensaje a otro usuario en tiempo real, es decir, el

mensaje aparecerá inmediatamente en la pantalla del destinatario. Estos mensajes no se

almacenan en ningún buzón.

Por supuesto sólo nos vale si el destinatario está conectado, y además debe tener mesg en y.

Supongamos que deseamos enviar un mensaje al usuario user07, y que tiene activa la

recepción de mensajes, en ese caso escribiríamos

write user07

Una vez escrito el texto que deseemos enviar como mensaje:

Hola Pepito, que no se te olvide la cita.

pulsaremos [Ctrl]+[d] y el mensaje será enviado.

También podemos mantener comunicaciones bidireccionales tipo walkie-talkie.

Para ello no se pulsa ^d, y el otro usuario debe de escribir la orden write con nuestro nombre,

cada vez que pulsemos return, esa línea aparecerá en el terminal del otro ususario.

wall

wall [archivo]

Si queremos enviar un mensaje, no a un solo usuario, sino a todos los usuarios conectados

usaremos wall. El mensaje puede estar previamente contenido en un fichero, y para enviarlo

escribiremos:

wall < fichero.txt

Es una utilidad para el administrador y sólo él puede escribir en los terminales de los usuarios

que hayan denegado la recepción de mensajes.

El Sistema Operativo Unix - Linux 50](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-51-2048.jpg)

![Empaquetar y Comprimir Ficheros.

Linux dispone de múltiples utilidades y programas para empaquetar y comprimir ficheros,

desde el clásico compress hasta el más moderno bzip2. Sin embargo los más utilizados (hoy por

hoy) son:

tar para empaquetar

gzip para comprimir

tar

Tar (Tape Archive, archivar en cinta) permite empaquetar o desempaquetar ficheros. El

concepto de empaquetar aquí es el de meter varios ficheros y/o directorios en un solo fichero

(paquete). Posteriormente podremos recuperar esa estructura de ficheros y directorios en el lugar

donde queramos. Su sintaxis básica es:

tar opciones [archivo.tar] [origen]

Opciones:

Se pueden combinar, siempre y cuando no indiquen acciones contrarias. Si especificamos varias se escriben

juntas sin mediar espacios entre ellas. Tradicionalmente no se emplea el guión (-), que normalmente precede

a las opciones en las órdenes Unix.

c Crear un nuevo archivo tar (empaquetado).

t Para mostrar el contenido de un paquete.

x Para extraer archivos empaquetados, se pueden indicar ficheros individuales.

r Añade el (los) fichero(s) especificado(s) al final del paquete.

u Añade el (los) fichero(s), sólo si no están o son de fecha más reciente.

Siempre se debe usar una de las opciones anteriores inmediatamente después de la

orden tar.

v Visualizamos la información en forma detallada.

f Indica que el primer argumento, después de las opciones, es el nombre de un

fichero tar o un dispositivo. Si se pone - , utiliza la entrada o salida estándar, de esta

manera se puede usar con tuberías.

M Para crear / desempaquetar paquetes que ocupen varios discos.

z Filtrar el archivo a través de gzip (tanto para comprimir como descomprimir).

Tendrán la extensión .tgz.

j Linux. Comprime o descomprime con bzip2. Extensión .bz2.

archivo.tar Nombre del archivo almacén.

origen Nombre del directorio(s) / fichero(s) a empaquetar separados por espacios

Supongamos que deseamos empaquetar dos ficheros llamados linux1.txt y linux2.txt, en un

fichero tar de nombre linux.tar, escribiremos:

tar -cvf linux.tar linux1.txt linux2.txt

también podíamos escribir:

tar -cvf linux.tar linux?.txt

Para empaquetar todo el contenido del directorio “entrega”:

tar -cvf entrega.tar entrega

El Sistema Operativo Unix - Linux 54](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-55-2048.jpg)

![Si lo que deseamos es desempaquetar un fichero tar, en vez de escribir la opción -c

escribiremos -x, así para desempaquetar el contenido de la entrega anterior escribiremos:

tar -xvf entrega.tar

De esta manera se creará la estructura de subdirectorios que hubiese dentro de entrega.

Si solamente queremos ver el contenido del fichero empaquetado (tar), ejecutaremos.

tar -tvf entrega.tar

Antes de extraer ficheros tar es importante conocer donde deben desempaquetarse los

ficheros, y con qué tipo de trayectoria fueron empaquetados (absoluta o relativa), la opción -t nos

informa de esto. Y así podremos crear los directorios apropiados y poner activo el directorio

correspondiente.

Uso de dispositivos

En lugar de un fichero como contenedor para empaquetar los ficheros o directorios, podemos

usar el nombre de un fichero dispositivo, /dev/fd0 para el primer disquete y /dev/rmt0 para la unidad

de cinta.

Para usar un disquete con tar, no requiere formato MSDOS ni SF Unix, sólo es necesario que

el disco este formateado a bajo nivel, lo cual se consigue con:

fdformat dispositivo

Para el caso del disquete (A:) de 1,440 MB

fdformat /dev/fd0H1440

Podemos usar tar para hacer copias de seguridad en varios discos (multivolumen), en ese

caso la sintaxis sería:

tar cvfM /dev/fd0 origen

Hay que hacer notar que en este caso no se puede empaquetar y comprimir a la vez y que no

podemos poner el guión delante de las opciones, no funciona.

Para desempaquetar los discos así obtenidos tan sólo tendremos que introducir el primer

disco, y sin montarlo, ejecutar:

tar xvfM /dev/fd0

Se nos pedirán los disco uno a uno hasta que termine el proceso.

gzip

Gzip permite comprimir ficheros, la sintaxis básica es:

gzip [opciones] fichero

Reemplaza el fichero existente por su versión comprimida, añadiéndole al nombre la extensión

“.gz”.

Opciones:

-v Comprime y muestra el nombre y porcentaje de reducción de cada fichero.

-d Para descomprimir archivos.

-t Para comprobar la integridad del fichero comprimido, si está bien no muestra nada,

a no ser que la combinemos con la opción “-v”.

-1 a -9 Nivel de compresión, el -1 indica menor ratio y mayor rapidez, el -9 daría como

resultado un archivo más pequeño pero un mayor tiempo de compresión. El nivel por

defecto es –6.

-c Para que trabaje con la entrada / salida estándar.

El Sistema Operativo Unix - Linux 55](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-56-2048.jpg)

![Añadirle ficheros, nuevos y modificados, usando distintos tipos de trayectorias..

Comprobar los ficheros que lo componen.

Borrar los originales y recuperarlos del paquete.

Realizar las operaciones anteriores con un disquete y una cinta.

Sistema de Impresión.

Órdenes relacionadas con la Impresión: lp, lpr, lpq, lprm lpstat, cancel, pr, lpc.

La instalación y configuración de una impresora se tratará al hablar de las tareas del

administrador.

Un sistema Unix puede disponer de varias impresoras (caso de tener muchas se suelen

organizar en grupos), siempre habrá una a la que se dirigirán los trabajos por defecto.

Los trabajos que se mandan a la impresora se gestionan mediante un spooler o cola de

impresión, al colocarse un trabajo en el spooler se le asigna un nº (request ID), mediante el cual

será identificado hasta que termine de imprimirse o se retire de la cola.

La impresión se realiza en 2º plano, de forma desatendida, de esta manera no compite con los

procesos interactivos, pudiendo el usuario realizar cualquier otro trabajo inmediatamente después

de mandar un documento a la impresora.

Los ficheros que están en la cola se colocan normalmente en un directorio llamado

/usr/spool/lpd, donde existe un directorio para cada impresora.

La gestión de la cola de impresión la lleva a cabo el proceso lpd, que es un demonio, es decir,

un proceso que no está asociado a ningún terminal.

Mandar trabajos a la impresora

Orden lpr

Envía un trabajo a la cola de impresión.

lpr [opc] fichero(s)

Si el sistema tiene conectadas varias impresoras, es útil la siguiente opción para usar una

distinta a la impresora por defecto.

-P NombreImpresora

(Line Printer) Impresora de líneas.

lp [opc] [fichero(s)]

Sin opciones envia los trabajos a la impresora por defecto, e imprime una página identificativa

para cada trabajo.

-d destino Impresora o grupo en la que debe de ejecutarse el trabajo.

-nnº Nº de copias.

-c Realiza una copia temporal del trabajo, para que en la impresión no

influyan cambios posteriores.

-t “título” Imprime un título, precediendo el trabajo en una hoja banner.

-m Envía un correo al usuario al terminar de imprimir su trabajo.

-s Suprime los mensajes por pantalla, “request id ...”

El Sistema Operativo Unix - Linux 57](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-58-2048.jpg)

![-q nivel_prioridad El rango es desde 0 (máxima prioridad), hasta 25 (mínima

prioridad). En Suse 1 mínima, 100 máxima, 50 por defecto.

Puede recibir la información a imprimir mediante una tuberia, procedente de otro comando o

con un redireccionamiento. Si no se le indica entrada o se especifica con un guión (-) se usa la

entrada estándar.

Directamente usando el fichero de dispositivo.

Los ficheros de dispositivo de las impresoras, como los demás, se encuentran en el directorio

/dev y su nombre comienza por lp seguido de un nº, así tenemos lp0, lp1 y lp2. lp0 se usa para el

primer puerto paralelo, el normalmente usado por la impresora. En el directorio /dev/usb también

contamos con 8 ficheros de dispositivo para la impresora.

Se puede mandar información directamente a la impresora redirigiéndola a su fichero

dispositivo, aunque esto no sea aconsejable. En nuestro sistema por defecto no se tienen permisos,

salvo los usuarios que pertenezcan al grupo “lp”.

cat fichero > /dev/lp0

ls –l > /dev/lp0

Control de la cola.

Ver los trabajos de la cola.

lpq [opc]

Muestra el estado de la cola de impresión, los trabajos existentes y cuando se han eliminado

de la cola de impresión.

De las tareas en la cola nos dice: Owner/ID Class NºJob Files Size Time.

-P NombreImpresora

-l Listado largo, informa cuando ha sido impreso cada trabajo.

Información sobre impresoras y la cola de impresión.

lpstat [opc] [request ID]

Sin argumentos nos informa sobre el estado de todos nuestros trabajos.

-c Grupos de impresoras e impresoras de cada grupo.

-d Impresora por defecto.

-t Toda la información asociada al estado del sistema de impresión y al estado de la

cola.

-u “usuario(s)” Informa sobre las peticiones de esos usuarios.

Eliminar trabajos de la cola.

lprm [opc] IDTarea o UserID

Elimina trabajos de la cola, bien sea indicando el ID del trabajo o el ID del usuario, en cuyo

caso se eliminarán todos los trabajos que tenga en la cola.

-P NombreImpresora Elimina todos los trabajos de la cola.

El Sistema Operativo Unix - Linux 58](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-59-2048.jpg)

![- Un solo guión elimina todos los trabajos de impresión del usuario que ejecuta la

orden. Si lo ejecuta el administrador, elimina todos los trabajos de todos los

usuarios.

Cancelar trabajos de impresión.

cancel [impresora][request ID]

request ID Elimina el trabajo de la cola.

impresora Corta o cancela el trabajo que esté actualmente imprimiéndose.

Administrar la impresión.

lpc

Permite comprobar el estado de las impresoras, activar y desactivar las impresoras, iniciar o

detener la impresión de trabajos, así como reorganizar el orden de los trabajos en la cola de

impresión.

Esta orden muestra su propio prompt (lpc>) en el que admite sus propias órdenes, algunas de

las más útiles son:

status [all | printer] Visualiza el estado de los programas demonio y de las colas de

impresión.

start [all | printer] Activa la impresión iniciando un programa demonio para la cola. Es

usado cuando por alguna condición anormal el servidor termina

inesperadamente dejando trabajos en la cola.

stop [all | printer] Detiene un programa demonio de “spooling”, una vez que haya

terminado el trabajo en curso.

enable [all | printer] Activa el “spooling” de las impresoras que se listan. Permite

nuevos trabajos en la cola de impresión.

disable [all | printer] Desactiva las colas de impresión y no se aceptan nuevos trabajos.

topq printer JobId ... Pone los trabajos relacionados al principio de la cola.

quit o exit Sale de lpc.

? o help Muestra una breve descripción de cada orden.

El Sistema Operativo Unix - Linux 59](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-60-2048.jpg)

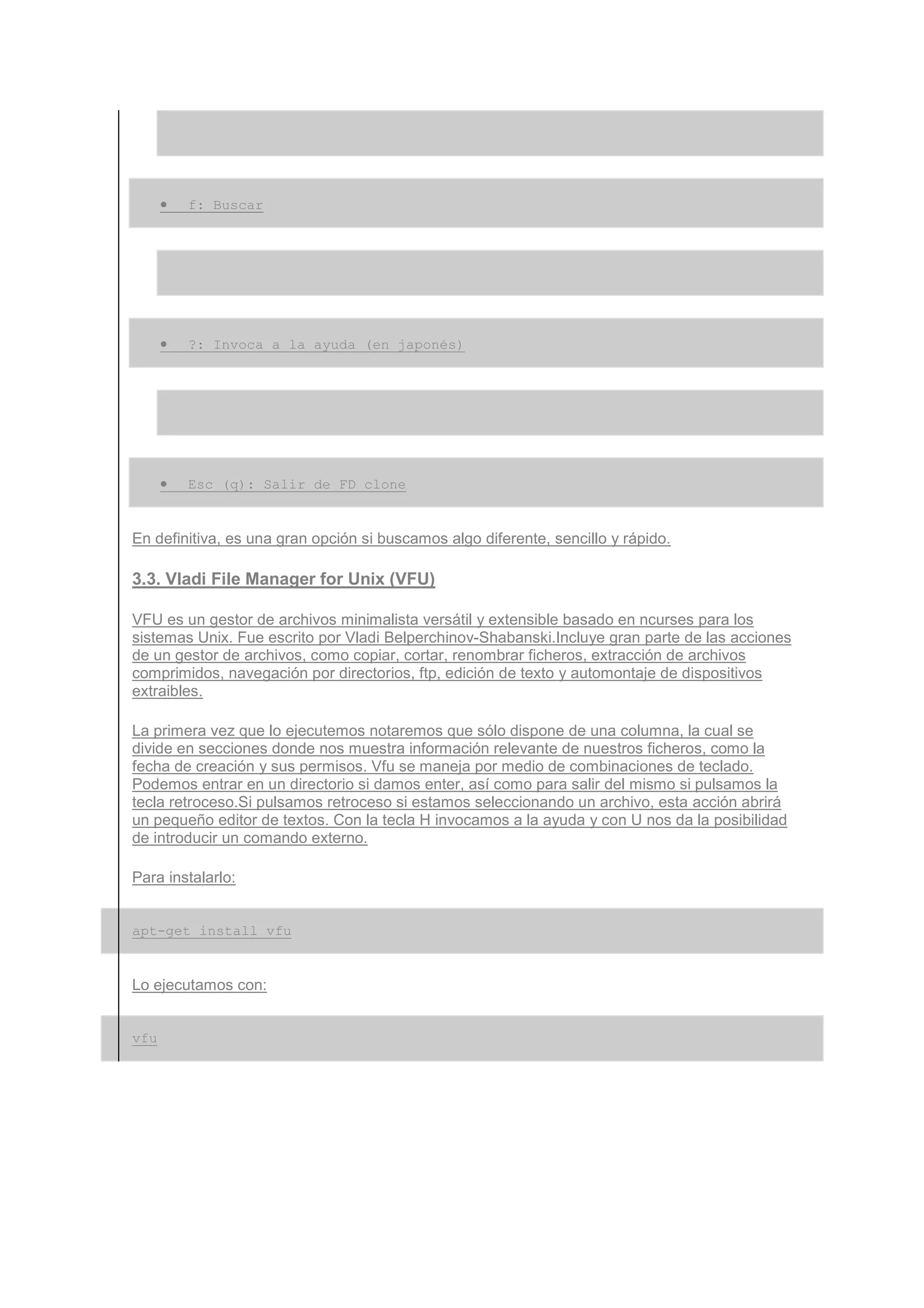

![• La opción --help

• Las paginas del manual

• Las páginas info

• La documentación incluida con el paquete

• Los grandes foros como esdebian.org y Google

El comando whatis y apropos

Ambos comandos son usados para obtener un primer acercamiento hacia las utilidades de

línea de comandos, pero desde diferentes perspectivas.

whatis es usada para obtener una corta descripción de los comandos; esta descripción es

obtenida desde una base de datos que es actualizada mediante cron.

Para actualizar manualmente esta base, es necesario como root correr el comando:

makewhatis. Como ejemplo, podemos citar:

natas@pc-natas:~$ whatis dbus-monitor

dbus-monitor (1) - debug probe to print message bus messages

apropos es el comando que necesitamos cuando no conocemos el nombre del programa que

nos proporciona tal o cual cualidad. Esto queda mas entendido con un ejemplo, imaginemos

que queremos cambiarle el "password" a un usuario, sin embargo hemos tenido un ataque de

amnesia temporal y hemos olvidado el comando para hacer esto, pues bien podemos hacer

uso de apropos, para recordarlo:

natas@pc-natas:~$ apropos password

chage (1) - change user password expiry information

chgpasswd (8) - update group passwords in batch mode

chpasswd (8) - update passwords in batch mode

expiry (1) - check and enforce password expiration policy

grub-md5-crypt (8) - Encrypt a password in MD5 format

login.defs (5) - shadow password suite configuration

ophcrack (1) - a Microsoft Windows password cracker using

rainbow tables.

pam_cracklib (8) - PAM module to check the password against

dictionary words

pam_unix (8) - Module for traditional password authentication

<strong>passwd (1) - change user password</strong>

passwd (1ssl) - compute password hashes

passwd (5) - the password file

Como podemos observar, mediante este comando recordamos una vez más cual es el

comando necesario.

La opción --help

La mayoría de los comandos, ofrecen una ayuda intuitiva y básica directamente sobre la

terminal, esta ayuda es llamada con la opción --help. Una salida, común de esta opción es:

natas@pc-natas:~$ sed --help

Usage: sed [OPTION]... {script-only-if-no-other-script} [input-

file]...

-n, --quiet, --silent

suppress automatic printing of pattern space

-e script, --expression=script

add the script to the commands to be executed

-f script-file, --file=script-file

add the contents of script-file to the commands to be](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-63-2048.jpg)

![executed

-i[SUFFIX], --in-place[=SUFFIX]

edit files in place (makes backup if extension

supplied)

-l N, --line-length=N

specify the desired line-wrap length for the `l'

command

--posix

disable all GNU extensions.

-r, --regexp-extended

use extended regular expressions in the script.

-s, --separate

consider files as separate rather than as a single

continuous

long stream.

-u, --unbuffered

load minimal amounts of data from the input files and

flush

the output buffers more often

--help display this help and exit

--version output version information and exit

If no -e, --expression, -f, or --file option is given, then the first

non-option argument is taken as the sed script to interpret. All

remaining arguments are names of input files; if no input files are

specified, then the standard input is read.

La línea que comienza con usage es la que nos dice como se usa el comando, la forma de

leer, este tipo de líneas, quedará aclarada con un ejemplo:

• Los Argumentos encerrados en [] se consideran opcionales

• Los Argumentos encerrados en <> o {}, se consideran variables, es decir pueden existir

cero o mas veces.

• El texto seguido por ..., representa una lista

• El operador |, representa una operación de tipo or.

El comando man

Las conocidas páginas del manual de linux, proporcionan información autosuficiente y extensa

sobre los comandos. Casi todas las utilerias, comandos y archivos de configuración mantienen

una página del manual.

Las páginas del manual, están organizadas en capítulos, donde cada capítulo específica la

sección y tipo de información que proporciona, estos capítulos son:

• Sección 1 Comandos Generales

• Sección 2 Llamadas al sistema

• Sección 3 Librerías de funciones (c/Perl/c++/etc)

• Sección 4 Archivos especiales (normalmente los hospedados en /dev

• Sección 5 Archivos de configuración

• Sección 6 Juegos y ScreenSavers

• Sección 7 Miscélanea

• Sección 8 Comandos de administración del sistema y Demonios

Moviéndonos por las Páginas del man

En realidad los archivos de man, están creados con archivos que después son interpretados

por groff y redireccionados a nuestro $PAGER (que puede ser less o more), por lo tanto la

navegación sobre las páginas man, difiere segun el $PAGER que estemos usando, sin](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-64-2048.jpg)

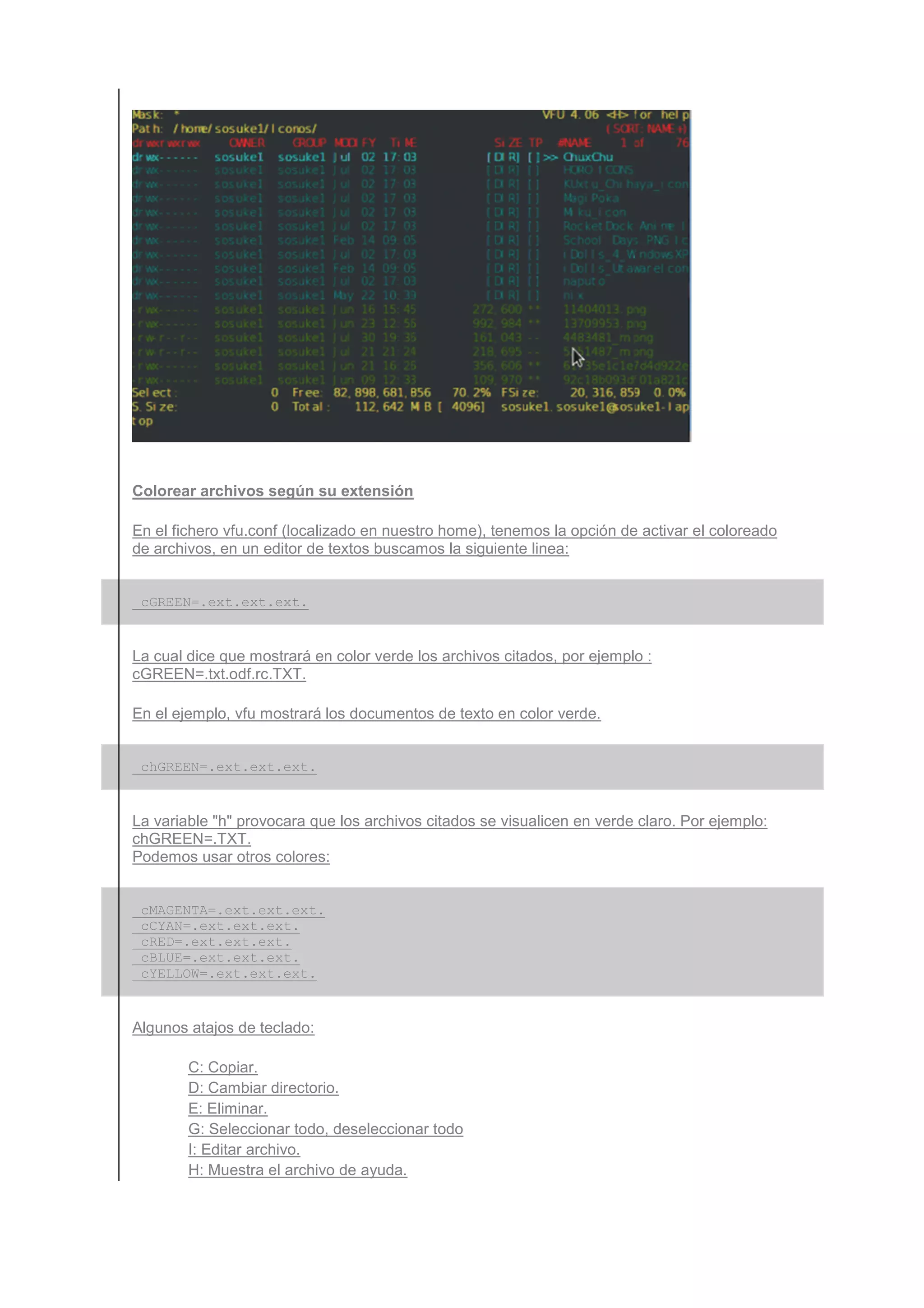

![grep 'cadena' archivo

Muestra las líneas del archivo que contienen la cadena.

stat fichero

Muestra el estado de un fichero.

1. stat -f fichero

Muestra el estado del sistema de ficheros.

file fichero

Muestra de qué tipo es un fichero.

tail archivo

Muestra las últimas líneas de un archivo, 10 por defecto.

1. tail -n 12 archivo

Muestra las 12 últimas líneas del archivo.

2. tail -f archivo

Muestra las últimas líneas del archivo, actualizándolo a medida que se van añadiendo.

Útil para controlar logs.

head archivo

Muestra las primeras líneas de un archivo, 10 por defecto. Admite opción -n igual que el

comando tail.

find /usr -name lilo -print

Busca todos los ficheros con nombre lilo en /usr.

find /home/paco -name *.jpg -print

---------- ---------- -----

| | |

V V `---->muestra la ruta completa del

fichero encontrado

ruta patrón de búsqueda

Busca todas las imágenes .jpg en /home/paco.

find -maxdepth 1 -regex ".*/[^./]*" -type f

Lista ficheros sin punto en el directoria actual.](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-69-2048.jpg)

![ln ruta_fichero ruta_enlace

Crea un enlace duro (con el mismo inodo,es decir mismo fichero con distintos nombres)

ln -s ruta_directorio ruta_enlace

Crea un enlace simbólico (con diferente inodo,es decir se crea un nuevo fichero que apunta al

"apuntado",permitiendo enlazar con directorios y con ficheros de otro sistema de archivos)

diff [opciones] fichero1 fichero2

Compara ficheros.

1. diff -w fichero1 fichero2

Descarta espacio en blanco cuando compara líneas.

2. diff -q fichero1 fichero2

Informa sólo de si los ficheros difieren,no de los detalles de las diferencias.

3. diff -y fichero1 fichero2

Muestra la salida a dos columnas.

join [opciones] fichero1 fichero2

Muestra las líneas coincidentes entre fichero1 y fichero2.

wc fichero

Muestra el nº de palabras,líneas y caracteres de un archivo.

wc -c fichero

Muestra el tamaño en bytes de un fichero.

touch [-am][-t] fichero

Cambia las fechas de acceso (-a) y/o modificación (-m) de un archivo.

1. touch -am fichero

A la fecha actual.Si no existiese el fichero,se crearía.

2. touch -am -t 0604031433.30 fich

AAMMDDhhmm.ss ------- Si no se especifican los

segundos,tomaría 0 como valor.](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-72-2048.jpg)

![A la fecha especificada.Si no existiese el fichero,se crearía.

3. touch fichero

Usado sin opciones crearía un fichero con la fecha actual.

split -b 1445640 mozart.ogg mozart

---------- -------

| V

| nombre elegido para las partes,por defecto x

V

tamaño en bytes de cada parte

Partir un archivo

cat mozart.* > mozart.ogg

Unir las distintas partes de un fichero cortado con split.

chown [-R] usuario fichero

Cambia el propietario de un fichero o directorio.

chgrp [-R] grupo fichero

Cambia el grupo de un fichero o directorio.

chmod [-R][ugo][+/- rwxs] fichero

Cambia los permisos de acceso de un fichero

+: da permisos -: quita permisos

u: propietario R: recursivo

g: grupo r: lectura ejemplo: chmod +x fichero, es lo mismo que: chmod

a+x fichero

o: otros w: escritura explicación: a es la opción por defecto.

a: todos x: ejecución

s: los atributos suid y sgid,otorgan a un "fichero" los permisos de

su dueño o grupo respectivamente,cada vez que se ejecute,sea quien sea

el que lo ejecute.

Ejemplo: chmod +s /usr/bin/cdrecord

Cómo afectan los permisos a los directorios:

r permite ver su contenido(no el de sus ficheros)

w permite añadir o eliminar ficheros (no modificarlos)

x permite acceder al directorio.

Método absoluto de determinar los permisos: chmod 760 fichero

explicación: dueño grupo otros

------------ ----- ----- -----](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-73-2048.jpg)

![M + y -------------- Coloreado de sintaxis habilitar/deshabilitar.

M + p -------------- Mostrar blancos habilitar/deshabilitar.

Formatos

[w3m,lynx,links,links2,elinks] fichero.html

Visualizan ficheros html.

tidy fichero.html

Analiza el código de un documento html.

tidy -m fichero.html

Corrige,modificándolo,el código del fichero html.

tidy -m -asxml fichero.html

Convierte un html a xml.

tidy -m -asxhtml fichero.html

Convierte un html a xhtml.

tidy -m -ashtml fichero.xhtml

Convierte un xhtml a html.

pstotext fichero.ps | less

Visualiza ficheros ps.

pstotext fichero.pdf | less

Visualiza ficheros pdf.

pdftops fichero.pdf fichero.ps

Convierte un fichero pdf a ps.

pdftotext -layout fich.pdf fich.txt

Convierte un fichero pdf a texto.

pdftotext -layout -htmlmeta fich.pdf fich.html](https://image.slidesharecdn.com/todolinux-130127015720-phpapp02/75/Todo-linux-77-2048.jpg)

![mbadblocks a:

Se emplea tras formatear para buscar errores.

mcd [a:]

Informa del directorio MS-DOS en curso o bién cambiamos a uno.

mdir -a a:

Muestra el contenido de un directorio MS-DOS.

mcopy

Copia de ficheros MS-DOS a/o desde Unix.

mcopy "a:directorio/*"

copiaría el contenido de "a:directorio/*" al directorio en curso.

mcopy "a:directorio/*" ~/disquete

copiaría el contenido de "a:directorio/*" al directorio "disquete".

mcopy *.txt a:bill

copiaría al directorio "bill" del disquete todos los .txt.

mmd a:nuevo_directorio

Crea un directorio MS-DOS

mdel "a:bill/*.txt"

Elimina un fichero MS-DOS.

mrd a:bill

Elimina un directorio MS-DOS

mdeltree a:bill