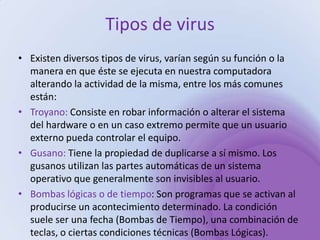

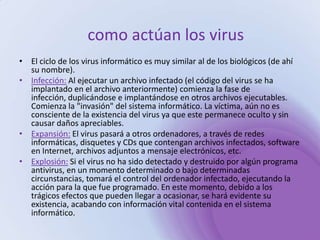

Este documento describe qué son los virus informáticos, los diferentes tipos de virus como troyanos, gusanos y bombas lógicas, cómo actúan infectando, expandiéndose y explotando, y las precauciones para evitar su contagio como usar antivirus actualizados y no abrir archivos de remitentes desconocidos.