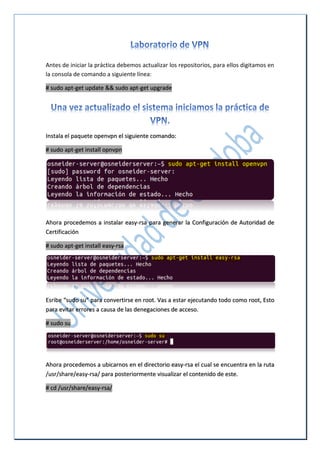

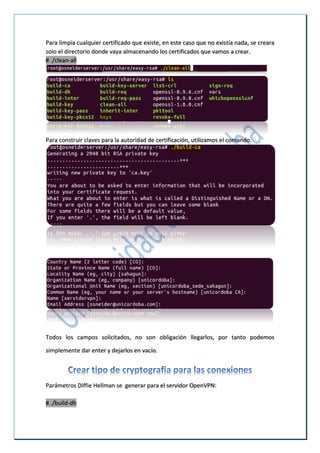

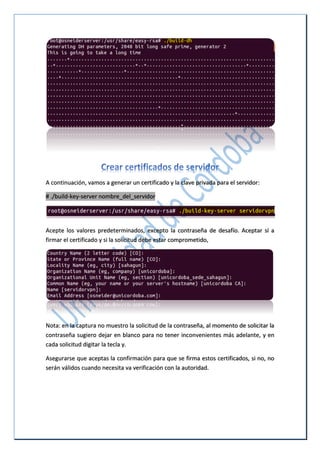

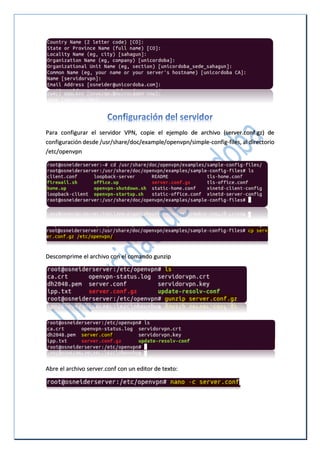

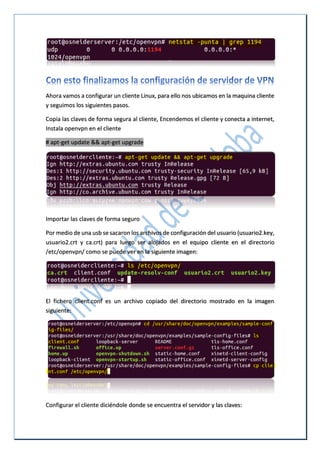

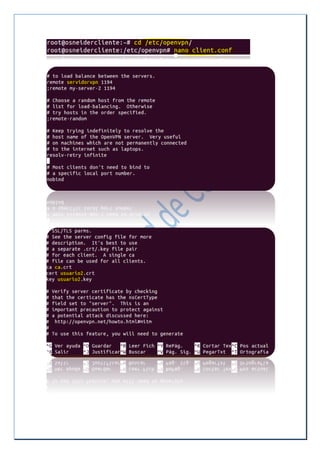

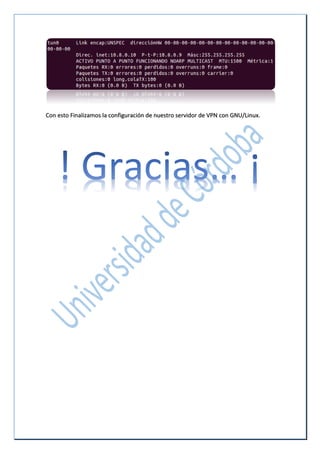

Este documento proporciona instrucciones para configurar un servidor VPN en Ubuntu usando OpenVPN y Easy-RSA. Explica cómo actualizar los repositorios, instalar los paquetes necesarios, generar certificados para la autoridad de certificación y el servidor, copiar archivos de configuración, y configurar e iniciar el servidor y cliente VPN.