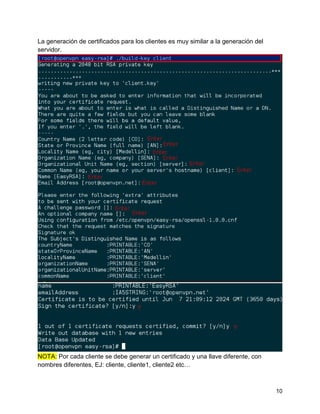

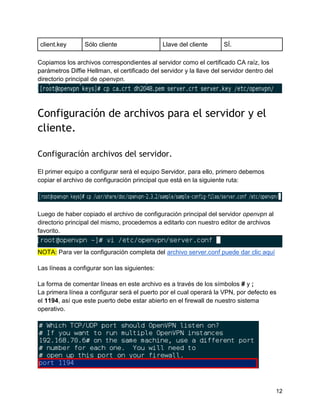

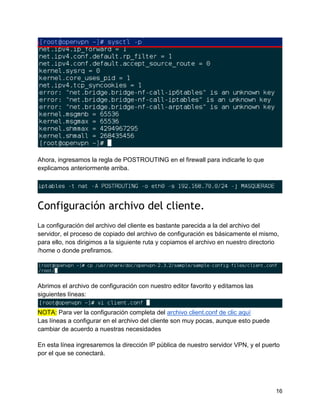

Este documento describe los pasos para implementar una red privada virtual (VPN) utilizando OpenVPN en Red Hat Enterprise Linux 6.2. Inicialmente se instalan los paquetes necesarios como OpenVPN y easy-rsa. Luego se generan los certificados digitales y llaves para el servidor y clientes. Se configuran los archivos del servidor y cliente con la información de red, autenticación y cifrado. Finalmente, se prueba la conexión entre el servidor y cliente a través del túnel VPN verificando la conectividad entre las máquinas.