Escuela Segura Ssp

•Descargar como PPT, PDF•

0 recomendaciones•495 vistas

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (19)

Prevencion de delitos tecnologicos y ciberbullying

Prevencion de delitos tecnologicos y ciberbullying

¿Cómo navegar seguro por Internet?Tipos de estafas en la red

¿Cómo navegar seguro por Internet?Tipos de estafas en la red

Ataques cibernéticos: ¿qué puede hacer un hacker con tu computadora?

Ataques cibernéticos: ¿qué puede hacer un hacker con tu computadora?

PC zombie, Spim, Spear, Phishing, Ransomware, Spam y Scam

PC zombie, Spim, Spear, Phishing, Ransomware, Spam y Scam

Investigación 3 -pc zombie, spim, ransomware, spam, phishing y scam

Investigación 3 -pc zombie, spim, ransomware, spam, phishing y scam

PC zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam, y Scam. Principa...

PC zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam, y Scam. Principa...

Pc zombie, phishing, spim, spear phishing, ransomware, spam, y scam.principal...

Pc zombie, phishing, spim, spear phishing, ransomware, spam, y scam.principal...

Destacado

Destacado (6)

Programas de Prevención del Delito de acuerdo a la Edad del Infractor

Programas de Prevención del Delito de acuerdo a la Edad del Infractor

Programa Escuela Segura - Guia para alumnos 3o y 4o

Programa Escuela Segura - Guia para alumnos 3o y 4o

Similar a Escuela Segura Ssp

Similar a Escuela Segura Ssp (20)

Cómo resguardarte del robo de identidad en internet

Cómo resguardarte del robo de identidad en internet

Cuarto medio. Unidad 2. Clase 3. Los peligros de las redes sociales.

Cuarto medio. Unidad 2. Clase 3. Los peligros de las redes sociales.

Último

Diapositivas de mi seminario "Usos y desusos de la inteligencia artificial en revistas científicas", facilitado a editores de revistas científicas de Iberoamérica en el XIII Congreso Internacional sobre Revistas Científicas (CRECS 2024), el 8 de mayo de 2024 en la ciudad de Arequipa, Perú, en el campus de la Universidad Católica de Santa María.Usos y desusos de la inteligencia artificial en revistas científicas

Usos y desusos de la inteligencia artificial en revistas científicasJuan D. Machin-Mastromatteo #Juantífico

Último (20)

Novena de Pentecostés con textos de san Juan Eudes

Novena de Pentecostés con textos de san Juan Eudes

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

PINTURA DEL RENACIMIENTO EN ESPAÑA (SIGLO XVI).ppt

PINTURA DEL RENACIMIENTO EN ESPAÑA (SIGLO XVI).ppt

PLAN LECTOR 2024 integrado nivel inicial-miercoles 10.pptx

PLAN LECTOR 2024 integrado nivel inicial-miercoles 10.pptx

Desarrollo y Aplicación de la Administración por Valores

Desarrollo y Aplicación de la Administración por Valores

La Sostenibilidad Corporativa. Administración Ambiental

La Sostenibilidad Corporativa. Administración Ambiental

RESOLUCIÓN VICEMINISTERIAL 00048 - 2024 EVALUACION

RESOLUCIÓN VICEMINISTERIAL 00048 - 2024 EVALUACION

ACERTIJO LA RUTA DEL MARATÓN OLÍMPICO DEL NÚMERO PI EN PARÍS. Por JAVIER SOL...

ACERTIJO LA RUTA DEL MARATÓN OLÍMPICO DEL NÚMERO PI EN PARÍS. Por JAVIER SOL...

🦄💫4° SEM32 WORD PLANEACIÓN PROYECTOS DARUKEL 23-24.docx

🦄💫4° SEM32 WORD PLANEACIÓN PROYECTOS DARUKEL 23-24.docx

Usos y desusos de la inteligencia artificial en revistas científicas

Usos y desusos de la inteligencia artificial en revistas científicas

Concepto y definición de tipos de Datos Abstractos en c++.pptx

Concepto y definición de tipos de Datos Abstractos en c++.pptx

Plan-de-la-Patria-2019-2025- TERCER PLAN SOCIALISTA DE LA NACIÓN.pdf

Plan-de-la-Patria-2019-2025- TERCER PLAN SOCIALISTA DE LA NACIÓN.pdf

Prueba libre de Geografía para obtención título Bachillerato - 2024

Prueba libre de Geografía para obtención título Bachillerato - 2024

Código Civil de la República Bolivariana de Venezuela

Código Civil de la República Bolivariana de Venezuela

Escuela Segura Ssp

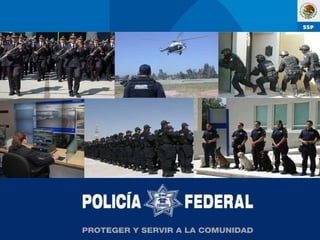

- 3. Visión Avanzar hacia un nuevo modelo de Policía a nivel Nacional. Misión Proteger y servir a las personas y a la sociedad en su integridad física, derechos y bienes, salvaguardando las libertades, el orden y la paz pública. CAMPAÑA NACIONAL DE PREVENCIÓN CONTRA EL DELITO CIBERNÉTICO

- 4. CAMPAÑA NACIONAL DE PREVENCIÓN CONTRA EL DELITO CIBERNÉTICO

- 5. Canales de Denuncia Factores de Riesgo Factores de Protección Prevención Integral del Delito La Familia como elemento educador PREVENCIÓN INTEGRAL DEL DELITO

- 6. Es el robo o manipulación de datos o servicios por medio de piratería o virus, el robo de identidad y fraudes en el sector bancario o del comercio electrónico. Se cometen mediante el uso de computadoras, sistemas informáticos u otros dispositivos de comunicación y tienen por objeto causar daños, pérdidas e impedir el uso de sistemas informáticos. DELITO CIBERNÉTICO

- 7. Dos tipos de Delitos Cibernéticos DELITO CIBERNÉTICO

- 14. “ En materia de delito, los minutos que pasan es la verdad que huye” REFLEXIÓN

- 15. La denuncia anónima es una herramienta que permite a cualquier persona comunicar escrita o telefónicamente a la autoridad los delitos de los que fue víctima o testigo. Seguro Confiable Gratis 089 089 DENUNCIA ANÓNIMA

- 17. ¡ GRACIAS !