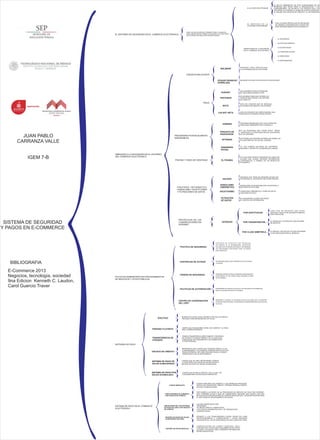

Seguridad y pagos e-commerce

- 1. SISTEMA DE SEGURIDAD Y PAGOS EN E-COMMERCE EL ENTORNO DE SEGURIDAD EN EL COMERCIO ELECTRONICO PARA LOS DELINCUENTES, INTERNET TIENE LOS MEDIOS PARA CREAR NUEVAS FORMAS DE ROBOAR A LOS MILLONES DE USUARIOS QUE REALIZAN TRANSACCIONES E L M E R C A D O D E L A ECONOMIA SUBTERRANEA SON LOS DENCUENTES QUE SE ENCARGAN DE VENDER LA INFORMACION A OTROS POR PARA OBTENER BENEFICIOS ECONOMICOS DIMENCIONES DE LA SEGURIDAD EN EL COMERCIO ELECTRONICO LA INTEGRIDAD NO RECONOCIMIENTO LA AUTENTICIDAD LA CONFIDENCIALIDAD LA PRIVACIDAD LA DISPONIBILIDAD EL ALCANCE DEL PROBLMA EL DELITO CIBERNÉTICO SE ESTA CONVIRTIENDO EN UN PROBLEMA MAS GRAVE PARA LA ORGANIZACIÓN Y LOS CONSUMIDORES, LAS BOTNETS, LOS ATAQUES DOS, LOS TROYANOS, EL PHISHING, EL ROBO DE DATOS E IDENTIDAD, EL FRAUDE CON TARJETAS DE CRÉDITO Y EL SPYWARESON AMENAZAS A LA SEGURIDAD EN EL ENTORNO DEL COMERCIO ELECTRONICO CODIGOS MALICIOSOS VIRUS PROGRAMAS POTENCIALMENTE INDESEABLES PISHING Y ROBO DE IDENTIDAD PIRATERIA INFORMATICA, VANDALISMO, HACKTITVISMO Y FILTRACIONES DE DATOS PROTECCION DE LAS COMUNICACIONES EN INTERNET MALWARE ATAQUE DRVBE-BY DOWNLOAD GUSANO TROYANOS BOTS LAS BOT NETS ADWARE PARASITO DE NAVEGADOR SPYWARE INGENIERÍA SOCIAL EL PISHING HACKER VANDALISMO CIBERNETICO HACKTIVISMO FILTRACION DE DATOS CIFRADOS POR SUSTITUCION POR TRANSPOSICION POR CLAVE SIMÉTRICA DISEÑADO PARA APROVECHAR LA VULNERABILIDAD DE SOFTWARE MALWARE INCLUIDO EN UN ARCHIVO DESCARGADO ESTA DISEÑADO PARA EXTENDERSE DE UNA COMPUTADORA A OTRA ES UN MEDIO PARA QUE ENTREN LOS CÓDIGOS MALICIOSOS A UN SISTEMA DE COMPUTO SON LOS CODIGOS QUE SE INSTALAN DE MANERA ENCUBIERTA POR INTERNET SON UN CONJUNTO DE COMPUTADORAS QUE REALIZAN ACTIVIDADES FRAUDULENTAS. PROGRAMA INDESEABLE QUE HACE APARECER PUBLICIDAD EMERGENTE EN LA PANTALLA. ES UN PROGRAMA QUE PUEDE MONIT OREAR Y MODIFICAR LA CONFIGURACIÓN DEL NAVEGADOR DE UN USURARIO. SOFTWARE QUE OBTIENE INFORMACIÓN SOBRE LAS PULSACIONES DE TECLAS DEL USUARIO VE LAS FORMAS FACTIBLES DE DISTRIBUIR MALWARE A TRAVÉS DE LA INGENUIDAD HUMANA ES CUALQUIER INTENTO ENGAÑOSO EN LINEA POR ALGUIEN QUE QUIERE OBTENER INFORMACIÓN CONFIDENCIAL A CAMBIO DE UN BENEFICIO ECONOMICO INDIVIDUO QUE TRATA DE OBTENER ACCESO NO AUTORIZADO AL SISTEMA DE UNA COMPUTADORA INTENCIONES DE DESESTABILIZAR, ESTROPEAR O DESTRUIR UN SITIO WEB VANDALISMO CIBERNÉTICO Y ROBO DE DATOS CON FINES POLÍTICO ES OCASIONADO CUANDO SE PIERDE EL CONTROL DE INFORMACIÓN CADA QUE SE NECESITA UNA LETRA DADA SE LE SUSTITUYE SISTEMÁTICAMENTE POR OTRA LETRA EL ORDEN DE LA LETRAS DE CADA PALABRA SE MODIFICA EL EMISOR Y RECEPTOR UTILIZAN UNA MISMA CLAVE PARA DESCIFRAR EL MENSAJE POLITICAS ADMINISTRATIVAS PROCEDIMIENTOS DE NEGOCIOS Y LEYES PUBLICAS POLÍTICA DE SEGURIDAD CONJUNTO DE ESTATUTOS QUE PRIORIZAN LOS RIESGOS DE LA INFORMACIÓN, IDENTIFICAN LOS OBJETIVOS DE RIESGO ACEPTABLES Y DETERMINAN LOS MECANISMOS NECESARIOS PARA ALCANZAR ESTOS OBJETIVOS. CONTROLES DE ACCESO DETERMINAN QUIÉN PUEDE OBTENER ACCESO LEGITIMO A UNA RED TOKENS DE SEGURIDAD PEQUEÑOS DISPOSITIVOS QUE GENERAN CONTINUAMENTE CONTRASEÑAS DE SEIS DÍGITOS PARA PREVENIR EL ROBO DE LAS MISMAS. POLÍTICAS DE AUTORIZACIÓN DETERMINAN LOS NIVELES DE ACCESO A LOS RECURSOS DE INFORMACIÓN PARA LOS DISTINTAS NIVELES DE USUARIOS. CENTRO DE COORDINACIÓN DEL CERT MONITOREA Y RASTREA LA ACTIVIDAD DELICTIVA EN LÍNEA QUE LE REPORTAN CORPORACIONES PRIVADAS Y DEPENDENCIAS GUBERNAMENTALES QUE BUSCAN SU AYUDA. PERIODO FLOTANTE TRANSFERENCIA DE CHEQUES TARJETA DE CRÉDITO EFECTIVO MONEDA DE CURSO LEGAL DEFINIDA POR UNA AUTORIDAD NACIONAL PARA REPRESENTAR UN VALOR. TIEMPO QUE TRANSCURRE ENTRE UNA COMPRA Y SU PAGO REAL CORRESPONDIENTE. FONDOS TRANSFERIDOS DIRECTAMENTE. POR MEDIO DE UN GIRO O CHEQUE FIRMADO, DE LA CUENTA DE CHEQUES DE UN CONSUMIDOR A UN COMERCIANTE U OTRA PERSONA. REPRESENTA UNA CUENTA QUE CONCEDE CRÉDITO A LOS CONSUMIDORES Y LES PERMITE COMPRAR ARTÍCULOS CON PAGOS DIFERIDOS, ASÍ COMO REALIZAR PAGOS A VARIOS VENDEDORES CON UN INSTRUMENTO. CUENTA QUE SE CREA DEPOSITANDO FONDOS Y A PARTIR DE LOS CUALES SE HACEN PAGOS O RETIROS DE EFECTIVO SEGÚN SE REQUIERA. SISTEMA DE PAGO DE VALOR ALMACENADO CUENTA QUE ACUMULA GASTOS Y EN LA CUAL LOS CONSUMIDORES HACEN PAGOS PERIÓDICOS. SISTEMA DE PAGO POR SALDO ACUMULADO SISTEMAS DE PAGO SISTEMA DE PAGO EN EL COMERCIO ELECTRONICO CUENTA BANCARIA QUE PERMITE A LAS EMPRESAS PROCESAR PAGOS CON TARJETAS DE CRÉDITO Y RECIBIR FONDOS A PARTIR DE ESAS TRANSACCIONES. POR EJEMPLO AUTORICE ES UN PROVEEDOR DE SERVICIO DE PAGO POR INTERNET. ESTA COMPAÑÍA AYUDA A QUE UN COMERCIANTE ASEGURE UNA CUENTA CON UNO DE SUS SOCIOS PROVEEDORES DE CUENTAS MERCANTILES Y DESPUÉS PROPORCIONA EL SOFTWARE DE PROCESAMIENTO DE PAGOS. LAS MÁS IMPORTANTES SON: •SEGURIDAD. •EL RIESGO PARA EL COMERCIANTE. •LOS COSTOS ADMINISTRATIVOS Y DE TRANSACCIÓN. •EQUIDAD SOCIAL. PERMITE A LOS CONSUMIDORES DORES PAGAR EN LÍNEA INSTANTÁNEAMENTE A COMERCIANTES Y OTRAS PERSONAS CON BASE EN EL VALOR ALMACENADO EN UNA CUENTA EN LÍNEA. SISTEMA DE PAGOS DE VALOR ALMACENADO EN LÍNEA COMUNICACIÓN DE CAMPO CERCANO (NFC) CONJUNTO DE TECNOLOGÍAS INALÁMBRICAS DE CORTO ALCANCE UTILIZADAS PARA COMPARTIR INFORMACIÓN ENTRE DISPOSITIVOS. SISTEMA DE PAGOS MOVILES LIMITACIONES DE LOS SISTEMAS DE PAGO EN LINEA CON TARJETA DE CRÉDITO HABILITADORES DE COMERCIO CON TARJETA DE CRÉDITO CUENTA MERCANTIL JUAN PABLO CARRANZA VALLE IGEM 7-B E-Commerce 2013 Negocios, tecnología, sociedad 9na Edicion Kenneth C. Laudon, Carol Guercio Traver BIBLIOGRAFIA