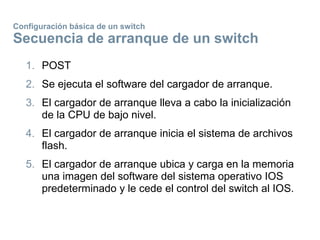

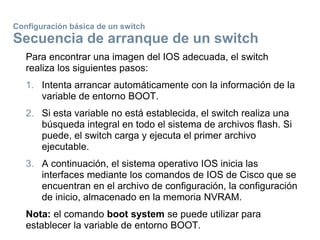

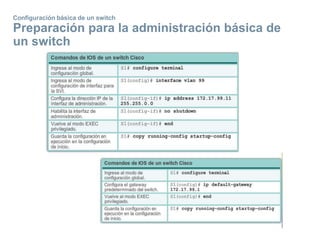

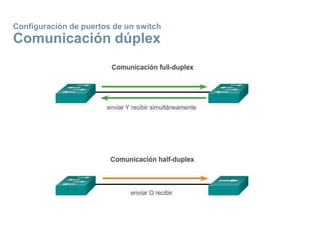

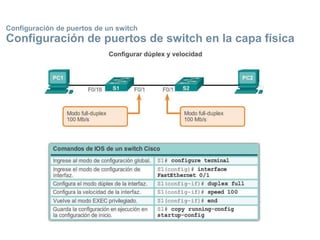

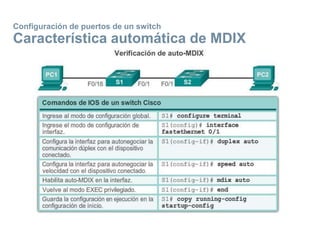

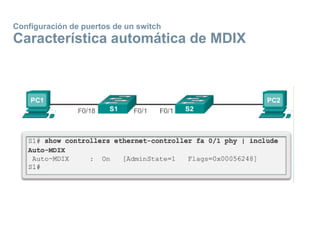

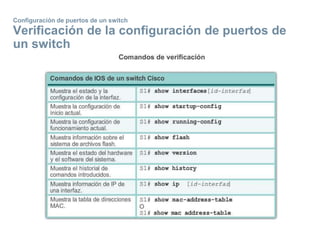

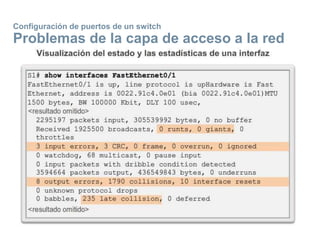

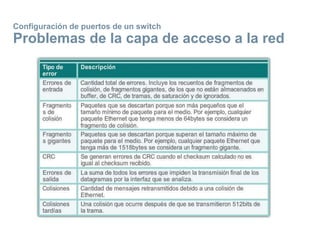

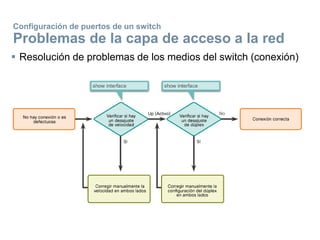

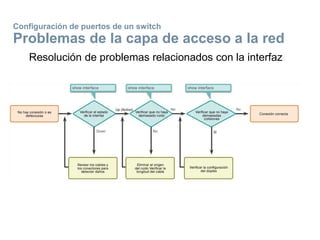

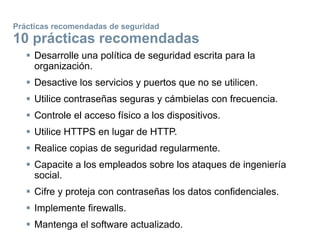

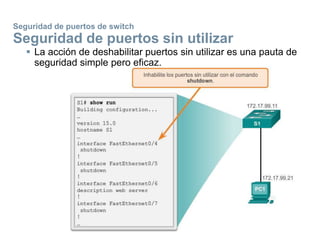

Este capítulo cubre la configuración básica y la seguridad de los switches de red, incluida la secuencia de arranque de los switches Cisco, la configuración de puertos, la administración remota a través de una interfaz virtual y una dirección IP, y las prácticas recomendadas de seguridad como deshabilitar servicios y puertos innecesarios y mantener contraseñas y software actualizados.