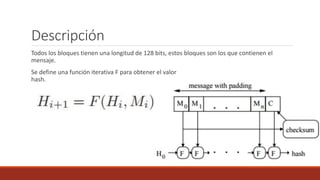

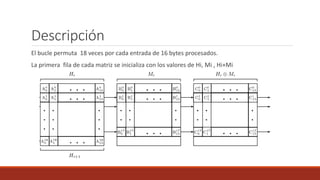

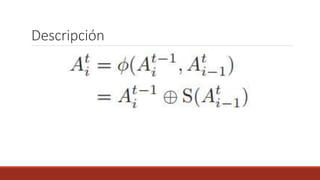

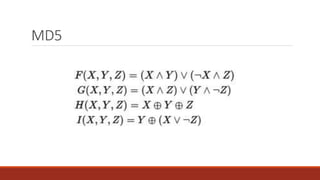

El documento describe los algoritmos de criptografía MD2, MD4 y MD5, desarrollados para funciones hash, y sus aplicaciones en la verificación de la integridad de documentos. A pesar de haber sido utilizados en el pasado, MD2 y MD4 ya no son considerados seguros, mientras que el uso de MD5 también está en duda debido a problemas de seguridad identificados. Se incluyen detalles sobre cómo funcionan estos algoritmos y enlaces a recursos adicionales.