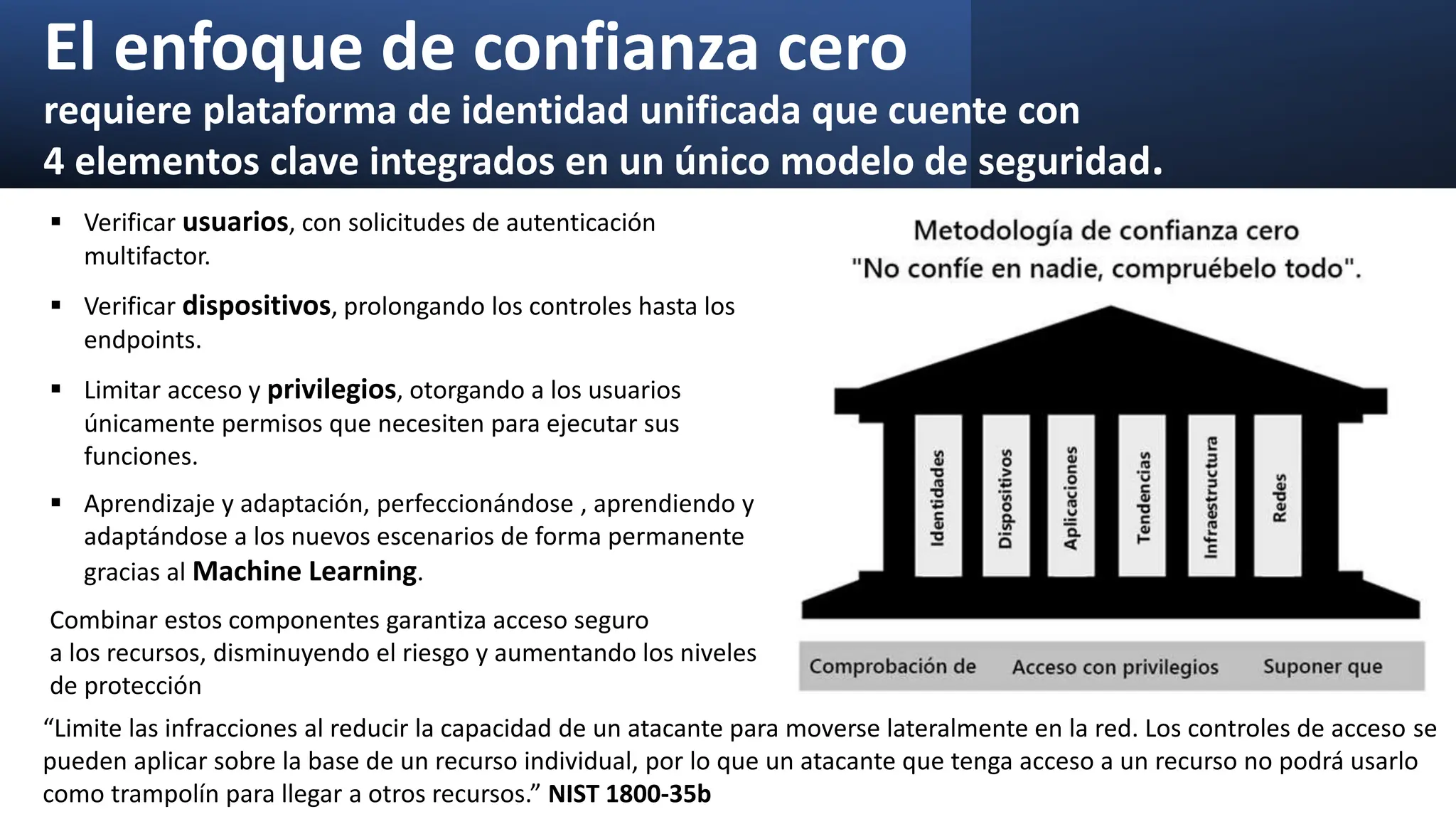

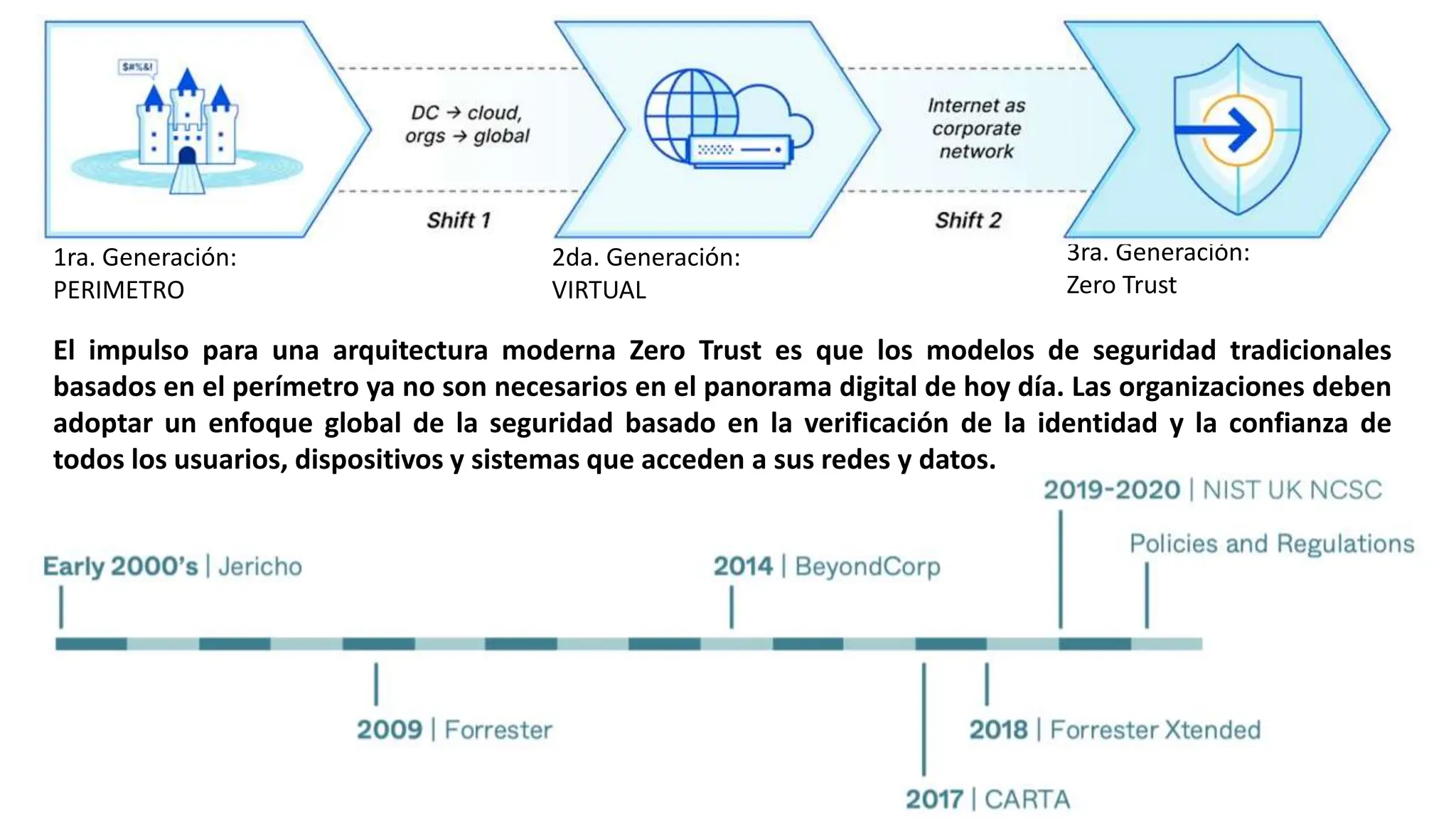

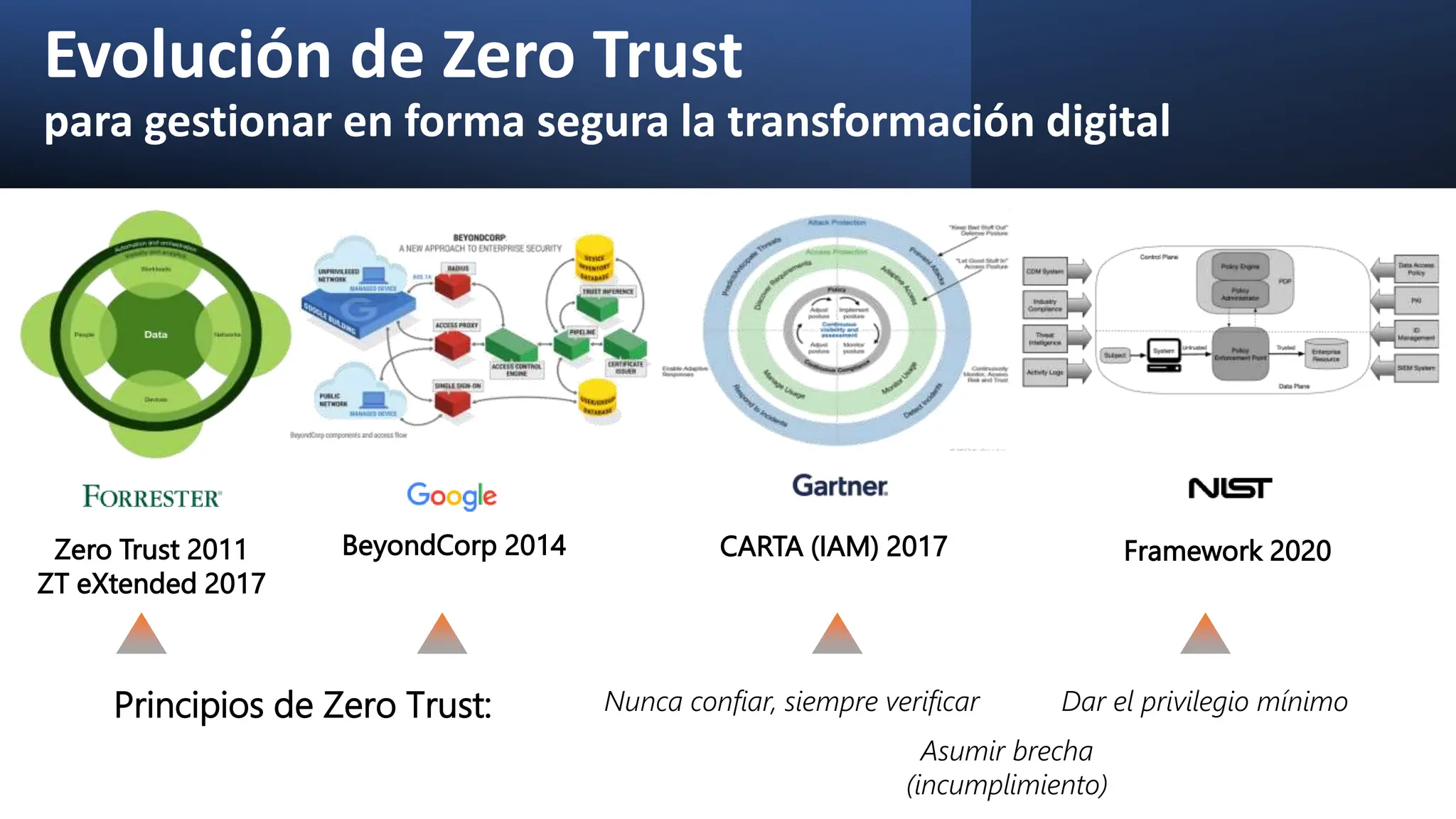

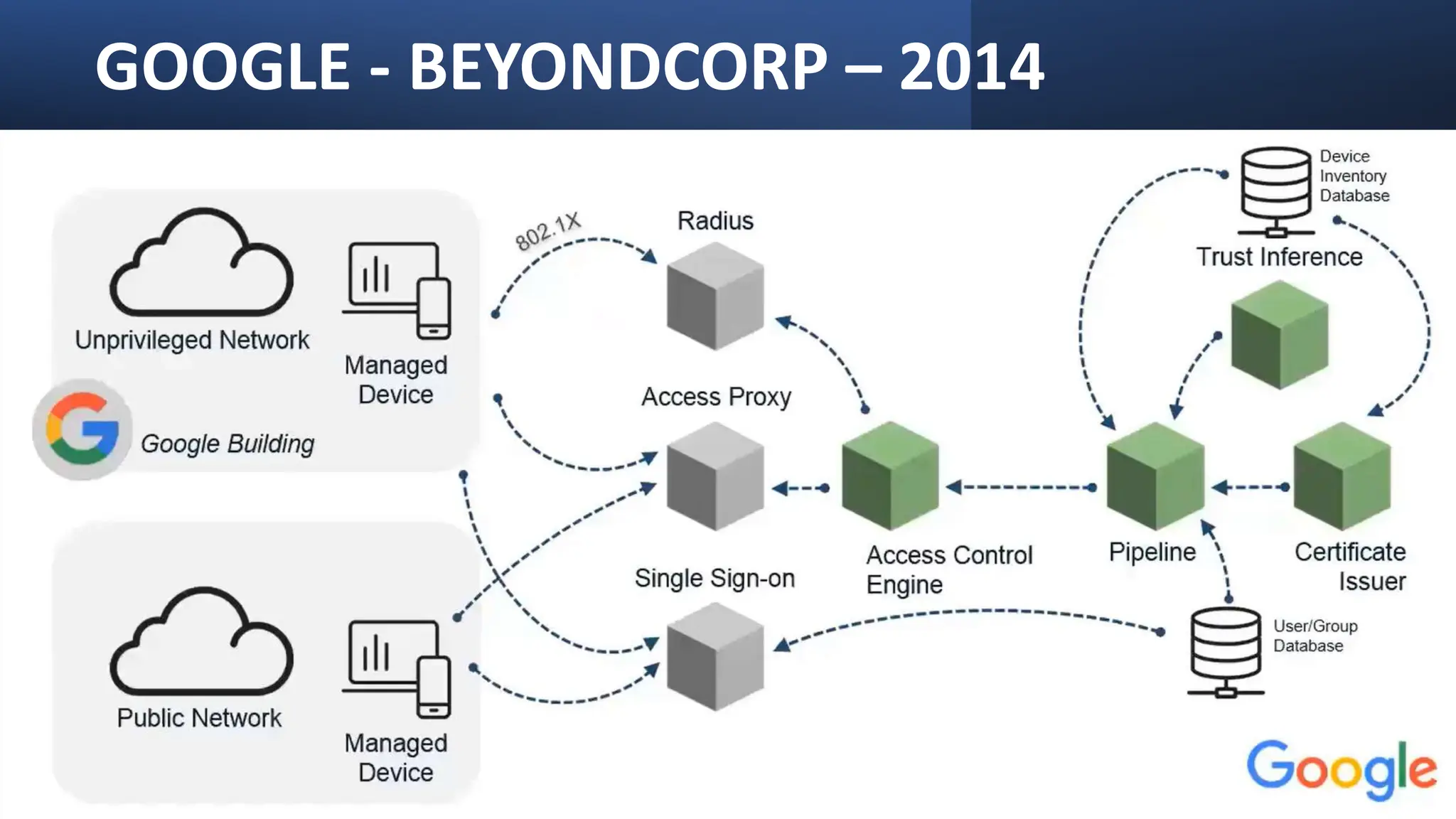

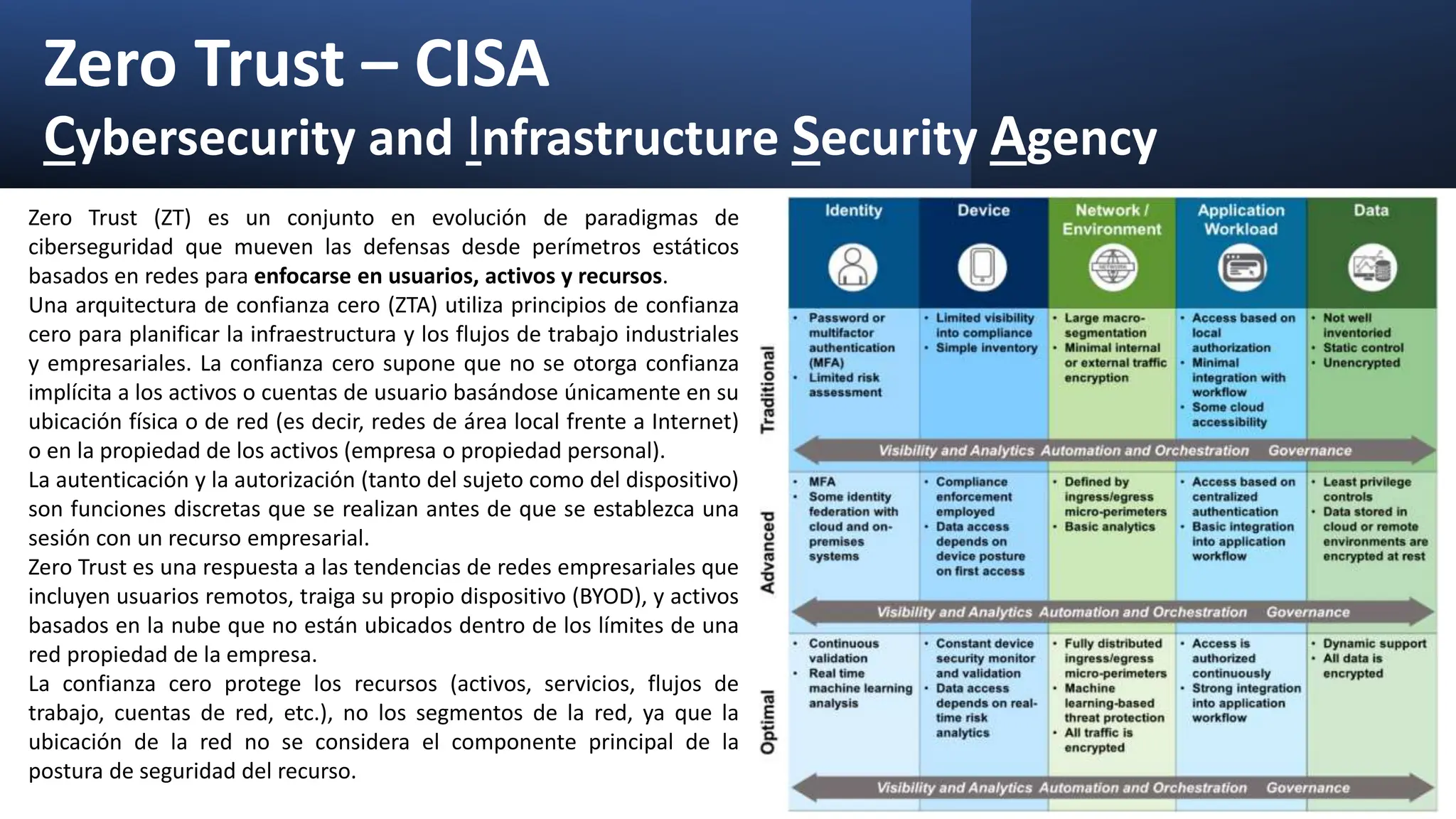

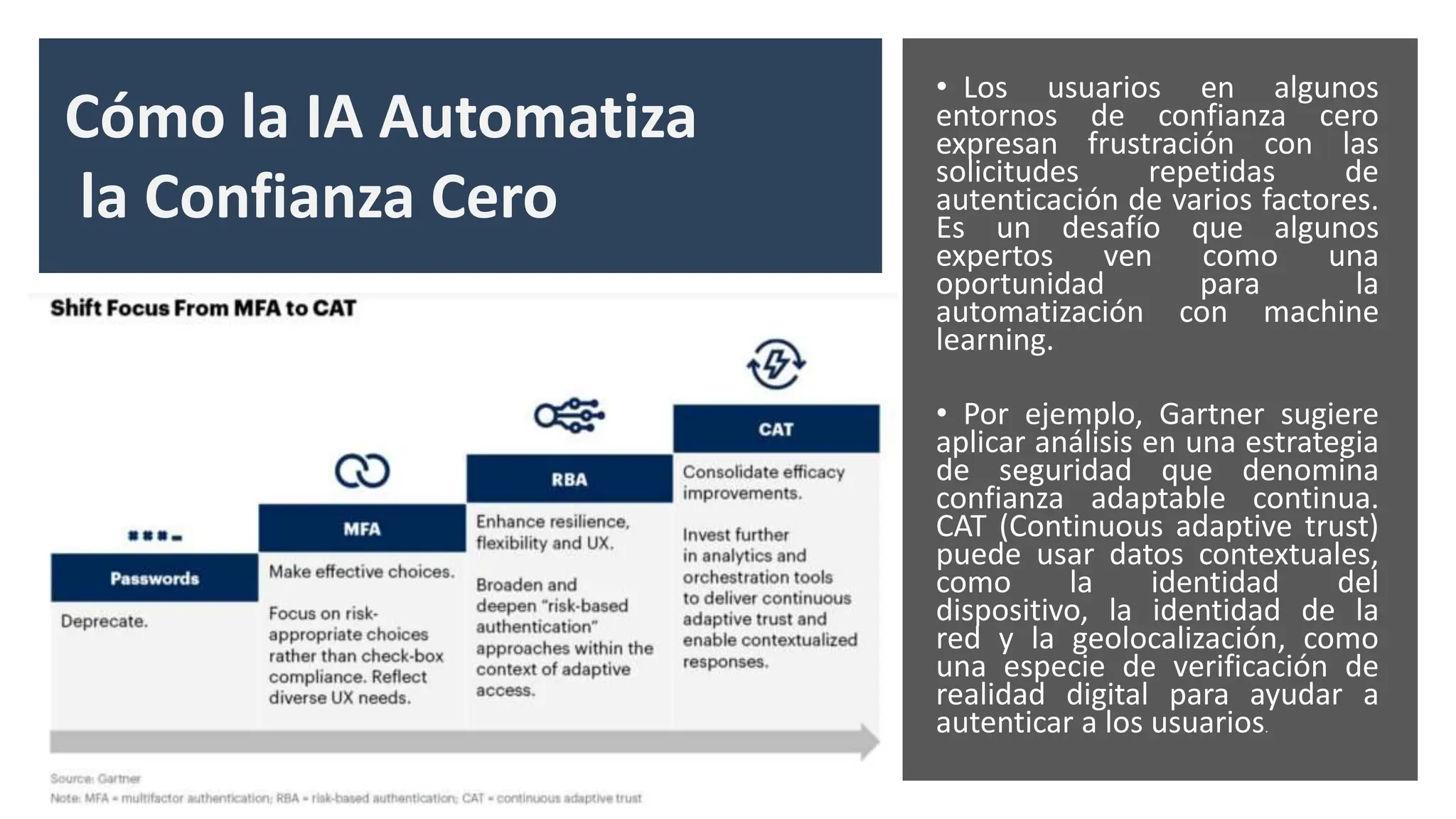

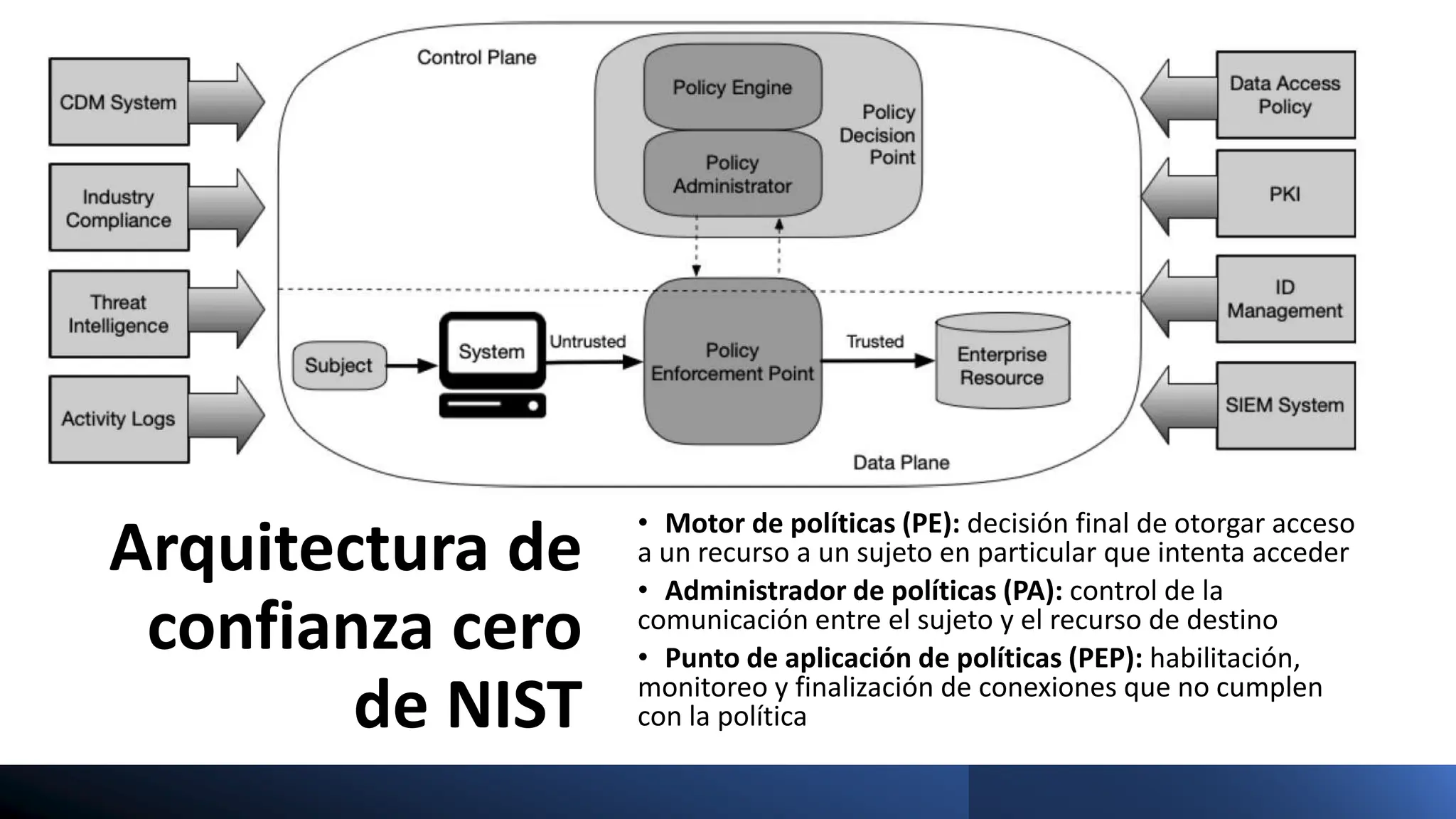

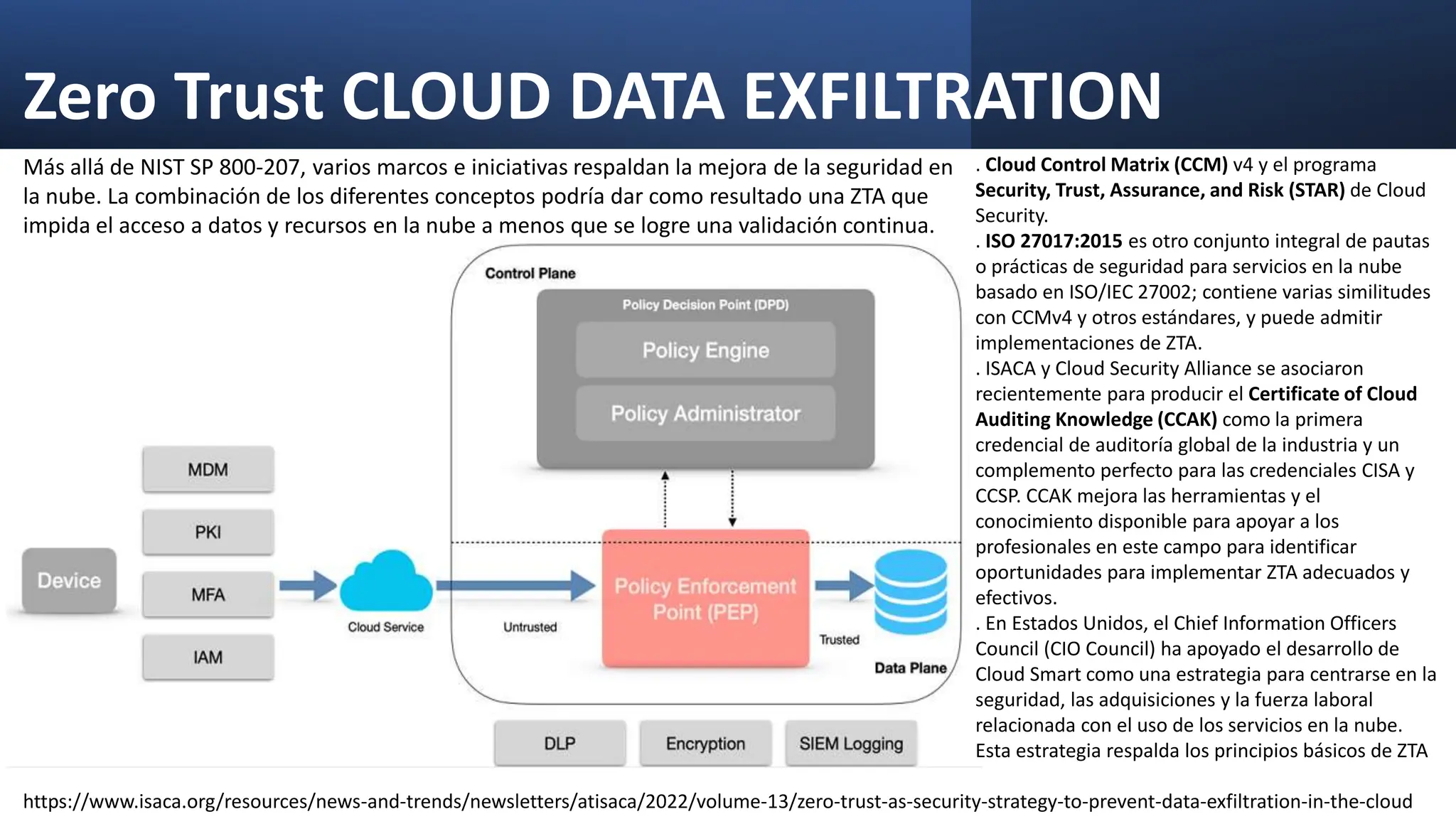

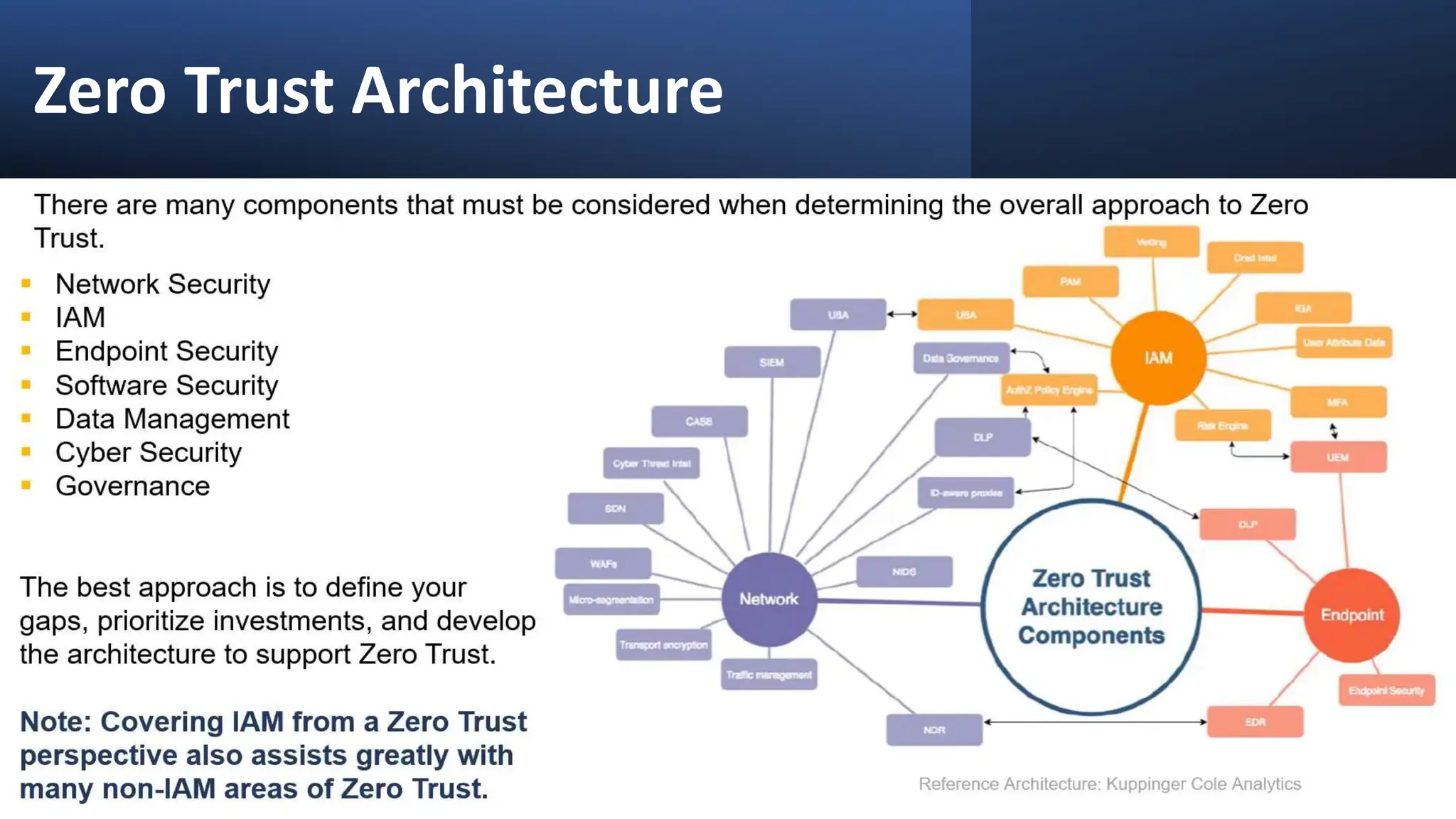

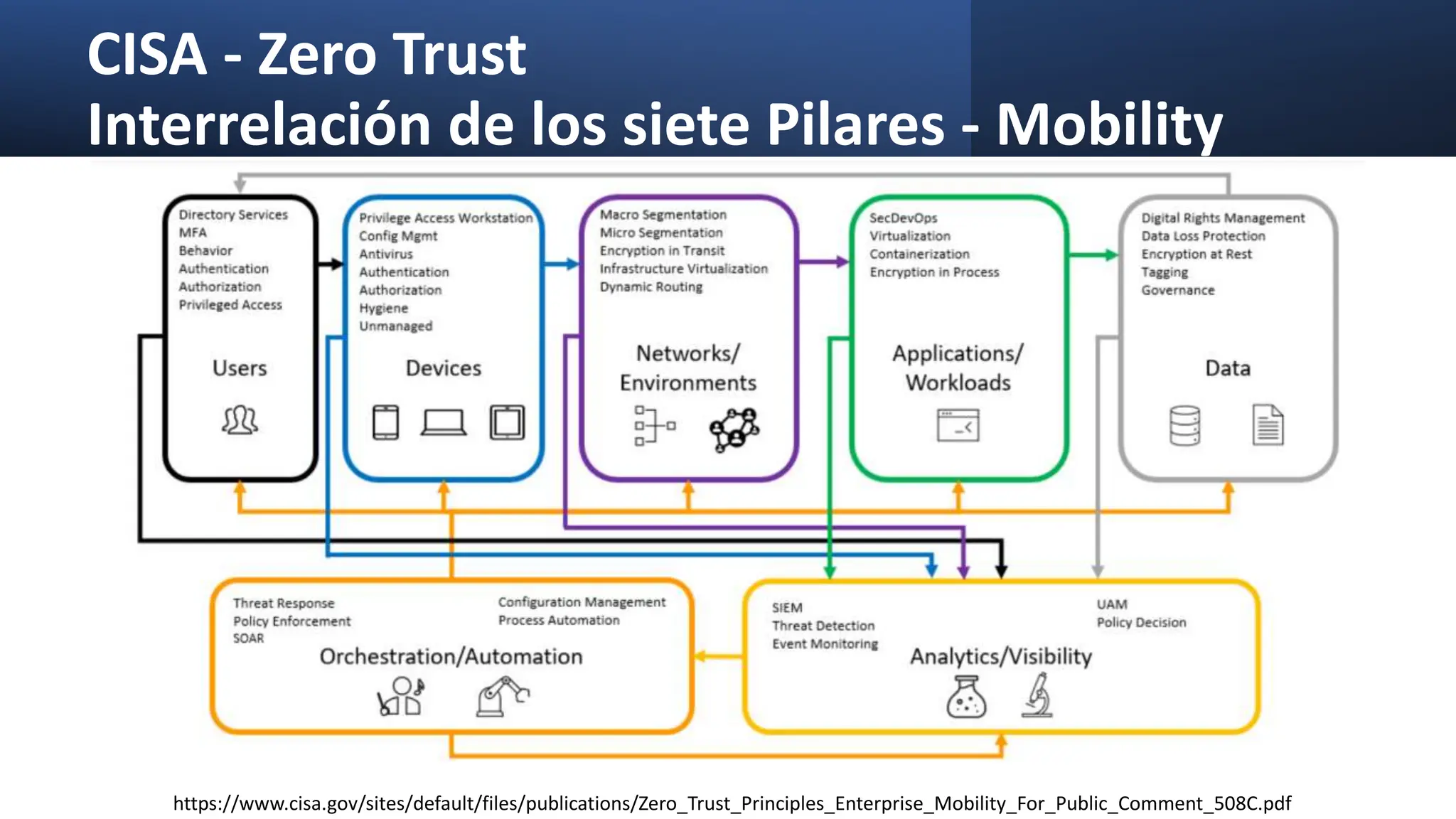

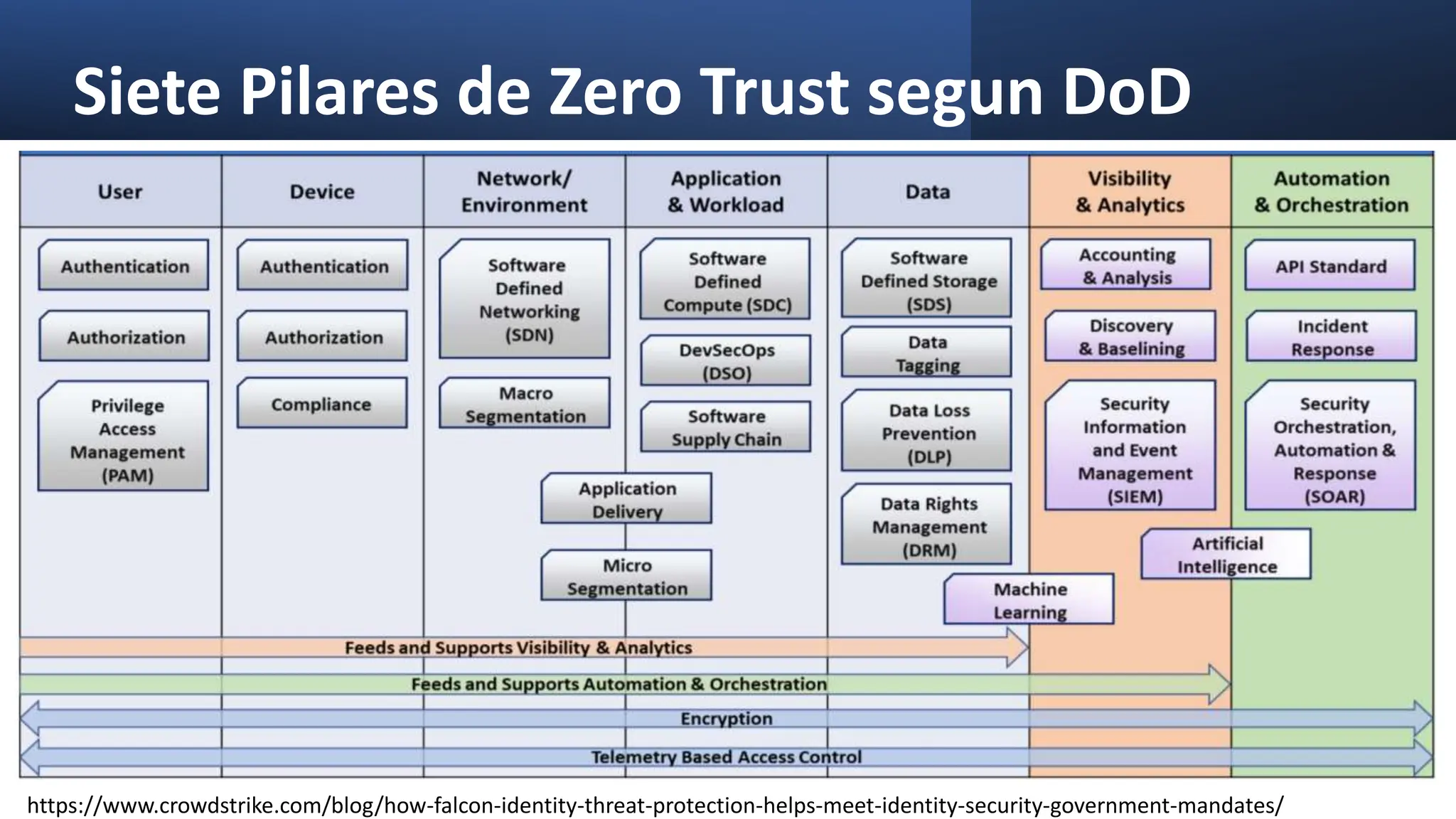

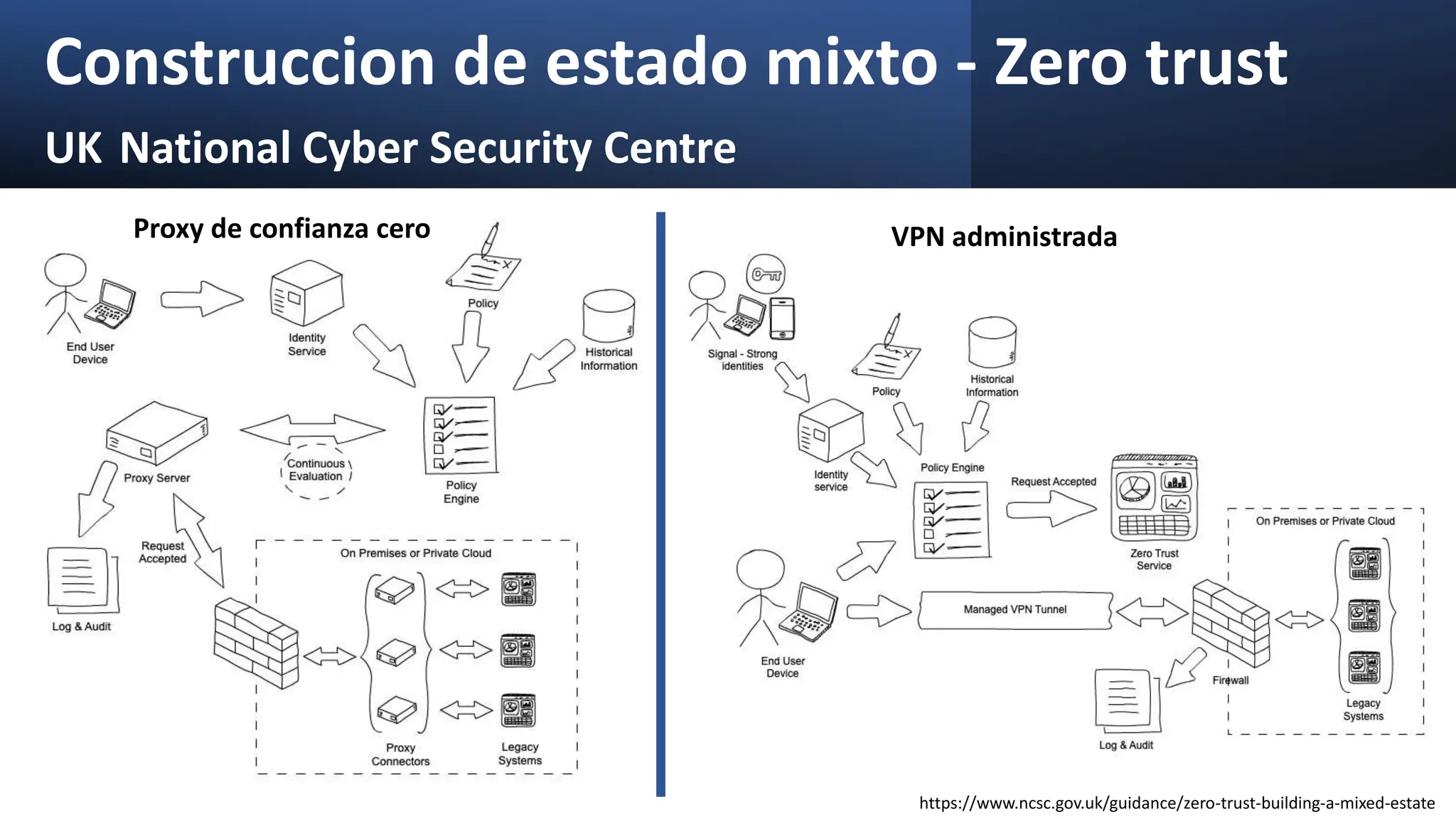

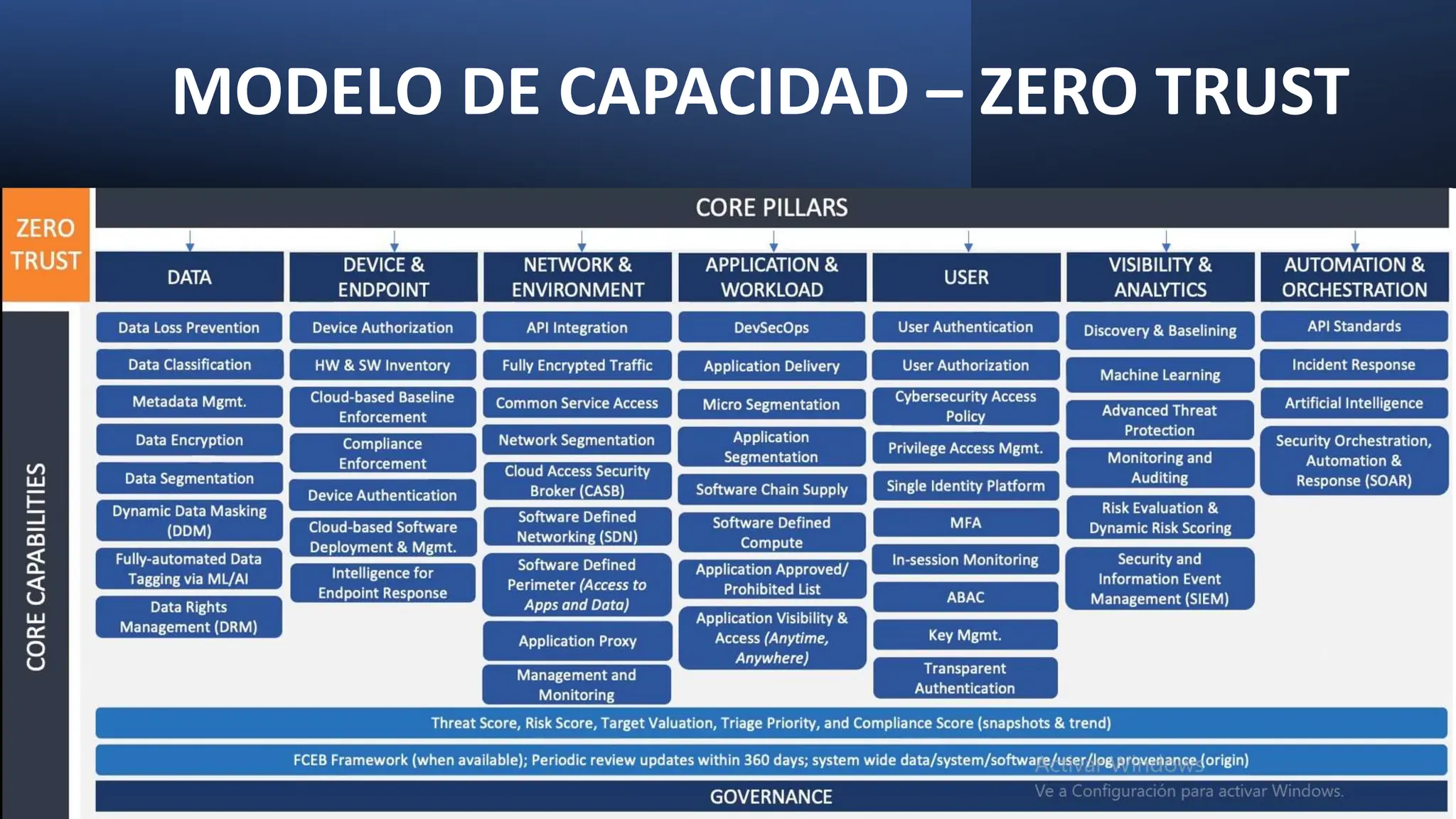

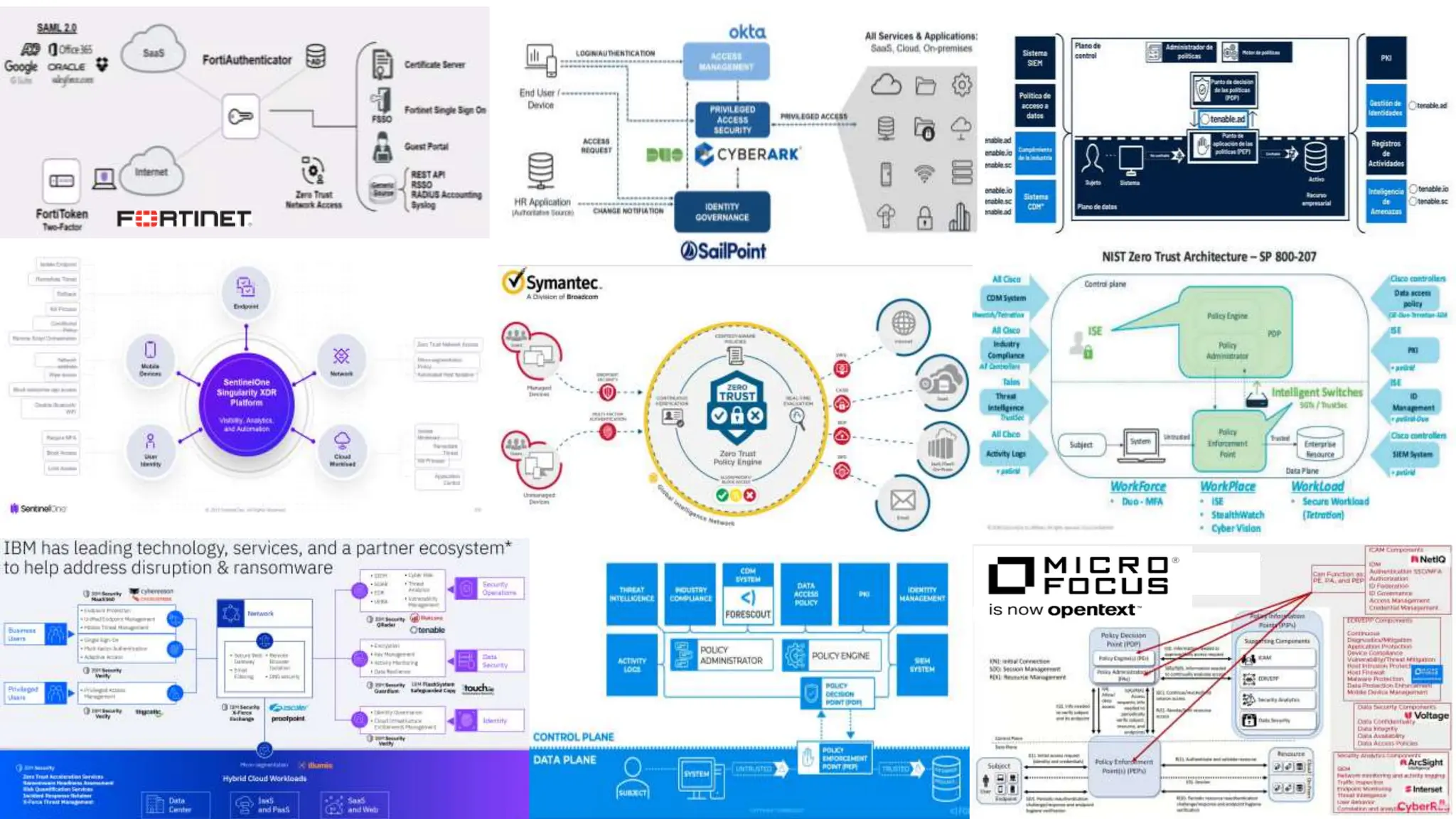

El documento describe la necesidad de adoptar un enfoque de seguridad basado en la verificación de la identidad y la confianza de todos los usuarios, dispositivos y sistemas que acceden a las redes y datos de una organización. Este enfoque de confianza cero requiere una plataforma de identidad unificada que integre la verificación de usuarios y dispositivos, la limitación de acceso y privilegios, y el aprendizaje y la adaptación continua a través del machine learning. La combinación de estos elementos garantiza un acceso seg