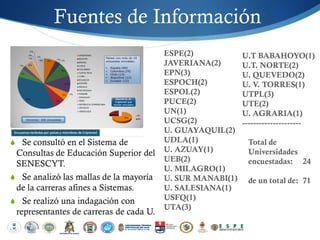

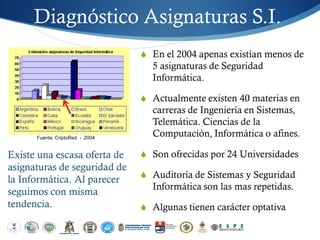

El documento analiza la situación actual de la seguridad informática en la academia ecuatoriana. Señala que aunque ha habido un crecimiento en las últimas décadas, todavía existe una escasez de asignaturas, carreras y programas de posgrado especializados. Propone la creación de nuevas carreras, posgrados y grupos de investigación conjuntos, así como incluir asignaturas obligatorias de seguridad informática en ingeniería.