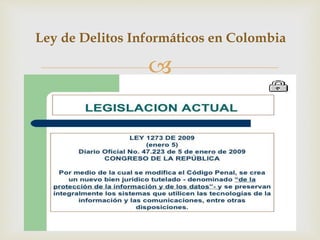

Este documento describe los delitos informáticos y cómo han evolucionado con el progreso tecnológico. Define delitos informáticos como el uso de troyanos y software espía para robar información de forma remota. Luego describe varios tipos de delitos informáticos comunes como estafas en subastas en línea, divulgación indebida de contenidos, pornografía infantil, violaciones a derechos de autor y piratería. Finalmente, ofrece recomendaciones para mejorar la seguridad contra estos delitos.