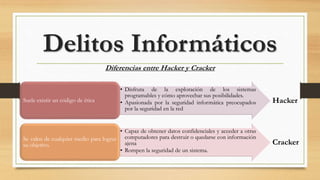

El documento aborda los delitos informáticos, definiéndolos como conductas ilícitas que utilizan medios informáticos de forma indebida. Se describen varios tipos de delitos, como fraudes, falsificaciones, sabotaje y el uso de virus o gusanos informáticos, así como la diferencia entre hackers, que buscan explorar sistemas, y crackers, que buscan vulnerarlos. También se menciona el uso de técnicas de ingeniería social para obtener acceso a información o sistemas de manera perjudicial.