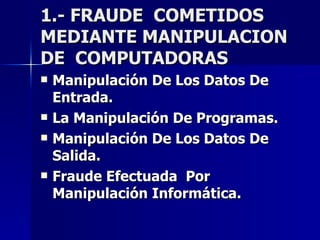

Las Naciones Unidas reconocen cuatro delitos informáticos principales: 1) fraude cometido mediante la manipulación de computadoras, 2) falsificaciones informáticas como objetos o instrumentos, 3) daños o modificaciones de programas o datos computarizados como sabotaje informático mediante virus, gusanos o bombas lógicas, y 4) falsificaciones informáticas como acceso no autorizado a sistemas, piratería informática o reproducción no autorizada de programas.