Incrustar presentación

Descargar como PDF, PPTX

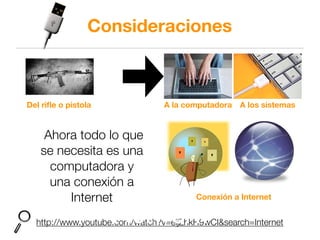

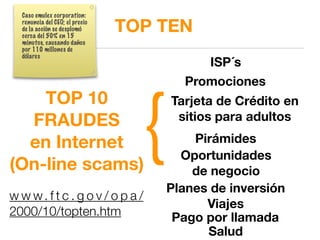

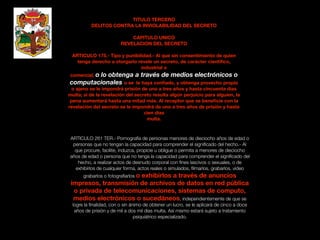

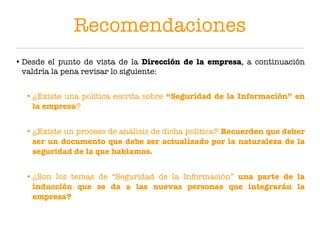

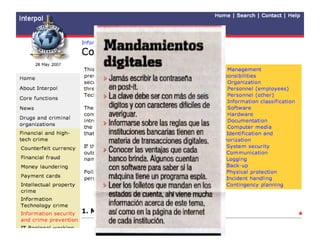

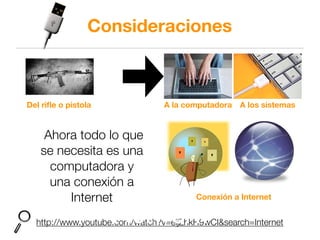

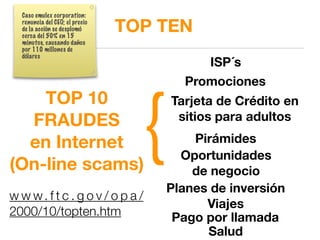

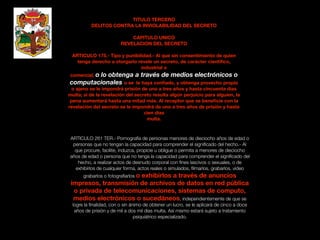

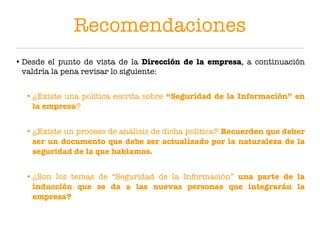

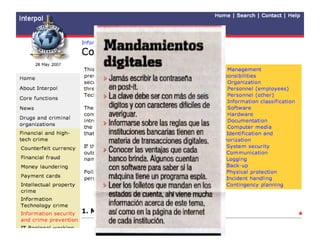

El documento habla sobre delitos informáticos y ciberdelitos. Explica que estos crímenes han existido desde 1976 y que involucran el uso de computadoras como método, medio o fin para cometer actos ilegales. También discute las definiciones legales de delitos informáticos en México y otros países, así como casos recientes de fraude cibernético reportados en San Luis Potosí.