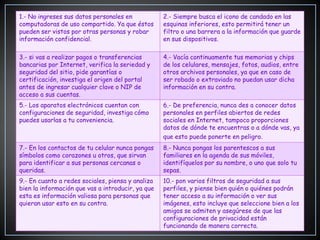

El documento habla sobre las consecuencias del ciberacoso en las redes sociales. Explica que el ciberacoso puede causar consecuencias psicológicas como estrés, humillación y ansiedad. También recomienda medidas como no hacer comentarios ofensivos, no responder agresivamente a las provocaciones, e informar a los proveedores si alguien usa mal el servicio.