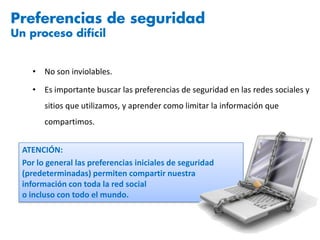

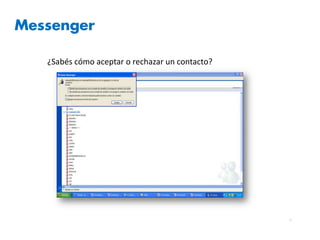

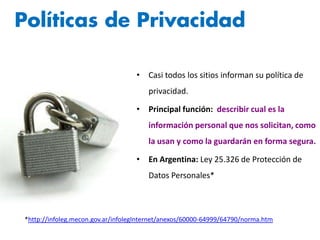

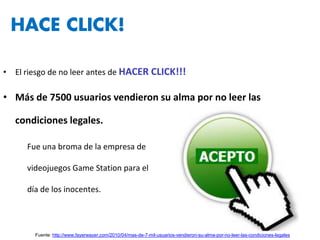

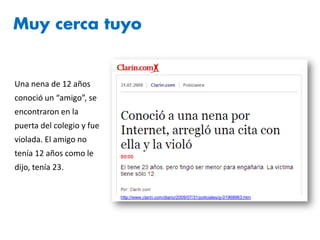

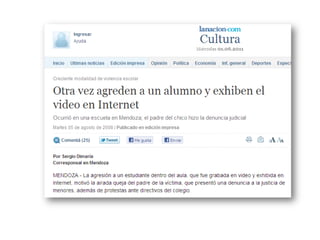

El documento aborda la importancia de la privacidad online, destacando los riesgos asociados al uso de redes sociales y cómo proteger la información personal. Se ofrecen recomendaciones sobre el uso responsable de la tecnología, como limitar la información compartida y estar alerta ante amenazas como el phishing y el ciberacoso. También enfatiza la necesidad de informarse sobre políticas de privacidad y manejar adecuadamente las configuraciones de seguridad en plataformas digitales.