Internet y Redes Sociales (Aula Cultural del Ateneo)

•Descargar como PPTX, PDF•

0 recomendaciones•520 vistas

Esta presentación esta realizada en PowerPoint y es parte del material didáctico de la asignatura Internet y Redes Sociales del programa Aula Cultural del Ateneo

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Paginas seguras

Para determinar si un sitio web es seguro, debes verificar que la URL comience con "HTTPS://" y muestre un candado junto a la barra de direcciones. Esto indica que el sitio usa un certificado digital para cifrar los datos de la transacción. Algunos consejos adicionales incluyen revisar que el sitio tenga una dirección física, leer las políticas de privacidad antes de proporcionar información personal, y pagar con métodos seguros como contra reembolso o PayPal.

Phising

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por empresas o personas de confianza para robar información confidencial como contraseñas o datos bancarios. Para evitar ser víctima de phishing, no se deben seguir enlaces sospechosos ni proporcionar datos personales a solicitudes no verificadas, y se aconseja usar contraseñas seguras y diferentes para cada sitio web.

Phising

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por empresas o personas de confianza para robar información confidencial como contraseñas o datos bancarios. Para evitar ser víctima de phishing, es importante fijarse en la URL antes de introducir datos, no seguir enlaces sospechosos en correos electrónicos, verificar que la conexión sea segura con HTTPS, y no proporcionar datos personales o financieros a menos que se esté seguro de estar en un sitio legítimo.

Seguridadredesociales

Las redes sociales sirven para mantener la comunicación con conocidos, hacer nuevas conexiones, encontrar información y autopromocionarse. También se usan para networking profesional. Sin embargo, plantean riesgos como el ciberacoso, grooming, sexting, estafas por triangulación, phishing y estafas nigerianas si no se toman precauciones como no dar información personal a desconocidos y cambiar periódicamente las contraseñas.

Está Bien Saberlo

Este documento ofrece consejos para mantenerse seguro y protegido en Internet, incluyendo proteger contraseñas, evitar el robo de identidad y estafas, bloquear dispositivos y utilizar redes seguras. También describe herramientas de seguridad de Google como la verificación en dos pasos.

Suplantacion definitivo

La suplantación de identidad o phishing implica engañar a usuarios para que revelen información personal o financiera a través de mensajes de correo electrónico o sitios web falsos. Normalmente comienza con un correo electrónico que dirige a los destinatarios a un sitio web falso donde se les pide que proporcionen datos como números de cuentas o contraseñas, los cuales luego son usados para robo de identidad. Es importante crear contraseñas seguras y no compartirlas con nadie para prevenir este tipo de fraude.

Trabajo sobre el phising

El phishing es una técnica de ingeniería social donde los delincuentes se hacen pasar por entidades confiables para robar información personal a través de correos electrónicos o sitios web falsos; generalmente piden datos como nombres de usuario, contraseñas y números de tarjetas de crédito, y envían enlaces a sitios casi idénticos a los originales para engañar a las víctimas. Se recomienda evitar dar información personal en respuesta a correos o sitios no solicitados y siempre ingresar manualmente a los sit

Fraudes En La Red

Este documento describe varios tipos comunes de fraude en Internet, incluido el phishing, el phishing laboral, las estafas de recarga falsas, el fraude de vehículos y el pharming. Explica cómo funcionan estas estafas y advierte al lector sobre los riesgos de proporcionar información personal o bancaria en línea a sitios no confiables. También discute problemas relacionados con la privacidad en las redes sociales y la necesidad de leer los términos y condiciones antes de compartir datos personales.

Recomendados

Paginas seguras

Para determinar si un sitio web es seguro, debes verificar que la URL comience con "HTTPS://" y muestre un candado junto a la barra de direcciones. Esto indica que el sitio usa un certificado digital para cifrar los datos de la transacción. Algunos consejos adicionales incluyen revisar que el sitio tenga una dirección física, leer las políticas de privacidad antes de proporcionar información personal, y pagar con métodos seguros como contra reembolso o PayPal.

Phising

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por empresas o personas de confianza para robar información confidencial como contraseñas o datos bancarios. Para evitar ser víctima de phishing, no se deben seguir enlaces sospechosos ni proporcionar datos personales a solicitudes no verificadas, y se aconseja usar contraseñas seguras y diferentes para cada sitio web.

Phising

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por empresas o personas de confianza para robar información confidencial como contraseñas o datos bancarios. Para evitar ser víctima de phishing, es importante fijarse en la URL antes de introducir datos, no seguir enlaces sospechosos en correos electrónicos, verificar que la conexión sea segura con HTTPS, y no proporcionar datos personales o financieros a menos que se esté seguro de estar en un sitio legítimo.

Seguridadredesociales

Las redes sociales sirven para mantener la comunicación con conocidos, hacer nuevas conexiones, encontrar información y autopromocionarse. También se usan para networking profesional. Sin embargo, plantean riesgos como el ciberacoso, grooming, sexting, estafas por triangulación, phishing y estafas nigerianas si no se toman precauciones como no dar información personal a desconocidos y cambiar periódicamente las contraseñas.

Está Bien Saberlo

Este documento ofrece consejos para mantenerse seguro y protegido en Internet, incluyendo proteger contraseñas, evitar el robo de identidad y estafas, bloquear dispositivos y utilizar redes seguras. También describe herramientas de seguridad de Google como la verificación en dos pasos.

Suplantacion definitivo

La suplantación de identidad o phishing implica engañar a usuarios para que revelen información personal o financiera a través de mensajes de correo electrónico o sitios web falsos. Normalmente comienza con un correo electrónico que dirige a los destinatarios a un sitio web falso donde se les pide que proporcionen datos como números de cuentas o contraseñas, los cuales luego son usados para robo de identidad. Es importante crear contraseñas seguras y no compartirlas con nadie para prevenir este tipo de fraude.

Trabajo sobre el phising

El phishing es una técnica de ingeniería social donde los delincuentes se hacen pasar por entidades confiables para robar información personal a través de correos electrónicos o sitios web falsos; generalmente piden datos como nombres de usuario, contraseñas y números de tarjetas de crédito, y envían enlaces a sitios casi idénticos a los originales para engañar a las víctimas. Se recomienda evitar dar información personal en respuesta a correos o sitios no solicitados y siempre ingresar manualmente a los sit

Fraudes En La Red

Este documento describe varios tipos comunes de fraude en Internet, incluido el phishing, el phishing laboral, las estafas de recarga falsas, el fraude de vehículos y el pharming. Explica cómo funcionan estas estafas y advierte al lector sobre los riesgos de proporcionar información personal o bancaria en línea a sitios no confiables. También discute problemas relacionados con la privacidad en las redes sociales y la necesidad de leer los términos y condiciones antes de compartir datos personales.

Riesgos en internet

Este documento describe varios riesgos que enfrentan los menores en Internet, incluyendo ciberacoso, grooming, sexting, phishing, suplantación de identidad y ciberadicción. Ofrece consejos sobre cómo evitar estos riesgos, como no compartir información personal con desconocidos, usar contraseñas seguras, y no enviar fotos comprometedoras.

Fraudesmscomuneseninternet 161213000141

Este documento describe los tipos y casos más comunes de fraude por internet. Explica que el phishing consiste en hacer que los usuarios compartan información personal a través de mensajes engañosos. Los tipos más comunes de fraude incluyen subastas falsas, robo de tarjetas de crédito y esquemas de inversión fraudulentos. El documento también ofrece consejos para evitar ser víctima de fraude y expresa la opinión de que estos crímenes continuarán extendiéndose debido al uso cada vez mayor de la tecnología.

Fraudes más comunes en internet

Trabajo sobre los fraudes mas comunes en la red . Podras ver los tipos de fraudes y pequeños consejos para evitarlos.

Phishing

El documento habla sobre el phishing y cómo funciona este tipo de estafa en internet y por teléfono. Explica que los estafadores envían correos electrónicos falsos para robar contraseñas y datos personales de las víctimas. También advierte sobre teclados falsos en cajeros automáticos y llamadas telefónicas donde piden revelar información privada. Finalmente, da consejos sobre cómo prevenir este tipo de fraude y la importancia de ser cautos con los datos personales en línea y telefónicamente.

Phising

El documento explica qué es el phishing, cómo actúa y cómo protegerse de él. El phishing implica el envío de correos electrónicos falsos diseñados para robar información confidencial haciéndose pasar por fuentes confiables. Los criminales usan enlaces engañosos y trucos de ingeniería social para robar datos personales y financieros. Para protegerse, no se deben proporcionar datos personales en línea sin verificar primero la seguridad del sitio web.

10 consejos de seguridad digital basados en evidencia

Una charla sobre riesgos de seguridad digital para el usuario común, y cómo prevenirlos a través de 10 consejos básicos, implementables por todos nosotros.

Phishing

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por personas u organizaciones confiables para robar información personal como contraseñas o detalles de tarjetas de crédito. Para evitar el phishing, no se deben seguir enlaces o descargar archivos de correos electrónicos sospechosos, y se debe verificar que las páginas web comiencen con "https://" y no solicitan datos personales. También es importante cambiar las contraseñas con frecuencia y usar contraseñas seguras únicas

Estafa gift card_amazon

En Amazon.com, los clientes son menos que objetos de reproducción de ganacias.Tienen el más mínimo respeto y consideración hacia sus clientes.

compras por internet

El documento habla sobre las compras por internet. Explica que comprar en línea da acceso a más productos pero la gente teme fraudes. Ofrece consejos como asegurarse que las páginas sean seguras mediante indicadores como HTTPS, no dar información confidencial, mantener contraseñas privadas y verificar la página web sea la correcta. También advierte sobre estafas comunes de ofertas por correo electrónico.

Robos en la internet

El documento habla sobre un posible robo masivo de datos de usuarios en internet, incluyendo más de 1000 millones de contraseñas, correos electrónicos y nombres de usuarios robados de diferentes sitios web. Aún no se conocen detalles precisos del ataque ni qué sitios web fueron afectados. Expertos mantienen escepticismo sobre la magnitud del robo reportado. El documento enfatiza la importancia de que los usuarios tomen medidas de seguridad como cambiar contraseñas ante esta posible amenaza a la seguridad de datos personales en lí

2015 07-tuto0-courseoutline

This document outlines a course on mining heterogeneous information networks. The course will cover phrase mining and topic modeling from large text corpora, entity extraction and typing through relational graph construction and propagation, as well as mining and constructing heterogeneous information networks.

Schneider_HWBI_Abstract

The document summarizes a study that used statistical shape modeling to analyze the morphology of the carpometacarpal (CMC) joint between the trapezium and first metacarpal bones. It found that while women had smaller CMC joint size than men, there were no differences in joint shape between sexes. This suggests that increased prevalence of osteoarthritis (OA) in women's CMC joints may be due to their smaller joint size rather than differences in shape. The study concludes that smaller joint size could lead to higher stresses and force requirements in women's hands during tasks of daily living.

0. ec0447 desarrollo de_prácticas_de_aprendizaje_por_competencias

Este documento presenta un estándar de competencia para el desarrollo de prácticas de aprendizaje por competencias. Describe el propósito del estándar, los elementos que lo conforman, y los criterios de evaluación. El estándar consta de cuatro elementos: planificar los procesos de aprendizaje, ejecutar los procesos de aprendizaje, evaluar los procesos de aprendizaje, y retroalimentar los procesos de aprendizaje. Para cada elemento, se especifican los productos, conocimientos, actitudes y desemp

BridgingTheGap-Atlanta-final

This document provides an overview of CommScope and why it is well-suited to enable new corporate campus infrastructure. It discusses CommScope's expertise in copper, fiber, and wireless media and how these relate to applications. It also reviews top technology trends from PwC, including pervasive computing, and how CommScope can support these through solutions like its distributed antenna system.

redes de internet

Este documento describe la evolución histórica de Internet y sus principales servicios y protocolos. Comenzó como ARPANET en 1969 para conectar centros de datos del gobierno de EE.UU. y ha crecido para incluir correo electrónico, World Wide Web, mensajería instantánea y más. Explica protocolos clave como HTTP, FTP, SMTP e IMAP para transferencia de archivos, correo y noticias, así como SSH, IRC y Skype para comunicación remota y mensajería. También cubre P2P y cómo permite la conexión directa entre

Sara Cannizzaro Resume and Cover Letter

Sara Cannizzaro is seeking an internship and provides her resume and cover letter. Her resume summarizes her education and work experience. She has worked as a store manager, secretary, and cashier. She is currently a full-time student studying communications and media studies. Her cover letter expresses her interest in gaining hands-on experience in a fast-paced work environment. She highlights her strong work ethic and ability to multitask. She is hoping an internship will help her transition into her desired career field upon graduation.

Latvijas Banka Monthly Newsletter 7/2016

"Highlights":

* Manufacturing buoyant in May

* Exports withstand geopolitical circumstances

* Growth trends in lending stabilize

"In Focus":

* Overproduction of economists and lawyers in Latvia? Let's debunk this myth, autori: Oļegs Krasnopjorovs and Kārlis Vilerts

Unión P-N

El documento describe el funcionamiento de un diodo de unión PN polarizado directamente. Cuando se aplica un voltaje positivo al ánodo con respecto al cátodo, la barrera de potencial se reduce permitiendo el flujo de corriente a través del diodo. El modelo matemático más utilizado para describir el comportamiento del diodo es la ecuación de Shockley.

Indonesia Lacks Certified MRO s Despite Large, Growing Market

With the largest airline market in Southeast Asia, Indonesia has only one major MRO providerIndonesia only has one internationally certified MRO provider.

Personality disorders (Antisocial & Borderline)

exam preparation slide that includes DSM IV and V. diagnostic criterias, therapeutic interventions and recent research findings

Más contenido relacionado

La actualidad más candente

Riesgos en internet

Este documento describe varios riesgos que enfrentan los menores en Internet, incluyendo ciberacoso, grooming, sexting, phishing, suplantación de identidad y ciberadicción. Ofrece consejos sobre cómo evitar estos riesgos, como no compartir información personal con desconocidos, usar contraseñas seguras, y no enviar fotos comprometedoras.

Fraudesmscomuneseninternet 161213000141

Este documento describe los tipos y casos más comunes de fraude por internet. Explica que el phishing consiste en hacer que los usuarios compartan información personal a través de mensajes engañosos. Los tipos más comunes de fraude incluyen subastas falsas, robo de tarjetas de crédito y esquemas de inversión fraudulentos. El documento también ofrece consejos para evitar ser víctima de fraude y expresa la opinión de que estos crímenes continuarán extendiéndose debido al uso cada vez mayor de la tecnología.

Fraudes más comunes en internet

Trabajo sobre los fraudes mas comunes en la red . Podras ver los tipos de fraudes y pequeños consejos para evitarlos.

Phishing

El documento habla sobre el phishing y cómo funciona este tipo de estafa en internet y por teléfono. Explica que los estafadores envían correos electrónicos falsos para robar contraseñas y datos personales de las víctimas. También advierte sobre teclados falsos en cajeros automáticos y llamadas telefónicas donde piden revelar información privada. Finalmente, da consejos sobre cómo prevenir este tipo de fraude y la importancia de ser cautos con los datos personales en línea y telefónicamente.

Phising

El documento explica qué es el phishing, cómo actúa y cómo protegerse de él. El phishing implica el envío de correos electrónicos falsos diseñados para robar información confidencial haciéndose pasar por fuentes confiables. Los criminales usan enlaces engañosos y trucos de ingeniería social para robar datos personales y financieros. Para protegerse, no se deben proporcionar datos personales en línea sin verificar primero la seguridad del sitio web.

10 consejos de seguridad digital basados en evidencia

Una charla sobre riesgos de seguridad digital para el usuario común, y cómo prevenirlos a través de 10 consejos básicos, implementables por todos nosotros.

Phishing

El phishing es un tipo de estafa cibernética en la que los estafadores se hacen pasar por personas u organizaciones confiables para robar información personal como contraseñas o detalles de tarjetas de crédito. Para evitar el phishing, no se deben seguir enlaces o descargar archivos de correos electrónicos sospechosos, y se debe verificar que las páginas web comiencen con "https://" y no solicitan datos personales. También es importante cambiar las contraseñas con frecuencia y usar contraseñas seguras únicas

Estafa gift card_amazon

En Amazon.com, los clientes son menos que objetos de reproducción de ganacias.Tienen el más mínimo respeto y consideración hacia sus clientes.

compras por internet

El documento habla sobre las compras por internet. Explica que comprar en línea da acceso a más productos pero la gente teme fraudes. Ofrece consejos como asegurarse que las páginas sean seguras mediante indicadores como HTTPS, no dar información confidencial, mantener contraseñas privadas y verificar la página web sea la correcta. También advierte sobre estafas comunes de ofertas por correo electrónico.

Robos en la internet

El documento habla sobre un posible robo masivo de datos de usuarios en internet, incluyendo más de 1000 millones de contraseñas, correos electrónicos y nombres de usuarios robados de diferentes sitios web. Aún no se conocen detalles precisos del ataque ni qué sitios web fueron afectados. Expertos mantienen escepticismo sobre la magnitud del robo reportado. El documento enfatiza la importancia de que los usuarios tomen medidas de seguridad como cambiar contraseñas ante esta posible amenaza a la seguridad de datos personales en lí

La actualidad más candente (10)

10 consejos de seguridad digital basados en evidencia

10 consejos de seguridad digital basados en evidencia

Destacado

2015 07-tuto0-courseoutline

This document outlines a course on mining heterogeneous information networks. The course will cover phrase mining and topic modeling from large text corpora, entity extraction and typing through relational graph construction and propagation, as well as mining and constructing heterogeneous information networks.

Schneider_HWBI_Abstract

The document summarizes a study that used statistical shape modeling to analyze the morphology of the carpometacarpal (CMC) joint between the trapezium and first metacarpal bones. It found that while women had smaller CMC joint size than men, there were no differences in joint shape between sexes. This suggests that increased prevalence of osteoarthritis (OA) in women's CMC joints may be due to their smaller joint size rather than differences in shape. The study concludes that smaller joint size could lead to higher stresses and force requirements in women's hands during tasks of daily living.

0. ec0447 desarrollo de_prácticas_de_aprendizaje_por_competencias

Este documento presenta un estándar de competencia para el desarrollo de prácticas de aprendizaje por competencias. Describe el propósito del estándar, los elementos que lo conforman, y los criterios de evaluación. El estándar consta de cuatro elementos: planificar los procesos de aprendizaje, ejecutar los procesos de aprendizaje, evaluar los procesos de aprendizaje, y retroalimentar los procesos de aprendizaje. Para cada elemento, se especifican los productos, conocimientos, actitudes y desemp

BridgingTheGap-Atlanta-final

This document provides an overview of CommScope and why it is well-suited to enable new corporate campus infrastructure. It discusses CommScope's expertise in copper, fiber, and wireless media and how these relate to applications. It also reviews top technology trends from PwC, including pervasive computing, and how CommScope can support these through solutions like its distributed antenna system.

redes de internet

Este documento describe la evolución histórica de Internet y sus principales servicios y protocolos. Comenzó como ARPANET en 1969 para conectar centros de datos del gobierno de EE.UU. y ha crecido para incluir correo electrónico, World Wide Web, mensajería instantánea y más. Explica protocolos clave como HTTP, FTP, SMTP e IMAP para transferencia de archivos, correo y noticias, así como SSH, IRC y Skype para comunicación remota y mensajería. También cubre P2P y cómo permite la conexión directa entre

Sara Cannizzaro Resume and Cover Letter

Sara Cannizzaro is seeking an internship and provides her resume and cover letter. Her resume summarizes her education and work experience. She has worked as a store manager, secretary, and cashier. She is currently a full-time student studying communications and media studies. Her cover letter expresses her interest in gaining hands-on experience in a fast-paced work environment. She highlights her strong work ethic and ability to multitask. She is hoping an internship will help her transition into her desired career field upon graduation.

Latvijas Banka Monthly Newsletter 7/2016

"Highlights":

* Manufacturing buoyant in May

* Exports withstand geopolitical circumstances

* Growth trends in lending stabilize

"In Focus":

* Overproduction of economists and lawyers in Latvia? Let's debunk this myth, autori: Oļegs Krasnopjorovs and Kārlis Vilerts

Unión P-N

El documento describe el funcionamiento de un diodo de unión PN polarizado directamente. Cuando se aplica un voltaje positivo al ánodo con respecto al cátodo, la barrera de potencial se reduce permitiendo el flujo de corriente a través del diodo. El modelo matemático más utilizado para describir el comportamiento del diodo es la ecuación de Shockley.

Indonesia Lacks Certified MRO s Despite Large, Growing Market

With the largest airline market in Southeast Asia, Indonesia has only one major MRO providerIndonesia only has one internationally certified MRO provider.

Personality disorders (Antisocial & Borderline)

exam preparation slide that includes DSM IV and V. diagnostic criterias, therapeutic interventions and recent research findings

Wang ke mining revenue-maximizing bundling configuration

This document presents algorithms for mining revenue-maximizing bundling configurations from consumer preference data. It discusses how willingness to pay for items can be estimated from online ratings data. The bundle configuration problem of grouping items into bundles to maximize total revenue is formulated and shown to be NP-hard for bundles of size 3 or more. Heuristic algorithms based on graph matching and greedy approaches are proposed to solve the problem approximately. The algorithms are evaluated on a real dataset of Amazon book ratings, demonstrating increased revenue from bundling over selling items individually.

Destacado (13)

0. ec0447 desarrollo de_prácticas_de_aprendizaje_por_competencias

0. ec0447 desarrollo de_prácticas_de_aprendizaje_por_competencias

Indonesia Lacks Certified MRO s Despite Large, Growing Market

Indonesia Lacks Certified MRO s Despite Large, Growing Market

Wang ke mining revenue-maximizing bundling configuration

Wang ke mining revenue-maximizing bundling configuration

Similar a Internet y Redes Sociales (Aula Cultural del Ateneo)

Comprar por internet

Este documento habla sobre comprar en Internet de manera segura. Explica las ventajas de comprar online, como se realizan las compras y formas de pago. También da consejos como verificar la confiabilidad de la tienda, informarse sobre el producto, y asegurarse de que exista una tienda física. Recomienda ser precavido al proporcionar información personal o financiera debido a los riesgos de fraude.

Consejos para comprar 'on line' de forma segura

Las navidades se acercan y cada vez más usuarios apuestan por realizar sus compras de forma on line. Según la consultora Nielsen, hay 14,2 millones de españoles que optan por esta opción, el 63,4% de los internautas. Aunque esta modalidad ofrece beneficios como la comodidad y el ahorro de tiempo, también implica algunos riesgos de seguridad. G Data elabora 1 lista con algunas de las estafas más extendidas en esta época y 5 consejos que pueden ayudar a que esos riesgos sean muy pequeños y que los usuarios puedan comprar con tranquilidad en la red.

Cómo proteger nuestros datos personales

Cuando hablamos de datos personales nos referimos a cualquier información relativa a una persona concreta. Ellos nos identifican como individuos y caracterizan nuestras actividades en la sociedad, tanto públicas como privadas.

Es necesario proteger todo tipo de datos personales que permitan determinar aspectos como nuestro perfil psicológico, racial, sexual, económico, o de cualquier otra índole privada. También es necesario resguardar los que, combinados o relacionados con otros, permitan llegar a los mismos fines.

Phishing y protección de identidad

El documento trata sobre phishing, protección de identidad digital y servicios de protección de identidad. Explica que el phishing es un tipo de estafa donde los criminales duplican páginas web legítimas para robar información personal. Da consejos para evitar el phishing como no hacer clic en enlaces sospechosos o proporcionar datos personales. También da recomendaciones para proteger la identidad digital como usar contraseñas seguras y revisar estados de cuenta. Finalmente, analiza si los servicios de protección de identidad funcionan y qué opciones

Comercio electrónico: ¿es seguro?

El comercio electrónico consiste en la compra y venta de productos o servicios a través de Internet. Casi un tercio de la población española había comprado en línea en 2013. Para comprar por Internet solo se necesita un dispositivo con conexión a Internet y una dirección de correo electrónico. Existen ventajas como una gran variedad de productos y precios bajos, pero también inconvenientes como la incertidumbre sobre la fecha de entrega y la dificultad de devolver artículos defectuosos.

Segundo trabajo conceptos

Este documento presenta un resumen de 3 oraciones o menos de un trabajo académico sobre ciberseguridad. En el primer párrafo se introduce el tema del documento y se menciona que trata sobre los cuidados que se deben tener al ingresar a páginas web y aplicaciones. Luego, en el segundo párrafo se resume brevemente que enseña formas de evitar que la información personal caiga en manos no deseadas. Por último, en el tercer párrafo se indica que el abstract del trabajo habla sobre los cuidados y precauciones neces

5 seguridad en línea

Este documento presenta una lección sobre seguridad en línea con tres secciones: 1) Uso seguro de Internet, que cubre software malicioso e información personal; 2) Realiza tu propia auditoría, que trata sobre reputación en Internet y datos en línea; y 3) No creas todo lo que ves, centrado en estafas en línea. El objetivo es enseñar a los estudiantes a navegar de forma segura, realizar una auditoría de sus datos y determinar la veracidad de anuncios.

Peligros internet Escuela de Padres

Presentación de Jesús Fontánez, Educador Social, sobre los peligros de Internet para la Escuela de Padres del centro.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, no revelar información personal, y elegir las redes sociales con cuidado. También describe los conceptos básicos de las redes sociales y las normas de seguridad como usar contraseñas seguras y ser selectivo con los amigos. El documento concluye que la seguridad en las redes sociales es un desafío continuo debido a la cantidad de información personal que las personas comparten.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, no revelar información personal, y elegir las redes sociales con cuidado. También describe los conceptos básicos de las redes sociales y las normas de seguridad como usar contraseñas seguras y ser selectivo con los amigos. El documento concluye que la seguridad en las redes sociales es un desafío continuo debido a la cantidad de información personal que las personas comparten.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, no revelar información personal, y elegir las redes sociales con cuidado. También describe los conceptos básicos de las redes sociales y las normas de seguridad como usar contraseñas seguras y ser selectivo con los amigos. El documento concluye que la seguridad en las redes sociales es un desafío continuo debido a la cantidad de información personal que las personas comparten.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, no revelar información personal, y elegir las redes sociales con cuidado. También describe los conceptos básicos de las redes sociales y las normas de seguridad como usar contraseñas seguras y ser selectivo con los amigos. El documento concluye que la seguridad en las redes sociales es un desafío continuo debido a la cantidad de información personal que las personas comparten.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Presenta 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces de amigos y no revelar información personal. También discute los tipos de redes sociales como las horizontales para interacción general y las verticales especializadas. Por último, ofrece normas de seguridad como no publicar fotos personales sin permiso o evitar enviar fotos inapropiadas.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Presenta 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces y descargas, revisar la configuración de privacidad, y elegir contraseñas seguras. También define conceptos clave como tipos de redes sociales como horizontales y verticales, y normas de seguridad como no publicar fotos personales sin permiso.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, no revelar información personal, y elegir las redes sociales con cuidado. También describe los conceptos básicos de las redes sociales y las normas de seguridad como usar contraseñas seguras y ser selectivo con los amigos. El documento concluye que la seguridad en las redes sociales es un desafío continuo debido a la cantidad de información personal que las personas comparten.

7 reglas de oro para evitar el fraude

Este documento proporciona 7 reglas para realizar compras en línea de forma segura durante la Navidad. Estas reglas incluyen utilizar tokens para autenticarse en las transacciones, no realizar operaciones en computadores públicos, y entrar directamente a la página web de la entidad financiera en lugar de hacer clic en enlaces. También recomienda verificar que los sitios web tengan conexión segura, mantener contraseñas seguras, actualizar el antivirus periódicamente, cerrar sesión después de cada transacción y mantener registro de

Ada 5 infromatica

El documento habla sobre la identidad digital. Explica que la identidad digital se refiere a la verificación de la identidad en línea utilizando tecnologías como OpenID o Windows CardSpace. También discute cómo tener una buena identidad digital, como crear perfiles responsables en redes sociales y configurar la privacidad y seguridad adecuadamente. Además, describe riesgos como el uso no autorizado de cuentas y la afectación a la privacidad y reputación.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica 11 consejos para protegerse en las redes sociales como ser cuidadoso con los enlaces, revisar la información pública, no confiar en todos los mensajes, y ser selectivo con los amigos. También define conceptos clave como tipos de redes sociales horizontales y verticales, y ofrece normas de seguridad como no publicar fotos personales sin permiso.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Explica que las redes sociales son populares para conectarse con otros pero también conllevan riesgos de seguridad. Ofrece 11 consejos para protegerse como ser cuidadoso con los enlaces, no revelar información personal, usar contraseñas seguras y ser selectivo con los amigos en línea. También define las redes sociales como formas de interacción social donde las personas comparten información de forma dinámica.

Redes sociales

Este documento trata sobre la seguridad en las redes sociales. Resume los 11 consejos para protegerse en las redes sociales, incluyendo ser cuidadoso con los enlaces que recibe, revisar la información que ha publicado sobre sí mismo, no confiar en que los mensajes son realmente de la persona que dicen ser, y ser selectivo sobre quién acepta como amigo. También habla brevemente sobre el concepto de redes sociales y los tipos de redes sociales, así como algunas normas de seguridad básicas para las redes sociales

Similar a Internet y Redes Sociales (Aula Cultural del Ateneo) (20)

Más de FACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

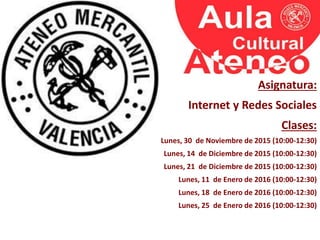

Internet y redes_sociales (Temario y clases )

Asignatura:

Internet y Redes Sociales

Clases:

Lunes, 30 de Noviembre de 2015 (10:00-12:30)

Lunes, 14 de Diciembre de 2015 (10:00-12:30)

Lunes, 21 de Diciembre de 2015 (10:00-12:30)

Lunes, 11 de Enero de 2016 (10:00-12:30)

Lunes, 18 de Enero de 2016 (10:00-12:30)

Lunes, 25 de Enero de 2016 (10:00-12:30)

Seminario Markitude OMEXPO 2015 - Cosas que tu Jefe debería saber sobre Email...

Seminario Markitude OMEXPO 2015 - Cosas que tu Jefe debería saber sobre Email...FACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

Conferencia realizada el miércoles 27 de Mayo de 2015 dentro del Seminario Markitude OMEXPO 2015 - Cosas que tu Jefe debería saber sobre EmailMarketingTaller de Twitter para Profesionales ( III ShowRoom Moddos.es Palau de les Ar...

Taller de Twitter para Profesionales ( III ShowRoom Moddos.es Palau de les Ar...FACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

ShowRoom de Moddos que se celebra en el Palau

de L'Arts damos un*Taller Práctico de Twitter para Profesionales.Conferencia Camara Comercio A Coruña Marzo 2011

Conferencia Camara Comercio A Coruña Marzo 2011FACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

Este documento describe el estado actual y las tendencias de las redes sociales y su uso para el marketing empresarial. Resalta que el uso de las redes sociales está creciendo rápidamente y reemplazando otros medios como el correo electrónico. Incluye estadísticas sobre el uso de redes sociales populares como Facebook, Twitter y LinkedIn, así como ejemplos de cómo las empresas las utilizan con éxito para promocionarse y fidelizar clientes.Manifiesto Cluetrain 95 tesis

La Unión Europea ha acordado un embargo petrolero contra Rusia en respuesta a la invasión de Ucrania. El embargo prohibirá las importaciones marítimas de petróleo ruso a la UE y pondrá fin a las entregas a través de oleoductos dentro de seis meses. Esta medida forma parte de un sexto paquete de sanciones de la UE destinadas a aumentar la presión económica sobre Moscú y privar al Kremlin de fondos para financiar su guerra.

Updood.com Casos de Estudio en B-Web

Presentación de la herramienta www.UpDooD.com en B-Web en A Coruña el 3 de Junio de 2011 por Juan Antonio Galindo, CTO. La herramienta es un top ranking de tuiteros agrupados por Categorias, Ciudades y Paises

Estudio de Facebook y Nielsen sobre el ROI en Redes Sociales

Estudio de Facebook y Nielsen sobre el ROI en Redes SocialesFACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

Estudio de Facebook y Nielsen sobre el ROI en Redes Sociales, realizado en Abril 2010.

Propiedad y derechos de Facebook y Nielsen.Ampliacion temas curso_cmupv_marzo2011

En la 2ª Edicion del Curso de Community Manager realizado en Marzo de 2011, estuvimos viendo herramientas, webs, etc. que ibamos comentando sobre la marcha del curso, aqui teneis publicado este material

Manual wordpress para autores nov2010

El documento introduce WordPress, un sistema de gestión de contenidos para crear blogs. Explica que WordPress permite publicar contenido como entradas, páginas y enlaces. También describe cómo administrar entradas, páginas, categorías, comentarios y usuarios. El documento guía al lector paso a paso en el proceso de publicación de contenido en WordPress.

Manual delicious nov2010

Community Manager, Socia Media, Curso Community Manager, Dinamizacion redes sociales, web 2.0, factoryweb, fwdospuntocero, fw20, manuales

Videos target-twitter-facebook-linkedin 2010

The document discusses the benefits of a new software system called DSF for managing documents. It states that DSF allows users to:

1) Easily search and find documents.

2) Quickly share and collaborate on documents with other users.

3) Access documents from any device due to its cloud-based system.

Perfiles communitymanagerysm nov2010

El documento describe los roles y habilidades de tres posiciones de Community Manager: Becario, Junior y Senior. El Becario aprende funciones básicas como comunicarse con usuarios y monitorear conversaciones bajo la supervisión de un CM Senior. El Junior puede planificar campañas y establecer métricas, con la guía de un mentor Senior. El Senior es responsable de crear contenido, identificar líderes de opinión, y mentorizar a Juniors.

Manual wordpress para administradores nov2010

Community Manager, Socia Media, Curso Community Manager, Dinamizacion redes sociales, web 2.0, factoryweb, fwdospuntocero, fw20, manuales

Factoryweb Agencias Publicidad

Presentación de Servicios Online de FactoryWeb.es . Version generada por Luis Miguel Navarro, en Enero 2010.

Golf Redes Sociales

El documento describe varios casos exitosos del uso de redes sociales en el sector del golf en España y otros países. Entre ellos se encuentran una página de Facebook sobre golf con más de 86.000 seguidores, el golfista profesional Sergio García con 11.000 seguidores en Facebook, y una red social holandesa para aficionados al golf con 50.000 miembros que organiza eventos. También se mencionan ejemplos de cómo campos de golf, empresas de servicios de golf y revistas utilizan plataformas como Twitter, Facebook, YouTube y LinkedIn para promocionar

I Seminario Profesional Web

El documento presenta diferentes estrategias y herramientas para atraer clientes potenciales a una página web, como AdWords de Google, publicidad en blogs, mailing electrónicos, micropáginas y vídeos web. También analiza métricas como CPM y muestra casos prácticos de campañas publicitarias exitosas.

Ii Seminario Profesional Web Sortea La Crisis

Este documento anuncia un seminario web sobre marketing online que tendrá lugar el 22 de abril de 2009 en Valencia. Incluye un índice del seminario con temas como estadísticas de usuarios de Internet, publicidad online, redes sociales, blogs, Twitter y Google AdWords. También menciona casos de éxito de empresas que han tenido éxito con el marketing en Internet.

Search Expres Y Streaming Live

El documento habla sobre las técnicas de optimización de motores de búsqueda (SEO) como análisis de palabras clave, enlaces entrantes, y contenido relevante. Incluye ejemplos de clientes que alcanzaron las primeras posiciones en Google utilizando estas técnicas SEO. También describe una presentación sobre emitir eventos en directo por Internet en un evento de XING en Valencia.

Material Extra Curso Redes Sociales ( 25 Septiembre 09 ) - Valencia, Spain

Material Extra Curso Redes Sociales ( 25 Septiembre 09 ) - Valencia, SpainFACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS

El documento proporciona información sobre las redes sociales y el microblogging en España, Europa y a nivel global. Señala que Facebook ha conquistado España y gran parte de Europa, con casi 100 millones de visitantes europeos. También destaca que las redes sociales han superado al correo electrónico como la actividad más popular en Internet, con un 67% de usuarios frente a un 65% para el correo. Además, analiza casos de éxito como Malviviendo y proporciona detalles sobre plataformas como Twitter.Factoryweb Seo Sem Oct09

Servicios avanzados de FactoryWeb en SEO (Posicionamiento en Google), SEM (Enlaces patrocinados en Google) y SMO (Optimizacion en Medios Sociales)

Más de FACTORY WEB, EXPERTOS EN REDES SOCIALES PARA EMPRESAS (20)

Seminario Markitude OMEXPO 2015 - Cosas que tu Jefe debería saber sobre Email...

Seminario Markitude OMEXPO 2015 - Cosas que tu Jefe debería saber sobre Email...

Taller de Twitter para Profesionales ( III ShowRoom Moddos.es Palau de les Ar...

Taller de Twitter para Profesionales ( III ShowRoom Moddos.es Palau de les Ar...

Estudio de Facebook y Nielsen sobre el ROI en Redes Sociales

Estudio de Facebook y Nielsen sobre el ROI en Redes Sociales

Material Extra Curso Redes Sociales ( 25 Septiembre 09 ) - Valencia, Spain

Material Extra Curso Redes Sociales ( 25 Septiembre 09 ) - Valencia, Spain

Último

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

p4s.co Ecosistema de Ecosistemas - Diagrama.pdf

Ofrecemos herramientas y metodologías para que las personas con ideas de negocio desarrollen un prototipo que pueda ser probado en un entorno real.

Cada miembro puede crear su perfil de acuerdo a sus intereses, habilidades y así montar sus proyectos de ideas de negocio, para recibir mentorías .

La necesidad de bienestar y el uso de la naturaleza.pdf

La necesidad de bienestar y el uso de la naturaleza

Compartir p4s.co Pitch Hackathon Template Plantilla final.pptx-2.pdf

En la ciudad de Pasto, estamos revolucionando el acceso a microcréditos y la formalización de microempresarios informales con nuestra aplicación CrediAvanza. Nuestro objetivo es empoderar a los emprendedores locales proporcionándoles una plataforma integral que facilite el acceso a servicios financieros y asesoría profesional.

Escuela Sabática. El conflicto inminente.pdf

El poder político se puede usar para crear una norma, e imponer la ley.

Presentación de la historia de PowerPoint y sus características más relevantes.

Aquí se evidencia datos importantes sobre PowerPoint.

Business Plan -rAIces - Agro Business Tech

Innovación y transparencia se unen en un nuevo modelo de negocio para transformar la economia popular agraria en una agroindustria. Facilitamos el acceso a recursos crediticios, mejoramos la calidad de los productos y cultivamos un futuro agrícola eficiente y sostenible con tecnología inteligente.

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

El Mtro. JAVIER SOLIS NOYOLA crea y desarrolla el “DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARIS”. Esta actividad de aprendizaje propone el reto de descubrir el la secuencia números para abrir un candado, el cual destaca la percepción geométrica y conceptual. La intención de esta actividad de aprendizaje lúdico es, promover los pensamientos lógico (convergente) y creativo (divergente o lateral), mediante modelos mentales de: atención, memoria, imaginación, percepción (Geométrica y conceptual), perspicacia, inferencia y viso-espacialidad. Didácticamente, ésta actividad de aprendizaje es transversal, y que integra áreas del conocimiento: matemático, Lenguaje, artístico y las neurociencias. Acertijo dedicado a los Juegos Olímpicos de París 2024.

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

Dos cortos y ocho películas para tratar en el aula.

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS

Este documento contiene, el programa completo de un acto para realizar la pro...

acto promesa de lealtad a la bandera

Último (20)

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

Presentación de proyecto en acuarela moderna verde.pdf

Presentación de proyecto en acuarela moderna verde.pdf

La necesidad de bienestar y el uso de la naturaleza.pdf

La necesidad de bienestar y el uso de la naturaleza.pdf

Compartir p4s.co Pitch Hackathon Template Plantilla final.pptx-2.pdf

Compartir p4s.co Pitch Hackathon Template Plantilla final.pptx-2.pdf

Presentación de la historia de PowerPoint y sus características más relevantes.

Presentación de la historia de PowerPoint y sus características más relevantes.

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

Inteligencia Artificial y Aprendizaje Activo FLACSO Ccesa007.pdf

Inteligencia Artificial y Aprendizaje Activo FLACSO Ccesa007.pdf

Este documento contiene, el programa completo de un acto para realizar la pro...

Este documento contiene, el programa completo de un acto para realizar la pro...

Internet y Redes Sociales (Aula Cultural del Ateneo)

- 1. Asignatura: Internet y Redes Sociales Clases: Lunes, 30 de Noviembre de 2015 (10:00-12:30) Lunes, 14 de Diciembre de 2015 (10:00-12:30) Lunes, 21 de Diciembre de 2015 (10:00-12:30) Lunes, 11 de Enero de 2016 (10:00-12:30) Lunes, 18 de Enero de 2016 (10:00-12:30) Lunes, 25 de Enero de 2016 (10:00-12:30)

- 2. Profesor: Juan Antonio Galindo Redes sociales: Blog: http://www.jagalindo.es/ Twitter: https://twitter.com/juanant_galindo Facebook: https://www.facebook.com/juanantoniogalindo Linkedin: https://www.linkedin.com/in/juanantoniogalindo Google+: https://plus.google.com/+JuanAntonioGalindoTorres/ Correo electónico: juanantoniogalindo@gmail.com

- 3. 3Internet y Redes Sociales Temario Internet La seguridad en Internet Protéjase frente a fraudes y estafas Los virus y los espías Configure su navegador para navegar con seguridad y con privacidad Bloqueadores de publicidad Las cookies Los robots de rastreo La compra segura Formas de pago seguras en Internet La seguridad en el correo electrónico El caso Snowden

- 4. 4Internet y Redes Sociales Temario Redes Sociales Facebook Características y utilidad Darse de alta y de baja Búsqueda de personas Conversar y enviar mensajes Compartir textos, fotografías y vídeos Crear Grupos y FanPages. Twitter Redes Sociales Verticales

- 5. 5

- 6. 6Protéjase frente a fraudes y estafas

- 7. 7Protéjase frente a fraudes y estafas

- 8. 8Protéjase frente a fraudes y estafas

- 9. 9Protéjase frente a fraudes y estafas

- 10. 10Protéjase frente a fraudes y estafas

- 11. 11Protéjase frente a fraudes y estafas

- 12. 12Protéjase frente a fraudes y estafas

- 13. 13Protéjase frente a fraudes y estafas

- 14. 14Los virus y los espías

- 15. 15Los virus y los espías

- 16. 16Los virus y los espías

- 17. 17Los virus y los espías

- 18. 18Los virus y los espías

- 19. 19Los virus y los espías

- 20. 20Los virus y los espías

- 21. 21Los virus y los espías

- 22. 22Los virus y los espías

- 23. 23Los virus y los espías

- 24. 24Los virus y los espías

- 25. 25Los virus y los espías

- 26. 26Configure su navegador para navegar con seguridad y con privacidad

- 27. 27Configure su navegador para navegar con seguridad y con privacidad

- 28. 28Configure su navegador para navegar con seguridad y con privacidad

- 29. 29Configure su navegador para navegar con seguridad y con privacidad

- 35. 35Las cookies

- 36. 36Las cookies

- 37. 37Las cookies

- 38. 38Las cookies

- 39. 39Las cookies

- 40. 40Las cookies

- 41. 41Las cookies

- 43. 43Los robots de rastreo

- 44. 44Los robots de rastreo https://support.google.com/webmasters/answer/182072?hl=es

- 45. 45Los robots de rastreo

- 46. 46Los robots de rastreo

- 48. 48La compra segura Navega desde una conexión segura. Antes de nada: ¿desde dónde navegas? ¿Desde casa? ¿Desde una wifi pública? Si vas a introducir datos de pago, lo ideal es que navegues desde una red cerrada o compartida con personas de confianza: las de casa y el trabajo (según dónde trabajes) serán perfectas. Procura evitar las wifis públicas y las conexiones abiertas de los bares. Es poco probable que el ladrón de tarjetas esté precisamente en la mesa de atrás, pero no imposible. Como en casa, en ningún sitio. No pinches en ofertas de correo. Si eres medianamente descuidado con tu correo electrónico, es probable que tu bandeja de entrada se llene de spam a diario. Muchos de los mensajes que te lleguen tendrán suculentas ofertas de multitud de portales, pero conviene tener cuidado: puede que creas pinchar en el acceso directo a un comercio online, pero en realidad el correo te lleve a otro sitio (no precisamente seguro). Si ves en un email una oferta, abre una nueva pestaña y entra directamente al portal. Infórmate sobre el sitio en el que compras. Si no sueles comprar por internet es probable que no conozcas casi ninguno, pero seguro que el nombre de alguno sí te suena. Haz un esfuerzo y, una vez más, usa el sentido común. Si la página te parece sospechosa, quizá una búsqueda en Google (“¿es seguro comprar en equis portal?”) te eche un cable.

- 49. 49La compra segura Comprueba la posibilidad de devolución. Te parecerá una tontería, pero este criterio sirve de gran ayuda. Cuando veas un producto, mira si hay posibilidad de devolución en caso de que no te satisfaga o te arrepientas al recibirlo. Si el aviso no está junto al producto, es probable que al final de la página haya un apartado llamado Política de devoluciones o similar. Si existe la posibilidad, ahí tienes un signo de confianza. En caso contrario no es aconsejable comprar. Ojo a la fecha de entrega. Este no es un consejo para comprar de forma segura, pero sí para asegurarte de que no quedarás mal con el destinatario de tu regalo. Piensa que en estas fechas hay mucha más gente que compra por internet, por lo que deberás asegurarte de que el paquete llegará a tiempo. No te preocupes, en estas fechas todos los grandes portales colocan, justo al lado del precio, un aviso del plazo de entrega. Navega de manera segura. Esto no tiene nada que ver con el wifi, aunque pueda parecerlo. Una vez que hayas seleccionado el producto que quieres comprar y te hayas registrado, pasarás a hacer el pago. Entonces fíjate en la barra de direcciones, en la parte superior de tu navegador, donde pone la dirección web en la que estás. Si la dirección empieza por “https”, significa que estás en una conexión privada y, por tanto, segura. Si solo empieza por “http”, significa que tu conexión no es privada. Y si no es privada, no es un buen sitio para meter tus datos de pago.

- 52. 52Formas de pago seguras en Internet

- 53. 53Formas de pago seguras en Internet

- 54. 54Formas de pago seguras en Internet

- 55. 55Formas de pago seguras en Internet

- 56. 56Formas de pago seguras en Internet

- 57. 57Formas de pago seguras en Internet

- 58. 58Formas de pago seguras en Internet

- 59. 59La seguridad en el correo electronico Cuando el objetivo es estafar a la persona que recibe el correo electrónico nos encontramos ante un scam (en inglés, estafa). En este caso, el remitente del correo pretende engañar al destinatario del correo, y tiene un objetivo muy claro en la gran mayoría de los casos: su dinero.

- 60. 60La seguridad en el correo electronico 1. Loterías o sorteos. Este tipo de correos electrónicos informan a quien lo recibe de que ha ganado una importante suma de dinero en algún sorteo o lotería, en el que curiosamente no ha participado. Los correos suelen incluir logotipos y marcas de organismos relacionados con este tipo de sorteos, para dar una apariencia oficial a la comunicación. 2. Novias extranjeras. En otros casos, se trata de correos electrónicos de personas, normalmente mujeres de países extranjeros, que buscan pareja, o que quieren huir del país en el que residen supuestamente por motivos de persecución política, de falta de trabajo, o por problemas sentimentales. Su objetivo es ganarse la confianza del receptor de los correos. Después de varios correos acabarán solicitando dinero para un viaje al país del destinatario del correo que, por supuesto, jamás llega a realizarse. 3. Cartas nigerianas. Otro tipo de timos son correos electrónicos remitidos por una persona que vive en un país con problemas políticos o incluso bélicos, y que necesita sacar una cantidad importante de dinero de su país, para lo que solicita nuestra ayuda. 4. Ofertas de empleo falsas. También circulan correos electrónicos ofreciendo puestos de trabajo falsos con unas condiciones laborales muy ventajosas, pero que nos piden hacer algún ingreso o transferencia económica para poder optar a ellos.

- 61. 61La seguridad en el correo electronico

- 62. 62La seguridad en el correo electronico

- 63. 63La seguridad en el correo electronico

- 64. 64La seguridad en el correo electronico

- 65. 65La seguridad en el correo electronico

- 66. 66La seguridad en el correo electronico

- 68. 68 https://www.youtube.com/watch?v=d47VhYV7s1Y Duración hasta 4:40 minutos El caso Snowden

- 69. 69

- 70. 7070Facebook

- 71. 7171Facebook

- 72. 7272Facebook

- 76. 7676 Listado de redes sociales: Knowen (http://knowem.com/websites/all ) Wikipedia (https://en.wikipedia.org/wiki/List_of_social_networking_websites ) Fotografía: Pinterest (https://es.pinterest.com/ ) Flickr (https://www.flickr.com/ ) Viajes: TripAdvisor (https://www.tripadvisor.es/ ) Minube (http://www.minube.net/ ) Personas mayores de 50: MasVida50 ( http://masvida50.com/ ) Post55 ( http://post55.es/ ) 60yMas ( http://60ymas.eu/ ) Mayormente (http://mayormente.com/ ) Mayores por la cultura (http://mayoresporlacultura.com/ )

- 77. 7777 Libros recomendados para ampliar conocimientos de la asignatura Internet y Redes Sociales. Internet http://www.casadellibro.com/libro-internet-edicion-2015-informatica-para- mayores/9788441536241/2388782 Redes Sociales http://www.casadellibro.com/libro-redes-sociales-edicion-2015-informatica-para- mayores/9788441536968/2524915