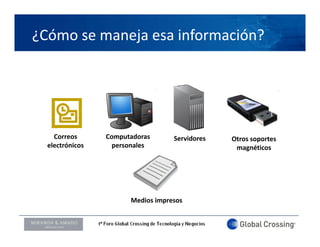

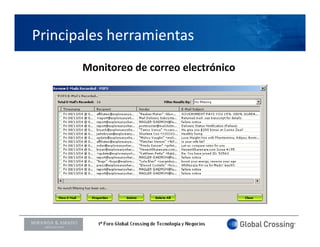

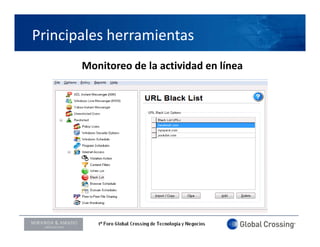

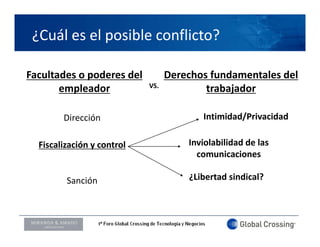

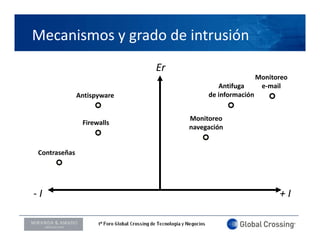

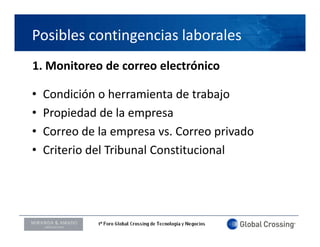

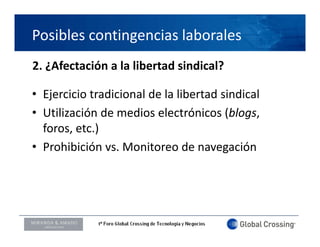

El documento habla sobre la importancia de la seguridad informática para las empresas y los posibles conflictos laborales que pueden surgir al monitorear la información de los empleados. Explica las tres necesidades básicas de confidencialidad, integridad y disponibilidad de la información, y las principales herramientas de seguridad como contraseñas, firewalls y monitoreo de correo electrónico. También analiza cómo el monitoreo podría afectar la privacidad de los empleados y su libertad sindical.