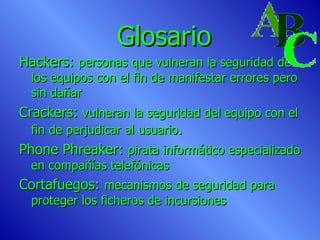

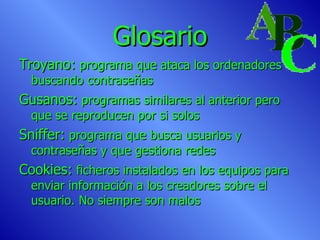

El documento trata sobre la protección de datos personales en Internet. Explica que actualmente hay más datos personales revelados en línea, lo que provoca que haya más empresas que los recopilan y venden sin el consentimiento de los usuarios. También discute la necesidad de leyes internacionales de privacidad debido a las diferencias entre las leyes de privacidad de los países. Resume las normas de privacidad de la Unión Europea y los delitos relacionados con la privacidad como la intrusión ilegal y la intercepción de correos electrónicos. Final