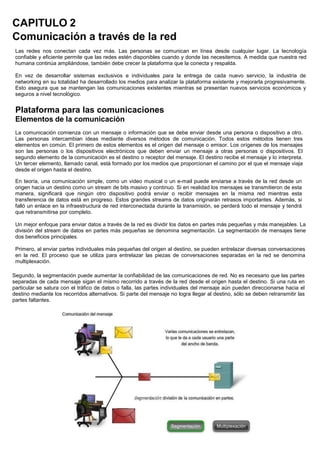

Este documento describe los fundamentos de las comunicaciones a través de redes. Explica que las redes conectan personas y dispositivos de forma cada vez más amplia, y que la tecnología confiable permite que las redes estén disponibles en cualquier lugar. También describe los elementos básicos de la comunicación a través de redes, incluyendo el origen, destino y canal, y cómo los mensajes se segmentan y transmiten de forma fiable a través de la red.