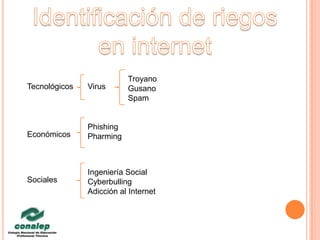

El documento describe varios tipos de riesgos asociados con el uso de Internet, incluyendo riesgos tecnológicos (virus, gusanos, spam), económicos (phishing, pharming) y sociales (ingeniería social, ciberacoso, adicción a Internet). Explica brevemente cada uno de estos riesgos, sus características y cómo funcionan. La conclusión resume que el Internet trae tanto riesgos para la computadora como para la persona debido a estafadores, y que el exceso de uso puede conducir a una adicción