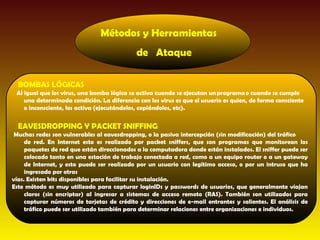

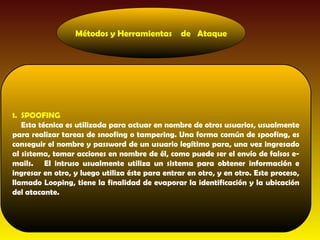

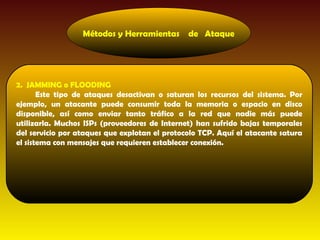

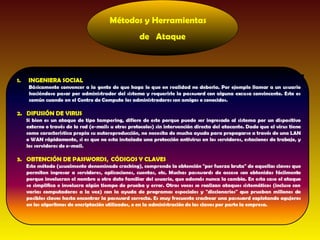

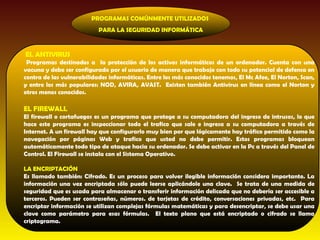

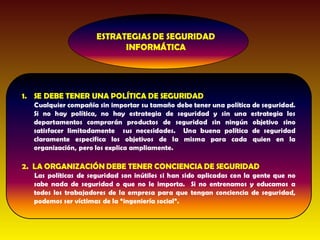

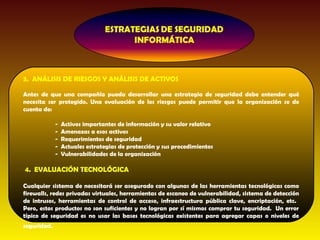

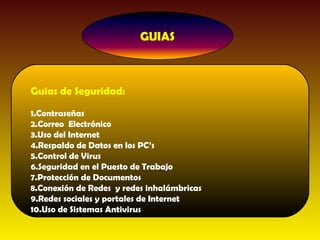

El documento presenta el plan estratégico de seguridad informática de una compañía. Su objetivo es asegurar la confidencialidad, integridad y disponibilidad de la información interna. Detalla los activos a proteger, como oficinas, sucursales y datos. Explica los principales riesgos como virus, troyanos y phishing. Finalmente, recomienda herramientas de seguridad como antivirus, firewalls y encriptación, así como guías sobre contraseñas, correo electrónico y uso de internet.