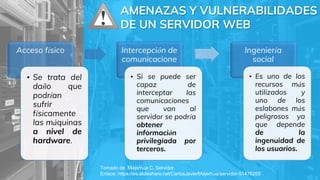

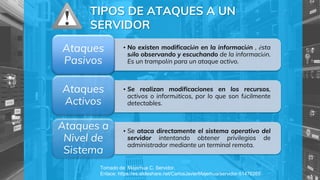

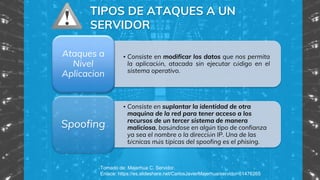

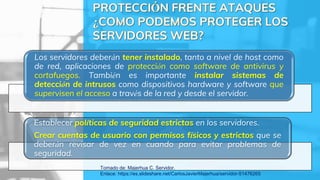

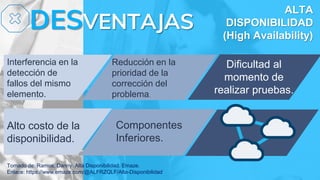

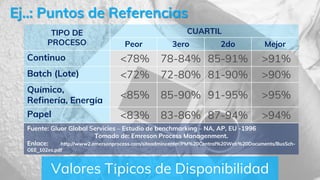

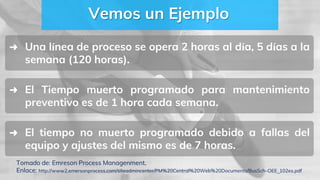

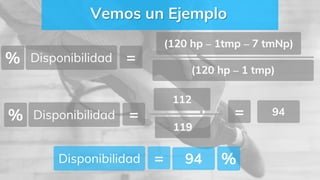

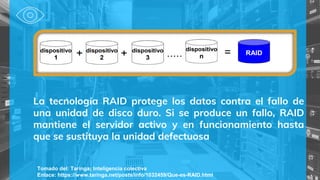

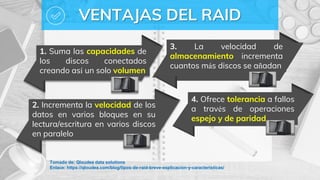

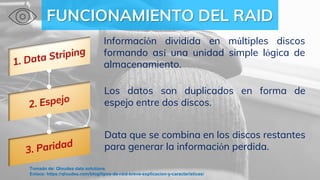

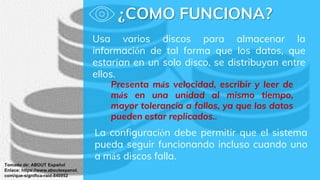

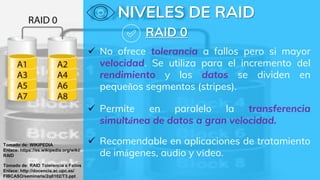

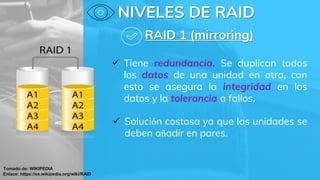

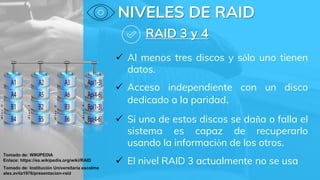

El documento aborda la seguridad de los servidores web, destacando la importancia de la protección contra amenazas como ataques pasivos y activos, así como la necesidad de implementar políticas de seguridad estrictas. También se discute la alta disponibilidad y la tecnología RAID, que asegura la continuidad operativa y la tolerancia a fallos. Se mencionan ventajas y desventajas de estas tecnologías, así como su impacto en el rendimiento y la seguridad empresarial.

![Bibliografía

¿En qué consiste la configuración de discos duros en RAID?

Enlace: https://hipertextual.com/archivo/2014/01/que-es-raid-discos-duros/

Wikipedia: Red de Área de Almacenamiento:

http://es.wikipedia.org/wiki/Storage_Area_Network]

Wikipedia: Network Attached Storage:

[http://es.wikipedia.org/wiki/Networkattached_storage]

Sistemas RAID Conceptos básicos

http://www.eslared.org.ve/walc2012/material/track5/sistemas_RAID.pdf

Historia Clúster (informático)

https://es.wikipedia.org/wiki/Cl%C3%BAster_(inform%C3%A1tica)#Historia

Otros enlaces](https://image.slidesharecdn.com/seguridadinformatwebdefinitiva-171216202019/85/Seguridad-de-Servidores-Web-57-320.jpg)