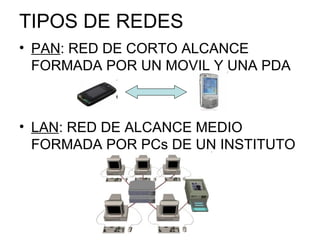

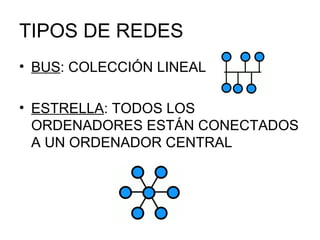

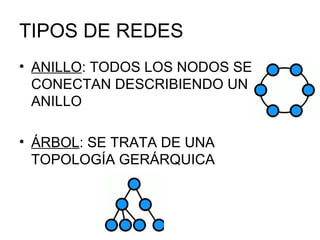

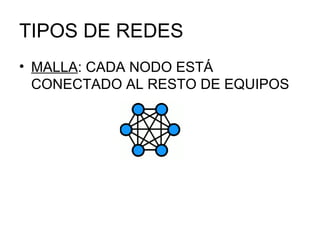

Una red es un conjunto de dispositivos electrónicos como ordenadores, móviles y PDAs conectados entre sí para compartir información y servicios. Existen diferentes tipos de redes según su alcance como PAN, LAN, MAN y WAN. Las redes también se clasifican según su topología física como bus, estrella, anillo, árbol o malla. Para proteger los datos en una red se utilizan medidas de seguridad activas como contraseñas y encriptación, y pasivas como copias de seguridad. Las amenazas comunes incl