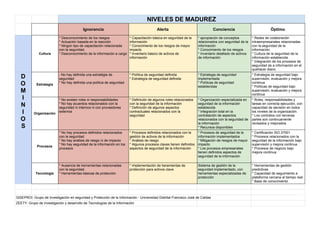

Zeety estadios de madurez en un SGSI

- 1. NIVELES DE MADUREZ Ignorancia Alerta Conciencia Óptimo Cultura * Desconocimiento de los riesgos * Actuación basada en la reacción * Ningún tipo de capacitación relacionada con la seguridad. * Desconocimiento de la información a cargo * Capacitación básica en seguridad de la información * Conocimiento de los riesgos de mayor impacto * Inventario básico de activos de información * apropiación de conceptos relacionados con seguridad de la información * Conocimiento de los riesgos * Inventario detallado de activos de información * Redes de colaboración intraempresariales relacionadas con la seguridad de la información. * Cultura de la seguridad de la información establecida. * Integración de los procesos de seguridad de a información en el quehacer diario. D O M I N I O S Estrategia - No hay definida una estratégia de seguridad * No hay definida una política de seguridad * Política de seguridad definida * Estrategía de seguridad definida * Estrategia de seguridad implementada * Políticas de seguridad establecidas * Estrategía de seguridad bajo supervisión, evaluación y mejora continua * Políticas de seguridad bajo supervisión, evaluación y mejora continua Organización * No existen roles ni responsabilidades * No hay acuerdos relacionados con la seguridad ni internos ni con proveedores externos * Definición de algunos roles relacionados con la seguridad de la información * Definición de algunos aspectos contractuales relacionados con la seguridad * Organización especializada en seguridad de la información establecida * Integración total en la contratación de aspectos relacionados con la seguridad de la información * Recursos disponibles * Roles, responsabilidades y tareas en correcta ejecución, con capacidad de decisión en todos los niveles de la organización. * Los contratos con terceras partes son continuamente revisados y mejorados Procesos * No hay procesos definidos relacionados con la seguridad * No hay análisis de riesgo ni de impacto * No hay seguridad de la información en los procesos * Procesos definidos relacionados con la gestión de activos de la información * Análisis de riesgo * Algunos procesos claves tienen definidos aspectos de seguridad de la información * Procesos de seguridad de la información implementados * Mitigación de riesgos de mayor impacto * Los procesos empresariales tienen definidos aspectos de seguridad de la información * Certificación ISO 27001 * Procesos relacionados con la seguridad de la informacíón bajo supervisión y mejora continua * Procesos de negocio bajo mejora continua Tecnología * Ausencia de herramientas relacionadas con la seguridad. * Herramientas básicas de protección * Implementación de heramientas de protección para activos clave Sistema de gestión de la seguridad implementado, con herramientas especializadas de protección * Herramientas de gestión predictivas * Capacidad de seguimiento a plataforma cercana al tiempo real * Base de conocimiento GISEPROI: Grupo de Investigación en seguridad y Protección de la Información - Universidad Distrital Francisco José de Caldas ZEETY: Grupo de Investigación y desarrollo de Tecnologías de la Información

- 2. Atribución-CompartirIgual 3.0 Unported (CC BY-SA 3.0) Los contenidos originales de Zeety y GISEPROI en esta obra, están bajo una Licencia Creative Commons Atribución-CompartirIgual 3.0 Unported. De conformidad a esta licencia: Usted es libre para: Compartir — copiar y redistribuir el material en cualquier medio o formato Adaptar — remezclar, transformar y crear a partir del material Para cualquier propósito, incluso comercialmente Bajo los siguientes términos: Atribución — Usted debe darle crédito a esta obra de manera adecuada: si se suministran, usted debe dar el nombre del creador y de las partes atribuidas, un aviso de derechos de autor, una nota de licencia, un aviso legal, y un enlace al material; e indicando si se han realizado cambios. Puede hacerlo en cualquier forma razonable, pero no de forma tal que sugiera que usted o su uso tienen el apoyo del licenciante Compartir igual — Si usted mezcla, transforma o crea nuevo material a partir de esta obra, usted podrá distribuir su contribución siempre que utilice la misma licencia que la obra original. Las marcas, nombres de productos y empresas, logos, figuras, citas, contenidos no originales y otras referencias son propiedad de sus respectivos dueños y no están cubiertos por esta licencia.