Escenario 1

•Descargar como PPTX, PDF•

0 recomendaciones•249 vistas

descripcion de un caso

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

Destacado

Destacado (20)

EDUCATION: Who defines and exploited policies? Exploring the Peru and beyond

EDUCATION: Who defines and exploited policies? Exploring the Peru and beyond

Intrusion in Venezuela: Calderón, Piñera and Pastrana. ¿Pacific Alliance in t...

Intrusion in Venezuela: Calderón, Piñera and Pastrana. ¿Pacific Alliance in t...

Similar a Escenario 1

Similar a Escenario 1 (20)

Aspectos éticos y legales en el uso de la información

Aspectos éticos y legales en el uso de la información

ENSAYO SOBRE LOS ASPECTOS LEGALES DE LA INFORMACIÓN DIGITAL

ENSAYO SOBRE LOS ASPECTOS LEGALES DE LA INFORMACIÓN DIGITAL

Aspectos eticos y legales sobre el uso de la informacion

Aspectos eticos y legales sobre el uso de la informacion

Más de pableus232323

Más de pableus232323 (18)

Último

Programación Anual D.P.C.C 1ro1ro Programación Anual D.P.C.C planificación anual del área para el desarroll...

1ro Programación Anual D.P.C.C planificación anual del área para el desarroll...JoseMartinMalpartida1

Último (20)

PP_Comunicacion en Salud: Objetivación de signos y síntomas

PP_Comunicacion en Salud: Objetivación de signos y síntomas

Louis Jean François Lagrenée. Erotismo y sensualidad. El erotismo en la Hist...

Louis Jean François Lagrenée. Erotismo y sensualidad. El erotismo en la Hist...

🦄💫4° SEM32 WORD PLANEACIÓN PROYECTOS DARUKEL 23-24.docx

🦄💫4° SEM32 WORD PLANEACIÓN PROYECTOS DARUKEL 23-24.docx

PINTURA DEL RENACIMIENTO EN ESPAÑA (SIGLO XVI).ppt

PINTURA DEL RENACIMIENTO EN ESPAÑA (SIGLO XVI).ppt

Concepto y definición de tipos de Datos Abstractos en c++.pptx

Concepto y definición de tipos de Datos Abstractos en c++.pptx

Factores que intervienen en la Administración por Valores.pdf

Factores que intervienen en la Administración por Valores.pdf

1ro Programación Anual D.P.C.C planificación anual del área para el desarroll...

1ro Programación Anual D.P.C.C planificación anual del área para el desarroll...

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

Desarrollo y Aplicación de la Administración por Valores

Desarrollo y Aplicación de la Administración por Valores

Tema 19. Inmunología y el sistema inmunitario 2024

Tema 19. Inmunología y el sistema inmunitario 2024

Los avatares para el juego dramático en entornos virtuales

Los avatares para el juego dramático en entornos virtuales

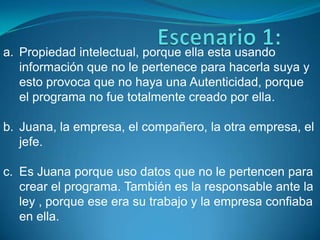

Escenario 1

- 1. Escenario 1: Propiedad intelectual, porque ella esta usando información que no le pertenece para hacerla suya y esto provoca que no haya una Autenticidad, porque el programa no fue totalmente creado por ella. Juana, la empresa, el compañero, la otra empresa, el jefe. Es Juana porque uso datos que no le pertencen para crear el programa. También es la responsable ante la ley , porque ese era su trabajo y la empresa confiaba en ella.

- 2. d. La ley N6683: Las producciones intelectuales originales confieren a sus autores los derechos referidos en esta ley. La protección del derecho de autor abarcará las expresiones, pero no las ideas, los procedimientos, métodos de operación ni los conceptos matemáticos en sí. Los autores son los titulares de los derechos patrimoniales y morales sobre sus obras literarias o artísticas. http://www.pgr.go.cr/scij/scripts/TextoCompleto.dll?Texto&nNorma=3396&nVersion=3597&nTamanoLetra=10&strWebNormativa=http://www.pgr.go.cr/scij/&strODBC=DSN=SCIJ_NRM;UID=sa;PWD=scij;DATABASE=SCIJ_NRM;&strServidor=pgr04&strUnidad=D:&strJavaScript=NO La ley 8039: La violación de cualquier derecho sobre la propiedad intelectual establecido en la legislación nacional o en convenios internacionales vigentes, dará lugar al ejercicio de las acciones administrativas ejercidas ante el Registro de la Propiedad Industrial o el Registro Nacional de Derechos de Autor y Derechos Conexos y de las acciones judiciales ordenadas en la presente Ley, sin perjuicio de otras disposiciones del ordenamiento jurídico. http://www.sice.oas.org/int_prop/nat_leg/Costa/l8039.asp

- 3. e. Podría hablar con su jefe para que le brinde mas tiempo. Podría trabajar mas duro y hacer el programa ella misma. Podría quedarse callada esperando que no descubran el fraude. f. Riesgos: que la descubran y la despidan del trabajo o que vaya a la cárcel. Beneficios: desde el punto de vista de ella se ahorro tiempo y le pagan por su trabajo, la empresa no tiene beneficios porque esta utilizando un programa no original. Daños: perder su empleo, que la empresa sea demandada por falsificación de software.

- 4. Una posible demanda hacia la empresa. Que despidan a Juana y se quede sin trabajo.

- 5. Triangulo Modulo 1: Juana, La empresa, el jefe Tema ciudadanía digital, confiabilidad Problema: Copiar un software Soluciones: Que Juana hable con su jefe para que le de mas tiempo. Que utilice el software de la otra empresa pero sin que nadie se de cuenta.

- 6. Modulo 2: Empresas y Empleo: Que?: La empresa Quien?: Juana, el jefe, la empresa. Cuando?: en los próximos días. Donde?: en la empresa Como?: Juana va a utilizar un software para poder terminar su trabajo, sin la autorización del jefe.

- 7. Modulo 3: Hardware: computadora, servidor, swicth, router. Software: el programa perteneciente a la otra empresa, firewall, antivirus, Excel, base de datos.

- 8. Involucrados: Juana La empresa El jefe La otra empresa