Anyely pichardo m

•Descargar como PPTX, PDF•

0 recomendaciones•30 vistas

Seguridad Informática

Denunciar

Compartir

Denunciar

Compartir

Más contenido relacionado

La actualidad más candente

La actualidad más candente (13)

Amenazas , riesgos y vulnerabilidades de la red actualizada

Amenazas , riesgos y vulnerabilidades de la red actualizada

Similar a Anyely pichardo m

Similar a Anyely pichardo m (20)

Último

Último (20)

Actividad integradora 6 CREAR UN RECURSO MULTIMEDIA

Actividad integradora 6 CREAR UN RECURSO MULTIMEDIA

Presentación inteligencia artificial en la actualidad

Presentación inteligencia artificial en la actualidad

Crear un recurso multimedia. Maricela_Ponce_DomingoM1S3AI6-1.pptx

Crear un recurso multimedia. Maricela_Ponce_DomingoM1S3AI6-1.pptx

El uso de las tic en la vida ,lo importante que son

El uso de las tic en la vida ,lo importante que son

tics en la vida cotidiana prepa en linea modulo 1.pptx

tics en la vida cotidiana prepa en linea modulo 1.pptx

trabajotecologiaisabella-240424003133-8f126965.pdf

trabajotecologiaisabella-240424003133-8f126965.pdf

Medidas de formas, coeficiente de asimetría y coeficiente de curtosis.pptx

Medidas de formas, coeficiente de asimetría y coeficiente de curtosis.pptx

Anyely pichardo m

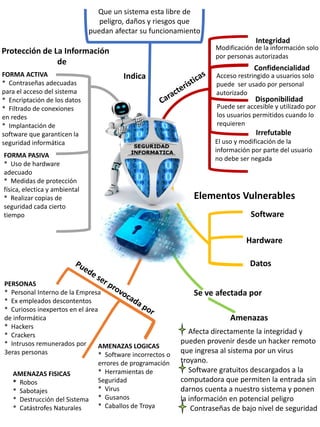

- 1. Se ve afectada por Que un sistema esta libre de peligro, daños y riesgos que puedan afectar su funcionamiento Confidencialidad Modificación de la información solo por personas autorizadas Acceso restringido a usuarios solo puede ser usado por personal autorizado Disponibilidad Puede ser accesible y utilizado por los usuarios permitidos cuando lo requieren Irrefutable El uso y modificación de la información por parte del usuario no debe ser negada Software Hardware Datos Amenazas * Afecta directamente la integridad y pueden provenir desde un hacker remoto que ingresa al sistema por un virus troyano. * Software gratuitos descargados a la computadora que permiten la entrada sin darnos cuenta a nuestro sistema y ponen la información en potencial peligro * Contraseñas de bajo nivel de seguridad PERSONAS * Personal Interno de la Empresa * Ex empleados descontentos * Curiosos inexpertos en el área de informática * Hackers * Crackers * Intrusos remunerados por 3eras personas AMENAZAS LOGICAS * Software incorrectos o errores de programación * Herramientas de Seguridad * Virus * Gusanos * Caballos de Troya AMENAZAS FISICAS * Robos * Sabotajes * Destrucción del Sistema * Catástrofes Naturales Protección de La Información de FORMA ACTIVA * Contraseñas adecuadas para el acceso del sistema * Encriptación de los datos * Filtrado de conexiones en redes * Implantación de software que garanticen la seguridad informática FORMA PASIVA * Uso de hardware adecuado * Medidas de protección física, electica y ambiental * Realizar copias de seguridad cada cierto tiempo Indica Integridad Elementos Vulnerables