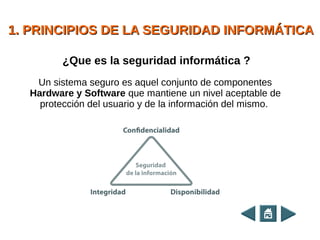

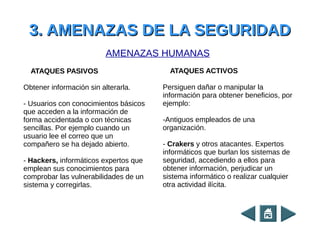

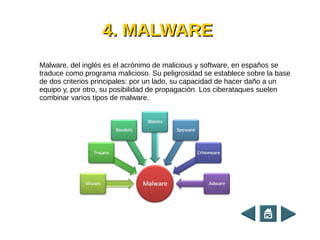

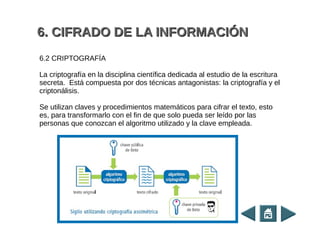

Este documento trata sobre la seguridad informática. Explica los principios básicos de la seguridad como la confidencialidad, integridad y disponibilidad de la información. Describe las amenazas a sistemas informáticos incluyendo malware, vulnerabilidades, y conductas humanas. Explica diferentes tipos de malware común como virus, troyanos y ransomware. Finalmente, discute métodos para protegerse contra malware como el uso de antivirus, políticas de seguridad y cifrado de información.