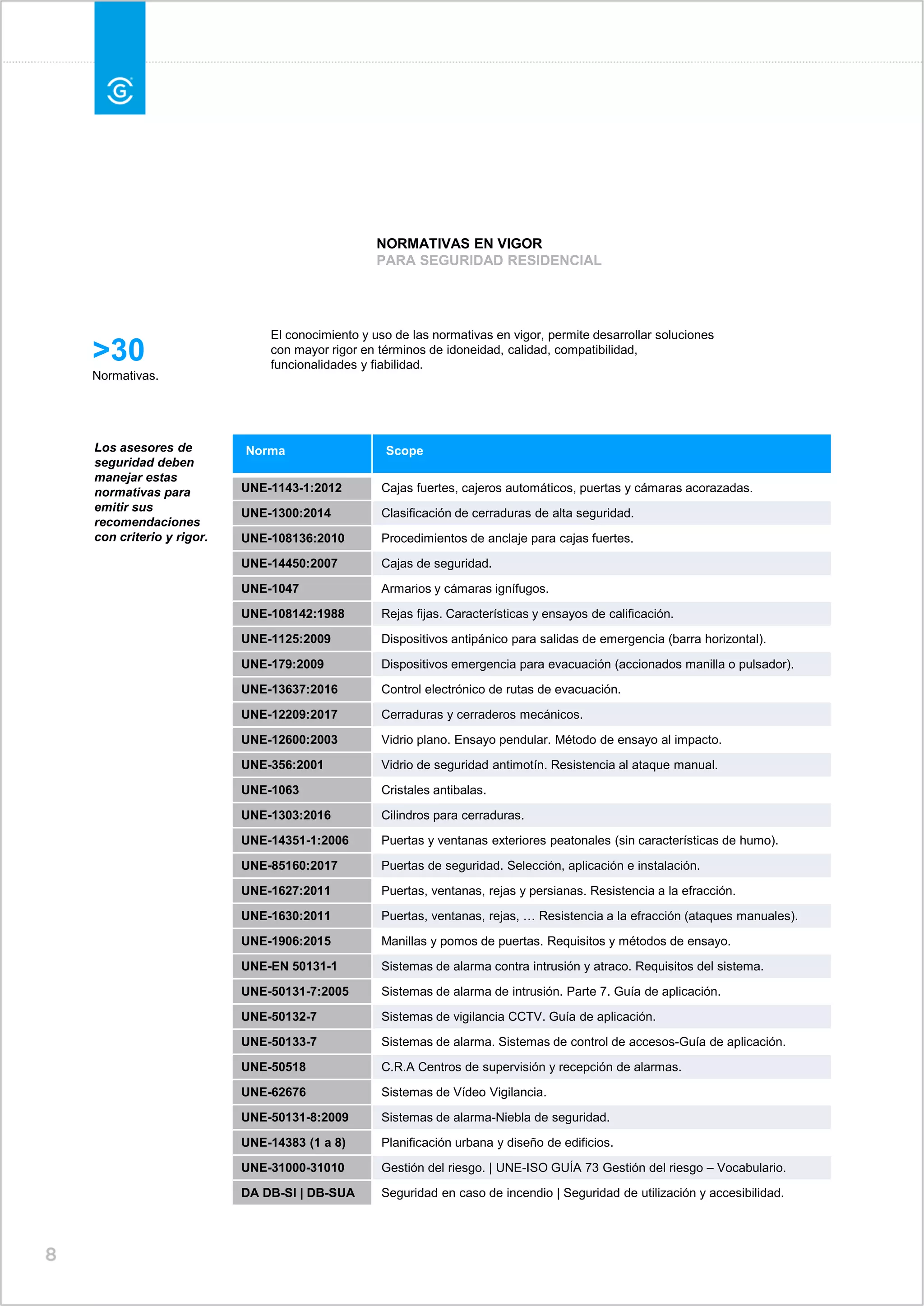

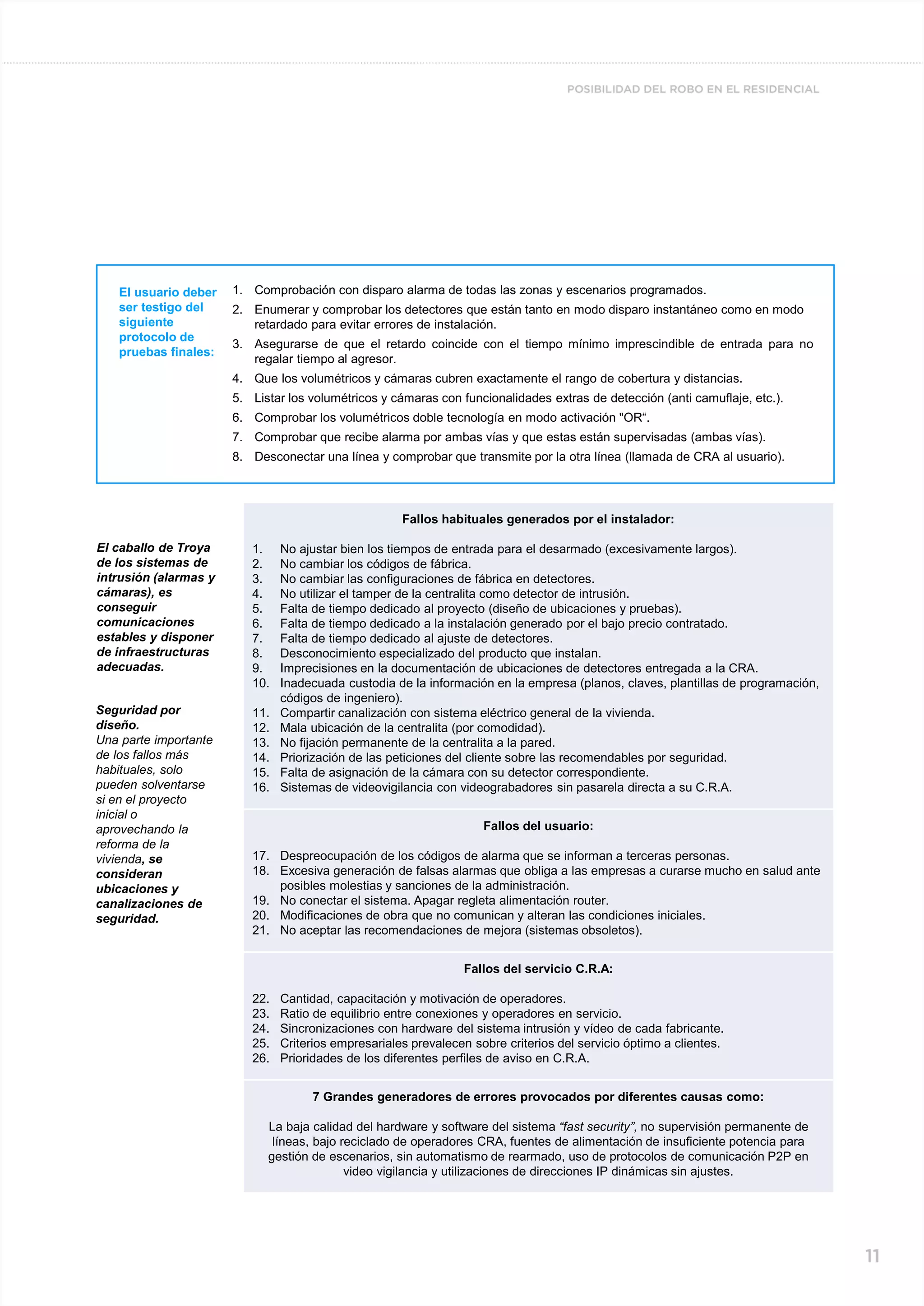

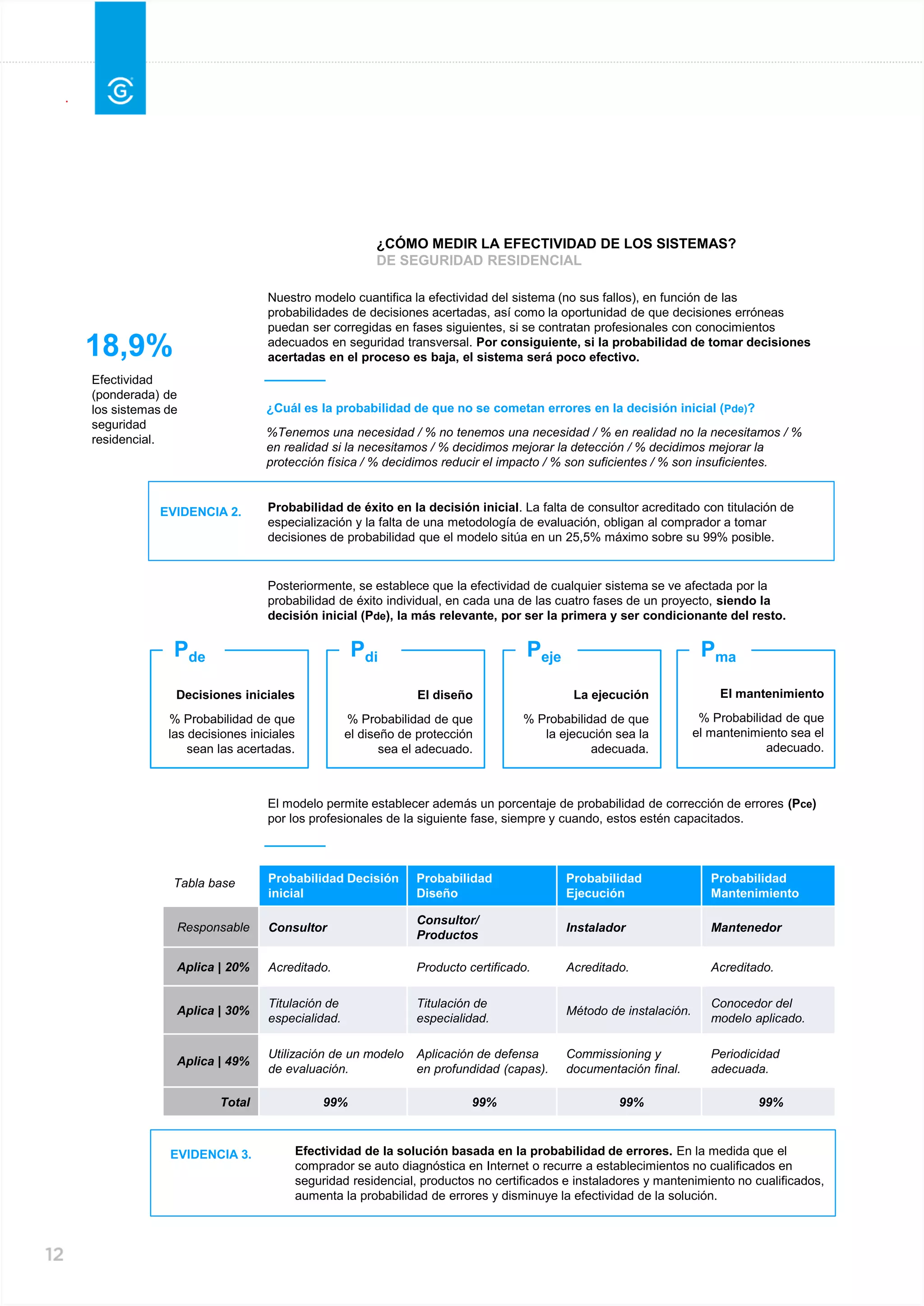

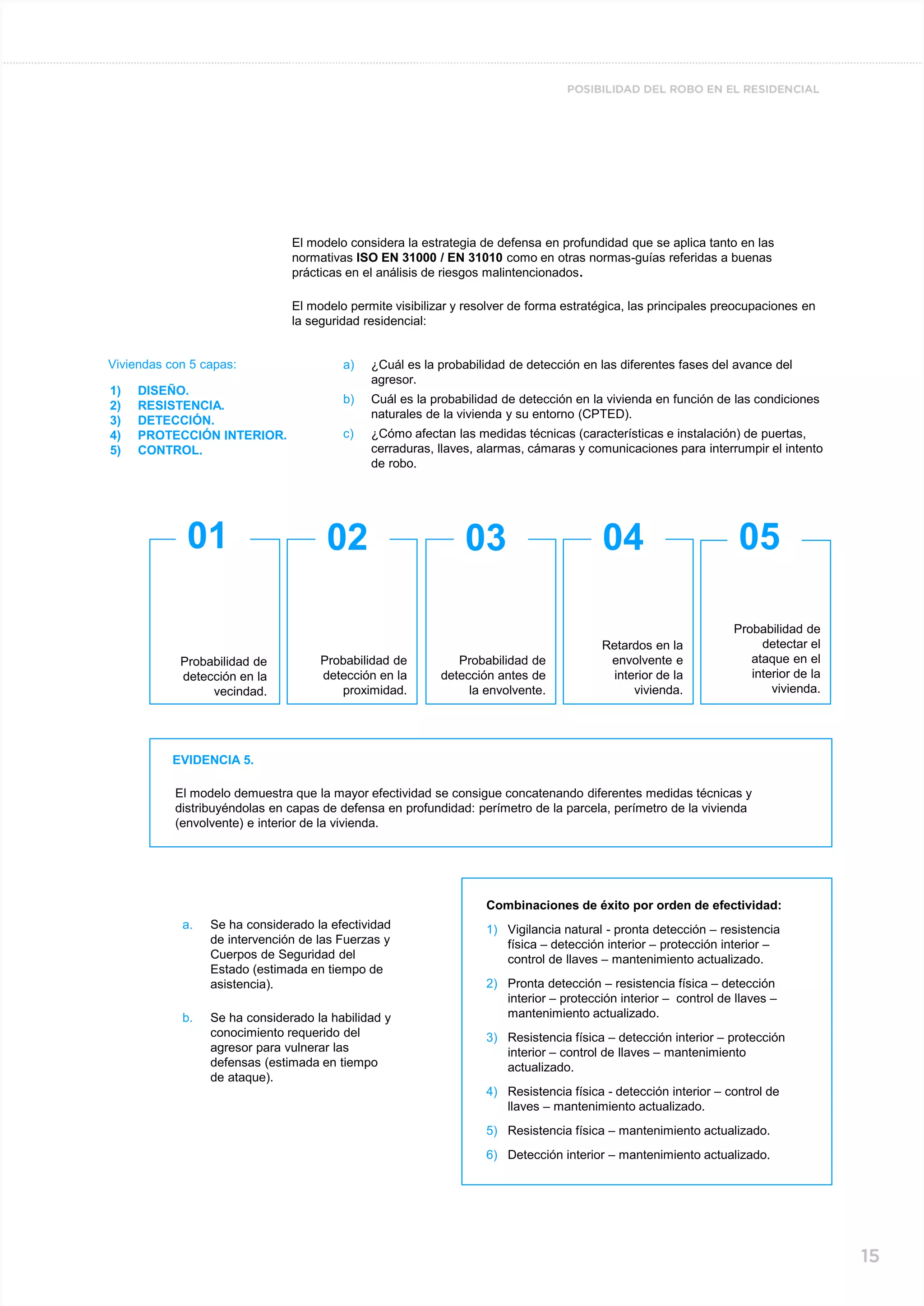

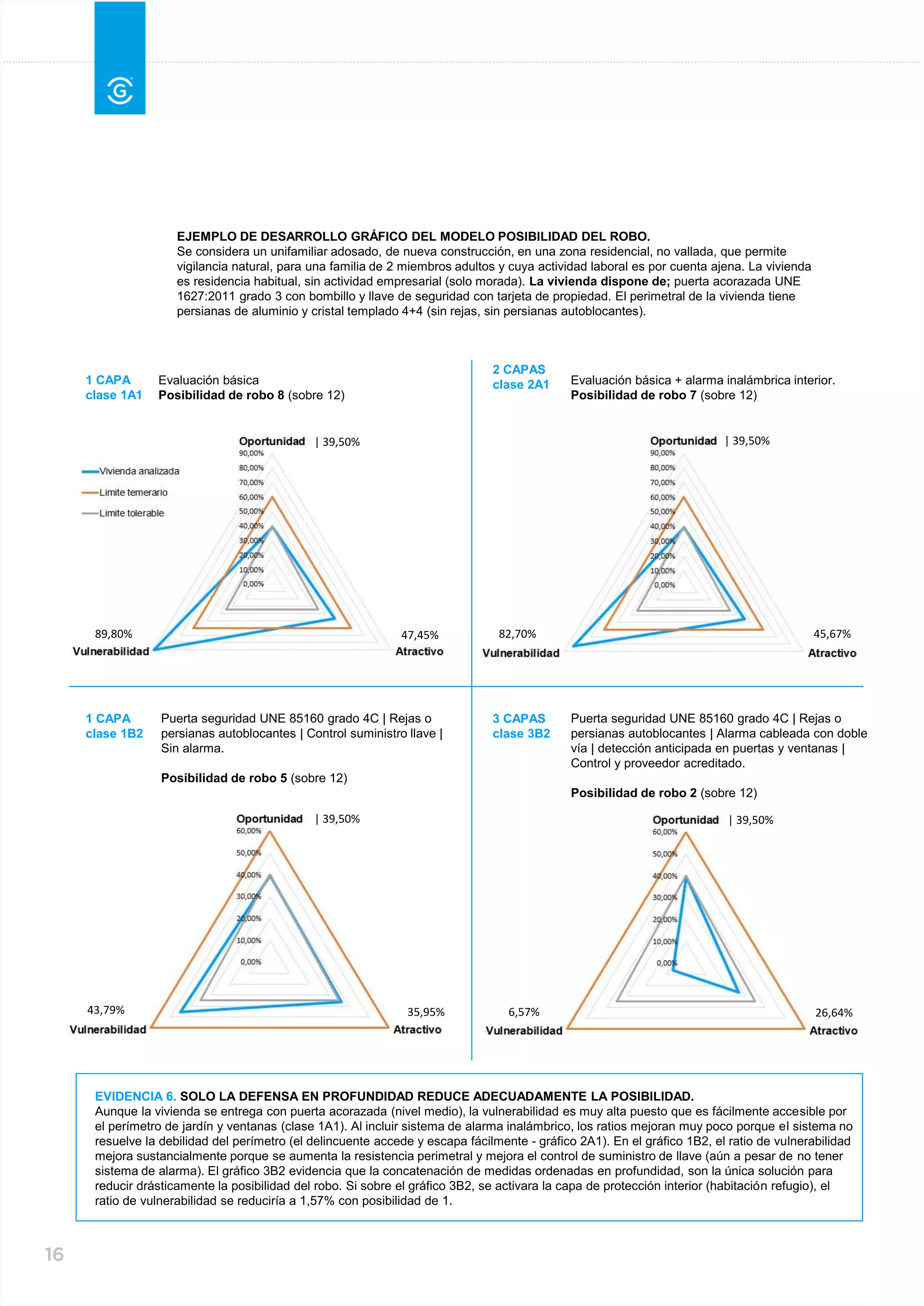

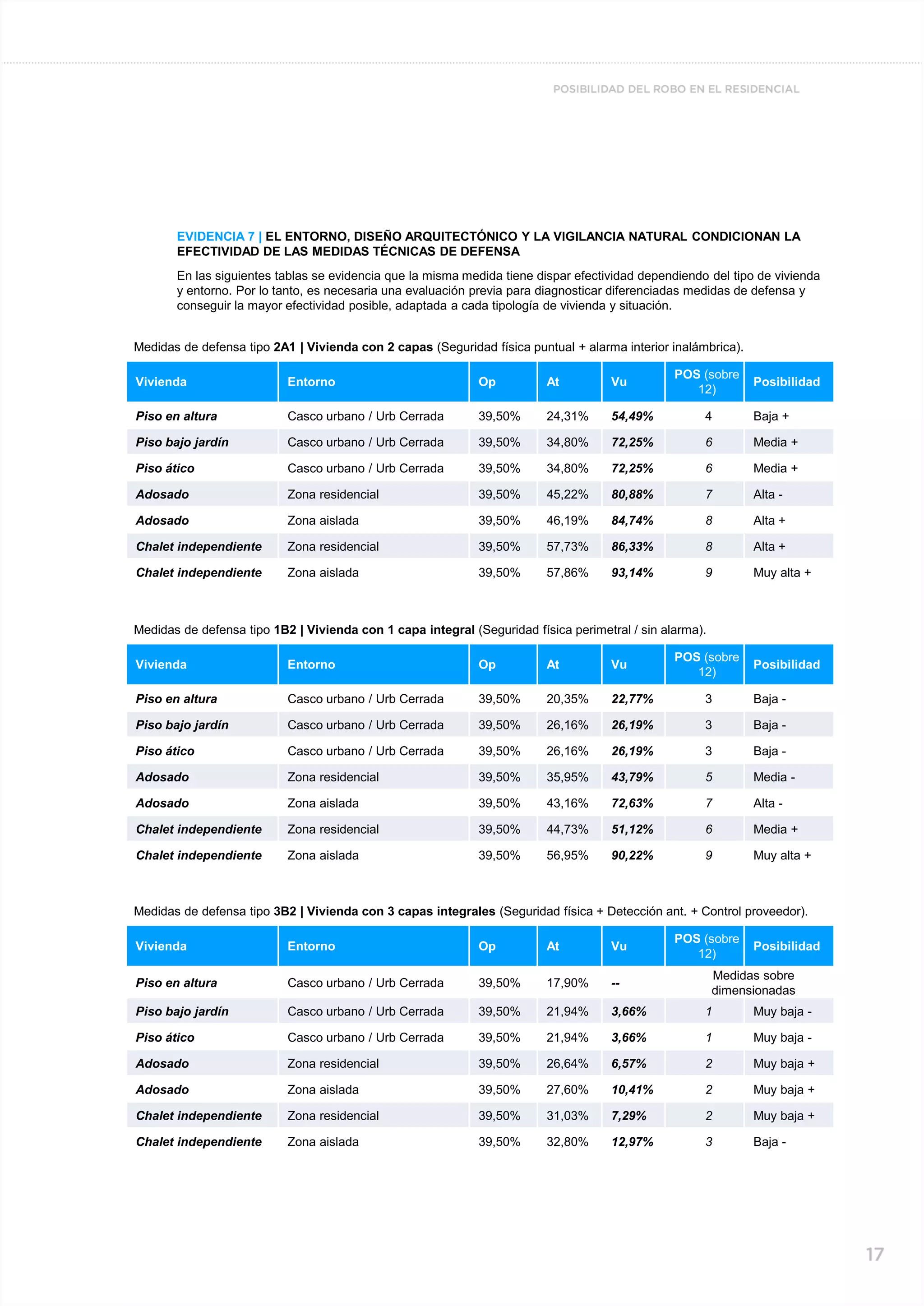

El estudio analiza los fallos en sistemas de seguridad residencial, destacando que un 18,9% de efectividad es inadecuada y se deben a una falta de conocimiento y asesoramiento cualificado. Identifica hasta 71 problemas en estos sistemas y propone un enfoque de 'defensa en profundidad' al combinar medidas de resistencia y detección. Además, destaca barreras económicas y legislativas que dificultan la mejora de la seguridad en viviendas.