Arquitecturas RICS-CISC

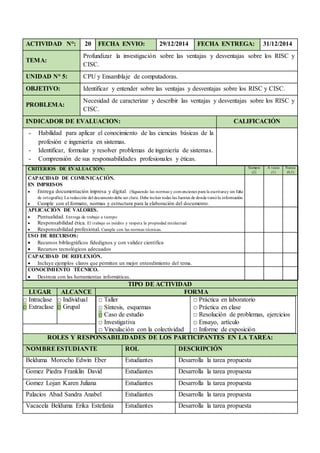

- 1. ACTIVIDAD N°: 20 FECHA ENVIO: 29/12/2014 FECHA ENTREGA: 31/12/2014 TEMA: Profundizar la investigación sobre las ventajas y desventajas sobre los RISC y CISC. UNIDAD N° 5: CPU y Ensamblaje de computadoras. OBJETIVO: Identificar y entender sobre las ventajas y desventajas sobre los RISC y CISC. PROBLEMA: Necesidad de caracterizar y describir las ventajas y desventajas sobre los RISC y CISC. INDICADOR DE EVALUACION: CALIFICACIÓN - Habilidad para aplicar el conocimiento de las ciencias básicas de la profesión e ingeniería en sistemas. - Identificar, formular y resolver problemas de ingeniería de sistemas. - Comprensión de sus responsabilidades profesionales y éticas. CRITERIOS DE EVALUACIÓN: Siempre (2) A veces (1) Nunca (0,5) CAPACIDAD DE COMUNICACIÓN. EN IMPRESOS Entrega documentación impresa y digital. (Siguiendo las normas y convenciones para la escrituray sin falta de ortografía).La redacción del documentodebe ser clara. Debe incluir todas las fuentes de donde tomóla información. Cumple con el formato, normas y estructura para la elaboración del documento. APLICACIÓN DE VALORES. Puntualidad. Entrega de trabajo a tiempo Responsabilidad ética. El trabajo es inédito y respeta la propiedad intelectual Responsabilidad profesional. Cumple con las normas técnicas. USO DE RECURSOS: Recursos bibliográficos fidedignos y con validez científica Recursos tecnológicos adecuados CAPACIDAD DE REFLEXIÓN. Incluye ejemplos claros que permiten un mejor entendimiento del tema. CONOCIMIENTO TÉCNICO. Destreza con las herramientas informáticas. TIPO DE ACTIVIDAD LUGAR ALCANCE FORMA □ Intraclase □ Extraclase □ Individual □ Grupal □ Taller □ Síntesis, esquemas □ Caso de estudio □ Investigativa □ Vinculación con la colectividad □ Práctica en laboratorio □ Práctica en clase □ Resolución de problemas, ejercicios □ Ensayo, artículo □ Informe de exposición ROLES Y RESPONSABILIDADES DE LOS PARTICIPANTES EN LA TAREA: NOMBREESTUDIANTE ROL DESCRIPCIÓN Belduma Morocho Edwin Eber Estudiantes Desarrolla la tarea propuesta Gomez Piedra Franklin David Estudiantes Desarrolla la tarea propuesta Gomez Lojan Karen Juliana Estudiantes Desarrolla la tarea propuesta Palacios Abad Sandra Anabel Estudiantes Desarrolla la tarea propuesta Vacacela Belduma Erika Estefanía Estudiantes Desarrolla la tarea propuesta

- 2. DESARROLLO DE LA ACTIVIDAD INTRODUCCIÓN Actualmente el avance tecnológico sigue progresando, siendo la creación y desarrollo de la computadora uno de los más importantes avances realizados. Dentro del perfeccionamiento del computador con el fin de hacerlas cada vez más eficientes, se han creado diferentes arquitecturas que definen como se encuentran distribuidos los componentes internos. Cabe resaltar que la funcionalidad de una computadora depende en gran escala de la arquitectura que la forma. En el presente informe se detalla acerca de las arquitecturas RISC y CISC, que son las más difundidas y distribuidas en el mercado; para entender las arquitecturas mencionadas es necesario tener conocimiento acerca de que es una arquitectura de computador y como interviene en el mismo. La investigación busca establecer y comprender las ventajas y desventajas de las arquitecturas RICS y CISC, para lo cual se presenta los siguientes temas: - Arquitecturas de Computador. - Arquitectura RICS y CISC o Factores que impulsaron su creación. o Características principales. o Como funcionan. o Diagramas de bloque. o Ventajas. o Desventajas.

- 3. OBJETIVOS Objetivo General - Identificar y entender sobre las ventajas y desventajas sobre los RISC y CISC. Objetivos Específicos - Investigar y definir sobre las arquitecturas RISC y CISC. - Analizar las características de las arquitecturas RICS- CISC - Comparar las ventajas y desventajas de las arquitecturas RICS- CISC MARCO TEORICO Ventajas y desventajas sobre los RISC y CISC ARQUITECTURAS RISC – CISC Antes de empezar a adentrarnos a las arquitecturas RISC Y CISC, primero debemos tener entendido cuales son los modelos de arquitecturas en las cuales se basaron las arquitecturas RISC - CISC MODELOS DE ARQUITECTURAS Arquitectura de von Neumann: Según (Camacho) “Tradicionalmente los sistemas con microprocesadores se basan en esta arquitectura, en la cual la unidad central de proceso (CPU), está conectada a una memoria principal única (casi siempre sólo RAM) donde se guardan las instrucciones del programa y los datos. A dicha memoria se accede a través de un sistema de buses único (control, direcciones y datos)”. Arquitectura Harvard: Según (Camacho) “Este modelo, que utilizan los Microcontroladores PIC, tiene la unidad central de proceso (CPU) conectada a dos memorias (una con las instrucciones y otra con los datos) por medio de dos buses diferentes”.

- 4. Una de las memorias contiene solamente las instrucciones del programa (Memoria de Programa), y los otros sólo almacenos datos (Memoria de Datos). Arquitecturas CISC CISC (complex instruction set computer) Computadoras con un conjunto de instrucciones complejo. Según (Luna, González, Guzmán, & González, 2012) mencionan: La microprogramación es una característica importante y esencial de casi todas las arquitecturas CISC. Como por ejemplo: Intel 8086, 8088, 80286, 80386, 80486. Motorola 68000, 68010, 68020, 68030, 6840. La microprogramación significa que cada instrucción de máquina es interpretada por una microprograma localizada en una memoria en el circuito integrado del procesador. En la década de los sesentas la micropramación, por sus características, era la técnica más apropiada para las tecnologías de memorias existentes en esa época y permitía desarrollar también procesadores con compatibilidad ascendente. En consecuencia, los procesadores se dotaron de poderosos conjuntos de instrucciones. Las instrucciones compuestas son decodificadas internamente y ejecutadas con una serie de microinstrucciones almacenadas en una ROM interna. Para esto se requieren de varios ciclos de reloj (al menos uno por microinstrucción). >>Factores de motivación de creación de CISC Según (Davila) la motivación para crear la arquitectura CISC son las siguientes: El Control Microprogramado Facilidad de Implementación Uso de eficiente del espacio en el chip Posibilidad de modificar el conjunto de instrucciones

- 5. Posibilidad de diseñar nuevas y poderosas instrucciones Posibilidad de simular nuevas arquitecturas Necesidadde tener un rico conjunto de instrucciones, dado que muchos programas fueron desarrollados en lenguaje ensamblador Instrucciones para trabajar con operandos de punto flotante Instrucciones individuales para guardar y restaurar todos los registros de la CPU Instrucciones para proporcionar construcciones especiales de lazos Instrucciones para trabajar con diferentes modos de direccionamiento que permitan el indexado a través de arreglos Buscar la correspondencia de instrucciones de lenguaje de alto nivel al nivel de lenguaje de máquina Al usar el control microprogramado, es posible disponer de algunas de las instrucciones de lenguaje de alto nivel a nivel de lenguaje de máquina. Estas instrucciones pueden ser interpretadas por el microprograma La disponibilidad de una instrucción de lenguaje de máquina ofrece la ventaja de que los compiladores de lenguajes de alto nivel generen código más simple y a la vez más eficiente >> Características Principales Según (Vega P. ) Las características principales de la arquitectura CISC son las siguientes: Gran cantidad de instrucciones Instrucciones complejas Gran cantidad de modos de direccionamiento Soporta gran cantidad de tipos de datos Implementación de instrucciones de alto nivel lo más directamente posible Reducción del tiempo de ejecución de instrucciones complejas por medio de implementación directa en hardware Compatibilidad con miembros anteriores de la familia Microarquitectura más compleja Instrucciones de longitud variable >> ¿Cómo funciona? Según (Fernandez) El funcionamiento de la arquitectura CISC esta dado de la siguiente manera. Incorporan un gran conjunto de comandos en la ROM. El sistema operativo envía un comando al procesador. El chip debe verificar el tamaño del comando y reservarlo en la memoria interna. El procesador decodifica las instrucciones. A través de la circuitería se ejecutan las instrucciones. Requiere de cuatro a diez ciclos de reloj.

- 6. >> Diagrama de bloque CISC Ventajas Facilidad de implementación del conjunto de instrucciones Compatibilidad hacia adelante y hacia atrás de nuevas CPU’s Facilidad de programación Puede ser menor la complejidad del compilador Desventajas La complejidad del conjunto de instrucciones crece Las instrucciones de longitud variable reducen el rendimiento del sistema Inclusión de instrucciones que raramente se usan Arquitectura RISC Según (Anonimo, 2012) “RISC busca aumentar la velocidad del procesamiento, se descubrió en base a experimentos que, con una determinada arquitectura de base, la ejecución de programas compilados directamente con microinstrucciones y residentes en memoria externa al circuito integrado resultaban ser más eficientes, gracias a que el tiempo de acceso de las memorias se fue decrementando conforme se mejoraba su tecnología de encapsulado”. Según (Anonimo, 2012) “Debido a que se tiene un conjunto de instrucciones simplificado, éstas se pueden implantar por hardware directamente en la CPU, lo cual elimina el microcódigo y la necesidad de decodificar instrucciones complejas”. >> Factores de motivación de creación de RISC Según (Vega P. ) Los factores que motivaron a la creación de la arquitectura RISC son los siguientes.

- 7. Instrucciones simples pueden ejecutarse en pocos ciclos de reloj/ciclos de reloj más cortos Apropiado para la aplicación de arquitectura segmentada Potencialmente se completaría una instrucción por ciclo de reloj Tamaño de instrucción fijo simplifica búsqueda y decodificación Un grupo pequeño de instrucciones (∼20%) ocupa la mayor parte del tiempo de ejecución de un programa (∼ 80%) Un conjunto de instrucciones simples puede implantar también instrucciones complejas >> Características Principales de RISC Según (Vega P. ) Las características principales de esta arquitectura son: Conjunto de instrucciones reducido y simple Conjunto de instrucciones ortogonal (sólo una instrucción para cada función) Pocos modos simples de direccionamiento Pocos tipos de datos soportados Arquitectura load/store Gran número de registros de propósito general Longitud de instrucción fija >> ¿Cómo funciona? Según (Fernandez) “Las RISC constan de instrucciones que realizan una tarea. Las instrucciones no necesitan ser decodificadas. Para realizar una instrucción usa un ciclo de reloj. Puede ejecutar hasta 10 comandos a la vez. Pasan por menos transistores en los circuitos”. >> Diagrama de bloques de RISC Ventajas Se incrementa la velocidad debido a un conjunto de instrucciones más simple.

- 8. Hardware más simple debido a instrucciones más sencillas que requieren menos espacio en el chip El ciclo de diseño más corto resulta en un diseño efectivo, costos controlados de desarrollo y tiempo de salida al mercado más corto. Desventajas Excesiva dependencia en la efectividad del compilador La depuración de los programas se hace difícil por la programación de instrucciones Se incrementa el tamaño del código de lenguaje máquina Necesidad de memoria rápida Dispositivos que usan RISC Los dispositivos que usan la arquitectura RISC son los dispositivos que se los usan más en la telecomunicación, como también dispositivos portables en la que no se necesita grandes cantidades de procedimientos. Fabricantes de RISC Hewlett Packard (PA-RISC). Digital equipment (Alpha). Silicon Graphics (MIP). Sun microsystems (SPARC). IBM, Motorola Apple (PowerPC). Que dispositivos usan CISC Fabricantes de CISC Intel 8086, 8088, 80386, 80486.

- 9. Motorola 68000, 68010, 68030, 68040. Ciryx. AMD. IMS. CISC VS RISC COMPARACION

- 10. CONCLUSIONES Y RECOMENDACIONES Se concluye que: - Los CISC y RISC son arquitecturas de computador es decir definen como se construyen y se distribuyen físicamente los componentes de la computadora (determinada configuración, realizar operaciones). - Las arquitecturas CISC son las más usadas en las computadoras domésticas y ordenadores que requieran de múltiples procesos como también gran cantidad de almacenamiento en datos en cambio las arquitecturas RISC están aplicadas más a los dispositivos móviles o portables los cuales no necesitan gran cantidad de procesamiento en datos, pero si mayor velocidad de procesos. - La arquitectura CISC se caracteriza por ejecutar las instrucciones en multi-ciclo en cambio la RISC por ejecutar instrucciones por ciclo único. - Las arquitecturas CISC y RISC presentan ventajas y desventajas, ya que depende de los procesos que llevan a cabo, por ejemplo la arquitectura RISC ofrece mayor velocidad pero debido a esto se crea una necesidad de memoria rápida. Se recomienda que: - Analizar previamente que es una arquitectura de computador. - Durante el estudio de las arquitecturas RICS y CISC investigar ejemplos de los dispositivos que usan este tipo de tecnología. - Considerar las principales ventajas y desventajas de las arquitecturas RICS y CISC para establecer el porqué de su creación y el impacto que tuvo. - Tener bien claros los conceptos básicos sobre arquitectura de ordenadores, caso contrario al revisar los temas de este informe el análisis será más complejo. BIBLIOGRAFIA Anonimo. (19 de Febrero de 2012). jenova-project.blogspot.com. Obtenido de http://jenova- project.blogspot.com/2012/02/diagramas-organizacion-de-computadoras.html Davila, G. (s.f.). es.slideshare.net. Obtenido de http://es.slideshare.net/gustavodavila2309/tema-4-9770552 Fernandez, F. E. (s.f.). slideplayer.es. Obtenido de http://slideplayer.es/slide/117522/ Luna, J. I., González, R. S., Guzmán, G. S., & González, L. A. (2012). DIVISION CIENCIAS BASICAS E INGENIERIA. Obtenido de http://www.azc.uam.mx/publicaciones/enlinea2/num1/1-2.htm Vega, J. I. (s.f.). www.azc.uam.mx. Obtenido de http://www.azc.uam.mx/publicaciones/enlinea2/num1/1-2.htm Vega, P. (s.f.). www.ie.itcr.ac.cr. Obtenido de http://www.ie.itcr.ac.cr/pvega/Project/Documents_SD/Handout%20N3%20CISC%20 y%20RISC.pdf