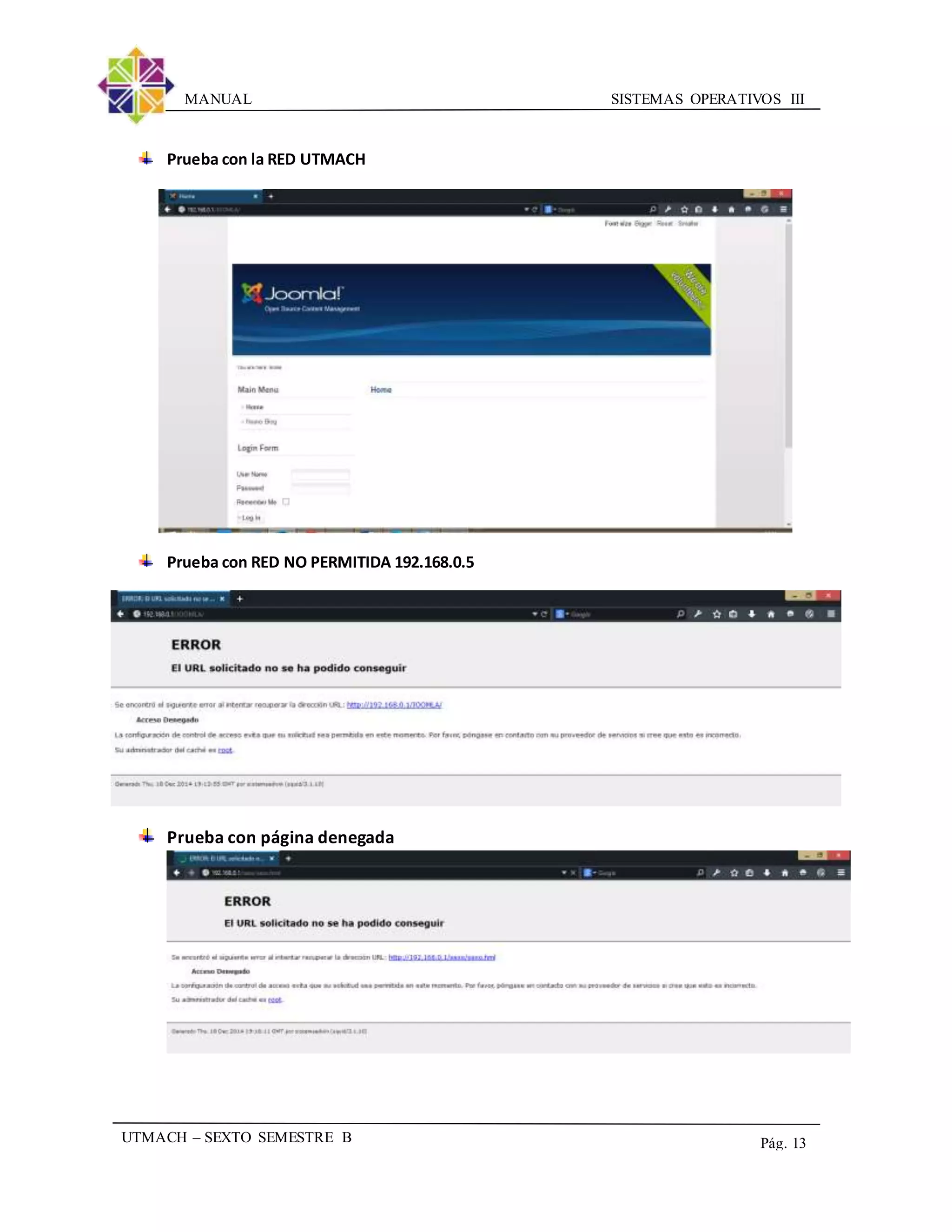

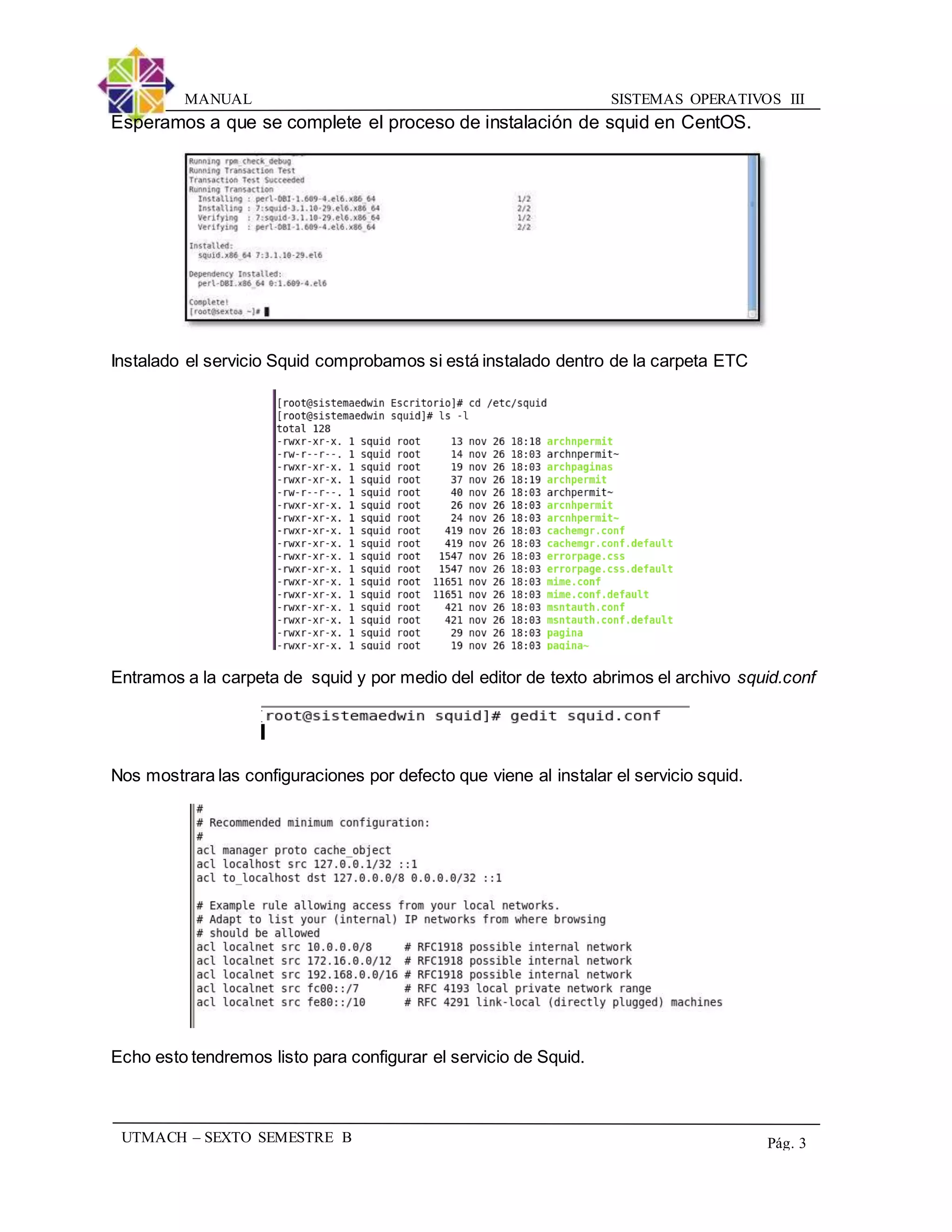

El documento describe los pasos para instalar y configurar un servidor proxy Squid en CentOS 6.5. Explica cómo instalar Squid, configurar listas de control de acceso, direcciones URL permitidas y no permitidas, aplicar autenticación, y limitar el ancho de banda. También proporciona instrucciones para probar la configuración del proxy comprobando el acceso de redes permitidas y no permitidas y los límites de ancho de banda.

![SISTEMAS OPERATIVOS IIIMANUAL

UTMACH – SEXTO SEMESTRE B Pág. 5

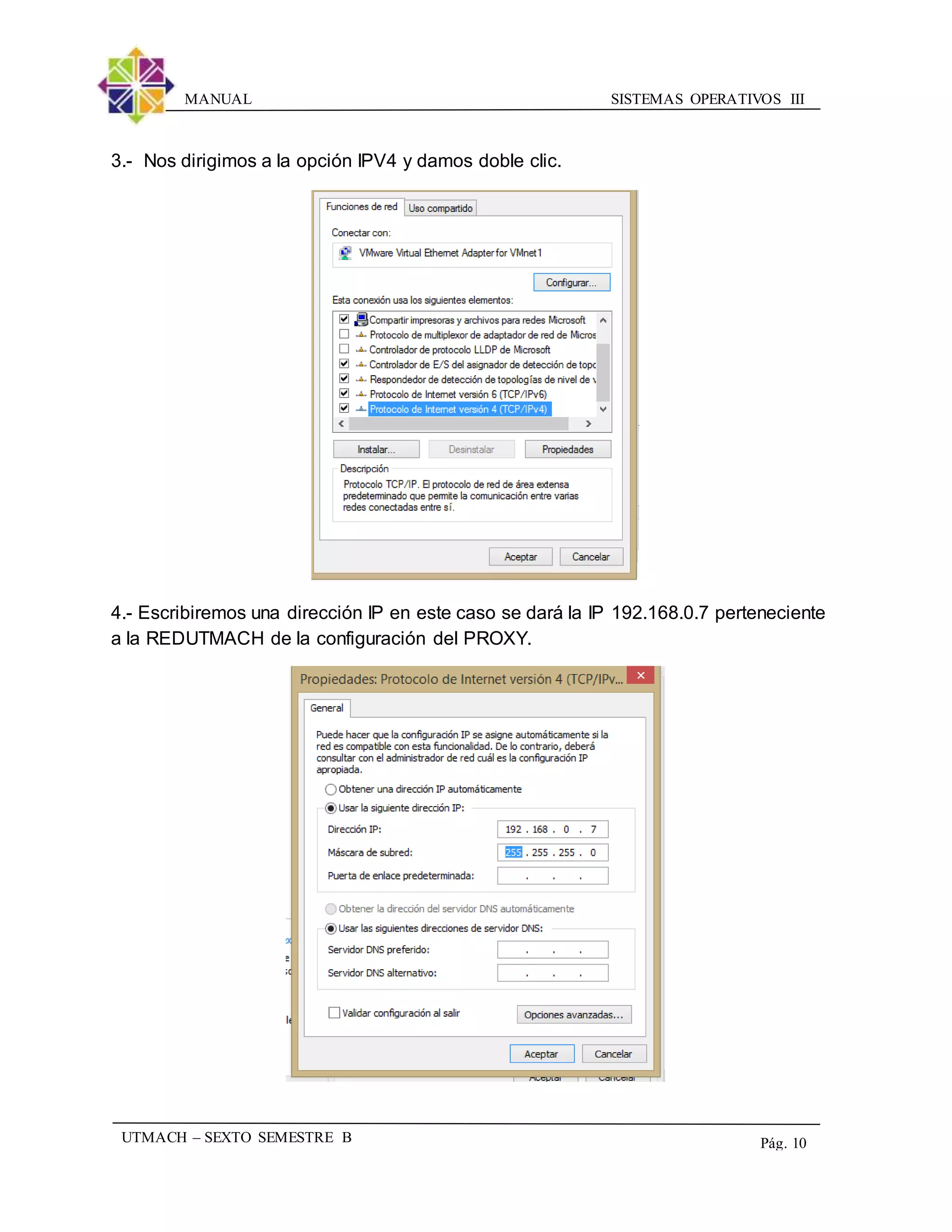

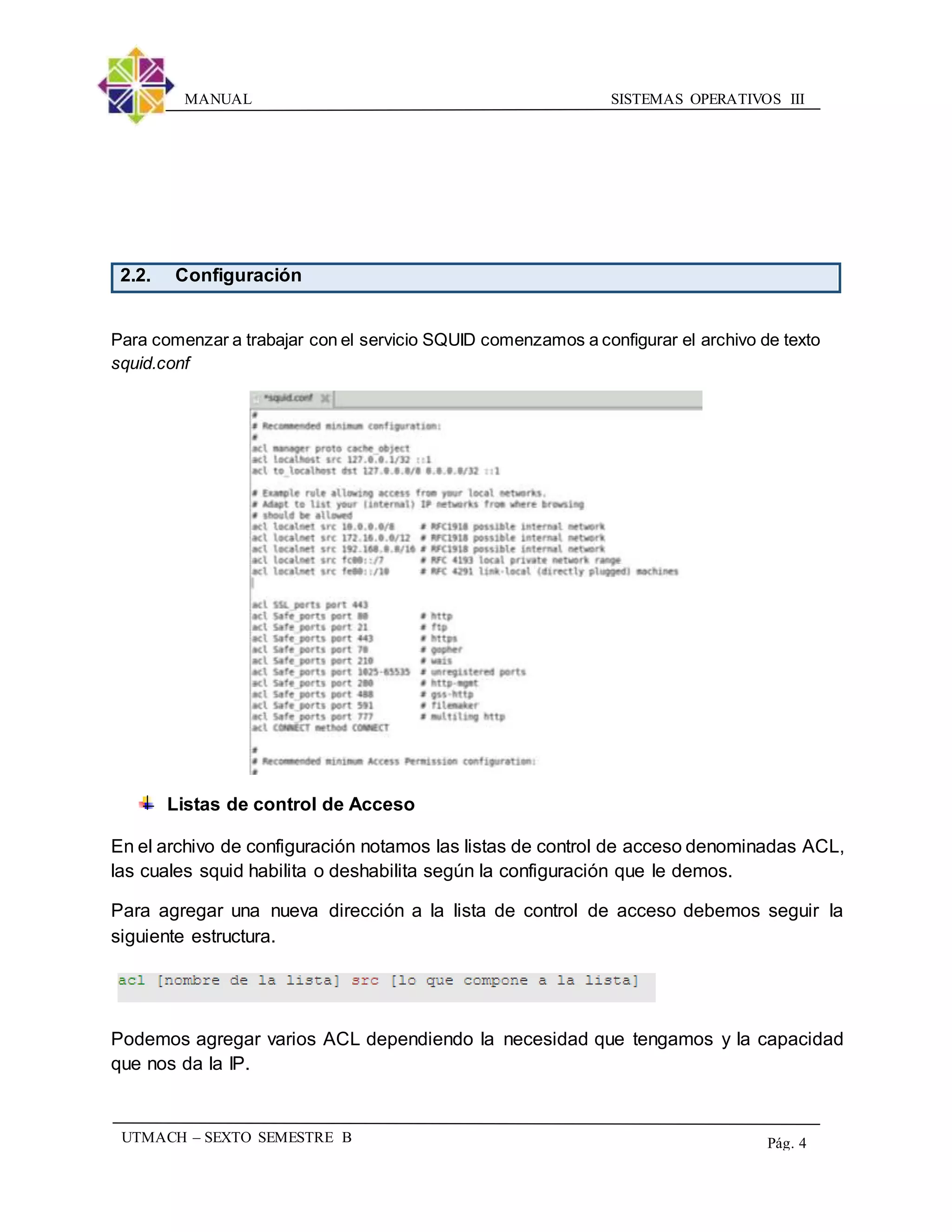

Para agregar un nuevo ACL se lo puede realidad de dos formas: Escribiendo la IP o por

archivando nuestras direcciones dentro de un archivo de texto.

Primera Forma.

Segunda Forma

Creamos un archivo dentro de squid de cualquier nombre en este caso se llamara

archpermit.

Una vez creado el archivo abrimos por medio del editor de texto.

En el archivo escribimos todas las direcciones IP, en este caso usaremos el archivo para

tener nuestras IP permitidas.

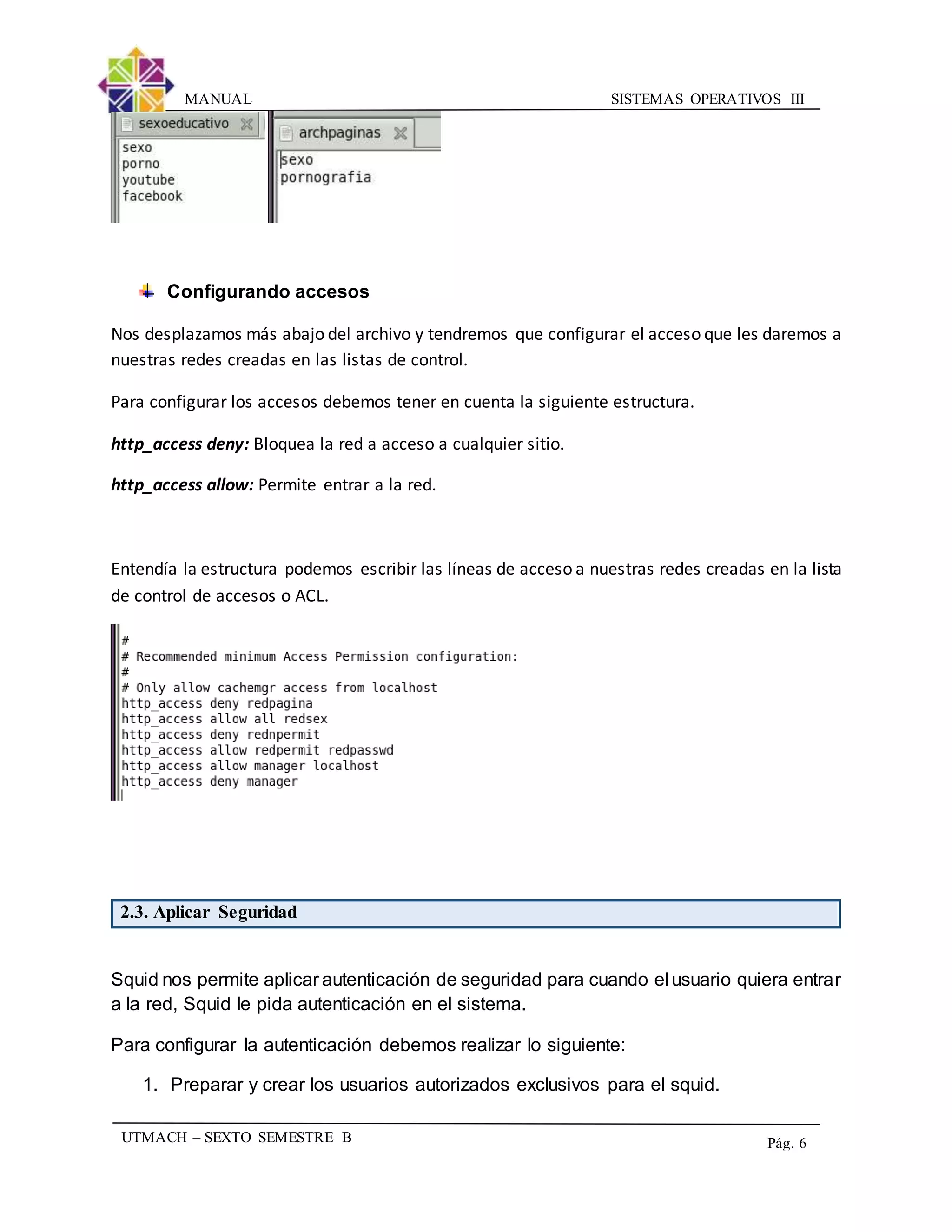

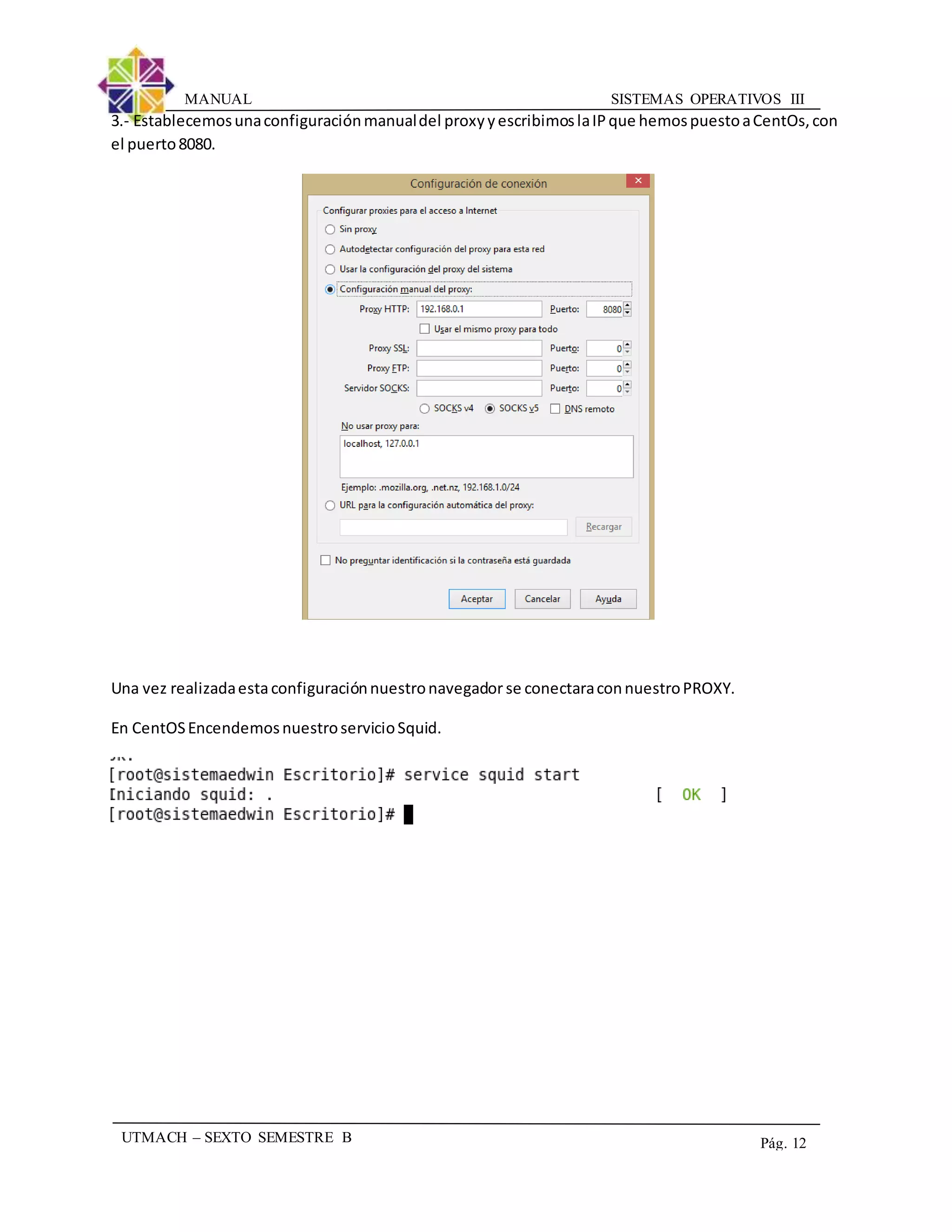

Configurar Direcciones URL permitidas y no permitidas.

En el archivo de configuración de squid para tener bloqueada cualquier dirección URL

que el administrador no desee que el usuario vea, se procede a añadir una nueva línea

con la siguiente estructura.

acl [nombre red] url_regex [dirección del archivo]

Creamos el archivo donde guardaremos nuestras palabras claves para que Squid sepa

cual habilitar e inhabilitar.](https://image.slidesharecdn.com/proxymanual-141221170838-conversion-gate01/75/PROXY-CENTOS-6-5-5-2048.jpg)