Virus Informaticos

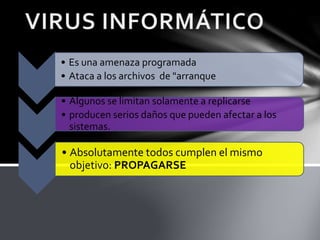

- 1. • Es una amenaza programada • Ataca a los archivos de "arranque • Algunos se limitan solamente a replicarse • producen serios daños que pueden afectar a los sistemas. • Absolutamente todos cumplen el mismo objetivo: PROPAGARSE

- 2. 1959: En los laboratorios AT&T Bell, se inventa el juego "Guerra Nuclear“: una batalla en la que cada jugador desarrollaba un programa cuya misión era la de acaparar la máxima memoria posible mediante la reproducción de sí mismo. 1970: El virus Creeper es difundido por la red ARPANET. El virus mostraba el mensaje "SOY CREEPER...¡ATRÁPAME SI PUEDES!". Ese mismo año se crea su antídoto: el antivirus Reaper cuya misión era buscar y destruir al Creeper. 1949: John Von Neumann (considerado el Julio Verne de la informática), expone su "Teoría y organización de un autómata complicado“, de gran repercusión 1974: El virus Rabbit hacía una copia de sí mismo y lo situaba dos veces en la cola de ejecución del ASP de IBM, causando un bloqueo del sistema. 1980: La red ARPANET es infectada por un "gusano" y queda 72 horas fuera de servicio. La infección fue originada por Robert Tappan Morris, un joven estudiante de informática de 23 años.

- 3. John Von Neumann 1982: Aparece el primer virus reconocido como tal, creado por un muchacho de 14 años, el Elk Cloner. 1983: El término virus aparece tal como lo entendemos hoy. 1987: Primer caso de contagio masivo de ordenadores (Macintosh) a través del virus MacMag, también llamado Peace. Fue creado por Richard Brandow y Drew Davison y extendido por Marc Canter a través del nuevo software Aldus Freehand. El virus contaminó el disco maestro que fue enviado a la empresa fabricante que comercializó su producto infectado por el virus.

- 4. 1988: El virus Brain creado por los hermanos Basit y Alvi Amjad de Pakistán aparece en Estados Unidos. 1999: el virus CIH es el primero que infecta Hardware, concretamente, la BIOS.

- 8. Atacó a una máquina IBM Serie 360. Fue llamado Creeper, creado en 1972. Este programa emitía periódicamente en la pantalla el mensaje: (¡Soy una enredadera... agárrame si tú puedes!).

- 9. 1. Conexión lenta. 2. Desaparecen programas y archivos. 3- Se desactiva el antivirus. 4- Aparición de Pop ups. 5. Se cierran los programas activos.

- 10. TIPOS DE VIRUS

- 11. VIRUS TROYANO

- 12. VIRUS GUSANO O WORM

- 13. VIRUS DE MACROS

- 14. VIRUS BOMBA

- 15. VIRUS PARASITO

- 16. VIRUS Boot: (DE ARRANQUE) infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maestro (Master Boot Record) de los discos duros; también pueden infectar las tablas de particiones de los discos.

- 17. Virus Residentes Se colocan automáticamente en la memoria de la computadora y desde ella esperan la ejecución de algún programa o la utilización de algún archivo.

- 18. VIRUS CAUSAS: Gusanos: Son replicables (se multiplican) moviéndose en el sistema, borrando información de cualquier tipo. Caballo de Troya: Puede ser cualquier cosa, disfrazado de imagen, video, etc. ocultando su objetivo final. Spy-Virus espia: ya sea robar contraseñas o robar datos vía internet. Backdoor: Virus que entran bajo entradas falsas, luego no de detectan, pero al crear sus procesos son eliminados.

- 19. MÓDULOS DE UN VIRUS INFORMÁTICO Modulo de reproducción: manejar las rutinas de "parasitación" de archivos de datos, a fin que el virus pueda ejecutarse subrepticiamente. Pudiendo, tomar control del sistema e infectar permitiendo que se traslade de una computadora a otra a través de algunos archivos. Modulo de ataque: encargado de manejar las rutinas de daño adicional del virus. Por ejemplo, el conocido virus Michelangelo, produce los daños Modulo de defensa: la misión de proteger al virus y, como el de ataque. Sus rutinas ayudan a evitar todo que provoque la remoción del virus y retardar, en todo lo posible, su detección.

- 20. Métodos de Propagación de los Virus Informáticos Existen dos tipos de contagio: En el primero, el usuario en un momento dado, ejecuta o acepta de forma inadvertida la instalación del virus. En el segundo, el programa malicioso actúa replicándose a través de las redes.

- 21. Métodos de Propagación de los Virus Informáticos Inserción: ocurre cuando copia su código directamente dentro de archivos ejecutables

- 22. Métodos de Propagación de los Virus Informáticos Polimorfismo: es el más avanzado de contagio, consiste en insertar el código del virus en un archivo ejecutable, y para evitar el aumento de tamaño del archivo infectado compacta su código con el del archivo anfitrión a tal punto que quede del mismo tamaño del archivo original. Una variante permite encriptar dinámicamente para evitar ser detectados por los antivirus.