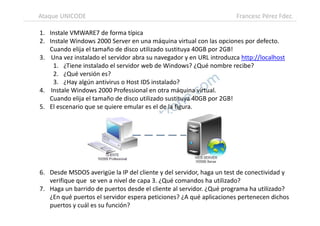

1. Se instala VMware para crear máquinas virtuales con Windows 2000 Server y Windows 2000 Professional, con 2GB de espacio en disco cada una. Se configura una red entre el servidor y el cliente.

2. Se realizan diversos ataques de tipo UNICODE desde el navegador del cliente hacia el servidor para intentar ejecutar programas de forma remota y acceder a la información del sistema.

3. Se propone dibujar una arquitectura de red segura con los elementos hardware y software necesarios para detectar este tipo de ataques y proteger el acceso al