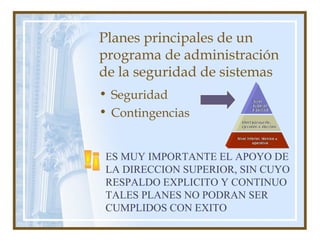

Este documento trata sobre auditoría y seguridad informática. Explica que la auditoría es el examen de la información por terceras partes para establecer su suficiencia y adecuación a las normas, con el objetivo de evaluar la eficiencia, eficacia y logro de objetivos. También cubre conceptos clave de seguridad como integridad, confidencialidad, privacidad, continuidad, vulnerabilidad, contingencia y los planes de seguridad e informáticos para prevenir y recuperarse de incidentes.