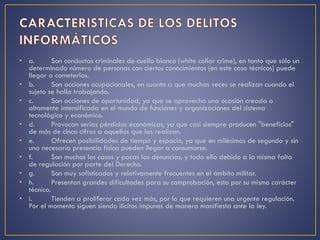

El documento define los delitos informáticos como acciones criminales realizadas a través de computadoras que causan perjuicio o beneficio ilícito y están tipificadas por la ley. Los delitos informáticos pueden cometerse utilizando las computadoras como instrumento, objeto o símbolo del delito. Las computadoras se usan cada vez más no solo como herramientas de apoyo, sino también como medios de comunicación y obtención de información.