Los delitos informáticos.

•Descargar como DOCX, PDF•

0 recomendaciones•145 vistas

El documento define un delito informático como cualquier actividad ilegal que involucre la informática como robo, hurto, fraude o sabotaje. A medida que avanza la tecnología, también lo hacen las formas de cometer delitos informáticos de manera imperceptible para el usuario. La ley 1273 de 2009 en Colombia tipifica delitos informáticos con penas de hasta 120 meses de prisión y multas de hasta 1500 salarios mínimos. Algunos tipos de delitos informáticos son interceptación ilegal de datos, falsificación informática, pornografía infantil

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Delitos informaticos

Consejos para no incurrir en estos delitos informáticos

CONSEJOS PARA NO INCURRIR EN DELITOS INFORMATICOS

IMPORTANCIA DE FORMACION AL RESPECTO la necesiadad de formacion al respecto es para poder evitar muchas cosas como el mal uso de la tecnologia

DELITOS

INFORMATICO

Relacionados con su equipo informático:

• Actualice regularmente su sistema operativo

• Instale un Firewall o Cortafuegos para restringir accesos no autorizados de Internet.

• Instale un Antivirus y actualícelo con frecuencia.

Relacionado con la navegación en internet:

• Utilice contraseñas seguras.

• Navegue por páginas web seguras y de confianza.

Para estar informados de cualquier delito existen las TIC que nos ayudan a conocer información al respecto. Que son las TIC? Son las Tecnologías de la información y de la comunicación; Es un conjunto de herramientas, soportes y canales para el tratamiento y acceso a la información. Constituyen nuevos soportes y canales para dar forma, registrar, almacenar y difundir contenidos informacionales.

LOS DELITOS INFORMATICOS

En el constante progreso de la tecnología en los últimos años, la sociedad ha incurrido en nuevas formas de delinquir, con diferentes equipos ya sean las computadoras, tabletas, celulares, etc.

Los delitos informáticos o también llamados ciberdelitos son todas aquellas acciones antijurídicas que tienen como objetivo dañar ordenadores o redes de internet

LEY QUE CASTIGA LOS DELITOS INFORMATICOS EN COLOMBIA

A partir del 5 de enero de 2009 Colombia castiga a las personas que incurran en delitos informáticos con la ley 1273 denominada ‘‘de la protección de la información de los datos, que castiga con penas de prisión de hasta 120 meses y multas de hasta1500 salarios mínimos legales mensuales vigentes.

TIPOS DE DELITOS INFORMATICOS

Sexting: es cuando una persona manda fotos poco apropiadas a través de la red.

Phishing: es uno de los métodos más utilizados por los delincuentes cibernéticos para estafar y obtener información personal de otra persona como contraseñas o información sobre tarjetas de crédito

Pedófilo: es una persona que muestra deseo sexual hacia la pornografía infantil.

Cibera coso: el cibera coso es el uso de la información electrónica y medios de comunicación tales como correo electrónico, redes sociales, etc. para acosar a una persona a través ataques personales o divulgación de información confidencial.

FOLLETO SOBRE LOS DELITOS INFORMATICOS.

Aquí esta descrito, cuales son los delitos informáticos, que son, por qué se caracterizan, consejos...etc.

Erika folleto

trabajo de tecnología en el cual se encenta información relacionada sobre los delitos informáticos y del cual se puede tener conocimiento y precaución para no incurrir en esta clase de delitos penales

Recomendados

Delitos informaticos

Consejos para no incurrir en estos delitos informáticos

CONSEJOS PARA NO INCURRIR EN DELITOS INFORMATICOS

IMPORTANCIA DE FORMACION AL RESPECTO la necesiadad de formacion al respecto es para poder evitar muchas cosas como el mal uso de la tecnologia

DELITOS

INFORMATICO

Relacionados con su equipo informático:

• Actualice regularmente su sistema operativo

• Instale un Firewall o Cortafuegos para restringir accesos no autorizados de Internet.

• Instale un Antivirus y actualícelo con frecuencia.

Relacionado con la navegación en internet:

• Utilice contraseñas seguras.

• Navegue por páginas web seguras y de confianza.

Para estar informados de cualquier delito existen las TIC que nos ayudan a conocer información al respecto. Que son las TIC? Son las Tecnologías de la información y de la comunicación; Es un conjunto de herramientas, soportes y canales para el tratamiento y acceso a la información. Constituyen nuevos soportes y canales para dar forma, registrar, almacenar y difundir contenidos informacionales.

LOS DELITOS INFORMATICOS

En el constante progreso de la tecnología en los últimos años, la sociedad ha incurrido en nuevas formas de delinquir, con diferentes equipos ya sean las computadoras, tabletas, celulares, etc.

Los delitos informáticos o también llamados ciberdelitos son todas aquellas acciones antijurídicas que tienen como objetivo dañar ordenadores o redes de internet

LEY QUE CASTIGA LOS DELITOS INFORMATICOS EN COLOMBIA

A partir del 5 de enero de 2009 Colombia castiga a las personas que incurran en delitos informáticos con la ley 1273 denominada ‘‘de la protección de la información de los datos, que castiga con penas de prisión de hasta 120 meses y multas de hasta1500 salarios mínimos legales mensuales vigentes.

TIPOS DE DELITOS INFORMATICOS

Sexting: es cuando una persona manda fotos poco apropiadas a través de la red.

Phishing: es uno de los métodos más utilizados por los delincuentes cibernéticos para estafar y obtener información personal de otra persona como contraseñas o información sobre tarjetas de crédito

Pedófilo: es una persona que muestra deseo sexual hacia la pornografía infantil.

Cibera coso: el cibera coso es el uso de la información electrónica y medios de comunicación tales como correo electrónico, redes sociales, etc. para acosar a una persona a través ataques personales o divulgación de información confidencial.

FOLLETO SOBRE LOS DELITOS INFORMATICOS.

Aquí esta descrito, cuales son los delitos informáticos, que son, por qué se caracterizan, consejos...etc.

Erika folleto

trabajo de tecnología en el cual se encenta información relacionada sobre los delitos informáticos y del cual se puede tener conocimiento y precaución para no incurrir en esta clase de delitos penales

Folleto delitos informaticos

a continuación se presenta un folleto elaborado en word que posee contenido a cerca de los delitos informáticos.

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

en este folleto te explicamos que son los delitos informáticos cuales son los delitos informáticos como se castiga al cometer delitos informáticos

Folleto delitos informaticos

A continuación se presenta un folleto que contiene información a cerca de los delitos informáticos tratando: que son, cuales son, en que consisten, consejos y recomendaciones para no ser victima de este tipo de delitos y la ley penal colombiana que actúa y se hace vigente ante la presencia de estos casos.

Delitos informaticos 1005 pdf

Analizaremos y explicaremos el concepto y penalizacion de los delitos informaticos

Delitos relacionados con infracciones de la propiedad intelectual

Delitos relacionados con infracciones de la propiedad intelectual

Delitos informáticos

Es un folleto en el que se habla un poco de delitos informáticos, sus generalidades.

Diana Galindo

las causas, consecuencias , y demás temas tratados en este folleto, sobre los delitos informáticos.

Más contenido relacionado

La actualidad más candente

Folleto delitos informaticos

a continuación se presenta un folleto elaborado en word que posee contenido a cerca de los delitos informáticos.

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

en este folleto te explicamos que son los delitos informáticos cuales son los delitos informáticos como se castiga al cometer delitos informáticos

Folleto delitos informaticos

A continuación se presenta un folleto que contiene información a cerca de los delitos informáticos tratando: que son, cuales son, en que consisten, consejos y recomendaciones para no ser victima de este tipo de delitos y la ley penal colombiana que actúa y se hace vigente ante la presencia de estos casos.

Delitos informaticos 1005 pdf

Analizaremos y explicaremos el concepto y penalizacion de los delitos informaticos

Delitos relacionados con infracciones de la propiedad intelectual

Delitos relacionados con infracciones de la propiedad intelectual

Delitos informáticos

Es un folleto en el que se habla un poco de delitos informáticos, sus generalidades.

Diana Galindo

las causas, consecuencias , y demás temas tratados en este folleto, sobre los delitos informáticos.

La actualidad más candente (16)

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

Delitos relacionados con infracciones de la propiedad intelectual

Delitos relacionados con infracciones de la propiedad intelectual

Destacado

How do you maintain a comfortable recreation facility whilst minimizing energ...

Energy performance solutions with guaranteed outcomes to achieve energy efficiency goals, whilst maximising return on investment.

How does a city create a valuable resource out of its organic domestic waste?

A new organic green waste facility using state-of-the-art Australian technology, turning thousands of tonnes of green waste into high-grade compost for agriculture.

Destacado (13)

How do you maintain a comfortable recreation facility whilst minimizing energ...

How do you maintain a comfortable recreation facility whilst minimizing energ...

How does a city create a valuable resource out of its organic domestic waste?

How does a city create a valuable resource out of its organic domestic waste?

Similar a Los delitos informáticos.

Delitos informaticos

COMO DEBEMOS MEJORA EL USO DE LAS TECNOLOGÍAS PARA NO TENER PROBLEMAS AL HACER USO DE ELLAS

Grup BalançA.Pac4

Presentación del proyecto virtual realizado por el "GrupBalança" para la asignatura "Ús i Aplicació de les TIC"

DELITOS INFORMATICOS.

Este folleto explica en forma resumida los delitos informáticos,los riesgos y consecuencias que amenazan la integridad de las personas, así como los riesgos que corre una persona al cometer estos delitos.

LOS DELITOS INFORMÁTICOS.

Los delitos informáticos es una nueva fuente para robar información de las personas sin su consentimiento,y robar información personal jaqueando su información personales entre otros

Delitos informaticos

que son los delitos informaticos, algunos delitos informaticos y recomendaciones

Similar a Los delitos informáticos. (20)

Ensayo sobre cibercrimen en el perú y la técnica legislativa utilizada en mat...

Ensayo sobre cibercrimen en el perú y la técnica legislativa utilizada en mat...

Último

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestando

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

Mi Slideshare

Clase 1 Análisis Administrativo

Power Point

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Presentación con todos los contenidos esenciales sobre el filósofo alemán Friedrich Nietzsche para 2 de Bachillerato.

ACERTIJO DE CARRERA OLÍMPICA DE SUMA DE LABERINTOS. Por JAVIER SOLIS NOYOLA

El Mtro. JAVIER SOLIS NOYOLA, crea y desarrolla ACERTIJO: «CARRERA OLÍMPICA DE SUMA DE LABERINTOS». Esta actividad de aprendizaje lúdico que implica de cálculo aritmético y motricidad fina, promueve los pensamientos lógico y creativo; ya que contempla procesos mentales de: PERCEPCIÓN, ATENCIÓN, MEMORIA, IMAGINACIÓN, PERSPICACIA, LÓGICA LINGUISTICA, VISO-ESPACIAL, INFERENCIA, ETCÉTERA. Didácticamente, es una actividad de aprendizaje transversal que integra áreas de: Matemáticas, Neurociencias, Arte, Lenguaje y comunicación, etcétera.

True Mother's Speech at THE PENTECOST SERVICE..pdf

Today is Pentecost. Who is it that is here in front of you? (Wang Omma.) Jesus Christ and the substantial Holy Spirit, the only Begotten Daughter, Wang Omma, are both here. I am here because of Jesus's hope. Having no recourse but to go to the cross, he promised to return. Christianity began with the apostles, with their resurrection through the Holy Spirit at Pentecost.

Hoy es Pentecostés. ¿Quién es el que está aquí frente a vosotros? (Wang Omma.) Jesucristo y el Espíritu Santo sustancial, la única Hija Unigénita, Wang Omma, están ambos aquí. Estoy aquí por la esperanza de Jesús. No teniendo más remedio que ir a la cruz, prometió regresar. El cristianismo comenzó con los apóstoles, con su resurrección por medio del Espíritu Santo en Pentecostés.

Portafolio de servicios Centro de Educación Continua EPN

Te presentamos el portafolio de servicios del CEC-EPN.

CALENDARIZACION DEL MES DE JUNIO - JULIO 24

V J E

CICLO ESCOLAR 2023-2024

CIRCULAR 00008

JUNIO - JULIO 2024

VALOR DEL MES: PERSEVERANCIA / AMOR

Fase 1, Lenguaje algebraico y pensamiento funcional

Fase 1, Lenguaje algebraico y pensamiento funcional

Un libro sin recetas, para la maestra y el maestro Fase 3.pdf

Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestra y el maestro Fase 3Un libro sin recetas, para la maestr

Proceso de admisiones en escuelas infantiles de Pamplona

Instrucciones del procedimiento para la oferta y la gestión conjunta del proceso de admisión a los centros públicos de primer ciclo de educación infantil de Pamplona para el curso 2024-2025.

Último (20)

evalaución de reforzamiento de cuarto de secundaria de la competencia lee

evalaución de reforzamiento de cuarto de secundaria de la competencia lee

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Productos contestatos de la Séptima sesión ordinaria de CTE y TIFC para Docen...

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

Friedrich Nietzsche. Presentación de 2 de Bachillerato.

PRÁCTICAS PEDAGOGÍA.pdf_Educación Y Sociedad_AnaFernández

PRÁCTICAS PEDAGOGÍA.pdf_Educación Y Sociedad_AnaFernández

ACERTIJO DE CARRERA OLÍMPICA DE SUMA DE LABERINTOS. Por JAVIER SOLIS NOYOLA

ACERTIJO DE CARRERA OLÍMPICA DE SUMA DE LABERINTOS. Por JAVIER SOLIS NOYOLA

True Mother's Speech at THE PENTECOST SERVICE..pdf

True Mother's Speech at THE PENTECOST SERVICE..pdf

Portafolio de servicios Centro de Educación Continua EPN

Portafolio de servicios Centro de Educación Continua EPN

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

Fase 1, Lenguaje algebraico y pensamiento funcional

Fase 1, Lenguaje algebraico y pensamiento funcional

Un libro sin recetas, para la maestra y el maestro Fase 3.pdf

Un libro sin recetas, para la maestra y el maestro Fase 3.pdf

Proceso de admisiones en escuelas infantiles de Pamplona

Proceso de admisiones en escuelas infantiles de Pamplona

Los delitos informáticos.

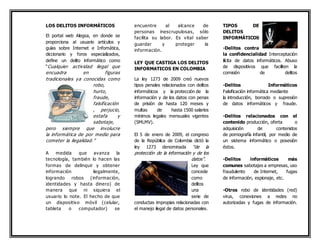

- 1. LOS DELITOS INFORMÁTICOS El portal web Alegsa, en donde se proporciona al usuario artículos y guías sobre Internet e Infomática, diccionario y foros especializados, define un delito informático como “Cualquier actividad ilegal que encuadra en figuras tradicionales ya conocidas como robo, hurto, fraude, falsificación , perjucio, estafa y sabotaje, pero siempre que involucre la informática de por medio para cometer la ilegalidad.” A medida que avanza la tecnología, también lo hacen las formas de delinquir y obtener información ilegalmente, logrando robos (información, identidades y hasta dinero) de manera que ni siquiera el usuario lo note. El hecho de que un dispositivo móvil (celular, tableta o computador) se encuentre al alcance de personas inescrupulosas, sólo facilita su labor. Es vital saber guardar y proteger la información. LEY QUE CASTIGA LOS DELITOS INFORMATICOS EN COLOMBIA La ley 1273 de 2009 creó nuevos tipos penales relacionados con delitos informáticos y la protección de la información y de los datos con penas de prisión de hasta 120 meses y multas de hasta 1500 salarios mínimos legales mensuales vigentes (SMLMV). El 5 de enero de 2009, el congreso de la República de Colombia dictó la ley 1273 denominada “de la protección de la información y de los datos”. Ley que concede como delitos una serie de conductas impropias relacionadas con el manejo ilegal de datos personales. TIPOS DE DELITOS INFORMÁTICOS -Delitos contra la confidencialidad Interceptación ilícita de datos informáticos. Abuso de dispositivos que faciliten la comisión de delitos -Delitos Informáticos Falsificación informática mediante la introducción, borrado o supresión de datos informáticos y fraude. -Delitos relacionados con el contenido producción, oferta o adquisición de contenidos de pornografía infantil, por medio de un sistema informático o posesión éstos. -Delitos informáticos más comunes sabotajes a empresas, uso fraudulento de Internet, fugas de información, espionaje, etc. -Otros robo de identidades (red) virus, conexiones a redes no autorizadas y fugas de información.

- 2. CONCEJOS PARA NO INCURRIR EN ESTOS DELITOS INFORMATICOS Relacionados con la navegación en internet y la utilización del correo electrónico: - Utilice contraseñas seguras, es decir, aquellas compuestas por ocho caracteres (combinación de letras, números y símbolos). - Navegue por páginas web seguras y de confianza. - Sea cuidadoso al utilizar programas de acceso remoto. - Ponga especial atención en el tratamiento de su correo electrónico. LAURA DANIELA AYALA GARCÍA 10-04 IMPORTANCIA DE INFORMACION AL RESPECTO Es de gran importancia para cada una de nosotras reconocer lo qué es un delito informático, las leyes que en nuestro país sancionan a fechorías como esas, los diferentes tipos de delitos, que como vemos pueden llegar a ser bastantes, algunos consejos o advertencias relacionadas con ello, así como también las formas de proteger nuestra información. Conceptos como “delito informático, hacker, fraude, falsedad y robo de identidades” se han vuelto comunes en nuestra sociedad. Conforme avanza la tecnología y la informática, tenemos que también replantear sí la seguridad de nuestros sistemas también avanzan. Por consiguiente es de vital importancia manejar la seguridad de los sistemas informáticos como algo serio y que debe utilizarse con responsabilidad.