El resumen del documento es el siguiente:

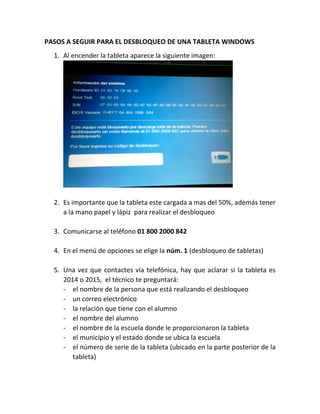

1. El documento proporciona instrucciones para desbloquear una tableta Windows, incluyendo comunicarse a un número telefónico de soporte técnico y proporcionar información sobre la tableta y el usuario.

2. El técnico de soporte proporcionará un código de desbloqueo único que debe escribirse en la tableta o un archivo de desbloqueo que se cargará en una memoria USB.

3. Una vez introducido el código o cargado el archivo, la tableta quedará des