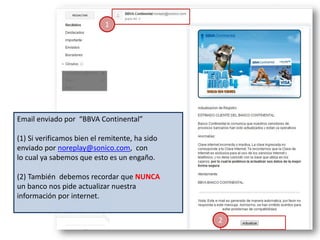

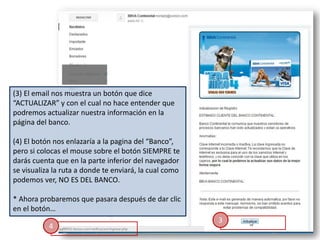

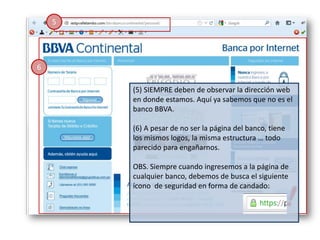

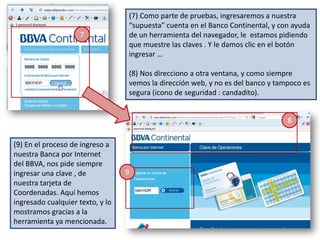

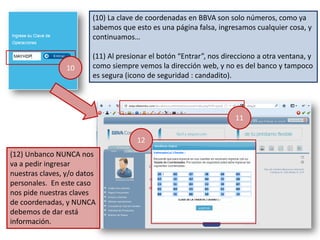

Un email fraudulent o de 'bbva continental' enviado desde noreplay@sonico.com intenta engañar a los usuarios para que actualicen su información personal. Este tipo de fraude, conocido como phishing, utiliza un enlace que parece legítimo, pero que redirige a una página falsa que no está protegida. Es fundamental verificar siempre la dirección web y recordar que los bancos nunca solicitan información confidencial por internet.