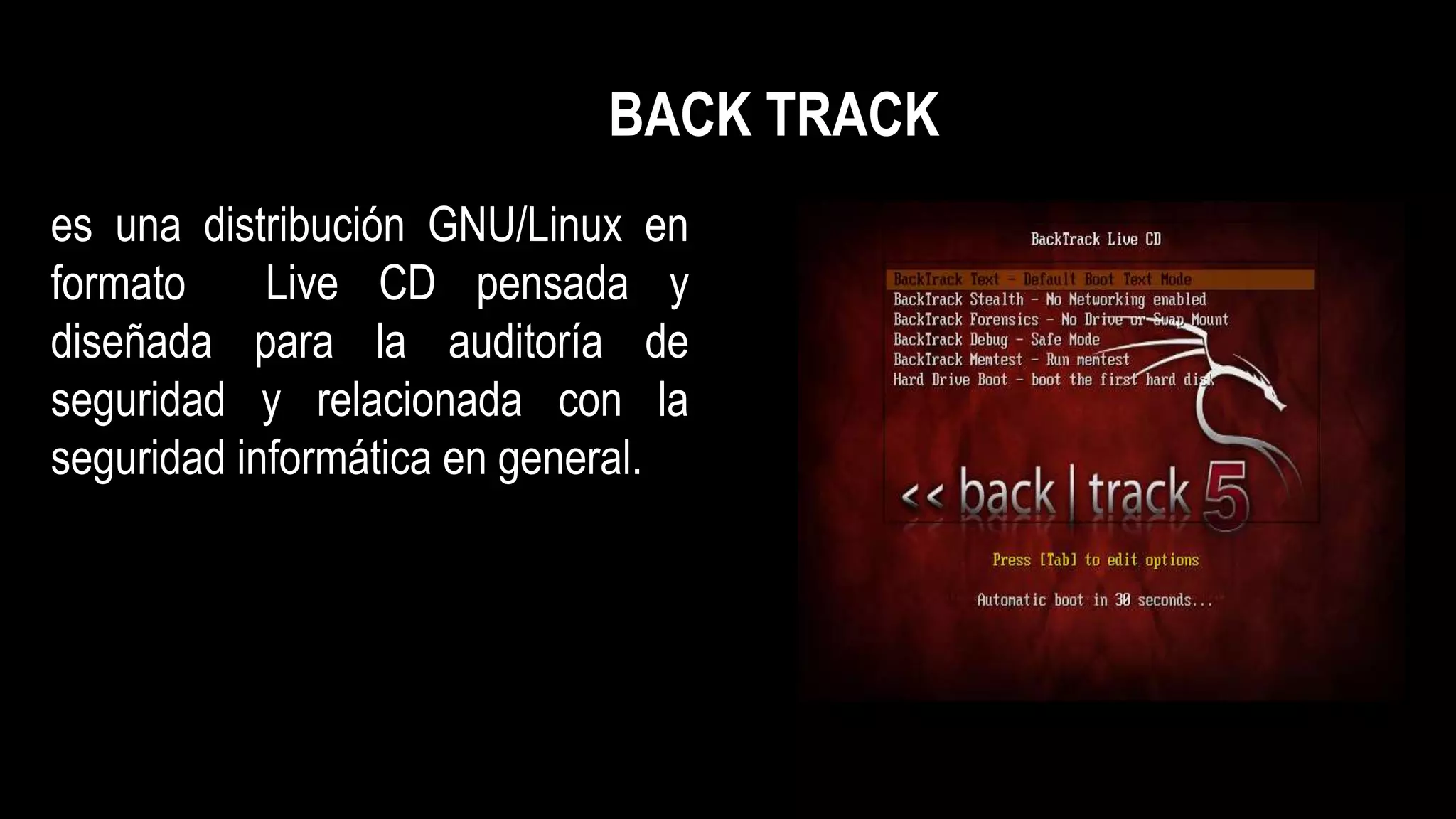

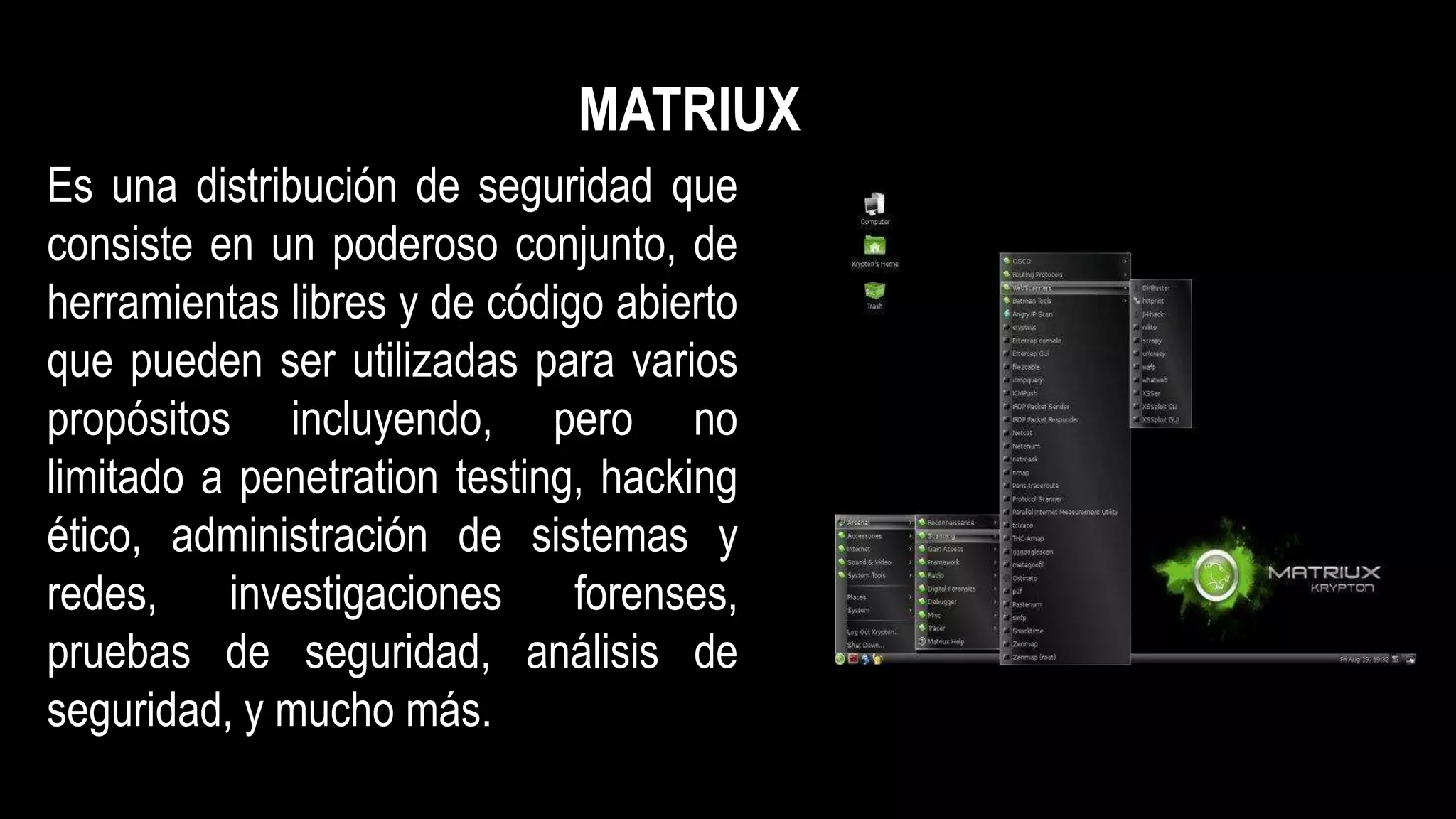

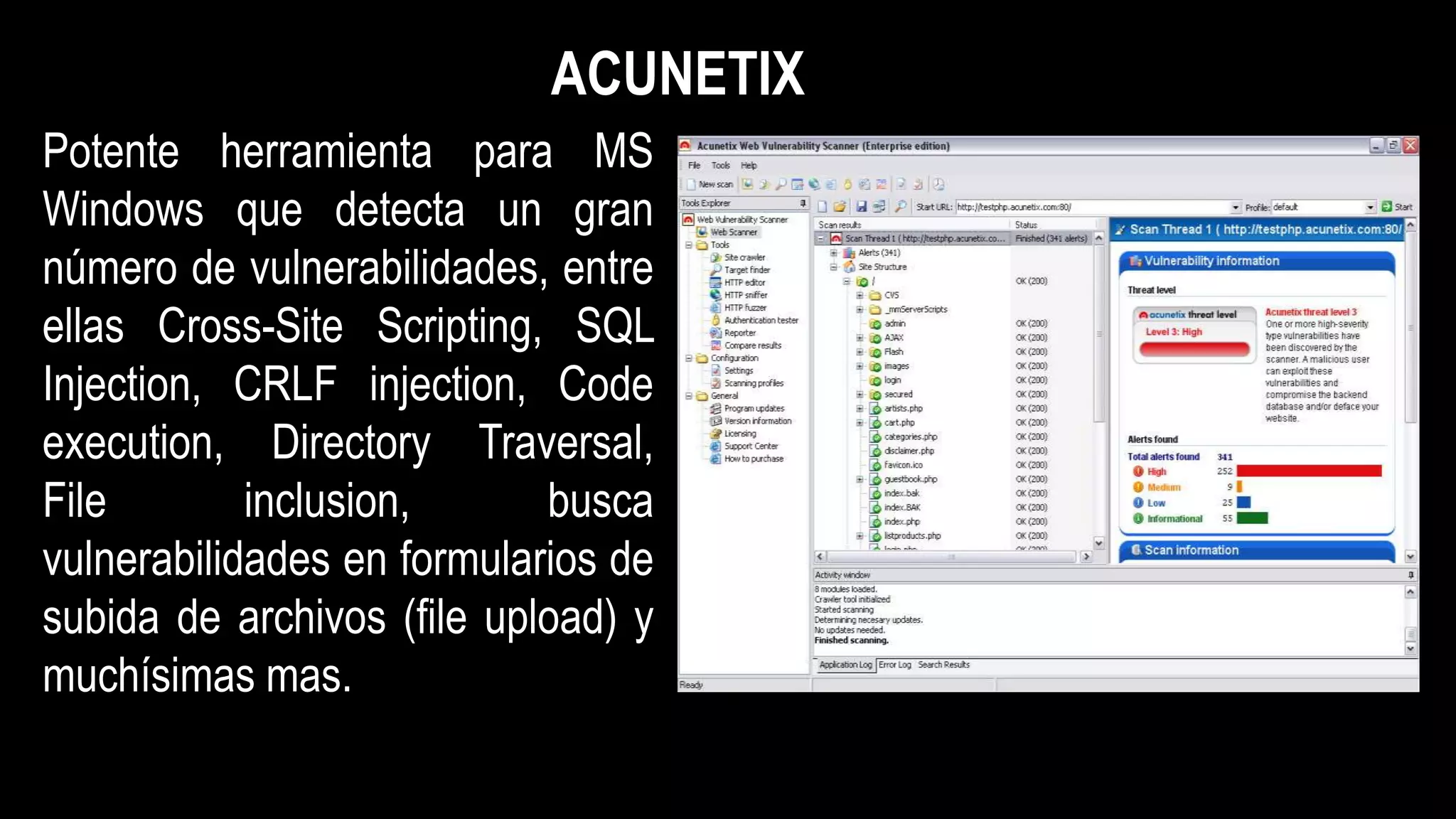

El documento aborda el concepto de hacking ético y sus diferentes tipos, incluyendo hackers de sombrero blanco, negro y gris, además de describir el proceso de pruebas de penetración utilizadas para identificar vulnerabilidades en sistemas informáticos. Se detallan modalidades de ataques y pruebas de penetración, así como las herramientas y habilidades necesarias para ser un hacker ético. Finalmente, se enfatiza la importancia de la seguridad informática y cómo el hacking ético puede ayudar a mejorarla.