Presentacion 1

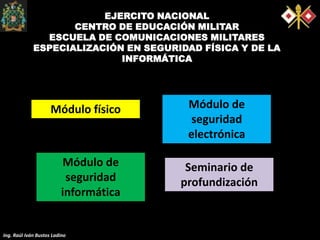

- 1. EJERCITO NACIONAL CENTRO DE EDUCACIÓN MILITAR ESCUELA DE COMUNICACIONES MILITARES ESPECIALIZACIÓN EN SEGURIDAD FÍSICA Y DE LA INFORMÁTICA Módulo físico Módulo de seguridad electrónica Módulo de Seminario de seguridad profundización informática Ing. Raúl Iván Bustos Ladino

- 2. Módulo físico CRITERIOS DE DE TRABAJO CALIFICACIÓN Evaluaciones y trabajos en clase 30% Tareas 30% Parcial final 40% Ing. Raúl Iván Bustos Ladino

- 3. Módulo físico INTRODUCCIÓN A LA SEGURIDAD Construir en consenso los conceptos básicos y generales relacionados con seguridad, de tal forma que sean utilizados apropiadamente durante todo el proceso de formación Ing. Raúl Iván Bustos Ladino

- 4. Módulo físico INTRODUCCIÓN A LA SEGURIDAD NUCLEOS TEMÁTICOS 1. Definición y elementos de la Seguridad 2. Conceptos de seguridad 3. Seguridad física y sus elementos 4. Seguridad en una Empresa Análisis de riesgos Políticas de seguridad 5. Normatividad Ing. Raúl Iván Bustos Ladino

- 5. Módulo físico QUÉ ES SEGURIDAD Cómo se garantiza un sistema seguro Ing. Raúl Iván Bustos Ladino

- 6. Módulo físico QUÉ ES SEGURIDAD Del latín securus Es una característica de cualquier sistema (informático o no) que nos indica que ese sistema está libre de todo peligro, daño o riesgo, y que es, en cierto modo, infalible. Fiabilidad (probabilidad de que un sistema se comporte tal y como se espera de él) Ing. Raúl Iván Bustos Ladino

- 7. Módulo físico Cómo se mantiene un sistema fiable (seguro) Confidencialidad Integralidad Disponibilidad Ing. Raúl Iván Bustos Ladino

- 8. Módulo físico Ejemplos de prioridad En un sistema militar se antepondrá la confidencialidad de los datos almacenados o transmitidos sobre su disponibilidad: seguramente, es preferible que alguien borre información confidencial, a que ese mismo atacante pueda leerla En un entorno bancario, la faceta que más preocupa a los responsables del sistema es la integridad de los datos, frente a su disponibilidad o su confidencialidad: es menos grave que un usuario consiga leer el saldo de otro que el hecho de que ese usuario pueda modificarlo. En un sistema comercial, un departamento premiará la disponibilidad frente a la confidencialidad: importa poco que un atacante lea una unidad, pero que esa misma unidad no sea leída por usuarios autorizados va a suponer una pérdida de tiempo y dinero. Ing. Raúl Iván Bustos Ladino

- 9. Módulo físico Servicios triple A AUTORIZACIÓN AUTENTICACIÓN AUDITORÍA Ing. Raúl Iván Bustos Ladino

- 10. Módulo físico Servicios triple A AUTORIZACIÓN Propiedad AUTENTICACIÓN Conocimiento Uno - Dos Innatos AUDITORÍA Ing. Raúl Iván Bustos Ladino

- 11. Módulo físico “Para proteger algo primero debo conocerlo” “La desconfianza ¿Atacante es la madre de la o seguridad” Intruso? Aristófanes Los principales ataques vienen de los “amigos” porque son los que me conocen Ing. Raúl Iván Bustos Ladino

- 12. Módulo físico Seguridad Integral ¿Qué quiero proteger? Ing. Raúl Iván Bustos Ladino

- 13. Módulo físico Que quiere proteger Perímetro de trabajo Políticas de capacitación (capacitación por rol de manera independiente) Ing. Raúl Iván Bustos Ladino

- 14. Módulo físico Contexto •Seguridad social: Ley 100 de 1991. •Política de defensa y seguridad democrática •Programa de seguridad ciudadana •Departamento Administrativo de Seguridad •Consejo Colombiano de seguridad •Ministerio de Defensa Nacional •Policía Nacional y Ejercito Nacional Ing. Raúl Iván Bustos Ladino

- 15. Módulo físico Algunos conceptos de Seguridad Física Sistema de información. Defensa. Amenaza. Impacto. Vulnerabilidad. Incidente de seguridad. Riesgo. Ing. Raúl Iván Bustos Ladino

- 16. Módulo físico Algunos conceptos de Seguridad Física Sistema de información. Son los Recursos Informáticos (Físicos y Lógicos) y Activos de Información de que dispone la empresa u organización para su correcto funcionamiento y la consecución de los objetivos propuestos por su Dirección. Ing. Raúl Iván Bustos Ladino

- 17. Módulo físico Algunos conceptos de Seguridad Física Amenaza. Cualquier evento que pueda provocar daño en los Sistemas de información, produciendo a la empresa pérdidas materiales, financieras o de otro tipo. Las amenazas son múltiples desde una inundación, un fallo eléctrico o una organización criminal o terrorista. Ing. Raúl Iván Bustos Ladino

- 18. Módulo físico Algunos conceptos de Seguridad Física Vulnerabilidad. Cualquier debilidad en los Sistemas de Información que pueda permitir a las amenazas causarles daños y producir pérdidas. Generalmente se producen por fallos en los sistemas lógicos, aunque también corresponden a defectos de ubicación e instalación. Ing. Raúl Iván Bustos Ladino

- 19. Módulo físico Algunos conceptos de Seguridad Física Riesgo. Es la probabilidad de que una amenaza se materialice sobre una vulnerabilidad del Sistema de información, causando un impacto en la empresa. Evidentemente el riesgo es característico para cada amenaza y cada sistema, pudiéndose disminuir tomando las medidas adecuadas. Ing. Raúl Iván Bustos Ladino

- 20. Módulo físico Algunos conceptos de Seguridad Física Incidente de seguridad. Cualquier evento que tenga, o pueda tener, como resultado la interrupción de los servicios suministrados por un Sistema de Información y/o pérdidas físicas, de activos o financieras. En otras palabras la materialización de una amenaza, pues como no existe el riesgo cero siempre es posible que una amenaza deje de ser tal para convertirse en una realidad. Ing. Raúl Iván Bustos Ladino

- 21. Módulo físico Algunos conceptos de Seguridad Física Impacto. Es la medición y valoración del daño que podría producir a la organización un incidente de seguridad. La valoración global se obtendrá sumando el coste de reposición de los daños tangibles y la estimación, siempre subjetiva, de los daños intangibles tales como la calidad del servicio y la imagen de la organización. Ing. Raúl Iván Bustos Ladino

- 22. Módulo físico Algunos conceptos de Seguridad Física Defensa. Cualquier medio, físico o lógico, empleado para eliminar o reducir un riesgo. Debe realizarse una valoración cuantitativa de su coste. Muchas veces se la conoce como medida de seguridad o prevención. Su objetivo es reducir el riesgo o el impacto. Ing. Raúl Iván Bustos Ladino

- 23. Módulo físico Algunos conceptos de Seguridad Física Sistema de Amenaza. información. Expuesto Aprovecha Riesgo. Se convierte Incidente de en seguridad. Vulnerabilidad. Genera un Impacto. Ing. Raúl Iván Bustos Ladino

- 24. Módulo físico Seguridad Física NO ¿Es suficiente? Ing. Raúl Iván Bustos Ladino

- 25. Módulo físico Seguridad Física Consiste en la "aplicación de barreras físicas y procedimientos de control, como medidas de prevención y contramedidas ante amenazas a los recursos e información confidencial“ Ingeniería de seguridad Ing. Raúl Iván Bustos Ladino

- 26. Módulo físico Seguridad Física Costo del activo a proteger Impacto que se protege Análisis del riesgo Rubro destinado para tal fin (coherencia con el entrono) Ing. Raúl Iván Bustos Ladino

- 27. Módulo físico Seguridad Física La seguridad física describe las medidas que previenen o detienen a intrusos antes de que accedan a un recurso o información almacenada en medios físicos. Elementos de riesgo Físico Humano Información Lógico Ing. Raúl Iván Bustos Ladino

- 28. Módulo físico Seguridad Física Obstáculos Elementos Ingeniería Detección de seguridad Respuesta para repeler, capt urar o frustrar Ing. Raúl Iván Bustos Ladino

- 29. Módulo físico Seguridad Física Depende de las máquinas (principalmente) Conocimiento del enemigo Seguridad de área Seguridad de equipos (físico y lógico) Seguridad de usuario Capacitación Ing. Raúl Iván Bustos Ladino

- 30. Módulo físico Seguridad Física Seguridad de área Definir perímetro de seguridad física (CONTROLES DE ACCESO) Robustecer las fuentes de suministro Definir verdaderas necesidades Definir perfiles de usuario Acciones de respuesta a ataques Ing. Raúl Iván Bustos Ladino

- 31. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO El control de acceso no sólo requiere la capacidad de identificación, sino también asociarla a la apertura o cerramiento de puertas, permitir o negar acceso basado en restricciones de tiempo, área o sector dentro de una empresa o institución. Animales Guardias Protección Sistemas electrónica biométricos Detectores de metales Ing. Raúl Iván Bustos Ladino

- 32. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO El Servicio de Vigilancia es el encargado del control de acceso de todas las personas al edificio (incluyendo vehículos). Este servicio es el encargado de colocar los guardias en lugares estratégicos para cumplir con sus objetivos y controlar el acceso del personal. Las personas se identifican por algo que poseen (credencial) o que saben Credenciales: NORMAL TEMPORAL CONTRATISTA VISITA Ventajas VS desventajas Ing. Raúl Iván Bustos Ladino

- 33. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Ventajas VS desventajas Ing. Raúl Iván Bustos Ladino

- 34. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO 200 millones de receptores olfativos Olfato 10.000 veces mas sensible que el gusto Ventajas VS desventajas Ing. Raúl Iván Bustos Ladino

- 35. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Seguridad electrónica: Se llama así a la detección de robo, intrusión, asalto e incendios mediante la utilización de sensores conectados a centrales de alarmas. Barreras Infrarrojas y de Micro-Ondas Hasta 150 metros Inmunidad Ing. Raúl Iván Bustos Ladino

- 36. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Seguridad electrónica Detectores Pasivos Detector Sin Alimentación Ultrasónico (40 m2) Ing. Raúl Iván Bustos Ladino

- 37. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Seguridad electrónica Circuitos Cerrados de Televisión Edificios Inteligentes Ing. Raúl Iván Bustos Ladino

- 38. Módulo físico Seguridad Física Seguridad de área “CONTROLES DE ACCESO” Seguridad electrónica Sonorización y Detección y extinción Dispositivos Luminosos de incendios Ing. Raúl Iván Bustos Ladino

- 39. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Seguridad electrónica VENTAJAS Y DESVENTAJAS Definir perímetro y Definir seguridad Ing. Raúl Iván Bustos Ladino

- 40. Módulo físico Seguridad Física Seguridad de área CONTROLES DE ACCESO Biometría: es la parte de la biología que estudia en forma cuantitativa la variabilidad individual de los seres vivos utilizando métodos estadísticos". La Biometría es una tecnología que realiza mediciones en forma electrónica, guarda y compara características únicas para la identificación de personas. Ventajas VS desventajas Ing. Raúl Iván Bustos Ladino

- 41. Módulo físico Seguridad Física Seguridad de equipos (físico y lógico) Contra robo Contra fuego Los incendios son causados por el uso inadecuado de combustibles, fallas de instalaciones eléctricas defectuosas y el inadecuado almacenamiento y Temperatura traslado de sustancias peligrosas. (Recomendaciones y Humedad detección extinción y locativas) Contra inundaciones La temperatura no debe sobrepasar los 18º C y el limite de humedad no debe superar el Se las define como la invasión de agua por exceso de 65% para evitar el deterioro. escurrimientos superficiales o por acumulación en terrenos planos, ocasionada por falta de drenaje ya sea natural o artificial. (Recomendaciones locativas) Ing. Raúl Iván Bustos Ladino

- 42. Módulo físico Seguridad Física Seguridad de equipos (físico y lógico) Alimentos y bebidas Instalaciones eléctricas (recomendaciones) Ing. Raúl Iván Bustos Ladino

- 43. Módulo físico Seguridad Física Seguridad de equipos (físico y lógico) Técnicas salami Ing. Raúl Iván Bustos Ladino

- 44. Módulo físico Seguridad Física Seguridad de usuario Ergometría Integridad Es una disciplina que se ocupa de estudiar la forma en que física interactúa el cuerpo humano con los artefactos y elementos que lo rodean, buscando que esa interacción sea lo menos agresiva y traumática posible Bienestar Ing. Raúl Iván Bustos Ladino

- 45. Módulo físico Seguridad Física ¿DE QUÉ NOS QUEREMOS PROTEGER? Desastres Geofísicos Naturales Hidrológicos Meteorológicos Ing. Raúl Iván Bustos Ladino

- 46. Módulo físico Seguridad Física ¿DE QUÉ NOS QUEREMOS PROTEGER? PERSONAS (Interno y externo) Interno Consiste en la manipulación de las personas para que voluntariamente realicen actos que normalmente no harían. Se combate con ingeniería social y capacitación Ing. Raúl Iván Bustos Ladino

- 47. Módulo físico Seguridad Física ¿DE QUÉ NOS QUEREMOS PROTEGER? PERSONAS (Interno y externo) Externo Ladrones Ex-empleados Delincuentes informáticos Terroristas Ing. Raúl Iván Bustos Ladino

- 48. Módulo físico Seguridad Física Ataques a la seguridad Fuente Destino Fuente Destino Fuente Destino Flujo Normal Interrupción Intruso Intercepción Fuente Destino Fuente Destino Intruso Intruso Modificación Fabricación Ing. Raúl Iván Bustos Ladino

- 49. Módulo físico Seguridad al interior de la organización ¿Quien administra la seguridad? Ing. Raúl Iván Bustos Ladino

- 50. Módulo físico Seguridad al interior de la Empresa Una organización se concibe como un sistema diseñado para lograr metas y objetivos por medio de los recursos físicos y humanos. Jerárquica TIPOS DE Funcional ORGANIZACIÓN Mixta Ing. Raúl Iván Bustos Ladino

- 51. Módulo físico Seguridad al interior de la Empresa Organización jerárquica Es una forma de organización basada en la autoridad de tal manera que cada miembro de la organización sabe quiénes están por debajo de él y quiénes por encima. Ventajas Desventajas Mayor facilidad en la toma de Es rígida e inflexible. decisiones y en la ejecución de las mismas. La organización depende de hombres clave, lo que origina trastornos. No hay conflictos de autoridad ni fugas de responsabilidad. No fomenta la especialización. Es claro y sencillo. Los ejecutivos están saturados de trabajo, lo que ocasiona que no se La disciplina es fácil de dediquen a sus labores directivas, sino, mantener. simplemente de operación. Ing. Raúl Iván Bustos Ladino

- 52. Módulo físico Seguridad al interior de la Empresa Organización jerárquica Ing. Raúl Iván Bustos Ladino

- 53. Módulo físico Seguridad al interior de la Empresa Organización funcional Se basa en la especialización, de tal forma que una persona desarrolla una sola función en la cual es especialista y puede recibir órdenes de otros especialistas a los cuales está subordinada. Estos jefes sólo darán órdenes relacionadas con su especialidad. Ventajas Mayor especialización. Se obtiene la más alta eficiencia de la persona. La división del trabajo es planeada y no incidental. El trabajo manual se separa del trabajo intelectual. Disminuye la presión sobre un sólo jefe por el número de especialistas con que cuenta la organización. Ing. Raúl Iván Bustos Ladino

- 54. Módulo físico Seguridad al interior de la Empresa Organización funcional Desventajas: Dificultad de localizar y fijar la responsabilidad, lo que afecta seriamente la disciplina y moral de los trabajadores por contradicción aparente o real de las ordenes. Se viola el principio de la unida de mando, lo que origina confusión y conflictos. La no clara definición de la autoridad da lugar a rozamientos entre jefes. Ing. Raúl Iván Bustos Ladino

- 55. Módulo físico Seguridad al interior de la Empresa Organización mixta Este modelo intenta aprovechar las ventajas de los dos modelos anteriores y eliminar sus inconvenientes. Mantiene una estructura central jerárquica, pero aplicando una mayor especialización. Se crean unos niveles consultivos “staff”. A estos niveles consultivos o “staff” se utilizan para asesorar a los distintos niveles jerárquicos. Los componentes de los niveles consultivos no tienen autoridad jerárquica. Desventajas Ventajas Las decisiones son más lentas. Permite el uso de especialistas que asesoran diversos departamentos. El personal de “staff” puede entrometerse en cuestiones de control Se mantienen la unidad de administrativo, introduciendo un factor de mando, puesto que casi nunca una confusión. persona depende de más de una. El uso de “staff” especializados incrementan los costes de administración de la empresa. Ing. Raúl Iván Bustos Ladino

- 56. Módulo físico Seguridad al interior de la Empresa Empresa Es una organización económica básica encargada de satisfacer las necesidades de un mercado mediante la utilización de recursos materiales y humanos. Según la actividad Según la forma económica jurídica Según la Según el destino de dimensión Clasificación los beneficios Según la titularidad Según el ámbito de del capital la actividad Ing. Raúl Iván Bustos Ladino

- 57. Módulo físico Seguridad al interior de la Empresa Empresa Según la actividad económica Sector primario Sector secundario Sector terciario (extractivo) (transformación materia prima) (servicios) Ing. Raúl Iván Bustos Ladino

- 58. Módulo físico Seguridad al interior de la Empresa Empresa Según la forma jurídica Individuales Societarias Generalmente constituidas por varias personas. Dentro de esta clasificación están: La sociedad anónima (SA), la sociedad limitada (SL), la colectiva, la sociedad comendataria y las sociedades de economía social (cooperativa y sociedad laboral). Ing. Raúl Iván Bustos Ladino

- 59. Módulo físico Seguridad al interior de la Empresa Empresa Según la Según el destino de dimensión los beneficios Microempresa: si posee menos de 10 trabajadores Con ánimo de lucro Pequeña: si tiene menos de 50 Mediana: si tiene un número entre 50 y 250 Sin ánimo de lucro Grande: si poseen más de 250. Según el ámbito de Según la titularidad la actividad del capital Locales Regionales Púbicas Privadas Mixtas Nacionales Multinacionales Ing. Raúl Iván Bustos Ladino

- 60. Módulo físico Seguridad al interior de la Empresa Organigrama Es la representación gráfica de la estructura organizativa de una empresa, permite obtener una idea uniforme acerca de una organización. El organigrama tiene doble finalidad: desempeña un papel informativo y es un instrumento para el análisis de las particularidades esenciales de la empresa representada. Ing. Raúl Iván Bustos Ladino

- 61. Módulo físico Seguridad al interior de la Empresa Organigrama Ing. Raúl Iván Bustos Ladino

- 62. Módulo físico Seguridad al interior de la Empresa Departamentos de una empresa Son centros de trabajo que se encargan de una actividad concreta dentro de la empresa. Dirección y recursos humanos Comercial Finanzas y administración Sistemas de información Producción y logística Ing. Raúl Iván Bustos Ladino