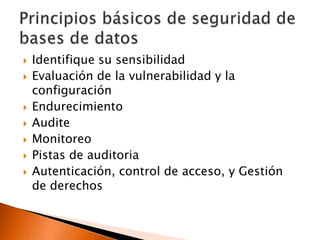

El documento habla sobre la importancia de la seguridad de bases de datos debido a que contienen gran cantidad de datos sensibles y son blanco frecuente de ataques criminales. Recomienda identificar los datos sensibles, evaluar vulnerabilidades en la configuración, endurecer la seguridad, auditar periódicamente, monitorear actividades y aplicar controles de acceso para proteger la integridad y privacidad de los datos.

![

Monitoreo en tiempo real de la actividad de base

de datos es clave para limitar su exposición,

aplique o adquiera agentes inteligentes [5] de

monitoreo, detección de intrusiones y uso

indebido.

Por ejemplo, alertas sobre patrones inusuales de

acceso, que podrían indicar la presencia de un

ataque de inyección SQL, cambios no autorizados

a los datos, cambios en privilegios de las

cuentas, y los cambios de configuración que se

ejecutan a mediante de comandos de SQL.](https://image.slidesharecdn.com/seguridad-20en-20bases-20de-20datos-131021234317-phpapp01/85/Seguridad-en-bases-de-datos-11-320.jpg)