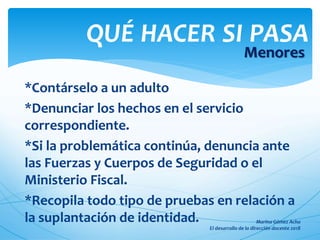

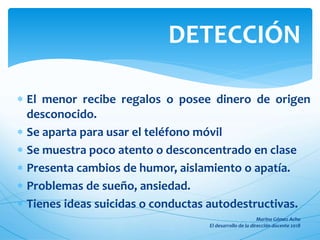

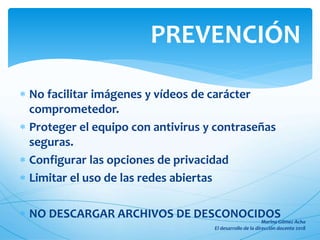

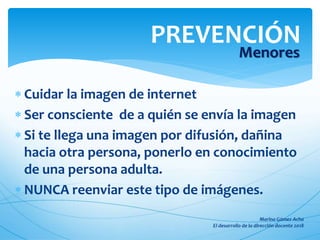

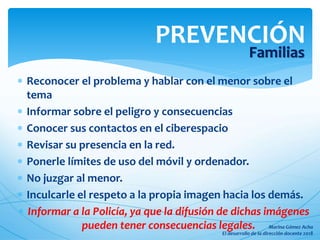

Este documento presenta información sobre diferentes problemas de seguridad en Internet como el ciberacoso, la suplantación de identidad, el grooming y el sexting. Explica cómo detectar estas situaciones, qué hacer si ocurren y ofrece recomendaciones para familias, profesores y menores sobre cómo prevenirlas y actuar.