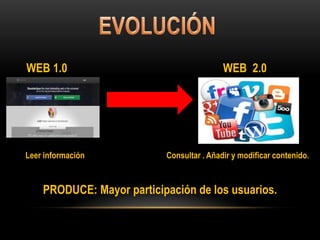

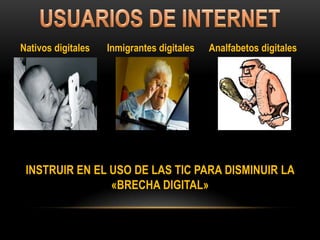

Este documento describe las herramientas multimedia que facilitan el acceso a la información y proporcionan conocimientos para el desarrollo de competencias. Explica la diferencia entre la Web 1.0, que permitía leer información, y la Web 2.0, que permite a los usuarios añadir y modificar contenido, lo que aumenta la participación de los usuarios. También destaca la importancia de saber a quién preguntar, filtrar información útil, relacionar información y comunicarse con otros para generar conocimiento a través de las herramientas digitales