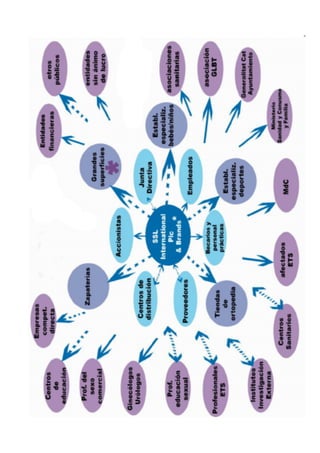

mapa de publicos

•

0 recomendaciones•492 vistas

mapa de publicos

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Recomendados

Más contenido relacionado

Destacado

Destacado (7)

Ciberinvestigacion consejos para una buena protección digital por onbranding

Ciberinvestigacion consejos para una buena protección digital por onbranding

Más de Selva Orejón

Más de Selva Orejón (20)

Doble factor verificación google protocolo onBRANDING

Doble factor verificación google protocolo onBRANDING

Doble factor-verificacion-apple-protocolo-onbranding

Doble factor-verificacion-apple-protocolo-onbranding

smmday-2020-hackeo-cuentas-Selva-Orejon-onBRANDING

smmday-2020-hackeo-cuentas-Selva-Orejon-onBRANDING

Protocolo onbranding sextorsion revenge porn el porno de la venganza

Protocolo onbranding sextorsion revenge porn el porno de la venganza

Filtración de contraseñas y correos: PROTOCOLO EXFILTRACION

Filtración de contraseñas y correos: PROTOCOLO EXFILTRACION

Caso reputacion-online-crisis-gil-stauffer-twitter-como-canal-denuncia-onbran...

Caso reputacion-online-crisis-gil-stauffer-twitter-como-canal-denuncia-onbran...

Selva orejon-onbranding-reputacion-online-plan-de-comunicacion-2-0-onbranding

Selva orejon-onbranding-reputacion-online-plan-de-comunicacion-2-0-onbranding

Último

Último (20)

Modelo de convenio de pago con morosos del condominio (GENÉRICO).docx

Modelo de convenio de pago con morosos del condominio (GENÉRICO).docx

Maria_diaz.pptx mapa conceptual gerencia industral

Maria_diaz.pptx mapa conceptual gerencia industral

SENTENCIA COLOMBIA DISCRIMINACION SELECCION PERSONAL.pdf

SENTENCIA COLOMBIA DISCRIMINACION SELECCION PERSONAL.pdf