Ashlly ramiz

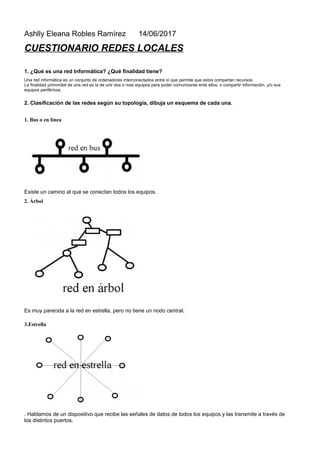

- 1. Ashlly Eleana Robles Ramírez 14/06/2017 CUESTIONARIO REDES LOCALES 1. ¿Qué es una red Informática? ¿Qué finalidad tiene? Una red informática es un conjunto de ordenadores interconectados entre sí que permite que estos compartan recursos. La finalidad primordial de una red es la de unir dos o mas equipos para poder comunicarse ente ellos, o compartir información, y/o sus equipos periféricos. 2. Clasificación de las redes según su topología, dibuja un esquema de cada una. 1. Bus o en línea Existe un camino al que se conectan todos los equipos. 2. Árbol Es muy parecida a la red en estrella, pero no tiene un nodo central. 3.Estrella . Hablamos de un dispositivo que recibe las señales de datos de todos los equipos y las transmite a través de los distintos puertos.

- 2. 4.Anillo Conecta un ordenador y con el anterior. 3. Indica que elementos son necesarios para crear una red local. -Tarjeta de red -Concentrador: Switch: dispositivo que permite conectar varios dispositivos. Hub: dispositivo que permite conectar varios dispositivos. -Medios de transmisión: A Internet -Módem -Router: Sofware (programas) 4. ¿Para qué sirven los concentradores? Un concentrador es un dispositivo que actúa como punto de conexión central entre cada uno de los puntos que permanecen fijos, que componen una red. Los concentradores aparecieron como solución al problema de las redes que se conectaban a un único cable (redes en bus), ya que si este cable se deterioraba, la red dejaba de ser operativa. El concentrador hace de punto central de todas las conexiones, de manera que si un cable de conexión de un equipo a la red se estropea, el resto de la red puede seguir operativa. Un concentrador es el centro donde convergen las conexiones de todos los equipos. 5. Diferencias entre el Hub y el switch. Hub: dispositivo que permite conectar entre sí varios dispositivos. Switch: dispositivo que permite conectar varios dispositivos. 6. Supón que vas a montar una red en tu casa. Para ello tienes dos ordenadores (un sobremesa y un portátil) ¿qué elementos necesitarías para ello? Haz un presupuesto de todos los componentes que necesites para montar la red. Dibuja un esquema, indicando los componentes y sus conexiones. Explica todo el proceso y razónalo. 7. Realiza un esquema sobre los medios de transmisión de datos.

- 3. 8. Busca en Internet, las características (problemas y ventajas) que tiene los distintos medios guiados. Ventajas: El tipo de conductor utilizado, el tipo de velocidad, distancias máximas que puede ofrecer, facilidad de instalación. Desventajas: Alto porcentaje de error en las velocidades, tiene un bajo nivel en que nada le puede afectar el ruido, cuenta con una distancia limitada. 9. Tipos de fibras ópticas. Explica sus características. Fibra monomodo: sólo se propaga un modo por lo que se evita la dispersión modal, debida a la diferencia de velocidad de propagación de los modos que se transmiten por la fibra. Fibra multimundo:A diferencia de las anteriores, en ellas se pueden propagar varios modos de forma simultánea. 10. ¿Cómo se envía información a través de la fibra óptica? Los sistemas de transmisión de fibra óptica utilizan enlaces de datos que funcionan de forma similar a la que se ilustra en el diagrama de arriba. Cada enlace de fibra consta de un transmisor en un extremo de la fibra y de un receptor en el otro. 11. ¿Qué tipo de fibra se utiliza en comunicaciones? ¿Por qué? La comunicación por fibra óptica porque es un método de transmisión de información de un lugar a otro enviando señales de luz a través de fibra óptica. La luz en forma de ondas electromagnéticas viajeras es modulada para transmitir información. 12. Métodos para conectar la fibra óptica. El proceso de comunicación mediante fibra óptica implica los siguientes pasos: Creación de la señal óptica mediante el uso de un transmisor; Transmisión de la señal a lo largo de la fibra, garantizando que la señal no sea demasiado débil ni distorsionada;

- 4. Recepción de la señal, lo que consiste en la conversión de ésta en una señal eléctrica. 13. Busca información sobre la transmisión de datos vía satélite. Es un sistema recomendable de acceso en aquellos lugares donde no llega el cable o la telefonía, como zonas rurales o alejadas. En una ciudad constituye un sistema alternativo a los usuales, para evitar la saturación de las líneas convencionales y un ancho de banda limitado. 14. Dibuja un esquema con los elementos necesarios para conectar un ordenador a Internet a través de una línea telefónica ordinaria 15. Si tienes en casa más de un ordenador que deseas conectar a Internet, ¿qué elementos necesitarías para ello? Dibuja un gráfico de cómo quedaría la instalación. 16. Supón que necesitas comprar un router para la red de tu casa. Busca en Internet un modelo Netgear D1500 Router WiFi N300 17. ¿Qué es un protocolo? ¿Para qué sirven? Un protocolo es un método establecido de intercambiar datos en Internet. Un protocolo es un método por el cual dos ordenadores acuerdan comunicarse, una especificación que describe cómo los ordenadores hablan el uno al otro en una red. 18. Busca información sobre el protocolo TCP/IP y haz un pequeño resumen.

- 5. El protocolo TCP/IP, es un conjunto de reglas o normas que determinan cómo se realiza el intercambio de datos entre dos ordenadores. Es quien se encarga de que los equipos puedan “hablar” en un lenguaje común, independientemente del tipo que sea o del sistema operativo que utilice (Windows NT, 95, 98 ó 2000, DOS, OS/2, Unix, etc.). El protocolo que se usa en Internet desde sus propios orígenes es el TCP/IP (Tranmission Control Protocol/Internet Protocol). Este protocolo, funciona de la siguiente forma, cuando se transfiere información de un ordenador a otro, por ejemplo un fichero, un mensaje de correo electrónico o cualquier otro tipo de datos, ésta no es transmitida de una sola vez, sino que se divide en paquetes pequeños. El protocolo TCP se encarga de dividir las informaciones en paquetes de tamaño adecuado, numerar estos paquetes para que puedan volver a unirse en el lugar correcto y añadir cierta información para la transmisión y posterior decodificación del paquete y detectar posibles errores en la transmisión. Por su parte el protocolo IP atiende todas las operaciones relacionadas con el encaminamiento de los paquetes del origen al destino, encargándose de etiquetar cada paquete de información con la dirección apropiada. 19. ¿Qué es la dirección IP de un ordenador en una red? La IP de tu equipo te permite identificarlo dentro de una red. Por lo tanto, será necesario conocerla para realizar determinadas configuraciones de red y permitir que otros equipos y servicios se conecten con tu equipo. A continuación te mostramos cómo saber cuál es la IP en todos tus dispositivos 20. ¿A qué se llama Puerta de enlace (Gateway) y para qué sirve? Un gateway (puerta de enlace) es un dispositivo, con frecuencia un ordenador, que permite interconectar redes con protocolos y arquitecturas diferentes a todos los niveles de comunicación. Su propósito es traducir la información del protocolo utilizado en una red al protocolo usado en la red de destino. El gateway o «puerta de enlace» es normalmente un equipo informático configurado para dotar a las máquinas de una red local (LAN) conectadas a él de un acceso hacia una red exterior, generalmente realizando para ello operaciones de traducción de direcciones IP (NAT: Network Address Translation). Esta capacidad de traducción de direcciones permite aplicar una técnica llamada IP Masquerading (enmascaramiento de IP), usada muy a menudo para dar acceso a Internet a los equipos de una red de área local compartiendo una única conexión a Internet, y por tanto, una única dirección IP externa. 21. Busca información sobre el protocolo UDP. El UDP ofrece a las aplicaciones un mecanismo para enviar datagramas IP en bruto encapsulados sin tener que establecer una conexión. Muchas aplicaciones cliente-servidor que tienen una solicitud y una respuesta usan el UDP en lugar de tomarse la molestia de establecer y luego liberar una conexión. 22. ¿Cuál es la función del servidor DNS?

- 6. es un sistema de nomenclatura jerárquico que se ocupa de la administración del espacio de nombres de dominio (Domain Name Space). Su labor primordial consiste en resolver las peticiones de asignación de nombres. Esta función se podría explicar mediante una comparación con un servicio telefónico de información que dispone de datos de contacto actuales y los facilita cuando alguien los solicita. Para ello, el sistema de nombres de dominio recurre a una red global de servidores DNS, que subdividen el espacio de nombres en zonas administradas de forma independiente las unas de las otras. Esto permite la gestión descentralizada de la información de los dominios. 23. Tipos de conexiones Inalámbricas. Características. -INFRARROJOS: -Permite la comunicación punto a punto entre dos dispositivos. -Velocidad de tranferencia muy baja -Los dispositivos deben verse entre sí BLUETOOTH: -Permite la comunicación punto a punto entre dispositivos -Velocidad de 400k ps -Alcance hasta 200 métros -Los dispositivos no necesitan verse entre sí 24. ¿Si pretendemos conectar una PDA con nuestro ordenador de sobremesa para transmitir una imagen, qué tipo de conexión utilizarías y por qué? 25. Busca información en Internet sobre los distintos modos de conexión de una red Wifi. -ADSL se definen una serie de tecnologías que permiten el uso de una linea de cobre (la que conecta nuestro domicilio con la central de Telefónica) para transmisión de datos de alta velocida -MÓDEM ADSL BTB ROUTER 26. ¿Qué función tiene el firewall? La verdad es que hay multitud de usuarios en Linux que piensan que no es necesario tomar medidas de seguridad usando Linux. Pues la verdad es que según mi humilde punto de vista están bastante equivocados. Es cierto que en Linux prácticamente no existen Virus, por lo tanto si que podríamos afirmar que el uso de antivirus hoy en día prácticamente no es necesario, pero según mi punto de vista hay precauciones que se deben implementar en la totalidad de sistemas operativos que utilizamos. 27. Busca información sobre un par de firewall que encuentres en Internet. Un firewall es un dispositivo de seguridad de la red que monitoriza el tráfico entrante y saliente y decide si debe permitir o bloquear un tráfico específico en función de un conjunto de restricciones de seguridad ya definidas.

- 7. Un firewal es simplemente un filtro que controla todas las comunicaciones que pasan de una red a la otra y en función de lo que sean permite o deniega su paso. Para permitir o denegar una comunicación el firewal examina el tipo de servicio al que corresponde 28. ¿Qué es un Troyano y cómo funciona? Un troyano es un tipo de virus cuyos efectos pueden ser muy peligrosos. Pueden eliminar ficheros o destruir la información del disco duro. Además, son capaces de capturar y reenviar datos confidenciales a una dirección externa o abrir puertos de comunicaciones, permitiendo que un posible intruso controle nuestro ordenador de forma remota. 29. ¿Qué es un gusano y cómo funciona? Son programas similares a los virus, pero a diferencia de ellos no infectan otros programas metiéndose en el código fuente de dichos programas, sino que son programas "autosuficientes"; siendo su objetivo principal el propagarse al máximo, haciendo copias de si mismo, a veces en el mismo ordenador, pero sobre todo otros ordenadores, a los cuales llegaría por E-mail o a través de la Red Intranet si la hay. Es el tipo de malware más frecuente de la actualidad. 30. ¿Qué es el spyware? es un tipo de software que suele llegar al ordenador acompañando a otras aplicaciones que se pueden descargar de Internet, bien a modo de prueba o gratuitamente . Esto quiere decir que al mismo tiempo que se instala este tipo de aplicaciones, podría estar instalándose también software espía, sin que seas consciente de ello. Además, el spyware también puede estar alojado en páginas Web con el fin de instalarse en los equipos de los usuarios que visiten dichas páginas. 31. ¿Para qué sirve un servidor DHCP? El protocolo DHCP sirve principalmente para distribuir direcciones IP en una red, pero desde sus inicios se diseñó como un complemento del protocolo BOOTP (Protocolo Bootstrap), que se utiliza, por ejemplo, cuando se instala un equipo a través de una red (BOOTP se usa junto con un servidor TFTP donde el cliente encontrará los archivos que se cargarán y copiarán en el disco duro). Un servidor DHCP puede devolver parámetros BOOTP o la configuración específica a un determinado host. 32. Busca información sobre la encriptación WEP en las comunidades inalámbricas. Los puntos de acceso wifi disponen casi todos ellos de sistemas para «cerrarlos» de manera que sólo admitan conexiones de clientes que conozcan las claves que hayamos escogido. Con estas claves, aparte de restringir el acceso a quien las conozca, ciframos las comunicaciones que se producen entre los clientes y el punto de acceso. Como los datos en el caso del wifi se trasmiten vía rádio, se habla mucho de su vulnerabilidad, dado que cualquier persona dentro del radio de cobertura puede -supuestamente- capturar los paquetes de datos que se transmiten e intentar descifrarlos, aunque sea por fuerza bruta. Esto significa que en la práctica estos mecanismos hacen poco más que dificultar el acceso.

- 8. - 8 -